Come capire se i vostri account sono stati violati: La guida definitiva per il 2025

Con un'ondata incessante di violazioni di dati che fanno trapelare le informazioni di accesso degli utenti, è ora di imparare tutti i modi per capire se i vostri account sono stati violati.

Segni di un account violato

Con le migliaia di informazioni sugli utenti disponibili grazie all’inarrestabile flusso di dati violati e alle tecniche di hacking sempre più avanzate, tutti sono vulnerabili alle violazioni, non solo coloro che utilizzano password di lunghezza minima per proteggere i propri account online. Proprio l’anno scorso, infatti, gli Stati Uniti hanno subito il peggior hackeraggio di sempre: gli aggressori cinesi hanno violato le reti di telecomunicazione consentendo loro di monitorare le chiamate e le e-mail.

L’acquisizione di un account da parte di un malintenzionato può avvenire rapidamente, ma se notate i segnali di un potenziale attacco, potete evitare che i malintenzionati prendano il controllo dei vostri account e vi blocchino. In questo modo non solo si proteggono i dati del proprio account e le informazioni personali, ma tenendo d’occhio i propri account si può contribuire a ridurre la quantità di spam. Inoltre, rallentate la diffusione di attacchi di credential stuffing e di altri tipi di attacchi di phishing che potrebbero tentare di impossessarsi degli account di coloro che figurano nella vostra lista di contatti o di amici.

Esistono alcuni segnali rivelatori del fatto che il vostro account potrebbe essere stato compromesso, che possono variare a seconda delle piattaforme utilizzate. Innanzitutto, potreste avere un primo indizio che il vostro account è diventato un bersaglio se iniziate a ricevere e-mail di reimpostazione della password o notifiche push relative a nuovi accessi dalle vostre app di social media o dal vostro provider di e-mail preferiti. Questi possono essere tentativi da parte di bot che hanno scoperto i vostri account pubblici e che quindi cercano di reimpostare la vostra password. Prima di fare clic su qualsiasi link contenuto nell’e-mail, è fondamentale verificare che non si tratti di un tentativo di phishing. La richiesta di inserire i vostri dati di accesso per verificare la proprietà dell’account può essere un modo intelligente per gli aggressori di indurvi a consegnare i vostri dati di accesso.

Se temete che i vostri dati siano stati inclusi in una violazione, e per la maggior parte delle persone questo è purtroppo il caso, potete utilizzare risorse come Have I Been Pwned per determinare dove le vostre informazioni sono state esposte.

Forse provate ad aprire le vostre applicazioni di social media e siete misteriosamente disconnessi. Inserendo la vostra password potreste rientrare, ma questo può comunque essere un segno che qualcuno è riuscito a entrare nel vostro account e ha terminato la sessione senza reimpostare la password. Se avete dei sospetti, potete sempre controllare le sessioni aperte e i dispositivi connessi nel menu delle impostazioni dell’account.

È possibile che non vi siano dispositivi connessi attivamente, ma è anche importante controllare regolarmente se sono abilitati inoltri automatici sconosciuti o connessioni IMAP/POP. Questo è particolarmente importante perché potrebbe essere un indicatore che qualcuno sta curiosando tra le vostre e-mail. Questo potrebbe essere il caso di un hacker che sta cercando di rubare informazioni sul conto, come i dati di accesso ai vostri conti bancari online.

Scopriamo come esaminare i dispositivi connessi ai nostri account di posta elettronica e social media per individuare i segni di compromissione dei vostri account prima che sia troppo tardi.

Come capire se il vostro Gmail è stato violato

L’account di posta elettronica è il fulcro della vostra vita digitale. È diventato un elemento obbligatorio di contatto quando ci si iscrive a qualsiasi servizio o app online, si apre un conto bancario o si va dal medico. A causa di questo ruolo centrale, il vostro account di posta elettronica è un bersaglio allettante per gli hacker o altri malintenzionati che cercano di rubare le vostre informazioni personali o di dirottare il vostro account per utilizzarlo in campagne di spamming. Poiché Gmail di Google (anche se esistono alternative migliori come Tuta Mail) è uno dei maggiori servizi di posta elettronica gratuiti al mondo, gli account Gmail sono un obiettivo primario per gli attacchi. Inoltre, l ‘intelligenza artificiale Gemini di Google, che può essere utilizzata in Gmail, è ora utilizzata anche dagli hacker che sfruttano lo strumento di intelligenza artificiale in diversi modi, ad esempio per creare campagne di phishing.

Ci sono alcuni segnali rivelatori che indicano che il vostro account è diventato oggetto di interesse da parte di persone con intenzioni sconvenienti, a cui potete prestare attenzione. La prima cosa da fare, come già detto, è controllare il proprio account alla ricerca di attività irregolari, come la presenza di strane e-mail nella cartella Inviati o di dispositivi sconosciuti collegati al proprio account che si trovano nella Gestione sessioni.

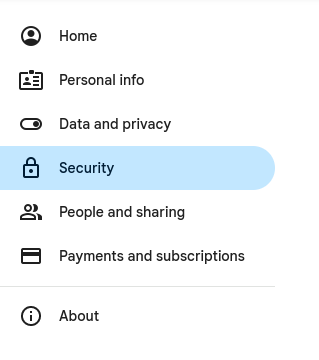

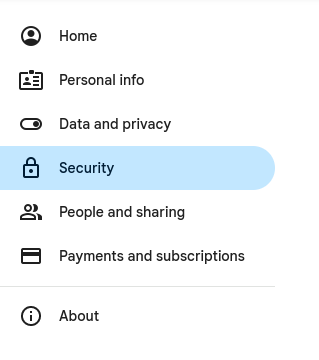

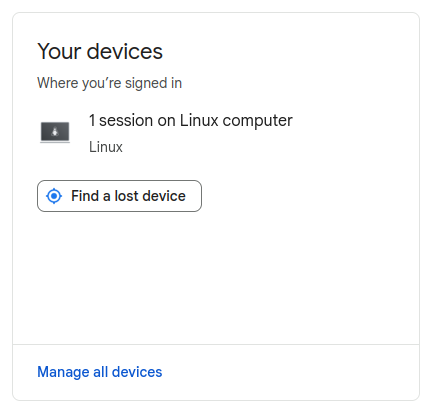

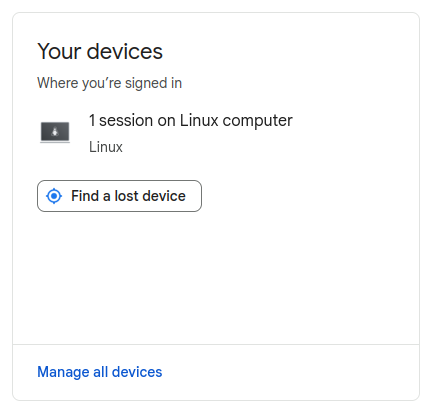

Come controllare i dispositivi connessi in Gmail

Per verificare quali dispositivi hanno attualmente accesso al vostro account Gmail, potete controllare quanto segue:

- Fare clic su Impostazioni > Sicurezza

- Alla voce I tuoi dispositivi è possibile vedere tutti i dispositivi attualmente connessi al proprio account.

- Per visualizzare e rimuovere i dispositivi sconosciuti dall’account Gmail, è possibile fare clic su Gestisci tutti i dispositivi, che consente di rimuovere tutti i dispositivi che non si desidera abbiano accesso all’account e ai dati.

Un punto che vale la pena di notare è che se si cambia dispositivo, ad esempio quando si acquista un nuovo telefono, e si dimentica di terminare la sessione, il dispositivo in questione sarà ancora presente nell’elenco. Quindi, se nell’elenco è presente un modello di dispositivo più vecchio che si possedeva in precedenza, questo potrebbe non essere motivo di preoccupazione. Per motivi di sicurezza, è consigliabile rimuovere i dispositivi non più utilizzati.

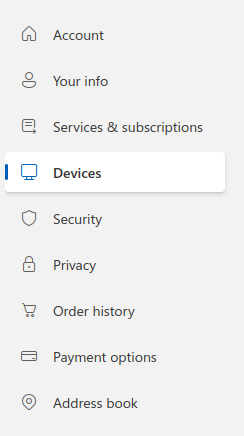

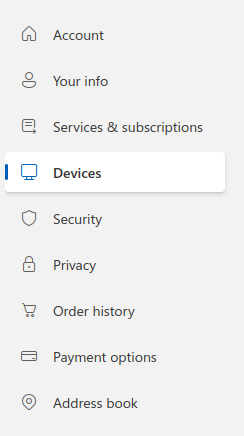

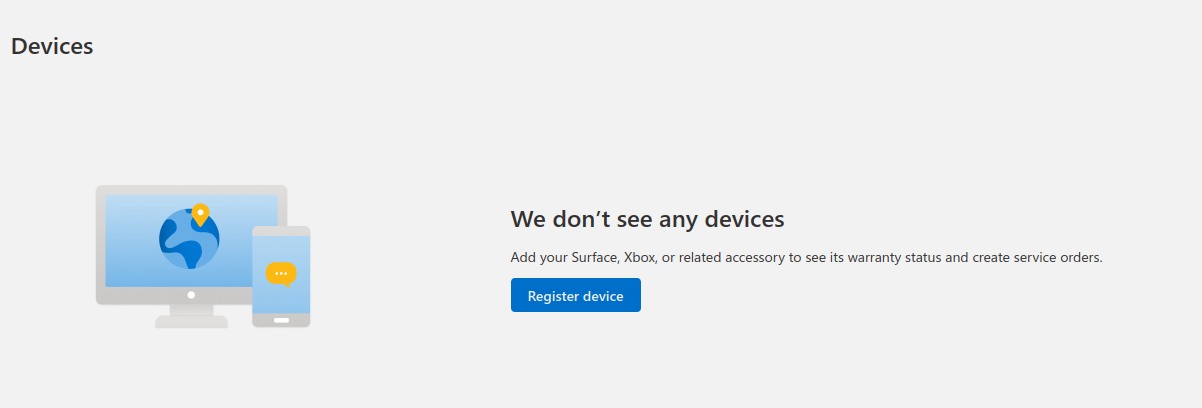

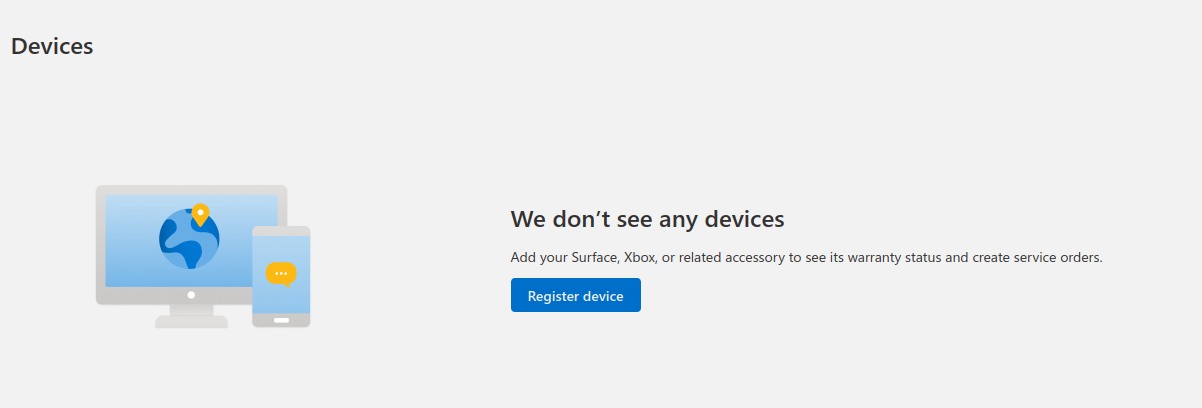

Come gestire i dispositivi nell’account Outlook

Outlook (per il quale esistono anche sostituti migliori), come Gmail, è un altro importante provider di posta elettronica con oltre 500 milioni di utenti attivi. Outlook è anche una presenza dominante nel mondo dell’IT aziendale. Come Gmail di Google, Outlook di Microsoft offre una serie di funzioni di sicurezza per mantenere l’account al sicuro, come l’autenticazione a più fattori e il supporto delle chiavi di accesso. È inoltre possibile visualizzare gli account collegati e rimuovere quelli che potrebbero non appartenere all’utente.

-

Facendo clic sull’icona del proprio account e scegliendo quindi Il mio account Microsoft. Si verrà reindirizzati alla pagina di panoramica dell’account.

-

Fare clic su Dispositivi.

- Qui è possibile visualizzare i dispositivi collegati all’account e rimuovere quelli di cui non ci si fida o che non si desidera siano collegati.

Se siete utenti di lunga data di Outlook (o anche di Hotmail), tenere d’occhio questo menu può mettervi in guardia dagli occhi curiosi di un malintenzionato. Questo è particolarmente importante se utilizzate il servizio di posta elettronica via web di Outlook per la vostra attività. Gli errori nella sicurezza degli account comportano il rischio di violazione dei dati, perdita di fatturato e reputazione compromessa.

Mantenere la sicurezza dei messaggi

Come verificare se il vostro WhatsApp è stato hackerato

Sono in aumento anche i tentativi di impossessarsi di account WhatsApp per raccogliere elenchi di contatti e inviare spam. Per proteggere il vostro account WhatsApp dalle violazioni, vi consigliamo di attivare l’autenticazione a più fattori. Questa è disponibile sotto forma di un codice PIN che può essere richiesto manualmente nell’app o inviato via e-mail. Attivando questa funzione, le conversazioni di WhatsApp sono al sicuro da chiunque voglia accedere al vostro account.

È anche possibile monitorare i dispositivi che potrebbero essere stati collegati al vostro account. Per farlo, seguite i seguenti passaggi:

-

Aprite WhatsApp sul vostro dispositivo.

-

Se si utilizza un iPhone, cliccare su Impostazioni. Se si utilizza un dispositivo Android, cliccare sui tre punti verticali.

-

Da qui, su entrambi i sistemi, scegliete Dispositivi collegati.

-

In questa finestra verrà visualizzato un elenco di tutti i dispositivi collegati al vostro account WhatsApp. Toccando i dispositivi è possibile disconnetterli dall’account.

Se si scoprono dispositivi sconosciuti, è necessario rimuoverli immediatamente e assicurarsi di aver attivato le notifiche push e l’autenticazione a più fattori. In questo modo si riceverà un messaggio di notifica nel caso in cui qualcuno cerchi di accedere nuovamente all’account, che potrà essere negato. Per rimanere al sicuro su WhatsApp, si consiglia inoltre di non accedere all’account tramite versioni non ufficiali dell’app.

Meta AI è nel vostro WhatsApp: Ora che Meta ha introdotto la sua IA nel vostro messenger di WhatsApp, potreste desiderare un cambiamento - e non vi biasimiamo! Per fortuna ci sono molte alternative private a WhatsApp che non hanno funzioni AI e che offrono una sicurezza migliore, come Signal!

Si può essere hackerati tramite Signal?

La crittografia Ende-zu-Ende post-quantum di Signal può proteggere i vostri dati solo se tenete gli intrusi fuori dal vostro account. Proprio come per WhatsApp, dovreste assicurarvi di aver creato un PIN per proteggere il vostro account dall’appropriazione. I codici PIN possono essere attivati nel menu delle impostazioni dell’app Signal.

Per verificare la presenza di dispositivi desktop o tablet non approvati che potrebbero essere collegati al vostro account, potete seguire i seguenti passaggi:

-

Aprite Signal e fate clic su Impostazioni di Signal sotto l’immagine del vostro profilo utente.

-

Scegliere Dispositivi collegati.

-

Qui è possibile aggiungere e rimuovere dispositivi.

Al momento, Signal non supporta l’accesso a più dispositivi mobili, il che significa che se si sta migrando a un nuovo dispositivo, non è possibile effettuare l’accesso a entrambi contemporaneamente.

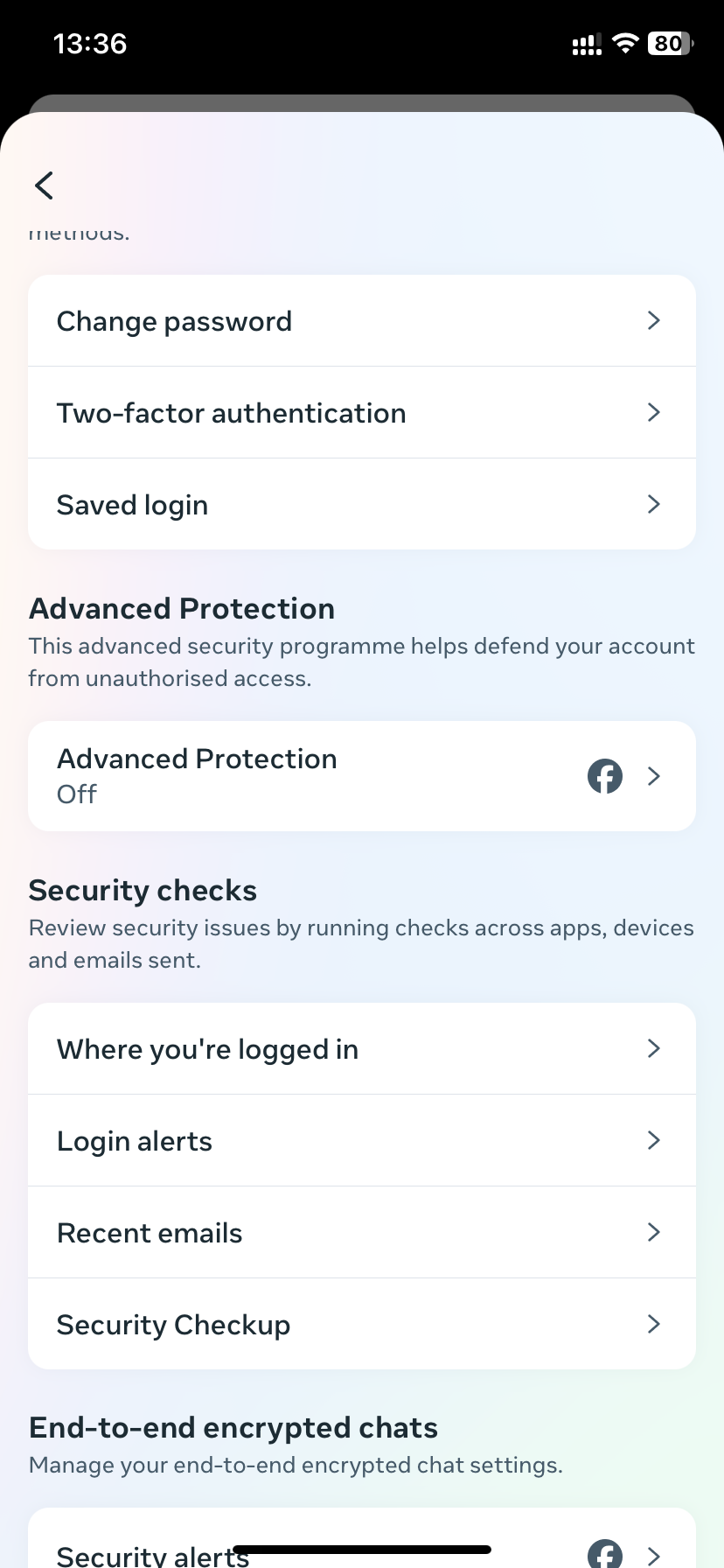

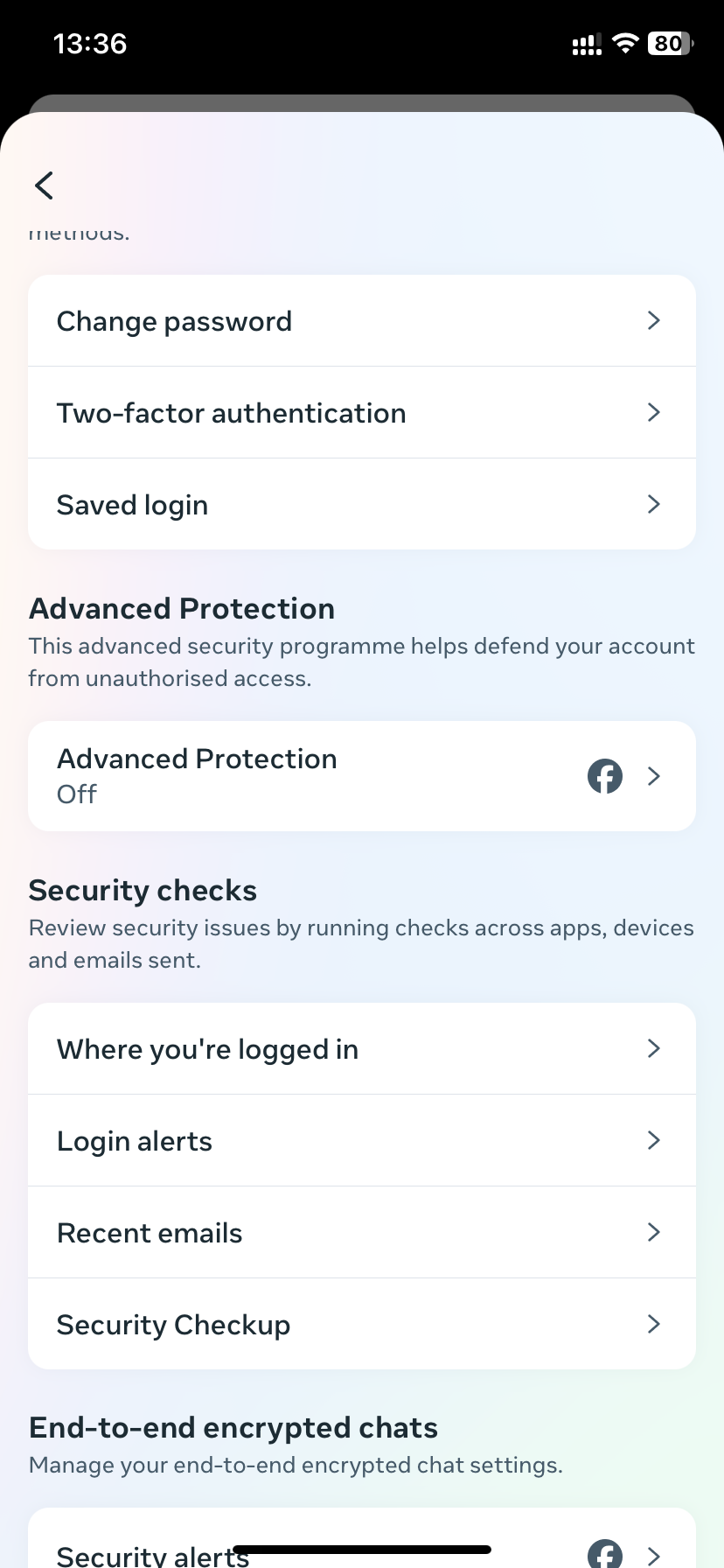

Il mio Facebook è stato violato?

Facebook è diventato un punto di riferimento non solo per le interazioni sui social media, ma anche per l’utilizzo di servizi come Messenger e Facebook Marketplace. Facebook Marketplace, in particolare, rappresenta un obiettivo unico per gli hacker che cercano di creare account dall’aspetto legittimo da utilizzare per campagne di truffa. Per verificare quali dispositivi hanno accesso al vostro account e controllare se il vostro Facebook è stato violato, potete seguire i seguenti passaggi:

-

Aprite le impostazioni e cliccate su Centro account.

-

Cliccate su Password e sicurezza.

-

Scegliendo Dove sei connesso è possibile vedere tutte le sessioni in cui si è attualmente connessi a Facebook. Se nell’elenco sono presenti dispositivi sconosciuti, è possibile rimuoverli e modificare immediatamente la password e attivare l’autenticazione a due fattori.

Mentre siete nel menu delle impostazioni, potete anche controllare le impostazioni generali della privacy del vostro account e adottare eventuali misure aggiuntive per migliorare la vostra privacy su Facebook.

Correlato: Vi siete mai chiesti quanto Facebook sappia di voi? La risposta breve è: molto!

Come posso sapere se il mio Instagram è stato violato?

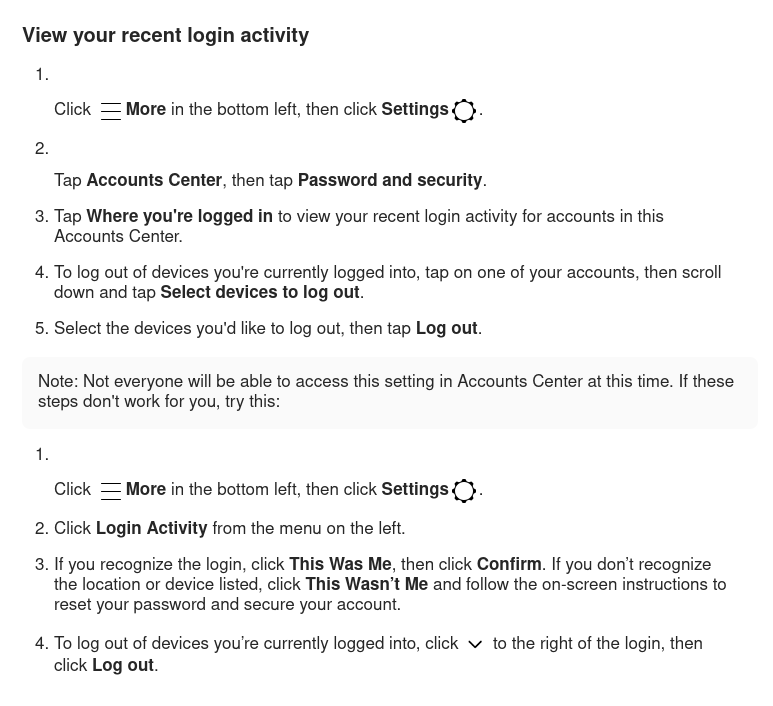

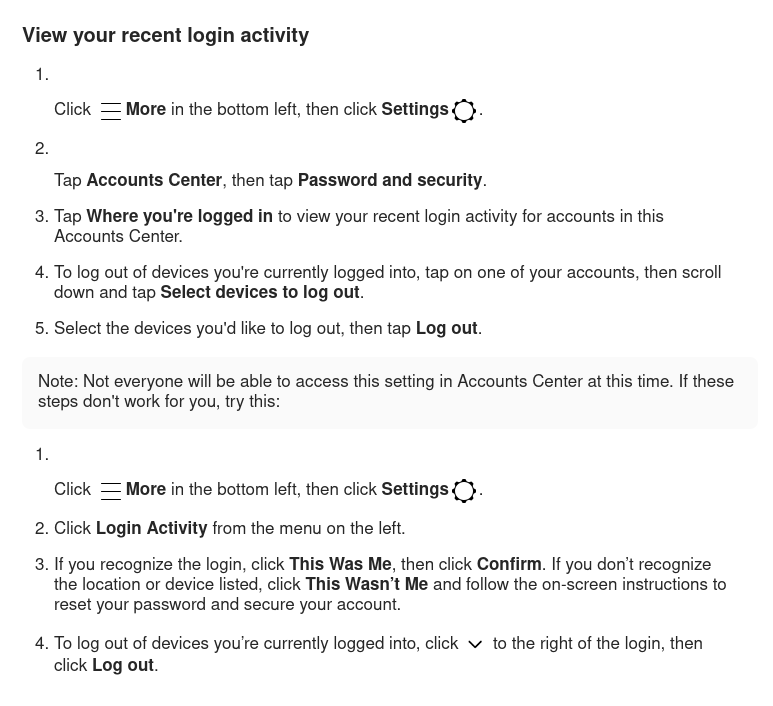

Un altro prodotto di punta di Meta, Instagram, prevede misure simili per la gestione dell’accesso all’account. Ogni tanto bisogna controllare che nessuno si sia intrufolato nel vostro account, il che potrebbe garantirgli l’accesso alle vostre immagini private, alle informazioni sugli amici e a qualsiasi DM presente nell’account. La procedura di sicurezza di Meta per la verifica di queste informazioni include anche un’opzione di follow-up che vi aiuterà a reimpostare la password nel caso in cui vengano rilevate attività non autorizzate.

Proteggere LinkedIn

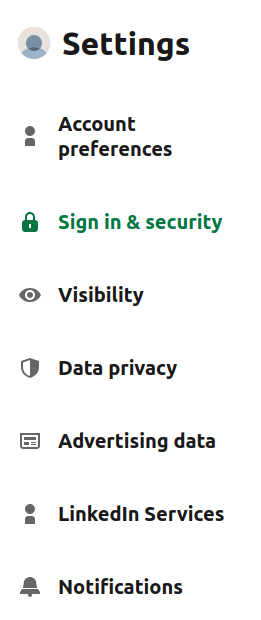

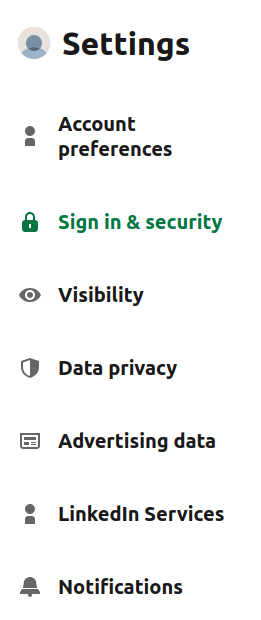

Se la ricerca dell’ultimo lavoro è diventata un’attività prevalentemente online, gli utenti di Internet si sono abituati a fornire a siti web di networking come LinkedIn o Indeed i dati personali contenuti nel loro CV. Con l’aumento delle frodi e dei tentativi di furto d’identità tramite LinkedIn, è fondamentale controllare regolarmente che il proprio account sia ancora sicuro.

- Aprite il menu Impostazioni e scegliete Accesso e sicurezza.

- Fate clic su Dove si è effettuato l’accesso e rivedete/rimuovete i dispositivi sconosciuti. Questa operazione riguarderà tutti i dispositivi che hanno effettuato l’accesso attivo all’account, quindi dovrete controllare anche la voce Dispositivi che ricordano la password.

A causa dell’enfasi posta da LinkedIn sulle assunzioni che richiedono una documentazione ufficiale, gli utenti sono più propensi a condividere informazioni in eccesso. Quando compilate il vostro profilo, ricordate sempre di inserire solo i dati minimi richiesti. Dati come l’indirizzo e-mail o la data di nascita non sono richiesti nelle fasi iniziali dell’assunzione, ma se un campo richiede una certa immissione si può sempre includere “Disponibile su richiesta”.

Se la vostra preoccupazione principale è la sicurezza personale e la privacy, dovreste anche considerare di uscire da LinkedIn, poiché l’azienda di proprietà di Microsoft utilizza i vostri dati per l’addestramento dell’intelligenza artificiale.

Mantenere la sicurezza del proprio account Twitter/X gestendo le connessioni

Twitter/X è noto per la prevalenza di account bot: nel 2017 CNET ha riportato che quasi 48 milioni di account erano gestiti da bot. Un modo per mantenere il vostro account al sicuro da hacking e dall’ondata di bot spammosi è monitorare regolarmente quali dispositivi hanno accesso al vostro account.

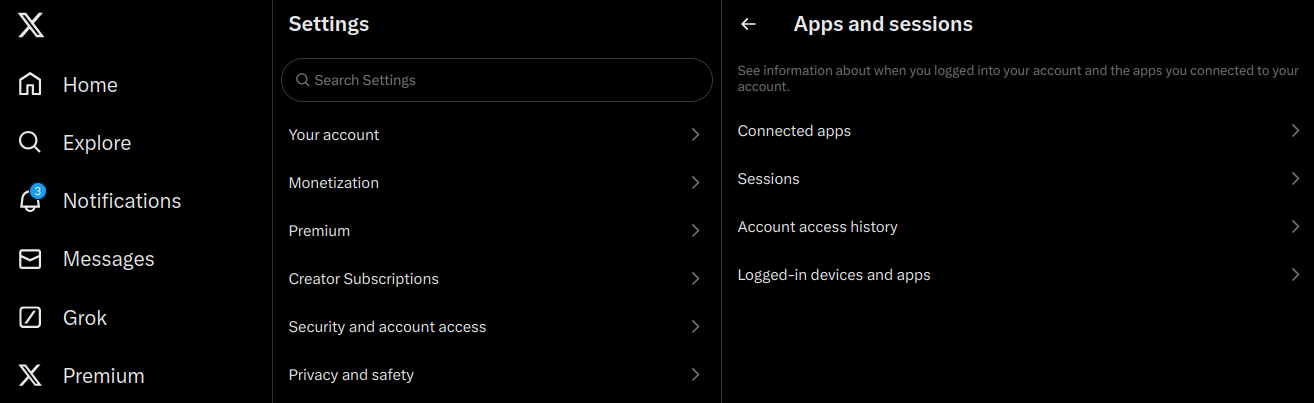

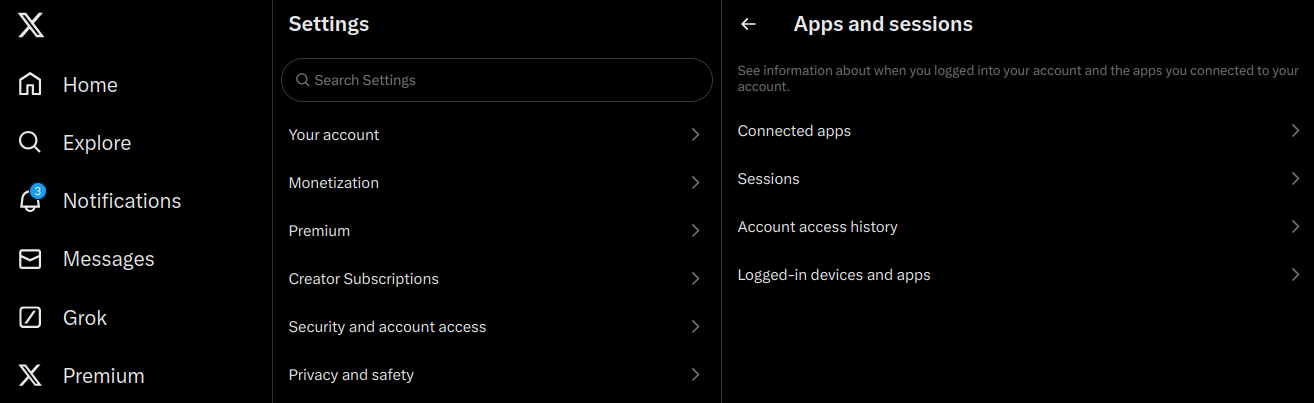

- Per verificarlo, fate clic sul menu Impostazioni.

- Scegliete quindi Sicurezza e accesso all’account.

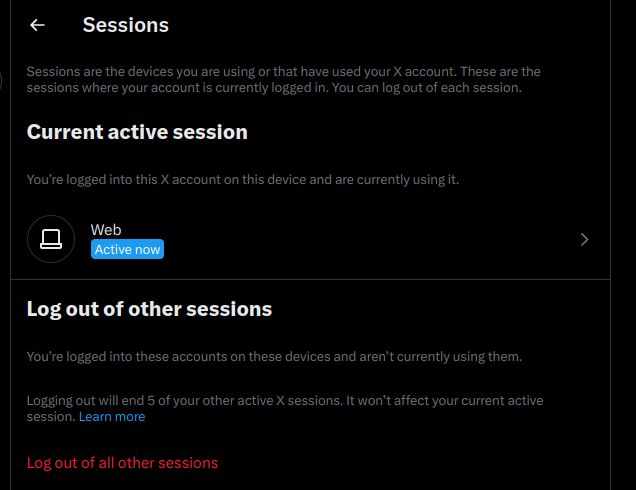

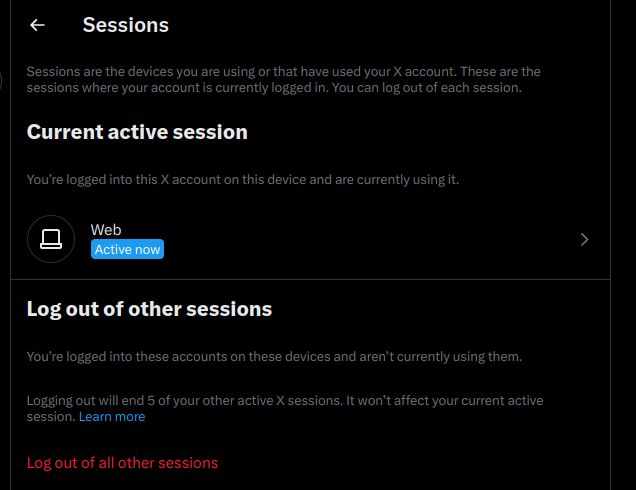

- In questo menu è possibile visualizzare le app di terze parti che potrebbero essere collegate all’account, le sessioni attualmente aperte, i dispositivi e le informazioni storiche sugli accessi.

Come per tutte le altre piattaforme di cui abbiamo parlato, se durante la verifica dovessero emergere delle incognite, cambiate immediatamente la password con una password sicura randomizzata e attivate l’autenticazione a secondo fattore. Una bella funzione disponibile per gli utenti di Twitter/X è la possibilità di aggiungere una chiave hardware fisica al proprio account, come una Nitrokey.

Bloccate il vostro account TikTok

Nonostante sia dietro a Facebook e Instagram per numero totale di utenti, TikTok è l’applicazione di social media più popolare per la nuova generazione di utenti di Internet. Dimostrando di essere una forza sociale ed economica enorme, gli account TikTok sono anche utili per i truffatori che cercano di creare account falsi per inviare spam o promuovere contenuti.

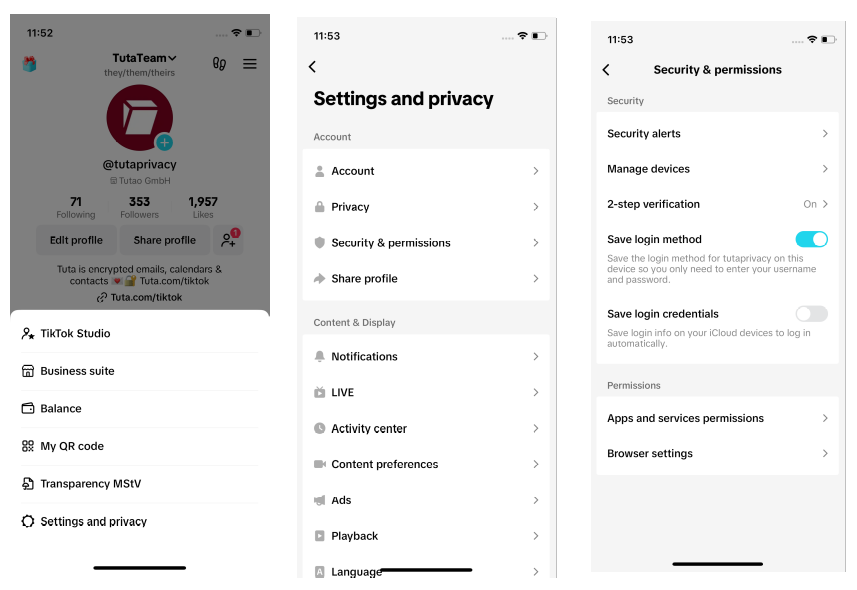

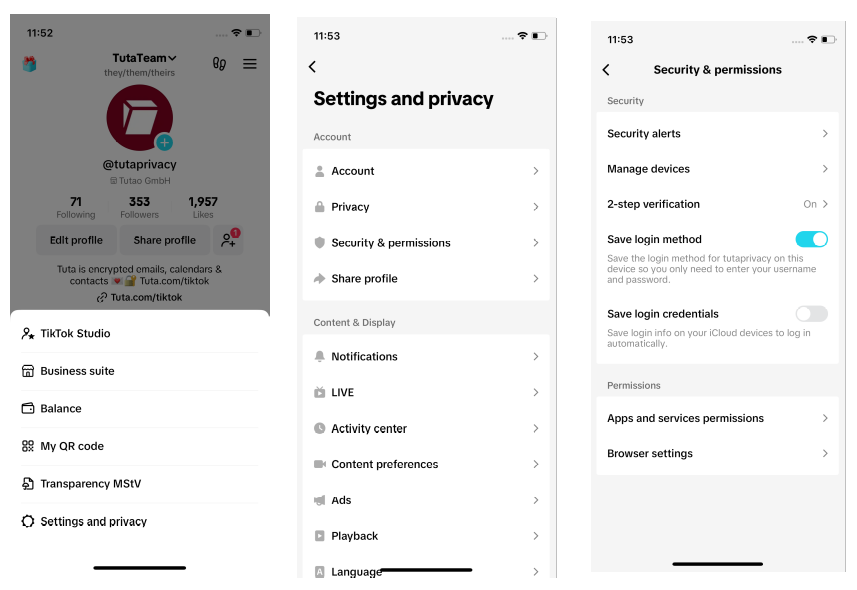

Per verificare se il vostro account TikTok è stato violato da un truffatore, potete aprire l’app e fare clic sulle tre linee orizzontali nell’angolo in alto a destra per aprire il menu iniziale delle impostazioni.

- Scegliete Impostazioni e privacy.

-

Fare clic su Sicurezza e autorizzazioni.

-

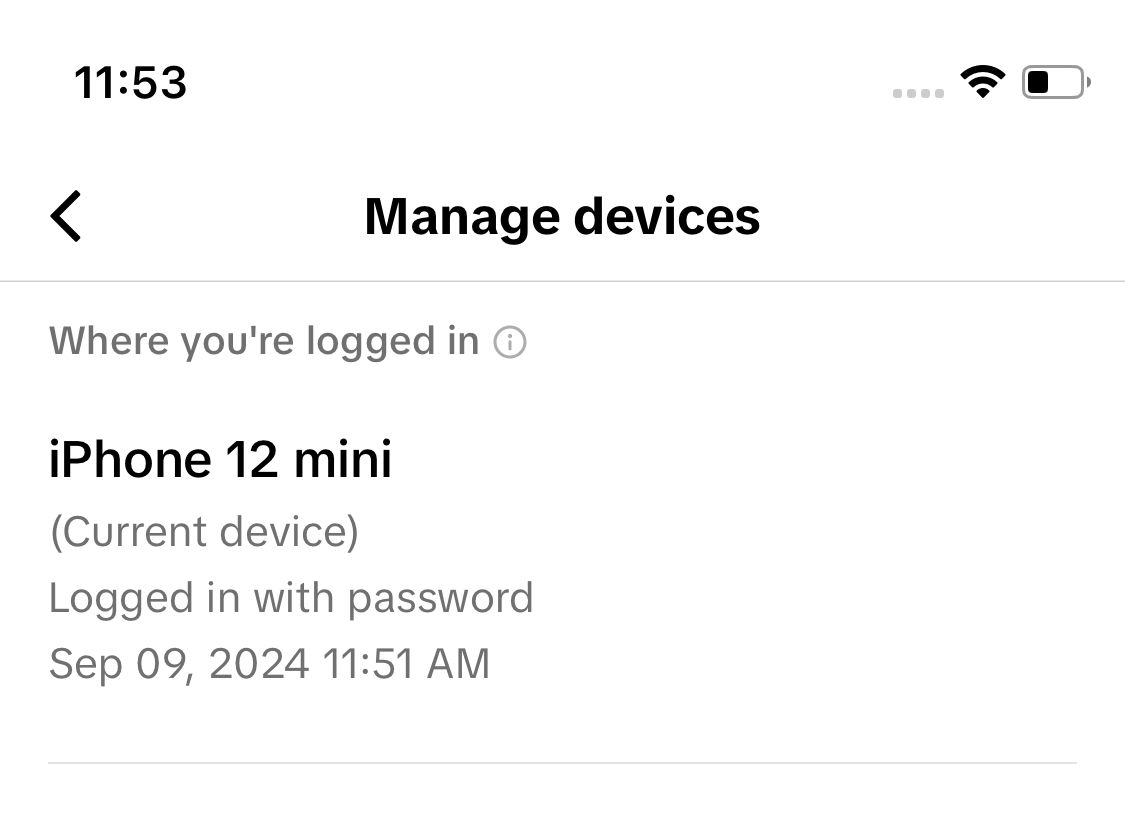

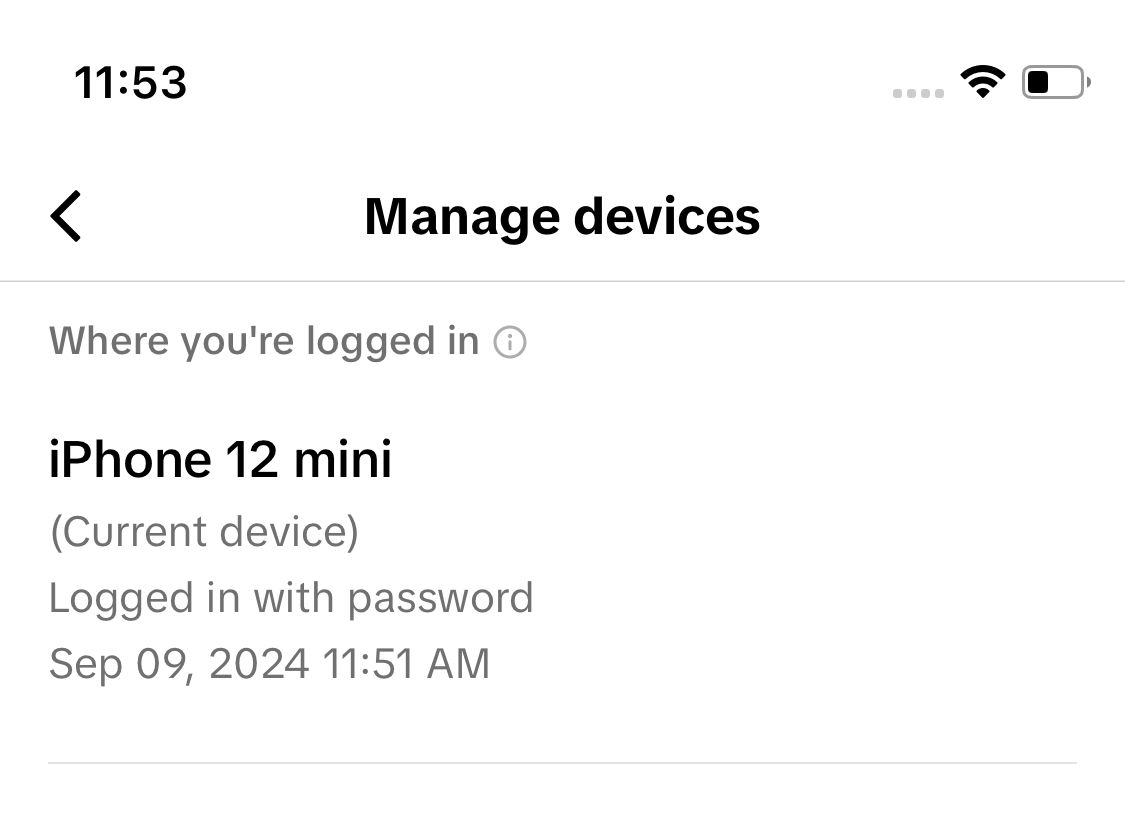

Qui è possibile esaminare le connessioni scegliendo Gestione dispositivi.

Come per le altre app, se si scopre un utente abusivo nel proprio account, è possibile allontanarlo, cambiare la password e attivare la verifica in due passaggi sotto forma di codice di verifica. Al momento le uniche opzioni disponibili sono gli SMS (sconsigliati), un codice di sicurezza via e-mail o un codice di autenticazione TOTP. Tra queste opzioni, raccomandiamo l’app Authenticator come scelta prioritaria. Purtroppo U2F non è disponibile, ma forse in futuro verrà introdotto il supporto per le chiavi hardware fisiche (incrociamo le dita).

Tuta: Email e calendario sicuri con una facile gestione del dispositivo.

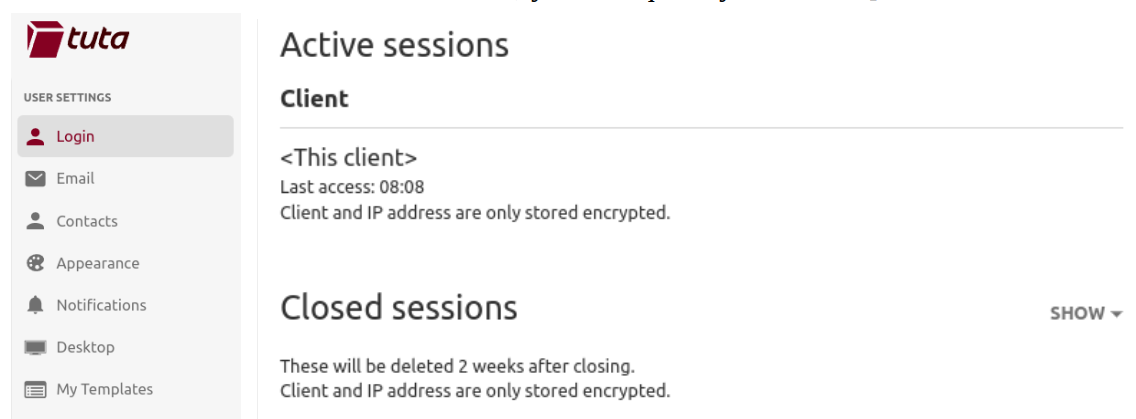

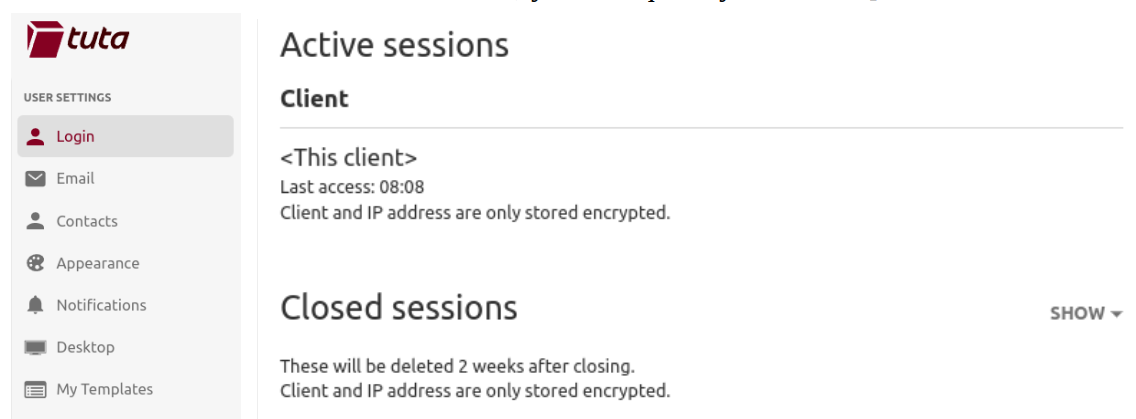

Proprio come altre piattaforme di posta elettronica e social media, Tuta Mail consente di controllare facilmente dove si è attualmente connessi e fornisce anche una cronologia degli accessi che mostra tutte le sessioni chiuse in precedenza. In questo modo è possibile tenere sotto controllo ciò che accade nel proprio account. Se un dispositivo sconosciuto è presente nell’elenco, è possibile rimuoverlo rapidamente.

Scegliendo un provider di posta elettronica che cripta i vostri dati, siete protetti contro le violazioni dei dati e con i nostri strumenti di gestione delle sessioni, facili da usare, potete tenere sotto controllo chi ha accesso al vostro account con due semplici clic. Per la massima sicurezza, consigliamo a tutti gli utenti di attivare l’autenticazione a due fattori e di annotare il codice di recupero in un luogo sicuro.

Tuta rende la privacy e la sicurezza facili e intuitive! Se non avete ancora sottoscritto il vostro account gratuito, potete iniziare oggi stesso.