Die lauteste Unterstützung, die aus den USA je kam: CISA fordert jeden auf, Verschlüsselung zu verwenden!

Nach dem Salt Typhoon-Hack empfiehlt CISA allen, ihre Online-Kommunikation mit einer starken Ende-zu-Ende-Verschlüsselung zu sichern und Apps ohne Metadaten zu verwenden.

Seit Jahren warnen Cybersicherheitsexperten vor den Risiken, die von unsicheren und veralteten Kommunikationssystemen ausgehen, und die verheerenden Folgen von Salt Typhoon machen deutlich, wie schlimm die Situation geworden ist. Der Salt Typhoon-Hack, der auch als der schlimmste Hack in der Geschichte der USA bezeichnet wird, führte zu einem bemerkenswerten und längst überfälligen Politikwechsel in den USA.

Die Agentur für Cybersicherheit und Infrastruktursicherheit (CISA) empfiehlt nun die Verwendung von Ende-zu-Ende-verschlüsselten Diensten für eine sichere Kommunikation, und zwar vor allem solche, die keine Metadaten sammeln oder speichern. Dieser Schritt ist nicht nur deshalb von Bedeutung, weil er bestätigt, was Befürworter des Datenschutzes schon seit Jahren sagen, sondern auch, weil die US-Regierung zum ersten Mal jeden auffordert, Verschlüsselung zu verwenden. In ihrem Leitfaden für bewährte “Praktiken in der Mobilkommunikation” empfiehlt CISA:

“1. nur Ende-zu-Ende-verschlüsselte Kommunikation verwenden”.

CISA nennt ausdrücklich die Chat-App Signal als sichere Alternative, nicht nur wegen ihrer quantenresistenten Ende-zu-Ende-Verschlüsselung, sondern auch, weil Nutzer “das Ausmaß bewerten sollten, in dem die App und die damit verbundenen Dienste Metadaten sammeln und speichern” - was im Fall von Signal sehr wenig ist.

Kampf gegen Ende-zu-Ende-Verschlüsselung

In der Vergangenheit hatte die US-Regierung ein ganz anderes Verhältnis zur Ende-zu-Ende-Verschlüsselung.

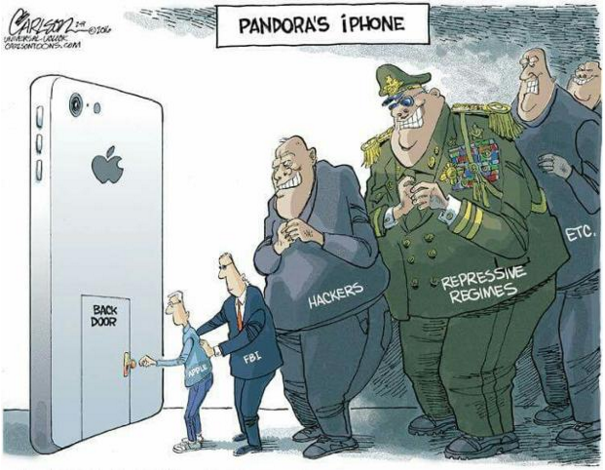

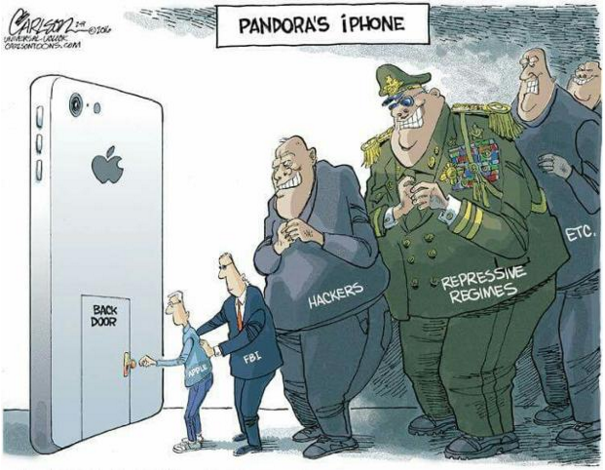

Politiker und Regierungsbehörden haben die Verschlüsselung oft als Hindernis für die Strafverfolgung und nicht als Schutz der Privatsphäre des Einzelnen dargestellt. Immer wieder haben Politiker versucht, Technologieunternehmen, die eine sichere Verschlüsselung anbieten, dazu zu zwingen, sich durch eine Hintertür Zugang zu verschaffen - mit der Begründung, dass “Zugang für die Guten” möglich sein sollte, um Terroranschläge oder die sexuelle Ausbeutung von Kindern zu verhindern.

Die Bemühungen, eine starke Verschlüsselung zu untergraben, bestehen schon so lange, wie es Ende-zu-Ende-Verschlüsselung gibt.

Die “Kryptokriege” der 1990er Jahre

In den Anfängen des Internets und kurz nach der Erfindung der PGP-Verschlüsselung, die es erstmals allen ermöglichte, verschlüsselte E-Mails über das Internet zu versenden, ging die US-Regierung gegen den Export dieser Technologie vor. Die US-Regierung argumentierte, dass Technologien wie PGP es jedem - auch ausländischen Gegnern - ermöglichen würden, ihre Kommunikation vor neugierigen Blicken zu schützen, insbesondere vor denen der US-Geheimdienste.

Folglich verbot die US-Regierung in ihren Exportbestimmungen die Ausfuhr von kryptografischen Systemen mit 128-Bit-Schlüsseln, wie der AES/RSA-Verschlüsselung von PGP. Die Einstellung zur Verschlüsselung war in den USA gespalten: Auf der einen Seite konzentrierten sich die Kryptographieexperten des Militärs ganz darauf, den Zugriff des Gegners auf sensible Informationen zu verhindern, und achteten darauf, für solche Informationen eine starke Verschlüsselung zu verwenden. Auf der anderen Seite wollten die Beamten Zugang zu ausländischer Kommunikation.

Eine Hintertür zur Verschlüsselung wurde jedoch nie in PGP eingeführt, und starke Ende-zu-Ende-Verschlüsselung wird bis heute verwendet, jetzt sogar mit quantenresistenten Algorithmen.

Apple vs. FBI (2016)

Die Forderung des FBI, Apple solle eine Hintertür zum Entsperren des iPhones des Amokläufers von San Bernardino einrichten, löste in den USA eine landesweite Debatte aus. Die Weigerung von Apple machte das grundsätzliche Spannungsverhältnis zwischen individueller Privatsphäre und staatlicher Überwachung deutlich.

Bis heute ist Apple in der Lage, seinen Nutzern eine starke Ende-zu-Ende-Verschlüsselung anzubieten.

Der “EARN IT Act” (2020)

Unter dem Vorwand, die Ausbeutung von Kindern zu bekämpfen, wollte die US-Regierung mit Hilfe des EARN IT Act Unternehmen, die verschlüsselte Dienste anbieten, dazu zwingen, diese Verschlüsselung durch die Aktivierung von Scanning-Mechanismen zu unterlaufen. Kritiker warnten davor, dass damit starke Verschlüsselung effektiv verboten würde, und der EARN IT Act wurde nie verabschiedet.

Der “Lawful Access to Encrypted Data Act” (2020)

Der Lawful Access to Encrypted Data Act wurde als Maßnahme eingeführt, um sicherzustellen, dass Strafverfolgungsbehörden bei Ermittlungen auf verschlüsselte Daten zugreifen können. Die Befürworter argumentierten, dass dies für die öffentliche Sicherheit notwendig sei, aber Kritiker wiesen darauf hin, dass solche Hintertüren die Verschlüsselung für jeden schwächen und die Nutzer Cyberangriffen und Überwachung aussetzen würden. Der Vorschlag stieß auf erheblichen Widerstand bei den Befürwortern des Datenschutzes und in der Technologiebranche und konnte sich im Kongress letztlich nicht durchsetzen.

Jeder Versuch, die Verschlüsselung zu knacken, hat in den letzten Jahrzehnten in den Vereinigten Staaten zu einer sehr kontroversen Debatte über Verschlüsselung geführt.

Doch jedes Mal, wenn jemand eine Hintertür für die Verschlüsselung fordert, wird eines ganz deutlich:

Jede absichtliche Schwächung der Verschlüsselung gefährdet nicht nur die Privatsphäre, sondern setzt die Nutzer auch der gleichen Art von Angriffen aus, wie sie Salt Typhoon demonstriert.

Salt Typhoon: Ein Weckruf

Der Erfolg von Salt Typhoon beruhte auf der Ausnutzung von Schwachstellen in (alten und veralteten) Telekommunikationsnetzen. Während der Schwerpunkt auf dem Ausmaß des Hacks lag, sind seine Auswirkungen noch alarmierender. Der Angriff hat gezeigt, dass Angreifer Zugang zu sensibler Kommunikation haben, umfangreiche Metadaten sammeln und potenziell kritische Infrastrukturen stören können.

Wir müssen smarte Entscheidungen treffen, um sicherzustellen, dass unsere Online-Kommunikation sicher ist, indem wir uns für verschlüsselte Dienste wie Signal und Tuta Mail entscheiden - wie es jetzt auch von CISA empfohlen wird.

Sieg für die Privatsphäre

Wir von Tuta begrüßen die neue Empfehlung der CISA sehr - wir begrüßen sie nicht nur, wir nennen sie einen lang erwarteten Sieg für die Privatsphäre.

Diese Empfehlung der CISA markiert einen bedeutenden und überfälligen Wandel in der US-Politik hin zu einer Priorisierung von Privatsphäre und Sicherheit in der digitalen Kommunikation. Seit Jahren betonen Experten, wie wichtig eine Ende-zu-Ende-Verschlüsselung und eine minimale Speicherung von Metadaten sind. Das ist die einzig funktionierend Methode, die wir haben, um sicherzustellen, dass unsere Kommunikation nicht überwacht werden kann. Es ist ermutigend zu sehen, dass dies endlich auch auf so hoher Regierungsebene verstanden wird. Die jüngste Erklärung von CISA ist die lauteste Befürwortung der Verschlüsselung, die wir je von einer Behörde der US-Regierung gehört haben.

Bei Tuta ist es unser Ziel, den Nutzern die volle Kontrolle über ihre Daten zu geben. Durch die Implementierung starker, quantensicherer Verschlüsselungsalgorithmen, die Verwendung einer Zero-Knowledge-Architektur und die Speicherung von so wenig Metadaten wie möglich über unsere Nutzer stellen wir sicher, dass die Daten unserer Nutzer sicher bleiben, online und offline.

Warum Datenschutz wichtig ist

Privatsphäre wird oft als etwas angesehen, das nur diejenigen brauchen, die “etwas zu verbergen haben”, aber diese Sichtweise ignoriert die grundlegende Rolle, die die Privatsphäre in einer demokratischen Gesellschaft spielt. Datenschutz ist wichtig, weil ohne ihn die Rede- und Meinungsfreiheit, ja sogar die Gedankenfreiheit gefährdet ist. Journalisten, Aktivisten und Whistleblower sind auf sichere Kommunikation angewiesen, um Korruption und Ungerechtigkeit aufzudecken.

Aber das ist nur ein Teil. Wenn wir in der Lage sind, unsere Daten privat und vertraulich zu halten, können wir sie vor jeder Art von neugierigen Blicken schützen - nicht nur vor politischen Gegnern, sondern auch vor Wirtschaftsspionage. Unternehmen sind auf Datenschutz durch Ende-zu-Ende-Verschlüsselung angewiesen, um sensible Daten vor Konkurrenten, Wirtschaftsspionage und bösartigen Akteuren zu schützen.

Salt Typhoon hat gezeigt, was passieren kann, wenn diese Sicherheitsvorkehrungen nicht vorhanden sind. Diese Sicherheitsverletzung betraf vor allem Politiker - die von chinesischen Angreifern ausspioniert wurden -, aber jeder kann ihr zum Opfer fallen: Einzelpersonen, Unternehmen, NGOs, jeder. Der Salt-Typhoon-Hack beeinträchtigt die nationale Sicherheit und das weltweite Vertrauen in kritische Kommunikationsinfrastrukturen - und die einzige Methode, die uns schützen kann, ist die Ende-zu-Ende-Verschlüsselung.

Aufruf an die Politiker, die Kryptokriege zu beenden

Die CISA-Empfehlung zur Verwendung von Ende-zu-Ende-Verschlüsselung ist ein Schritt in die richtige Richtung, aber es müssen auch Taten folgen. Die politischen Entscheidungsträger müssen künftigen Versuchen widerstehen, die Verschlüsselung zu schwächen oder sie durch Hintertüren für die “Guten” zu untergraben.

Die Kryptokriege müssen endlich ein Ende haben!

Stattdessen müssen die Politiker die Ende-zu-Ende-Verschlüsselung und die Entwicklung sicherer Technologien aktiv unterstützen - in ihrem eigenen Interesse.

Lassen Sie uns eine sicherere digitale Zukunft aufbauen. Lassen Sie uns gemeinsam für die Privatsphäre kämpfen!