Wichtige iPhone-Sicherheitstipps zum Schutz Ihrer privaten Daten.

Das geschlossene Software-Ökosystem von Apple bietet keinen vollständigen Schutz vor Viren oder Hackern. Es liegt an Ihnen, wachsam zu bleiben.

Seit seiner Markteinführung im Jahr 2007 hat sich das iPhone von Apple zu einem der beliebtesten Smartphones der Welt entwickelt. Das elegante Design und der Ruf, sicherer als die Konkurrenz zu sein, machen es zur ersten Wahl für mehr als eine Milliarde Menschen. Ähnlich wie bei den Mac-Computern hat das iPhone bewiesen, dass es ein sicheres mobiles Gerät ist, sogar mit seinen standardmäßigen Datenschutz- und Sicherheitseinstellungen. Aber woher kommt dieser Status? Sind die Geräte von Apple wirklich sicherer als die Android-Alternative von Google? Gibt es Viren, die auf iPhones abzielen, und wenn ja, was können Sie tun, um Ihr iOS-Gerät und Ihre Daten zu schützen?

Als Datenschutz- und Sicherheitsexperten wollen wir das Wissen und das Bewusstsein für iOS-Bedrohungen erhöhen. In diesem Artikel erläutern wir Ihnen die Besonderheiten des iPhone-Sicherheitsmodells und warum es besser gegen Malware und andere Viren geschützt zu sein scheint.

Sind iPhones sicherer als Android-Smartphone?

Das ist eine komplizierte Frage, über die man sich im Internet sicher streiten wird, aber wenn man zwei handelsübliche Geräte - ein iPhone und ein Android-Smartphone - miteinander vergleicht, dann ist das iPhone das sicherere Gerät.

Das liegt vor allem daran, dass Apple ein eigenes, geschlossenes Ökosystem für iOS/Mac-Geräte und -Software geschaffen hat. Auf iPhones und iPads ist eine Reihe von Produktivitäts-Apps vorinstalliert, und die Nutzer müssen nicht unbedingt nach neuer Software für ihre Geräte suchen. Durch diese Maßnahmen kann Apple sicherstellen, dass seine offizielle Software sicher ist.

Der nächste Schritt, den Apple unternommen hat, um die Sicherheit von iOS-Geräten zu erhöhen, besteht darin, die Entwickler zu zwingen, ihre Apps über den Apple App Store zu veröffentlichen, anstatt unreguliertes Sideloading von Software zuzulassen. Dieser “Walled Garden”-Ansatz stellt zwar eine große Belastung für die App-Entwickler dar, garantiert aber ein gewisses Maß an Sicherheit, da die verfügbare Software einer strengeren Prüfung unterzogen wird. Natürlich ist dieses System nicht fehlerfrei, und im Jahr 2024 schlich sich ein gefälschter Passwortmanager in den App Store ein, der von Apple jedoch schnell wieder entfernt wurde.

Ein gefälschter Passwortmanager stand kurzzeitig im Apple App Store zum Download bereit, obwohl es sich um eine gefälschte Version von LastPass handelte.

Diese Schritte bedeuten nicht, dass ein gehärtetes Android-Gerät keine bessere Sicherheit und keinen besseren Datenschutz bieten kann als ein iPhone. GrapheneOS ist ein großartiges Beispiel für eine sichere mobile Plattform, aber für den durchschnittlichen Benutzer ist Apple ein guter Startpunkt.

Boot-ROM-Schutz und Secure Enclave

Neben der Aufrechterhaltung der Anwendungssicherheit durch den “Walled-Garden”-Ansatz bei der Softwareverteilung für iOS hat Apple auch zwei wichtige Funktionen eingeführt, die die Integrität und Sicherheit seiner iPhone-Geräte gewährleisten sollen.

Die erste dieser Funktionen ist der Schutz des Boot-Prozesses. Beim Einschalten eines iOS-Geräts wird der im Boot-ROM enthaltene Code mit der Apple-Zertifizierungsstelle abgeglichen, um die Integrität des Bootloaders festzustellen, bevor er auf das Gerät geladen werden darf.

Die zweite von Apple ergriffene Maßnahme wird als Secure Enclave bezeichnet. Secure Enclave wird auf iOS- und MacOS-Geräten als sicherer Puffer eingesetzt, der die auf den Geräten gespeicherten persönlichen Daten im Falle einer Kompromittierung des Anwendungskerns schützt.

Dies sind nur zwei Möglichkeiten, mit denen Apple zusätzliche Sicherheitsmaßnahmen zum Schutz der Daten seiner Benutzer gewährleisten will.

Können iPhones mit Viren infiziert werden?

Kurz gesagt: Ja, iPhones können Viren bekommen. Apple hat zwar eine Reihe von Maßnahmen ergriffen, um ein sicheres Ökosystem für seine Geräte zu schaffen, und iOS-Malware ist seltener als Android-Malware, aber dennoch kann sich ein Virus auf Ihrem iPhone verbreiten.

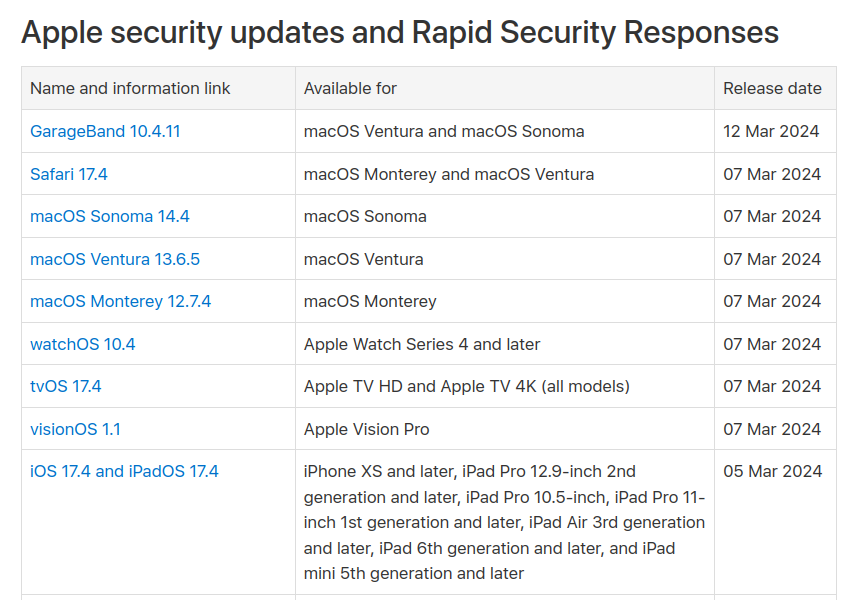

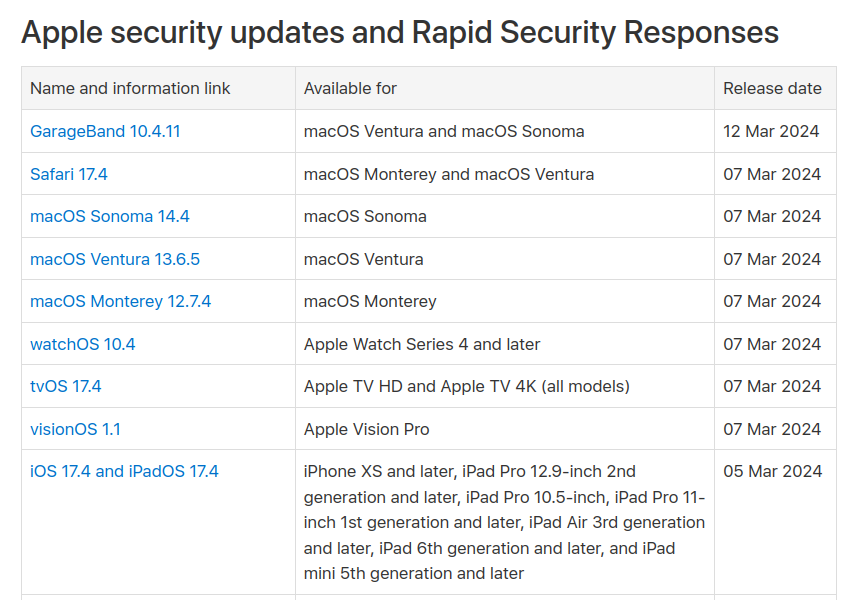

Aufgrund seiner wachsenden Beliebtheit, der Nutzung durch bekannte Persönlichkeiten und Prominente und sogar der Verwendung durch hochrangige Beamte in US-Regierungsbehörden ist das iPhone seit langem zur Zielscheibe für böswillige Angreifer geworden. Durch die Veröffentlichung regelmäßiger Updates für die Betriebssysteme seiner Geräte und die Durchführung einer Reihe von Bug Bounty-Programmen versucht Apple, Zero-Day-Exploits und Malware auf die Schliche zu kommen.

Apple gibt seine Software direkt an die Endbenutzergeräte weiter, und zwar auf eine völlig geschlossene Weise. Das bedeutet, dass nicht jeder Einblick in die genaue Funktionsweise der iOS-Software nehmen kann. Das Unternehmen geht davon aus, dass dieses Element der Geheimhaltung seine Software vor Angriffen schützt, aber das ist nicht der Fall. Im Jahr 2023 veröffentlichte Apple Notfall-Sicherheitsupdates für 20 Zero-Day-Schwachstellen, und zum Zeitpunkt der Erstellung dieses Artikels wurden bereits 3 Schwachstellen im Jahr 2024 behoben.

Jeder Kryptograph, der etwas auf sich hält, wird Ihnen sagen, dass Sicherheit durch Unklarheit allein kein sicheres Kommunikationssystem schaffen kann. Das National Institute of Standards and Technology (NIST) empfiehlt, diese Praxis zu vermeiden: “Systemsicherheit sollte nicht von der Geheimhaltung der Implementierung oder ihrer Komponenten abhängen.” Leider veröffentlicht Apple seine proprietäre Software nach wie vor als geschlossenen Quellcode und nicht in einem öffentlich einsehbaren Open-Source-Format, das es Sicherheitsforschern ermöglichen würde, bestimmte Aspekte des Sicherheitsdesigns zu überprüfen und zu kritisieren.

Wir können nicht mit Sicherheit sagen, dass die Freigabe ihrer Software über Open-Source-Standards zu weniger Viren auf iOS führen würde. iOS-Malware ist im Vergleich zu Android- oder Windows-Malware selten, aber es würde ein größeres Maß an Vertrauen in das schaffen, was tatsächlich auf den Apple-Geräten läuft. Das würde das Vertrauen in die Privatsphäre, die Apple seinen iPhone-Nutzern zu bieten vorgibt, auf jeden Fall stärken.

Warum gibt es weniger iPhone-Viren als auf Android?

Generell gibt es weniger iPhone-Viren aufgrund der Art und Weise, wie Software für iPhones freigegeben werden kann. Derzeit ist es außerhalb der EU nur möglich, Software auf einem iPhone oder iPad über den Apple-eigenen App Store zu installieren. Wie bereits erwähnt, wird dadurch ein Gatekeeper eingeführt, der als Türsteher für Malware fungieren kann, die versucht, sich auf den Smartphones einzuschleichen.

Dieser Gatekeeper ist jedoch nicht immer wachsam und Hacker sind schlau. Durch Social Engineering haben Hacker gelernt, App-Entwickler als potenzielle Wege ins Visier zu nehmen, um bösartigen Code in den App Store zu bringen, wie es bei der Verbreitung der XCodeGhost-Malware im Jahr 2015 der Fall war.

Da Android ein Open-Source-Betriebssystem ist und für eine Reihe von Geräteherstellern angeboten wird, ist der Zugang zu potenziellen Schwachstellen schlicht und ergreifend einfacher. Hinzu kommt das Spiel mit den Zahlen: Weltweit gibt es viel mehr Android-Nutzer als Apple-Nutzer, so dass es einen finanziellen Anreiz gibt, diese Nutzer ins Visier zu nehmen.

Es gibt eine deutliche Zunahme von Malware, die auf iPhones abzielt, die durch “jailbreaking” dem “Walled Garden” von Apple entzogen wurden. Diese Freiheit bringt also eine größere Anzahl von Bedrohungen mit sich und ein wahrscheinlich kleineres Entwicklungsteam, das daran arbeitet, sie zu bekämpfen.

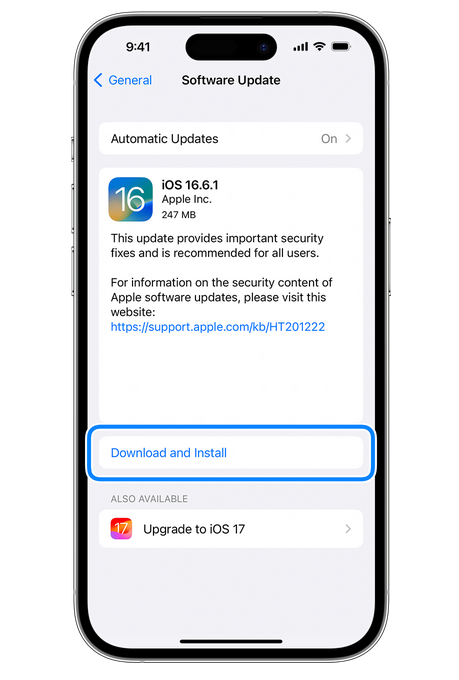

Indem Sie Ihr iPhone mit dem neuesten Betriebssystem und der neuesten Sicherheitssoftware auf dem neuesten Stand halten, unternehmen Sie bereits aktive Schritte zum Schutz Ihres Geräts und Ihrer Daten.

Arten von iPhone-Malware und -Angriffen und wie man sie verhindern kann

Da Apple-Geräte ein immer lukrativeres Ziel für böswillige Akteure werden, hat die Entwicklung von Malware für iPhones zugenommen. Das bedeutet jedoch nicht, dass die meisten Angriffe neuartig sind. Einige der größten Bedrohungen folgen immer noch der bewährten Methode des Social Engineering durch Phishing oder Smishing.

Phishing/Smishing

Wir alle kennen diese Phishing-Nachrichten, in denen behauptet wird, dass Sie innerhalb von 24 Stunden von Ihrem Bankkonto ausgesperrt werden, wenn Sie nicht auf diesen Link klicken und Ihre Anmeldedaten eingeben, um es zu reaktivieren.

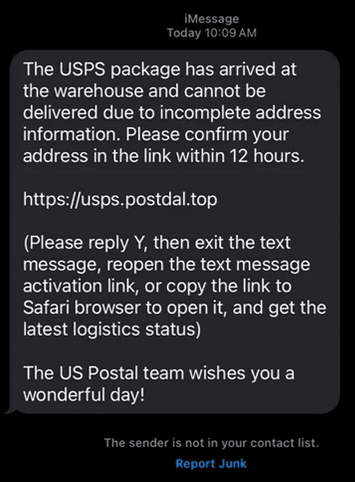

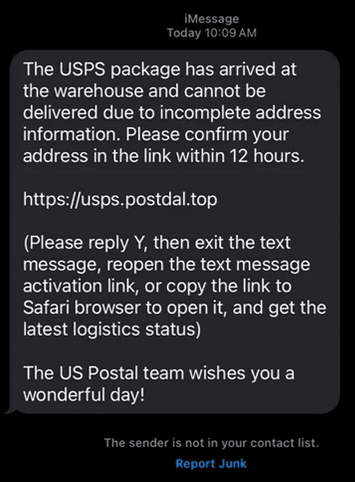

Phishing-Nachrichten gibt es in vielen Variationen. Eine beliebte Variante ist eine gefälschte Postzustellungsnachricht. Es gibt ein ganzes Subreddit, das diesen Nachrichten gewidmet ist: r/phishing. Bild von Netcraft

Auch wenn es sich hierbei nicht um ein iPhone-spezifisches Problem handelt, können iCloud-Konten von Apple-Benutzern angegriffen werden. Wenn in den sozialen Medien Daten von Prominenten durchsickern, ist dies oft auf einen erfolgreichen Phishing-Angriff zurückzuführen. Sobald diese Anmeldeinformationen gestohlen sind, kann der Angreifer Passwörter zurücksetzen, Daten herunterladen oder Zahlungsinformationen stehlen.

Auf iOS-Geräten erhalten Sie in Ihrer Nachrichten-App möglicherweise dubios aussehende SMS-Nachrichten, die Sie auffordern, eine Website zu besuchen und sich anzumelden. Manchmal kann es sich auch um iMessage-Nachrichten handeln. Wenn Sie solche Nachrichten erhalten, sollten Sie unbedingt Ruhe bewahren, nicht auf Links klicken oder Dateien herunterladen und sich nicht von der vorgetäuschten Dringlichkeit täuschen lassen.

Wenn Sie eine Phishing-iMessage erhalten haben, können Sie sie melden und den Absender blockieren, indem Sie diese von Apple bereitgestellten Schritte befolgen.

Eine gute Möglichkeit, sich vor dieser Art von Phishing-Angriffen zu schützen, ist die Verwendung des Apple-Filters für Nachrichten unbekannter Absender. Diesen können Sie wie folgt aktivieren:

- Klicken Sie auf Einstellungen > Nachrichten

- Blättern Sie zu Nachrichtenfilterung und aktivieren Sie Unbekannte Absender filtern

Diese Funktion ist großartig, denn sie sortiert eingehende Nachrichten von Nummern, die nicht in Ihren Kontaktlisten gespeichert sind, zur Überprüfung in einen eigenen Ordner. Das Beste daran ist, dass Sie keine Links in Nachrichten öffnen können, die Ihnen von unbekannten Absendern geschickt wurden, ohne sie vorher als Kontakt hinzuzufügen oder ihnen eine Antwort zu senden.

Eine ähnliche Funktion ist auch für eingehende Anrufe verfügbar.

Bei diesen Nachrichten sollten Sie wachsam bleiben und sich angewöhnen, nicht einfach so auf Links zu klicken. Wie immer sollten Sie auch sicherstellen, dass Sie 2FA für Ihre AppleID aktiviert haben.

Apple hat auch die Unterstützung von Passkeys eingeführt. Wenn Sie Passkeys als primäres Authentifizierungsmittel konfigurieren, sind Sie Betrügern, die versuchen, Ihre Anmeldeinformationen zu stehlen, einen Schritt voraus.

Viren per E-Mail und Risiken

Die Nachrichten-App ist nicht die einzige Möglichkeit, mit der Angreifer versuchen können, Ihre persönlichen Daten durch das Versenden von Phishing-Mails zu stehlen. E-Mail ist eine weitere Hauptinfektionsquelle für Geräte und kann der Ausgangspunkt für viele Cyberangriffe sein. Achten Sie wie bei Nachrichten darauf, dass Sie nicht auf Links von unbekannten Absendern klicken.

Wenn Dateien nicht auf Ihr Gerät geladen werden können, werden sie möglicherweise über Ihr E-Mail-Programm zugestellt. Auf allen iPhones ist Apple Mail installiert, und viele Benutzer nutzen diesen Vorteil, indem sie alle ihre E-Mail-Konten in dieses eine Postfach verschieben. Apple Mail ist zwar praktisch, bietet aber nicht den gleichen Grad an Sicherheit wie andere E-Mail-Anbieter.

Um zu vermeiden, dass Sie mit unerwünschten Spam-Mails überschwemmt werden, ist es wichtig, E-Mail-Aliasnamen zu verwenden. Apple bietet diesen Dienst mit seinen iCloud-Privatadressen an, aber es gibt auch viele andere sichere Optionen wie den E-Mail-Maskierungsdienst von DuckDuckGo. Durch die Verwendung von Pseudonymen und eindeutigen, sicheren Kennwörtern für jedes neue Konto oder jede Plattform bleibt Ihr Haupt-E-Mail-Konto im Falle einer Datenverletzung sicher. Dies mindert den Schaden, der entstehen könnte, wenn Sie eine E-Mail und dasselbe Kennwort für alle Websites verwenden, was sich Hacker bei Credential Stuffing-Angriffen zunutze machen.

Wenn Sie andere Konten wie Gmail oder Yahoo mit Ihrem iPhone verknüpfen, stellen Sie sicher, dass Sie 2FA aktiviert haben, damit Ihre Daten sicher bleiben. Wenn Sie Ihre E-Mail-Privatsphäre und -Sicherheit wirklich auf die nächste Stufe heben wollen, empfehlen wir Ihnen, zu einem verschlüsselten Anbieter wie Tuta zu wechseln, bei dem Sie all diese Funktionen sowie eine geräteseitige Verschlüsselung erhalten, die Ihre Daten lokal auf dem Gerät schützt. Sollte Ihr Gerät durch einen Zero-Day-Angriff kompromittiert werden, können Sie sicher sein, dass die Daten in Ihrer Tuta Mailbox vollständig verschlüsselt und sicher sind.

Gezielte iOS-Spionageprogramme (Pegasus)

Vielleicht haben Sie in den Nachrichten von der Spyware Pegasus gehört, die wirklich erschreckend ist. Pegasus wurde 2011 von der NSO Group entwickelt und ist eine Spionagesoftware, die direkt an Regierungen zur gezielten Überwachung verkauft wird.

Leider hat das Unternehmen beim Verkauf eines so gefährlichen Tools nicht die nötige Sorgfalt walten lassen und wurde an Regierungen verkauft, die gegen Menschenrechtsaktivisten und Journalisten vorgehen wollen, die kritisch gegenüber repressiven Regimen sind, wie Jamal Kashoggi.

Pegasus ermöglicht der Behörde, die Ihr Gerät angreift, vollen Zugriff auf die darauf gespeicherten Daten, die Möglichkeit, Ihren Bildschirm aufzuzeichnen, auf Kameras zuzugreifen und Ihr Mikrofon zu benutzen. Noch bedrohlicher wird dies dadurch, dass die NSO-Gruppe im Jahr 2020 begann, “Zero-Click”-Exploits für ihre Software zu entwickeln, die keine Interaktion mit dem Gerät des Opfers erfordern. Sie brauchten nicht auf einen Link zu klicken, die Nachricht musste nur übermittelt werden, und schon war der Schaden angerichtet.

Apple und Google arbeiten aktiv gegen diese Malware, und WhatsApp hat 2024 einen Prozess gewonnen, der die NSO Group zur Offenlegung des Quellcodes ihrer gefährlichen iPhone-Spionagesoftware zwingen wird.

Bisher war es nur möglich, eine Pegasus-Infektion zu bestätigen, indem man sein iPhone einer forensischen Untersuchung unterzog. Die jüngsten Entwicklungen von Kaspersky Labs haben jedoch zu einer neuen Möglichkeit geführt, diese Software durch die Untersuchung der shutdown.log-Datei des iPhones aufzuspüren, aber dieser Ansatz ist begrenzt.

Glücklicherweise ist der Einsatz dieser Software äußerst kostspielig, und es ist wahrscheinlich, dass nur diejenigen, die sich einer direkten staatlichen Überwachung ausgesetzt sehen, davon betroffen sind. Apple hat den Lockdown-Modus für Benutzer eingeführt, die glauben, dass dies ein Aspekt ihres Bedrohungsmodells sein könnte.

Mit den folgenden Schritten können Sie den Lockdown-Modus aktivieren:

- Öffnen Sie Ihre Einstellungen

- Scrollen Sie zu Datenschutz & Sicherheit

- Klicken Sie auf Abriegelungsmodus

- Tippen Sie auf , um den Abriegelungsmodus für Ihr iPhone zu aktivieren

iPhones und die kryptografische Schwachstelle von GoFetch

Mitte März 2024 machte ein Forscherteam eine aufsehenerregende Ankündigung, die sich auf die Besitzer der berühmten MacBook-Laptops von Apple auswirkt. Die Sicherheitslücke mit dem Namen GoFetch nutzt ein Hardware-Design der Apple M1- und M2-Chips (und wahrscheinlich auch des M3) aus. Die Schwachstelle ermöglicht es einer bösartigen Software, die keine speziellen Root-Rechte benötigt, kryptografische Operationen auszuspähen, die auf demselben CPU-Cluster verarbeitet werden. Der Angriff konzentriert sich auf einen so genannten Pre-Fetcher. Ein Pre-Fetcher schaut sich die Adressen von Daten an, auf die zuvor zugegriffen wurde, und versucht dann, die zukünftigen Adressen zu erraten. Die Chips der M-Serie verwenden einen so genannten datenspeicherabhängigen Pre-Fetcher, der etwas anders funktioniert als ein klassischer Pre-Fetcher.

Dieses Hündchen sieht vielleicht niedlich aus, aber wenn es die kryptografischen Schlüssel Ihres MacBook ausspäht, ist es ein böser Hund.

Leider weisen die Sicherheitsforscher in ihrem Bericht darauf hin, dass:

Der DMP erkennt dann, dass der Datenwert wie eine Adresse aussieht, und bringt die Daten von dieser “Adresse” in den Cache, wodurch die “Adresse” durchsickert. Es ist uns egal, dass der Datenwert vorab geholt wird, aber die Tatsache, dass die Zwischendaten wie eine Adresse aussehen, ist über einen Cachekanal sichtbar und reicht aus, um den geheimen Schlüssel im Laufe der Zeit zu verraten.

Da diese Schwachstelle mit der physischen Architektur des MacBook-Prozessors zusammenhängt, gibt es wenig, was Benutzer tun können, um dieses Risiko vollständig zu minimieren. Es wird empfohlen, die regelmäßigen MacOS-Updates zu nutzen und nur geprüfte Software auf dem Gerät zu installieren, um sicherzustellen, dass nicht versehentlich fragwürdige Programme geladen werden, die GoFetch ausnutzen wollen.

Glücklicherweise zielt GoFetch speziell auf die Prozessoren der M-Serie ab, die hauptsächlich in Mac-Computern, aber auch in einigen iPadPro-Geräten verwendet werden. Das bedeutet, dass die Chips der A-Serie des iPhones nach bisherigem Kenntnisstand nicht von dieser großen Sicherheitslücke betroffen sind. Natürlich ist die Forschung noch nicht abgeschlossen und wir werden in den kommenden Wochen möglicherweise mehr über mögliche Angriffe auf die A-Serie erfahren.

Wie können Sie feststellen, ob Ihr iPhone einen Virus hat?

Obwohl iOS-Malware noch recht selten ist, gibt es einige Möglichkeiten, um zu erkennen, ob Ihr Gerät infiziert wurde.

- Neue Apps oder veränderte Einstellungen: Wenn Sie neue Apps bemerken, die Sie nicht installiert haben, oder Änderungen an den Einstellungen vornehmen, die Sie nicht auf dem Gerät vorgenommen haben, könnte dies ein Anzeichen für Malware sein oder dafür, dass sich jemand an Ihrem Gerät zu schaffen gemacht hat.

- Schlechte Akkulaufzeit: Einige Malware- oder Spyware-Programme werden im Hintergrund ausgeführt, was dazu führt, dass sich der Akku schneller entleert, als es normalerweise der Fall wäre. Bitte beachten Sie, dass iOS-Geräte dafür bekannt sind, dass ihre Akkulaufzeit im Laufe ihrer Lebensdauer abnimmt. Wenn jedoch eine größere Veränderung ohne scheinbaren Grund auftritt, müssen Sie Ihr Gerät möglicherweise zurücksetzen.

- Pop-ups: Pop-ups können auftreten, wenn Sie eine fragwürdige Browsererweiterung installiert haben, und können von lästig bis hin zu potenziell gefährlich reichen. Wenn Sie unerwartete Pop-ups sehen, müssen Sie möglicherweise Maßnahmen ergreifen, um Ihr Gerät zu bereinigen.

- Abstürze: Ähnlich wie bei der Veränderung der Akkulaufzeit kann ein unregelmäßiges Abstürzen Ihres Geräts und Ihrer Anwendungen durch etwas verursacht werden, das im Hintergrund läuft. Ihr Gerät könnte mit Malware infiziert sein oder manipuliert worden sein.

Apple veröffentlicht regelmäßig neue Sicherheitsupdates für alle Geräte. Notfall-Updates werden automatisch auf Ihrem Gerät installiert, um Ihre Sicherheit zu gewährleisten. Von Apple öffentlich zugänglich gemachte Diagrammdaten.

Tipps zum Entfernen von Viren und Wiederherstellen der Funktionsfähigkeit Ihres iPhone

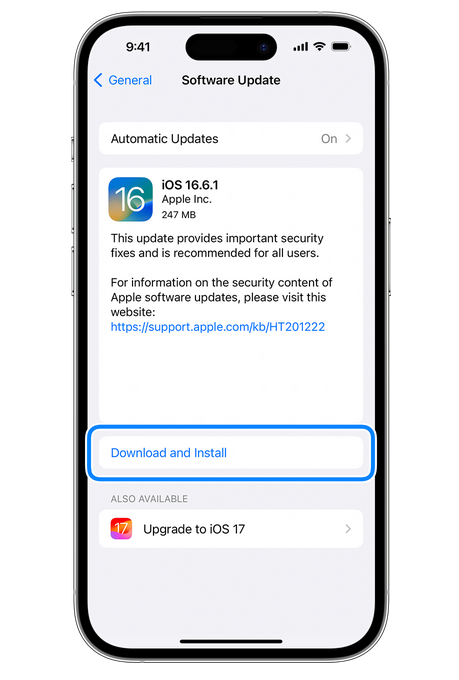

- Aktualisieren Sie auf die neueste Version von iOS: Das Sicherheitsteam von Apple arbeitet ständig daran, die Sicherheit des iOS-Ökosystems gegen Viren zu verbessern und Sicherheitslücken zu schließen. Indem Sie Ihr Gerät mit Sicherheitsupdates auf dem neuesten Stand halten, schützen Sie sich bereits. Einige Sicherheitslücken können gepatcht werden und durch die Aktualisierung kann die Malware nicht mehr wie vorgesehen funktionieren.

- Gerät neu starten: Manchmal ist ein einfacher Neustart alles, was Sie brauchen. Wenn Sie glauben, dass Ihr Gerät infiziert wurde, sollte ein Neustart Ihr erster Schritt zur Fehlerbehebung sein.

- Verdächtige Apps löschen: Wenn Sie neue verdächtige Apps auf Ihrem Gerät finden, sollten Sie diese sofort deinstallieren. Auf Ihrem iPhone sollte nur die Software ausgeführt werden, für die Sie sie vorgesehen haben. Dadurch werden auch die Daten der fragwürdigen App entfernt.

- Löschen Sie Cache und Verlauf in Browsern: Wenn Sie auf eine Website gestoßen sind, die iPhone-Viren verbreitet, können Sie durch Löschen Ihrer Browserdaten verhindern, dass Sie dieselbe Website erneut besuchen. Es kann Sie auch schützen, wenn Sie eine Phishing-Website besucht haben und diese in Zukunft vermeiden möchten.

- Zurücksetzen auf Backup oder Werkseinstellungen: Dies ist Ihre letzte Option, wenn das Gerät von Malware befallen wurde. Wenn Sie ein iCloud-Backup verwenden, können Sie Ihr Gerät auf einen Zeitpunkt zurücksetzen, bevor der Virus auf Ihr iPhone gekommen ist. Wenn das nicht hilft, können Sie auch einen vollständigen Werksreset durchführen. Dabei werden alle Daten auf dem Gerät gelöscht, was als letzter Ausweg vor dem Kauf eines neuen iPhones in Betracht gezogen werden sollte.

Apple legt die Messlatte in Sachen iPhone-Sicherheit hoch

Mit diesen Tipps im Hinterkopf sollten Sie sich jetzt ein wenig sicherer fühlen, was die Maßnahmen angeht, die Apple zur Sicherung Ihres Geräts ergreift. Für die meisten Benutzer wird es zu einem sicheren Smartphone-Erlebnis führen, wenn sie ihr Gerät mit der neuesten Version von iOS betreiben, alle Sicherheitsupdates installieren und auf ihr Verhalten auf dem Gerät achten, sprich keine dubiosen Links klicken.

Mit diesen Praktiken in Kombination mit der Verwendung eines Passwortmanagers machen Sie Ihr digitales Leben wesentlich sicherer. Mit praktischen Maßnahmen zur Verhinderung von Phishing und Smishing ist es schwer zu leugnen, dass Apple seinen Nutzern einfach zu bedienende Sicherheitslösungen bietet.

Wenn Sie ein iPhone benutzen, können Sie Ihre Sicherheit noch erhöhen, indem Sie von einer Big-Tech-E-Mail-Adresse wie Gmail oder Outlook weggehen und die spezielle iPhone-App von Tuta benutzen. Mit Tuta Mail haben Sie ein durchgängig verschlüsseltes Postfach, das Sie als Zentrum Ihres digitalen Lebens nutzen können. Melden Sie sich noch heute an!

Bleiben Sie sicher und viel Spaß beim Verschlüsseln!