El respaldo más ruidoso de EE: CISA insta a todo el mundo a utilizar el cifrado.

Tras el hackeo de Salt Typhoon, CISA recomienda asegurar la comunicación online con un cifrado fuerte de extremo a extremo y utilizar apps con cero metadatos.

Durante años, los expertos en ciberseguridad han advertido de los riesgos que plantean los sistemas de comunicación inseguros y anticuados, y las devastadoras consecuencias de Salt Typhoon ponen de manifiesto lo grave que se ha vuelto la situación. El hackeo de Salt Typhoon, también calificado como el peor hackeo de la historia de Estados Unidos, provocó un notable y largamente esperado cambio de política en este país.

La Agencia de Ciberseguridad y Seguridad de las Infraestructuras (CISA) ha recomendado ahora el uso de servicios cifrados de extremo a extremo para comunicaciones seguras, y lo que es mejor, especialmente aquellos que no recogen ni almacenan metadatos. Esta medida es significativa no sólo porque valida lo que los defensores de la privacidad llevan años diciendo, sino también porque por primera vez los funcionarios del gobierno estadounidense piden a todo el mundo que utilice el cifrado. En su “Guía de mejores prácticas en comunicaciones móviles”, la CISA afirma:

“1. Utilizar únicamente comunicaciones cifradas de extremo a extremo”

CISA nombra específicamente la aplicación de chat Signal como una alternativa segura, no sólo por su cifrado de extremo a extremo resistente a la cuántica, sino también porque los usuarios deben “evaluar hasta qué punto la aplicación y los servicios asociados recopilan y almacenan metadatos”, que en el caso de Signal es muy poco.

La batalla contra el cifrado de extremo a extremo

Históricamente, el gobierno estadounidense ha tenido una relación muy diferente con el cifrado de extremo a extremo.

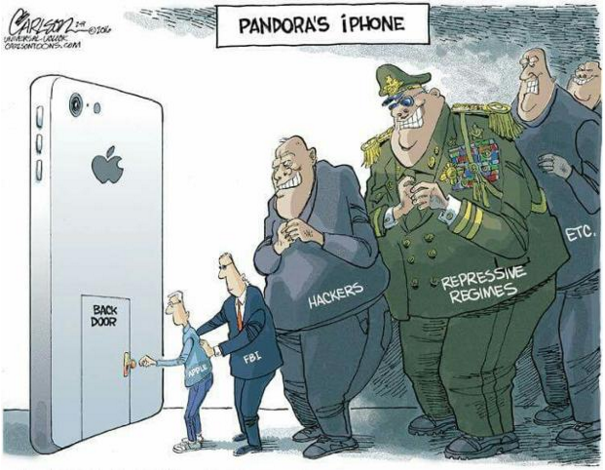

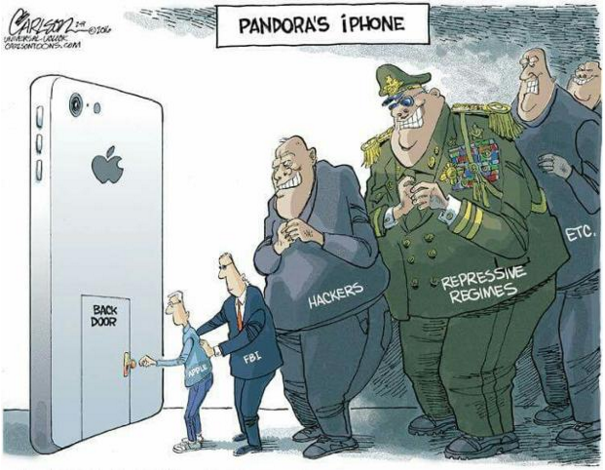

Políticos y organismos gubernamentales por igual han presentado a menudo el cifrado como una barrera para la aplicación de la ley en lugar de una salvaguarda de la privacidad individual. Una y otra vez, los políticos han tratado de obligar a las empresas tecnológicas que ofrecen cifrado seguro a acceder por la puerta trasera, afirmando que debería ser posible el “acceso de los buenos” para evitar ataques terroristas o la explotación sexual de menores.

Los esfuerzos por socavar el cifrado seguro han sido persistentes desde que existe el cifrado de extremo a extremo.

Las “guerras criptográficas” de los 90

En los primeros días de Internet y poco después de la invención del cifrado PGP, que permitió por primera vez a los particulares enviar correos electrónicos cifrados por Internet, el gobierno de EE.UU. se opuso a la exportación de esa tecnología. El gobierno estadounidense argumentó que una tecnología como PGP permitiría a cualquiera -incluidos adversarios extranjeros- proteger sus comunicaciones de miradas indiscretas, en particular, de los servicios secretos estadounidenses.

En consecuencia, las normas de exportación del gobierno estadounidense prohibieron la exportación de sistemas criptográficos con claves de 128 bits, como el cifrado AES/RSA de PGP. La actitud hacia el cifrado en Estados Unidos estaba dividida: Por un lado, los expertos en criptografía militar se centraban por completo en impedir que los adversarios accedieran a información sensible, asegurándose de utilizar un cifrado potente para dicha información. Por otro lado, los funcionarios querían acceder a las comunicaciones extranjeras.

Sin embargo, nunca se introdujo una puerta trasera al cifrado en PGP, y el cifrado fuerte de extremo a extremo se utiliza hasta el día de hoy, ahora incluso con algoritmos resistentes a la cuántica.

Apple contra el FBI (2016)

La exigencia del FBI de que Apple creara una puerta trasera para desbloquear el iPhone del tirador de San Bernardino provocó un debate nacional en Estados Unidos. La negativa de Apple puso de manifiesto la tensión fundamental entre la privacidad individual y la vigilancia gubernamental.

A día de hoy, Apple puede ofrecer a sus usuarios un cifrado fuerte de extremo a extremo.

La “Ley EARN IT” (2020)

Con el pretexto de luchar contra la explotación infantil, el gobierno estadounidense quería obligar a las empresas que ofrecen servicios cifrados a socavar este cifrado habilitando mecanismos de escaneo con la ayuda de la Ley EARN IT. Los críticos advirtieron de que ilegalizaría de hecho el cifrado fuerte, y la Ley EARN IT nunca llegó a aprobarse.

Ley de Acceso Legal a Datos Cifrados (2020)

Presentada como una medida para garantizar que las fuerzas de seguridad pudieran acceder a los datos cifrados durante las investigaciones, la Ley de Acceso Legal a Datos Cifrados pretendía obligar a las empresas a crear puertas traseras en sus sistemas de cifrado. Sus defensores argumentaban que era necesario para la seguridad pública, pero los críticos señalaban que esas puertas traseras debilitarían el cifrado para todo el mundo, exponiendo a los usuarios a ciberataques y vigilancia. La propuesta se enfrentó a una fuerte oposición de los defensores de la privacidad y de la industria tecnológica, y finalmente no prosperó en el Congreso.

Cada intento de romper el cifrado ha dado lugar a un debate muy controvertido sobre el cifrado en Estados Unidos durante las últimas décadas.

Pero cada vez que alguien exige una puerta trasera de acceso al cifrado, una cosa queda meridianamente clara:

Cualquier debilitamiento deliberado del cifrado no sólo compromete la privacidad, sino que también expone a los usuarios a los mismos tipos de ataques demostrados por Salt Typhoon.

Salt Typhoon: Una llamada de atención

El éxito de Salt Typhoon radicó en explotar los puntos débiles de las redes de telecomunicaciones (antiguas y anticuadas). Aunque gran parte de la atención se ha centrado en la magnitud del ataque, sus implicaciones son aún más alarmantes. Este ataque puso de manifiesto que los atacantes podían acceder a comunicaciones sensibles, recopilar gran cantidad de metadatos y, potencialmente, interrumpir infraestructuras críticas.

La brecha es un duro recordatorio de que la comunicación segura no es un hecho, debemos tomar decisiones inteligentes para asegurarnos de que nuestra comunicación en línea es segura eligiendo servicios cifrados como Signal y Tuta Mail - como ahora ha sido recomendado por CISA.

Victoria para la privacidad

En Tuta acogemos con gran satisfacción la nueva recomendación de CISA; no sólo la acogemos con satisfacción, sino que la consideramos una victoria largamente esperada para la privacidad.

Esta recomendación de la CISA marca un cambio significativo y esperado en la política de EE.UU. hacia la priorización de la privacidad y la seguridad en las comunicaciones digitales. Durante años, los expertos han insistido en la importancia del cifrado de extremo a extremo y la retención mínima de metadatos. Es el único método seguro que tenemos para asegurarnos de que nuestras comunicaciones no pueden ser vigiladas. Es alentador ver que por fin esto se entiende a un nivel gubernamental tan alto. La reciente declaración de la CISA es el mayor respaldo a la encriptación que hemos oído nunca por parte de una agencia del gobierno estadounidense.

En Tuta, nuestro objetivo es dar a los usuarios un control total sobre sus datos. Aplicando algoritmos de cifrado potentes y seguros desde el punto de vista cuántico, utilizando una arquitectura de conocimiento cero y almacenando la menor cantidad posible de metadatos sobre nuestros usuarios, nos aseguramos de que los datos de nuestros usuarios permanezcan seguros, en línea y fuera de línea.

Por qué es importante la privacidad

A menudo se considera que la privacidad sólo es necesaria para quienes tienen “algo que ocultar”, pero esta idea ignora el papel fundamental que desempeña en una sociedad democrática. La privacidad es importante porque sin ella están en peligro la libertad de expresión e incluso la libertad de pensamiento. Periodistas, activistas y denunciantes dependen de una comunicación segura para sacar a la luz la corrupción y la injusticia.

Pero eso es sólo una parte. Si somos capaces de mantener nuestros datos privados y confidenciales, podemos protegerlos de cualquier tipo de miradas indiscretas, no sólo de adversarios políticos, sino también económicos. Las empresas dependen de la privacidad a través de la encriptación de extremo a extremo para proteger los datos sensibles de la competencia, el espionaje empresarial y los malos actores.

Salt Typhoon demostró lo que puede ocurrir cuando faltan estas salvaguardias. Esta brecha afectó principalmente a políticos -espiados por atacantes chinos-, pero cualquiera podría ser víctima de ella: particulares, empresas, ONG, cualquiera. El hackeo de Salt Typhoon afecta a la seguridad nacional y a la confianza mundial en las infraestructuras críticas de comunicación, y el único método que puede mantenernos a salvo es el cifrado de extremo a extremo.

Llamamiento a los políticos para que pongan fin a las criptoguerras

La recomendación de la CISA de utilizar el cifrado de extremo a extremo es un paso en la dirección correcta, pero debe ir seguido de acciones. Los responsables políticos deben resistirse a futuros intentos de debilitar el cifrado o socavarlo con puertas traseras para los “buenos”.

La guerra de las criptomonedas debe terminar de una vez por todas.

En su lugar, los políticos deben apoyar activamente el cifrado de extremo a extremo y el desarrollo de tecnologías seguras, en su propio interés.

Construyamos un futuro digital más seguro. Luchemos juntos por la privacidad.