Consigli essenziali per la sicurezza dell'iPhone per proteggere i vostri dati privati.

L'ecosistema software chiuso di Apple non offre una protezione completa da virus o hacker. Sta a voi stare attenti.

Dal suo lancio iniziale nel 2007, l’iPhone di Apple è diventato uno degli smartphone più popolari al mondo. Il design elegante e la reputazione di essere più sicuro dei concorrenti ne fanno la scelta preferita di oltre un miliardo di utenti. Proprio come la linea di computer Mac , l’iPhone ha dimostrato di essere un dispositivo mobile sicuro anche con le impostazioni di sicurezza e privacy già pronte. Ma da dove deriva questo status? I dispositivi Apple sono davvero più sicuri dell’alternativa Android di Google? Esistono virus che colpiscono gli iPhone e, in tal caso, cosa si può fare per mantenere il proprio dispositivo iOS sicuro e i propri dati protetti?

In qualità di esperti di privacy e sicurezza, desideriamo aumentare la conoscenza e la consapevolezza delle minacce di iOS e in questo articolo vi illustreremo i dettagli del modello di sicurezza dell’iPhone e il motivo per cui sembra essere più protetto da malware e altri virus.

Gli iPhone sono più sicuri dei telefoni Android?

Si tratta di una domanda complicata che darà vita a numerose discussioni online, ma se prendiamo due dispositivi di serie, un iPhone e un telefono Android, e li confrontiamo in base alle loro protezioni iniziali, l’iPhone è un dispositivo più sicuro.

Ciò è dovuto in gran parte al modo in cui Apple ha creato un ecosistema chiuso per i dispositivi e il software iOS/Mac. Gli iPhone e gli iPad vengono forniti con una serie di app di produttività preinstallate e gli utenti non devono necessariamente andare alla ricerca di nuovo software per i loro dispositivi. Adottando queste misure, Apple può garantire che il suo software ufficiale sia sicuro.

Il passo successivo che Apple ha compiuto per rafforzare la sicurezza dei dispositivi iOS è stato quello di costringere gli sviluppatori a rilasciare le loro applicazioni attraverso l’App Store di Apple piuttosto che consentire il sideloading non regolamentato del software. Sebbene questo approccio “walled garden” rappresenti un grosso onere per gli sviluppatori di app, garantisce un certo grado di sicurezza, in quanto il software disponibile è sottoposto a un livello di controllo più elevato. Naturalmente questo sistema non è esente da errori e nel 2024 un falso gestore di password si è intrufolato nell’App Store, ma Apple lo ha prontamente rimosso.

Un falso gestore di password è stato brevemente disponibile per il download nell’App Store di Apple, pur essendo una versione fraudolenta di LastPass.

Questi passi non significano che un dispositivo Android non sia in grado di offrire una sicurezza e una privacy migliori di un iPhone; GrapheneOS è un ottimo esempio di piattaforma mobile sicura, ma per l’utente medio Apple è un ottimo punto di partenza.

Protezioni della ROM di avvio e Secure Enclave

Oltre a mantenere la sicurezza delle applicazioni attraverso l’approccio “walled-garden” alla distribuzione del software per iOS, Apple ha anche introdotto due caratteristiche principali che dovrebbero mantenere l’integrità e la sicurezza dei suoi dispositivi iPhone.

La prima è la protezione del processo di avvio. Quando si accende un dispositivo iOS, il codice contenuto nella ROM di avvio viene eseguito per verificare l’integrità del bootloader prima di consentirne il caricamento sul dispositivo.

La seconda misura adottata da Apple si chiama Secure Enclave. Secure Enclave viene distribuito sui dispositivi iOS e MacOS come buffer sicuro che protegge i dati personali memorizzati sui dispositivi in caso di compromissione del kernel di un’applicazione.

Questi sono solo due modi in cui Apple sta introducendo misure di sicurezza aggiuntive per proteggere i dati dei propri utenti.

Gli iPhone possono contrarre virus?

In poche parole, sì, gli iPhone possono contrarre virus. Sebbene Apple abbia adottato una serie di misure per creare un ecosistema sicuro per i suoi dispositivi e il malware iOS sia meno comune di quello Android, è comunque possibile ritrovarsi con un virus sul proprio iPhone.

A causa della sua crescente popolarità, dell’uso da parte di personaggi famosi e celebrità, e persino dell’uso da parte di alti funzionari delle agenzie governative statunitensi, l’iPhone ha da tempo un bersaglio dipinto sulla schiena. Rilasciando aggiornamenti regolari ai sistemi operativi dei propri dispositivi e gestendo una serie di programmi di bug bounty, Apple cerca di stare al passo con gli exploit zero-day e le minacce informatiche.

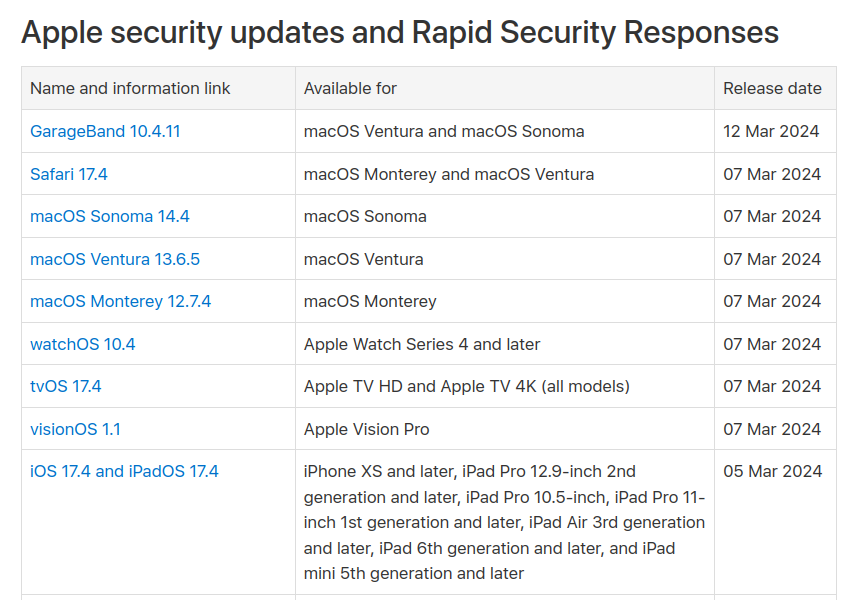

Apple rilascia il proprio software direttamente sui dispositivi degli utenti finali e lo fa in modo completamente closed source. Ciò significa che non tutti possono sbirciare come funziona esattamente il software iOS. L’obiettivo è che questo elemento di segretezza protegga il software dagli exploit, ma non è così. Nel 2023 Apple ha rilasciato aggiornamenti di sicurezza di emergenza per 20 vulnerabilità zero-day e al momento in cui scriviamo ha risolto 3 vulnerabilità nel 2024.

Ogni crittografo degno di nota vi dirà che la sicurezza attraverso l’oscurità da sola non può creare un sistema di comunicazione sicuro. Il National Institute of Standards and Technology (NIST) raccomanda di evitare questa pratica: “La sicurezza del sistema non dovrebbe dipendere dalla segretezza dell’implementazione o dei suoi componenti”. Purtroppo, Apple continua a rilasciare il proprio software proprietario in formato closed source piuttosto che in un formato open source pubblicamente disponibile, che consentirebbe ai ricercatori di sicurezza di esaminare e criticare alcuni aspetti dei progetti di sicurezza.

Non possiamo affermare con certezza che il rilascio del software attraverso standard open source comporti un minor numero di virus su iOS, poiché il malware di iOS è raro rispetto a quello di Android o Windows, ma ispirerebbe un maggior grado di fiducia in ciò che viene effettivamente eseguito sui dispositivi Apple. Questo aumenterebbe assolutamente la fiducia nella privacy che Apple dichiara di garantire ai suoi utenti iPhone.

Perché i virus per iPhone sono meno numerosi di quelli per Android?

In generale, i virus per iPhone sono meno numerosi a causa del modo in cui il software per iPhone può essere rilasciato. Attualmente, al di fuori dell’UE, è possibile installare software su un iPhone o iPad solo attraverso l’App Store proprietario di Apple. Come già detto, questo introduce un gatekeeper che può fungere da buttafuori per il malware che cerca di intrufolarsi negli smartphone.

Questo guardiano non è sempre prudente e gli hacker sono intelligenti: grazie all’ingegneria sociale, gli hacker hanno imparato a prendere di mira gli sviluppatori di app come potenziali modi per introdurre codice dannoso nell’App Store, come nel caso della diffusione del malware XCodeGhost nel 2015.

Poiché Android è open source e si rivolge a diversi produttori di dispositivi, è semplicemente più facile accedere a potenziali vulnerabilità. C’è anche il gioco dei numeri e nel mondo ci sono molti più utenti Android che utenti Apple, quindi c’è un incentivo finanziario nel cercare di colpire questi utenti.

C’è un notevole aumento del malware che prende di mira gli iPhone che sono stati jailbroken. Questi dispositivi sono sfuggiti al giardino recintato di Apple e questa libertà comporta un numero maggiore di minacce e un team di sviluppo probabilmente più piccolo che lavora per contrastarle.

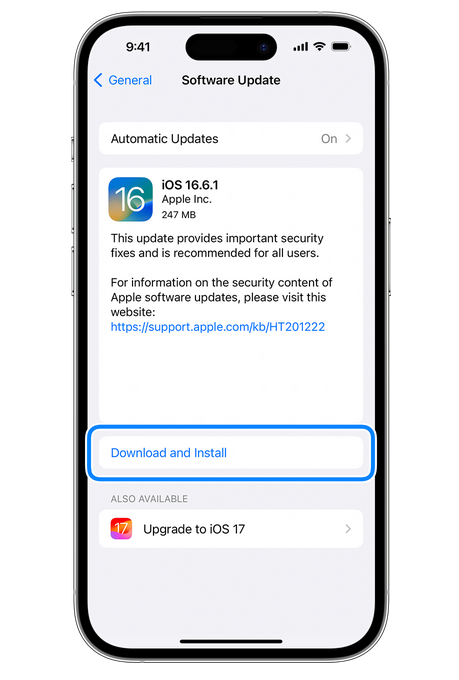

Mantenendo il vostro iPhone aggiornato con il sistema operativo e il software di sicurezza più recente, state già adottando misure attive per proteggere il vostro dispositivo e i vostri dati.

Tipi di malware e attacchi all’iPhone e come prevenirli

Poiché i dispositivi Apple sono diventati un obiettivo più redditizio per i malintenzionati, si è registrato un aumento dello sviluppo di malware per iPhone. Tuttavia, questo non significa che la maggior parte degli attacchi sia nuova: alcune minacce importanti seguono ancora il metodo collaudato e vero dell’ingegneria sociale attraverso il phishing o lo smishing.

Phishing/Smishing

Tutti abbiamo visto quei messaggi di phishing che affermano che sarete bloccati dal vostro conto bancario entro 24 ore, a meno che non facciate CLIC su QUESTO LINK e inseriate i vostri dati di accesso per riattivarlo.

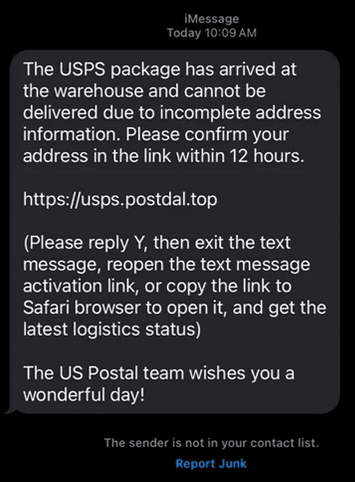

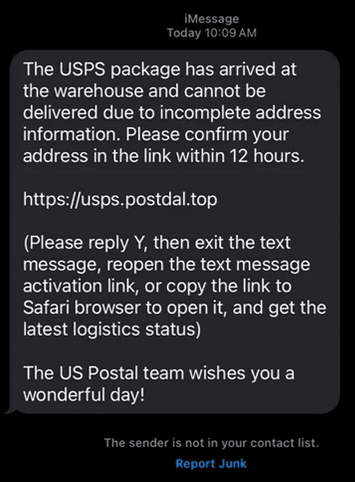

I messaggi di phishing sono di vario tipo. Una versione molto diffusa è il falso messaggio di consegna postale. Esiste un intero subreddit dedicato a questi messaggi, r/phishing. Immagine da Netcraft

Anche se questo non è un problema specifico dell’iPhone, può essere usato per colpire gli account iCloud degli utenti Apple. Quando si vedono dati di celebrità trapelare sui social media, spesso ciò è dovuto a un attacco di phishing riuscito. Una volta rubate le credenziali di accesso, l’aggressore può reimpostare le password, scaricare dati o rubare informazioni di pagamento.

Sui dispositivi iOS, potreste ricevere messaggi SMS dall’aspetto losco nell’app Messaggi che vi invitano a visitare un sito web e a effettuare il login. A volte possono essere anche messaggi iMessage. L’importante è mantenere la calma, non fare clic su alcun link o scaricare file e non lasciarsi ingannare dal falso senso di urgenza.

Se avete ricevuto un iMessage di phishing, potete segnalarlo e bloccare il mittente seguendo i passaggi forniti da Apple.

Un ottimo modo per proteggersi da questo tipo di attacchi di phishing è quello di utilizzare il filtro messaggi di Apple per i mittenti sconosciuti. È possibile attivarlo seguendo i seguenti passaggi:

- Cliccate su Impostazioni > Messaggi

- Scorrete fino a Filtro messaggi e attivate Filtro mittenti sconosciuti.

Questa funzione è ottima perché smista i messaggi in arrivo da numeri non memorizzati negli elenchi dei contatti in una propria cartella da esaminare. Inoltre, non è possibile aprire i link dei messaggi inviati da mittenti sconosciuti senza averli prima aggiunti come contatto o aver inviato loro una risposta.

Una funzione simile è disponibile anche per le chiamate in arrivo.

Quando si tratta di questi messaggi, assicuratevi di rimanere vigili e di prendere l’abitudine di non cliccare sui link di default. Come sempre, è una buona pratica assicurarsi di aver attivato la 2FA sul proprio AppleID.

Apple ha anche introdotto il supporto per le passkey e configurandole come mezzo di autenticazione principale potete essere un passo avanti rispetto ai truffatori che cercano di rubare i vostri dati di accesso.

Virus via e-mail e rischi

L’app Messaggi non è l’unico modo in cui gli aggressori potrebbero cercare di rubare le vostre informazioni personali attraverso l’invio di e-mail di phishing. L’e-mail è un’altra fonte primaria di infezione del dispositivo e può essere il punto di partenza di molti attacchi informatici. Come nel caso dei messaggi, assicuratevi di non cliccare sui link provenienti da mittenti sconosciuti.

Se i file non possono essere caricati sul dispositivo, potrebbero essere consegnati attraverso il client di posta. Tutti gli iPhone hanno installato Apple Mail e molti utenti ne approfittano spostando tutti i loro account di posta elettronica in questa singola casella. Pur essendo comodo, Apple Mail non offre lo stesso grado di sicurezza di altri provider di posta elettronica.

Per evitare di essere sommersi da spam indesiderato, è importante sfruttare gli alias di posta elettronica. Apple offre questo servizio con i suoi indirizzi privati iCloud, ma ci sono molte altre opzioni sicure disponibili, come il servizio di mascheramento delle e-mail di DuckDuckGo. Utilizzando alias e password uniche e forti per ogni nuovo account o piattaforma, il vostro account e-mail principale rimarrà sicuro in caso di violazione dei dati. In questo modo si attenuano i danni che potrebbero verificarsi se si utilizzasse un’unica e-mail e la stessa password per tutti i siti, che è esattamente ciò che gli hacker sfruttano negli attacchi di credential stuffing.

Se collegate altri account al vostro iPhone, come Gmail o Yahoo, assicuratevi di aver attivato la 2FA per garantire la sicurezza delle vostre informazioni. Se volete davvero portare la privacy e la sicurezza delle vostre e-mail a un livello superiore, vi consigliamo di passare a un provider crittografato come Tuta, che vi offre tutte queste funzioni, oltre alla crittografia lato dispositivo, che protegge le vostre informazioni localmente sul dispositivo. In questo modo, se il vostro dispositivo dovesse essere compromesso da un attacco zero-day, potrete essere certi che i dati contenuti nella vostra casella di posta Tuta sono completamente crittografati e al sicuro.

Spyware iOS diretto (Pegasus)

Forse avrete sentito parlare dello spyware Pegasus al telegiornale: si tratta di un pezzo di spyware davvero terrificante. Sviluppato da NSO Group nel 2011, Pegasus è uno spyware venduto direttamente ai governi per la sorveglianza mirata.

Sfortunatamente, l’azienda non ha fatto tutto il possibile per vendere uno strumento così pericoloso ed è stato venduto a governi che cercano di reprimere gli operatori dei diritti umani e i giornalisti critici nei confronti di regimi oppressivi, come Jamal Kashoggi.

Pegasus consente all’agenzia che sta attaccando il vostro dispositivo di avere pieno accesso ai dati in esso memorizzati, di registrare il vostro schermo, di accedere alle telecamere e di utilizzare il vostro microfono. Ciò che rende il tutto ancora più minaccioso è che nel 2020 il gruppo NSO ha iniziato a spingere verso exploit “zero-click” per il proprio software, che non richiedono alcuna interazione con il dispositivo della vittima. Non c’era bisogno di cliccare su un link, bastava consegnare il messaggio e il danno era fatto.

Apple e Google stanno lavorando attivamente contro questo malware e nel 2024 WhatsApp ha vinto una causa che obbligherà NSO Group a rivelare il codice sorgente del suo pericoloso spyware per iPhone.

In precedenza, era possibile confermare un’infezione da Pegasus solo sottoponendo l’iPhone a un esame forense, ma i recenti sviluppi di Kaspersky Labs hanno portato a un nuovo possibile modo di rilevare questo software esaminando il file shutdown.log dell’iPhone, ma questo approccio è limitato.

Fortunatamente, l’utilizzo di questo software è estremamente costoso ed è probabile che venga utilizzato solo da coloro che si trovano sotto la minaccia di una sorveglianza governativa diretta. Apple ha introdotto la modalità Lockdown per gli utenti che pensano che questo possa essere un aspetto del loro modello di minaccia.

È possibile attivare la modalità Lockdown seguendo i seguenti passaggi:

- Aprire le Impostazioni

- Spostarsi su Privacy e sicurezza

- Fare clic su Modalità di blocco

- Toccare per attivare la modalità di blocco per l’iPhone.

Gli iPhone e la vulnerabilità crittografica GoFetch

A metà marzo 2024, un team di ricercatori ha fatto un annuncio sorprendente che riguarda i proprietari dei famosi computer portatili MacBook di Apple. La vulnerabilità, denominata GoFetch, sfrutta un design hardware dei chip Apple M1 e M2 (e probabilmente anche M3). La falla consente a un software dannoso, che non richiede particolari privilegi di root, di spiare le operazioni crittografiche che vengono elaborate sullo stesso cluster di CPU. L’attacco si concentra su quello che è noto come pre-fetcher. Un pre-fetcher esamina gli indirizzi dei dati acceduti in precedenza e poi cerca di indovinare gli indirizzi futuri. I chip della serie M utilizzano un cosiddetto pre-fetcher dipendente dalla memoria dati, che funziona in modo leggermente diverso da un pre-fetcher classico.

Questo cucciolo può sembrare carino, ma quando fa trapelare le chiavi crittografiche del vostro MacBook è un cane cattivo.

Purtroppo, nella loro divulgazione, i ricercatori di sicurezza sottolineano che:

“Il DMP vede che il valore dei dati ‘assomiglia’ a un indirizzo e porta i dati da questo ‘indirizzo’ nella cache, facendo trapelare l''indirizzo’. Non ci interessa che il valore dei dati sia stato preconfigurato, ma il fatto che i dati intermedi assomiglino a un indirizzo è visibile attraverso un canale della cache ed è sufficiente a rivelare la chiave segreta nel tempo”.

Poiché questa vulnerabilità è legata all’architettura fisica del processore del MacBook, gli utenti possono fare ben poco per mitigare completamente questo rischio. Si consiglia di seguire gli aggiornamenti regolari di MacOS e di installare sul dispositivo solo software verificato, per essere sicuri di non caricare accidentalmente programmi loschi che cercano di sfruttare GoFetch.

Fortunatamente, GoFetch si rivolge specificamente ai processori della serie M, utilizzati principalmente nei computer Mac, ma anche in alcuni dispositivi iPadPro. Ciò significa che, per quanto ne sappiamo finora, i chip della serie A dell’iPhone non sono interessati da questa grave falla di sicurezza. Naturalmente, la ricerca è in corso e nelle prossime settimane potremo saperne di più su possibili attacchi alla serie A.

Come capire se il vostro iPhone ha un virus

Sebbene il malware per iOS sia ancora piuttosto raro, ci sono alcuni modi per capire se il vostro dispositivo è stato infettato.

- Nuove app o impostazioni diverse: Se notate nuove app che non avete installato o modifiche alle impostazioni che non avete effettuato sul dispositivo, potrebbero essere segni di malware o che qualcuno ha manomesso il vostro dispositivo.

- Scarsa durata della batteria: Alcuni software malware o spyware vengono eseguiti in background e la batteria si scarica più rapidamente del normale. I dispositivi iOS sono noti per avere una durata ridotta della batteria nel corso della loro vita, ma se si verifica un cambiamento importante apparentemente senza motivo, potrebbe essere necessario ripristinare il dispositivo.

- Pop-up: I pop-up possono verificarsi se si è installata un’estensione del browser poco chiara e possono essere da fastidiosi a potenzialmente gravi. Se si iniziano a incontrare pop-up inaspettati, potrebbe essere necessario intervenire per ripulire il dispositivo.

- Arresto anomalo: come nel caso della variazione della durata della batteria, l’arresto irregolare del dispositivo e delle applicazioni può essere causato da qualcosa in esecuzione in background e il dispositivo potrebbe essere stato infettato da malware o manomesso.

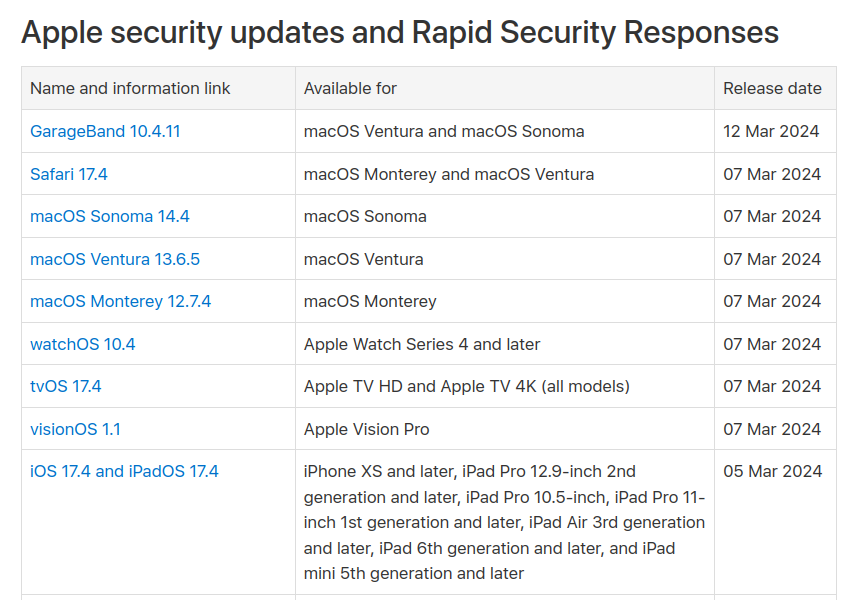

Apple rilascia regolarmente nuovi aggiornamenti di sicurezza per tutti i dispositivi. Gli aggiornamenti di emergenza vengono installati automaticamente sul dispositivo per garantire la sicurezza. Dati dei grafici resi pubblicamente disponibili da Apple.

Suggerimenti per rimuovere i virus e ripristinare il vostro iPhone

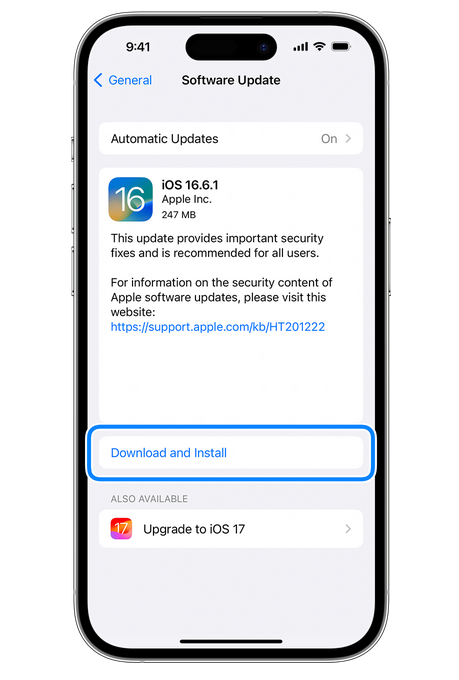

- Aggiornare all’ultima versione di iOS: Il team di sicurezza di Apple lavora costantemente per migliorare la sicurezza dell’ecosistema iOS contro i virus e per correggere le vulnerabilità. Mantenendo il vostro dispositivo aggiornato con gli aggiornamenti di sicurezza vi state già proteggendo. Alcuni exploit possono essere patchati e con l’aggiornamento il malware non può più funzionare come previsto.

- Riavviare il dispositivo: A volte basta un semplice riavvio. Se si ritiene che il dispositivo sia stato infettato, il riavvio dovrebbe essere il primo passo per la risoluzione dei problemi.

- Eliminare le app sospette: se trovate nuove app sospette sul vostro dispositivo, disinstallatele immediatamente. Il vostro iPhone deve eseguire solo il software che intendete eseguire. In questo modo si rimuovono anche i dati dell’app sospetta.

- Cancellate la cache e la cronologia dei browser: Se vi siete imbattuti in un sito che diffonde virus per iPhone, cancellare i dati del browser vi impedirà di visitare nuovamente lo stesso sito. Può anche proteggervi se avete visitato un sito di phishing e volete evitarlo in futuro.

- Ripristino del backup o reset di fabbrica: Questa è l’ultima opzione se il dispositivo è stato colpito da malware. Se si utilizza il backup di iCloud, è possibile eseguire il rollback del dispositivo a un punto precedente al virus che ha colpito l’iPhone. Se ciò non dovesse bastare, è possibile eseguire un ripristino completo delle impostazioni di fabbrica. Questa operazione cancellerà tutti i dati dal dispositivo e dovrebbe essere considerata l’ultima risorsa prima di acquistare un nuovo iPhone.

Apple fissa un livello alto quando si tratta di sicurezza dell’iPhone

Tenendo a mente questi suggerimenti, dovreste sentirvi un po’ più sicuri delle misure adottate da Apple per proteggere il vostro dispositivo. Per la maggior parte degli utenti, mantenere il dispositivo con l’ultima versione di iOS, installare tutti gli aggiornamenti di sicurezza e prestare attenzione al proprio comportamento sul dispositivo, evitando di cliccare su link sospetti, porterà a un’esperienza di smartphone complessivamente sicura.

Queste pratiche, unite all’uso di un gestore di password, aumentano enormemente la sicurezza della vostra vita digitale. Con misure pratiche per prevenire il phishing e lo smishing, è difficile negare che Apple stia offrendo ai suoi utenti soluzioni di sicurezza facili da usare.

Se utilizzate un iPhone, potete rendere la vostra sicurezza ancora più forte abbandonando un indirizzo e-mail di Big Tech come Gmail o Outlook e utilizzando l’app di Tuta per iPhone. Con Tuta Mail avrete una casella di posta elettronica crittografata Ende-zu-Ende che può essere utilizzata come punto centrale della vostra vita digitale. Iscrivetevi oggi stesso!

Rimanete al sicuro e buona crittografia!