Le agenzie federali statunitensi devono adottare la sicurezza post-quantistica, il settore privato è invitato a seguirle

In un'epoca di "corsa agli armamenti" dell'informatica quantistica, è giunto il momento di passare a sistemi sicuri dal punto di vista quantistico.

La crittografia PQ nella strategia nazionale statunitense per la sicurezza informatica

L’amministrazione Biden ha pubblicato la Strategia nazionale per la sicurezza informatica, che include l’obiettivo strategico 4.3, relativo a come “prepararsi per il nostro futuro post-quantistico”, in cui si afferma che

”dobbiamo dare priorità e accelerare gli investimenti per la sostituzione diffusa di hardware, software e servizi che possono essere facilmente compromessi dai computer quantistici, in modo da proteggere le informazioni da attacchi futuri”.

Questo fa seguito alla legislazione bipartisan adottata a dicembre - e citata nell’attuale strategia - che prevede linee guida per la cybersicurezza post-quantistica.

Il Quantum Computing Cybersecurity Preparedness Act “mira a superare la minaccia che i computer quantistici del prossimo futuro sconfiggano gli attuali algoritmi crittografici […] Una volta raggiunta, l’informatica quantistica renderà i dati digitali criptati con le attuali tecniche di crittografia vulnerabili agli attori delle minacce informatiche”.

La nuova legislazione incoraggia le agenzie governative federali ad adottare tecnologie resistenti ai tentativi di decrittazione quantistica. L’Office of Management and Budget dovrà iniziare a implementare gli algoritmi crittografici approvati dal NIST per proteggere i sistemi informatici del ramo esecutivo entro il 5 luglio 2023. Inoltre, entro il 21 dicembre 2023 dovrà presentare un rapporto che illustri la strategia e i finanziamenti necessari per la transizione verso sistemi sicuri dal punto di vista quantistico.

Una terza disposizione del disegno di legge prevede che l’agenzia si coordini con le organizzazioni internazionali di standard per la sicurezza post-quantistica.

La strategia di sicurezza informatica chiede anche al settore privato statunitense di “seguire il modello del governo nel preparare le proprie reti e i propri sistemi per il nostro futuro post-quantistico”.

Perché ora?

L’informatica quantistica non è più una possibilità remota, ma è già una realtà. L’istituto di ricerca Riken in Giappone ha annunciato che entro la fine di questo mese renderà disponibile online il primo computer quantistico costruito in patria per diverse aziende e istituzioni accademiche. Riken prevede di collegare questo prototipo di computer quantistico al secondo supercomputer più veloce del mondo, Fugaku, entro il 2025, per ampliare i casi di utilizzo nel mondo reale, compresa la ricerca sui materiali e sui prodotti farmaceutici.

Questo non è uno sviluppo isolato, ma fa parte di quella che sembra una “corsa agli armamenti” dell’informatica quantistica. Secondo l’Agenzia giapponese per la scienza e la tecnologia, negli ultimi trent’anni la Cina ha registrato il maggior numero di brevetti a livello mondiale per l’informatica quantistica, circa 2.700, seguita dagli Stati Uniti con circa 2.200 e dal Giappone con 885.

È chiaro che il mondo è sull’orlo di una rivoluzione tecnologica con l’emergere dei computer quantistici, che promettono una potenza di elaborazione senza precedenti e la capacità di risolvere problemi complessi che i computer classici non possono risolvere.

Se da un lato tutto ciò è entusiasmante, dall’altro rappresenta una minaccia per gli attuali protocolli di crittografia, che potrebbero essere facilmente violati dai computer quantistici, lasciando le informazioni sensibili esposte agli aggressori. Per questo motivo la Strategia nazionale di sicurezza informatica degli Stati Uniti chiede la transizione alla crittografia post-quantistica, che utilizza algoritmi resistenti agli attacchi dei computer quantistici. La strategia riconosce la necessità di prepararsi al futuro e di garantire che i protocolli di crittografia rimangano sicuri di fronte all’evoluzione delle minacce.

Anche se la possibilità che un computer quantistico riesca a violare gli attuali protocolli di crittografia Ende-zu-Ende non dovrebbe diventare una realtà nell’immediato futuro, è importante lavorare per prevenire questo tipo di minaccia il prima possibile, perché lo sviluppo di soluzioni efficienti richiede tempo.

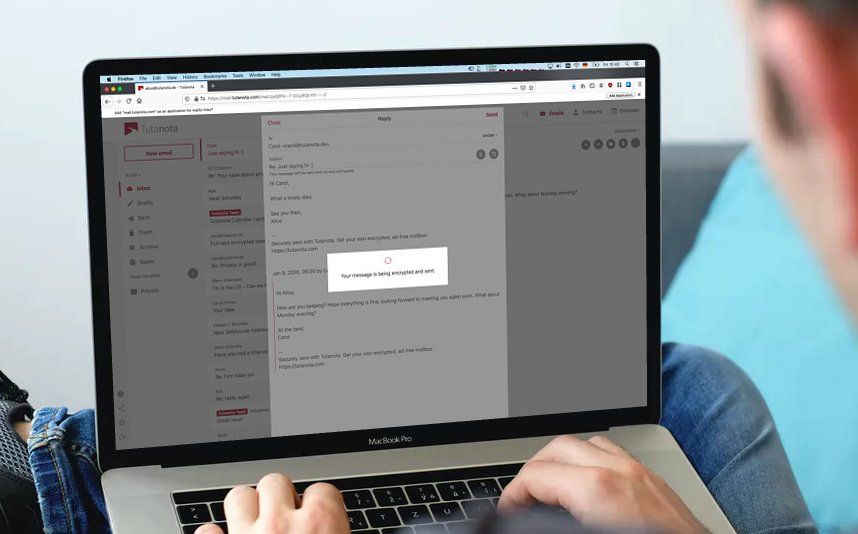

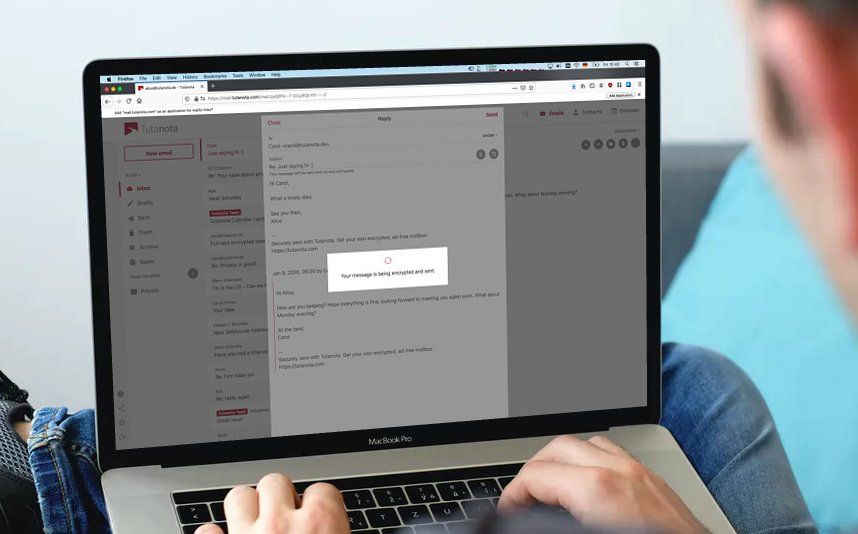

Tutanota apre nuove strade con la crittografia PQ per la posta elettronica

Lo scorso luglio, a seguito del terzo ciclo del processo di standardizzazione del NIST PQC, il NIST ha identificato quattro algoritmi candidati alla standardizzazione. Ha raccomandato due algoritmi primari da implementare per la maggior parte dei casi d’uso: CRYSTALS-KYBER (creazione di chiavi) e CRYSTALS-Dilithium (firme digitali).

A quel tempo, Tutanota aveva già identificato questi due algoritmi come la scelta migliore per la crittografia quantistica delle e-mail e li aveva implementati in un prototipo funzionante.

Abbiamo lavorato in collaborazione con l’istituto di ricerca L3S dell’Università Leibniz di Hannover a un progetto di ricerca, PQMail, per il quale abbiamo valutato tutti gli algoritmi NIST del secondo round per quanto riguarda la sicurezza, il basso impatto sulle risorse e le prestazioni veloci, prima di scegliere CRYSTALS-Kyber e CRYSTALS-Dilithium.

”Il nostro protocollo è stato progettato per essere teoricamente in grado di funzionare con qualsiasi candidato identificato dal NIST nel secondo round, ma i nostri test sulle prestazioni hanno dimostrato che la famiglia CRYSTALS avrebbe fornito la migliore esperienza ai nostri utenti”, ha spiegato Vitor Sakaguti, membro del team di ricerca di PQMail. “CRYSTALS-Kyber e CRYSTALS-Dilithium hanno avuto il minore impatto sulle risorse (dimensioni di chiavi e firme) e sono stati i più veloci, pur garantendo i livelli di sicurezza a cui puntavamo, ovvero una sicurezza almeno pari a quella a 128 bit con gli attuali algoritmi sui computer classici”.

Il progetto è in corso e ci aspettiamo che la prima versione di un client di posta elettronica PQ Tutanota sia disponibile per tutti i nostri utenti nel prossimo futuro. Inoltre, il nostro prototipo post-quantum è già in grado di supportare la Perfect Forward Secrecy e questa funzione sarà implementata anche nei client Tutanota nell’arco di pochi mesi dopo il rilascio post-quantum.

La transizione alla crittografia post-quantistica sarà impegnativa, ma è necessaria per garantire la sicurezza delle informazioni sensibili in futuro. Questi sforzi sono fondamentali perché i protocolli di crittografia tradizionali non saranno più sicuri una volta che i computer quantistici saranno ampiamente disponibili. Gli aggressori saranno in grado di sfruttare le vulnerabilità degli attuali metodi di crittografia per accedere a informazioni sensibili, come transazioni finanziarie, dati personali e comunicazioni riservate, mettendo a rischio tutti, dai privati alle aziende, alle istituzioni governative.

Come afferma Arne Moehle, cofondatore di Tutanota, “in futuro, per proteggere i dati dalle crescenti minacce, avremo bisogno di approcci innovativi alla crittografia, ad esempio la crittografia post-quantistica, la distribuzione quantistica delle chiavi, la forward secrecy o la crittografia omomorfa. Tutti questi approcci saranno importanti per tenere i dati al sicuro da occhi predatori mentre la tecnologia avanza”.

A differenza delle implementazioni PGP, i protocolli di crittografia che già utilizziamo ci permettono di passare facilmente a nuovi algoritmi e di aggiungere il supporto per la Perfect Forward Secrecy.

”Poiché la migrazione ai nuovi algoritmi avviene automaticamente in Tutanota, gli utenti non dovranno fare nulla. Una volta implementato il nuovo protocollo, tutti i dati memorizzati in Tutanota, ovvero e-mail, contatti e calendari, saranno automaticamente crittografati con i nuovi algoritmi”, ha spiegato il nostro co-fondatore Matthias Pfau. “Questo salvaguarderà tutti i dati di milioni di utenti dagli attacchi dei computer quantistici”.

Adottando la crittografia post-quantistica, stiamo adottando un approccio proattivo per garantire che i dati dei nostri utenti rimangano sicuri di fronte alle minacce future. Il nostro investimento in questo progetto ci permette di mantenere la promessa fatta ai nostri utenti: costruire il servizio di posta elettronica più sicuro al mondo. Ci impegniamo a rimanere all’avanguardia per quanto riguarda la tecnologia di crittografia e a garantire che la privacy dei nostri utenti non venga compromessa da minacce in continua evoluzione.