Conseils essentiels de sécurité pour l'iPhone afin de protéger vos données privées.

L'écosystème logiciel fermé d'Apple n'offre pas une protection totale contre les virus ou les pirates informatiques. Il vous appartient de rester vigilant.

Depuis son lancement en 2007, l’iPhone d’Apple est devenu l’un des smartphones les plus populaires au monde. Son design élégant et sa réputation d’être plus sûr que ses concurrents en font le choix privilégié de plus d’un milliard d’utilisateurs. À l’instar de la gamme d’ordinateurs Mac , l’iPhone s’est avéré être un appareil mobile sûr, même avec ses paramètres de confidentialité et de sécurité prêts à l’emploi. Mais d’où vient ce statut ? Les appareils d’Apple sont-ils vraiment plus sûrs que l’alternative Android de Google ? Existe-t-il des virus qui ciblent les iPhones et, dans l’affirmative, que pouvez-vous faire pour assurer la sécurité de votre appareil iOS et de vos données ?

En tant qu’experts en matière de sécurité et de protection de la vie privée, nous souhaitons améliorer la connaissance et la prise de conscience des menaces qui pèsent sur les appareils iOS. Dans cet article, nous vous présentons les tenants et les aboutissants du modèle de sécurité de l’iPhone et expliquons pourquoi il semble être mieux protégé contre les logiciels malveillants et autres virus.

Les iPhones sont-ils plus sûrs que les téléphones Android ?

Il s’agit d’une question complexe qui ne manquera pas de susciter de nombreux débats en ligne, mais si l’on prend deux appareils de base, un iPhone et un téléphone Android, et qu’on les compare sur la base de leurs protections prêtes à l’emploi, l’iPhone est un appareil plus sûr.

Les iPhones et les iPads sont livrés avec un certain nombre d’applications de productivité préinstallées et les utilisateurs n’ont pas nécessairement besoin de chercher de nouveaux logiciels pour leurs appareils. En prenant ces mesures, Apple peut s’assurer que ses logiciels officiels sont sécurisés.

La prochaine mesure prise par Apple pour renforcer la sécurité des appareils iOS consiste à obliger ses développeurs à publier leurs applications par l’intermédiaire de l’App Store d’Apple plutôt que d’autoriser le téléchargement latéral non réglementé de logiciels. Bien que cette approche cloisonnée représente une charge importante pour les développeurs d’applications, elle garantit un certain degré de sécurité, car les logiciels disponibles font l’objet d’un examen plus approfondi. Bien entendu, ce système n’est pas sans faille et, en 2024, un faux gestionnaire de mots de passe s’est faufilé dans l’App Store, mais Apple l’a rapidement retiré.

Un faux gestionnaire de mots de passe a été brièvement disponible au téléchargement dans l’App Store d’Apple, bien qu’il s’agisse d’une version frauduleuse de LastPass.

Ces mesures ne signifient pas qu’un appareil Android renforcé ne peut pas offrir une meilleure sécurité et une meilleure confidentialité qu’un iPhone. GrapheneOS est un excellent exemple de plateforme mobile sécurisée, mais pour l’utilisateur moyen, Apple constitue un excellent point de départ.

Protections de la ROM de démarrage et Secure Enclave

Outre le maintien de la sécurité des applications grâce à son approche cloisonnée de la distribution de logiciels pour iOS, Apple a également introduit deux fonctionnalités majeures censées préserver l’intégrité et la sécurité de ses appareils iPhone.

La première est la protection du processus d’amorçage. Lorsqu’un appareil iOS est mis sous tension, le code contenu dans la ROM de démarrage est exécuté pour vérifier l’autorité de certification d’Apple afin de déterminer l’intégrité du chargeur de démarrage avant qu’il ne soit autorisé à être chargé sur l’appareil.

La deuxième mesure prise par Apple est appelée Secure Enclave. Secure Enclave est déployé sur les appareils iOS et macOS en tant que tampon sécurisé qui protège les données personnelles stockées sur les appareils en cas de compromission du noyau d’une application.

Ce ne sont là que deux des moyens utilisés par Apple pour introduire des mesures de sécurité supplémentaires afin de protéger les données de ses utilisateurs.

Les iPhones peuvent-ils être infectés par des virus ?

En termes simples, oui, les iPhones peuvent être infectés par des virus. Bien qu’Apple ait pris un certain nombre de mesures pour créer un écosystème sécurisé pour ses appareils et que les logiciels malveillants iOS soient moins courants que les logiciels malveillants Android, vous pouvez toujours vous retrouver avec un virus sur votre iPhone.

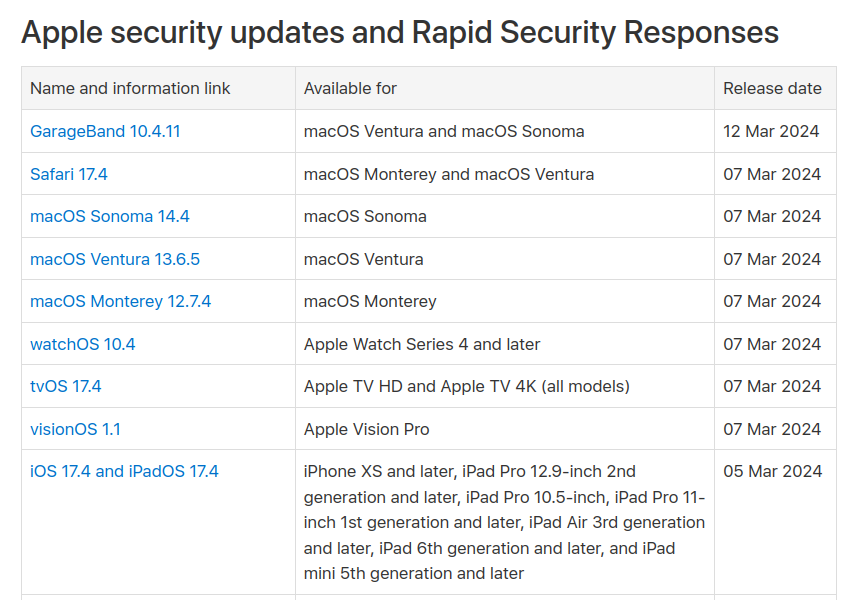

En raison de sa popularité croissante, de son utilisation par des personnalités et des célébrités, et même de son utilisation par des hauts fonctionnaires des agences gouvernementales américaines, l’iPhone a longtemps eu une cible peinte dans le dos. En publiant des mises à jour régulières de ses systèmes d’exploitation et en organisant un certain nombre de programmes de chasse aux bogues, Apple tente de rester à l’affût des exploits et des logiciels malveillants de type “zero-day”.

Apple diffuse ses logiciels directement sur les appareils des utilisateurs finaux et le fait de manière totalement fermée. Cela signifie que tout le monde ne peut pas voir comment fonctionne exactement le logiciel iOS. L’objectif d’Apple est de protéger son logiciel contre les exploits grâce à ce secret, mais ce n’est pas le cas. En 2023, Apple a publié des mises à jour de sécurité d’urgence pour 20 vulnérabilités “zero-day” et, à l’heure où nous écrivons ces lignes, a corrigé 3 vulnérabilités en 2024.

Tout cryptographe digne de ce nom vous dira que la sécurité par l’obscurité ne suffit pas à créer un système de communication sûr. Le National Institute of Standards and Technology (NIST) recommande d’éviter cette pratique : “La sécurité du système ne doit pas dépendre du secret de la mise en œuvre ou de ses composants”. Malheureusement, Apple continue de publier ses logiciels propriétaires en source fermée plutôt que dans un format de source ouverte accessible au public, ce qui permettrait aux chercheurs en sécurité d’examiner et de critiquer certains aspects de leurs conceptions de la sécurité.

Nous ne pouvons pas affirmer avec certitude que la publication de leurs logiciels selon les normes open source entraînerait une diminution du nombre de virus sur iOS, les logiciels malveillants sur iOS étant rares par rapport aux logiciels malveillants sur Android ou Windows, mais cela inspirerait un plus grand degré de confiance dans ce qui est réellement exécuté sur les appareils Apple. La confiance dans le respect de la vie privée qu’Apple prétend offrir aux utilisateurs de l’iPhone s’en trouverait absolument renforcée.

Pourquoi y a-t-il moins de virus sur l’iPhone que sur Android ?

D’une manière générale, il y a moins de virus sur l’iPhone en raison de la manière dont les logiciels pour iPhone peuvent être publiés. Actuellement, en dehors de l’UE, il n’est possible d’installer un logiciel sur un iPhone ou un iPad que par l’intermédiaire de l’App Store d’Apple. Comme nous l’avons mentionné plus haut, cela introduit un garde-barrière qui peut faire office de barrière pour les logiciels malveillants qui tentent de se faufiler dans les smartphones.

Grâce à l’ingénierie sociale, les pirates ont appris à cibler les développeurs d’applications comme moyen potentiel d’introduire des codes malveillants dans l’App Store, comme ce fut le cas avec la propagation du logiciel malveillant XCodeGhost en 2015.

Android étant une source ouverte et s’adressant également à un certain nombre de fabricants d’appareils différents, l’accès aux vulnérabilités potentielles est tout simplement plus facile. Il y a aussi le jeu des nombres et il y a beaucoup plus d’utilisateurs d’Android que d’utilisateurs d’Apple dans le monde, il y a donc un intérêt financier à essayer de cibler ces utilisateurs.

On observe une augmentation notable des logiciels malveillants ciblant les iPhones qui ont été jailbreakés. Ces appareils ont échappé au jardin clos d’Apple et cette liberté s’accompagne d’un plus grand nombre de menaces et d’une équipe de développement probablement plus réduite pour les contrer.

En gardant votre iPhone à jour avec le système d’exploitation et le logiciel de sécurité les plus récents, vous prenez déjà des mesures actives pour protéger votre appareil et vos données.

Types de logiciels malveillants et d’attaques sur l’iPhone et moyens de les prévenir

Les appareils Apple étant devenus une cible plus lucrative pour les acteurs malveillants, le développement de logiciels malveillants pour les iPhones a augmenté. Toutefois, cela ne signifie pas que la majorité des attaques sont nouvelles. Certaines menaces majeures suivent toujours la méthode éprouvée de l’ingénierie sociale par le biais du phishing ou du smishing.

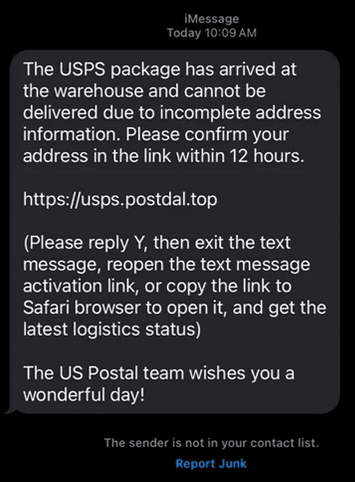

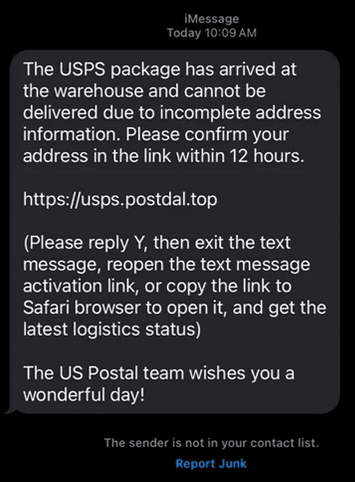

Phishing/Smishing

Nous avons tous vu ces messages d’hameçonnage qui prétendent que votre compte bancaire sera bloqué dans les 24 heures à moins que vous ne cliquiez sur ce lien et n’entriez vos informations de connexion pour le réactiver.

Les messages d’hameçonnage sont très variés. Une version populaire est un faux message de livraison postale. Un subreddit entier est consacré à ces messages, r/phishing. Image de Netcraft

Bien qu’il ne s’agisse pas d’un problème spécifique à l’iPhone, il peut être utilisé pour cibler les comptes iCloud des utilisateurs d’Apple. Les fuites de données de célébrités sur les réseaux sociaux sont souvent dues à une attaque de phishing réussie. Une fois les identifiants de connexion volés, l’attaquant peut réinitialiser les mots de passe, télécharger des données ou voler des informations de paiement.

Sur les appareils iOS, vous pouvez recevoir des SMS d’apparence louche dans votre application Messages, qui tentent de vous inciter à visiter un site web et à vous connecter. Parfois, il s’agit également de messages iMessage. L’important, si vous recevez ces messages, est de garder votre calme, de ne cliquer sur aucun lien, de ne télécharger aucun fichier et de ne pas vous laisser abuser par le faux sentiment d’urgence.

Si vous avez reçu un iMessage de phishing, vous pouvez le signaler et bloquer l’expéditeur en suivant les étapes fournies par Apple.

Un excellent moyen de se protéger contre ce type d’attaques par hameçonnage consiste à utiliser le filtre de messages d’Apple pour les expéditeurs inconnus. Vous pouvez l’activer en suivant les étapes suivantes :

- Cliquez sur Réglages > Messages

- Faites défiler jusqu’à Filtrage des messages et activez Filtrer les expéditeurs inconnus.

Cette fonction est très utile car elle permet de trier les messages entrants provenant de numéros qui ne sont pas enregistrés dans vos listes de contacts et de les placer dans leur propre dossier pour examen. Mieux encore, vous ne pouvez pas ouvrir les liens contenus dans les messages qui vous sont envoyés par des expéditeurs inconnus sans les ajouter au préalable à votre liste de contacts ou leur envoyer une réponse.

Une fonction similaire est également disponible pour les appels entrants.

En ce qui concerne ces messages, veillez à rester vigilant et à prendre l’habitude de ne pas cliquer sur les liens par défaut. Comme toujours, la meilleure pratique consiste à s’assurer que vous avez activé la fonction 2FA sur votre AppleID.

Apple a également introduit la prise en charge des pass keys. En configurant les passkeys comme principal moyen d’authentification, vous pouvez garder une longueur d’avance sur les fraudeurs qui tentent de voler vos informations de connexion.

Virus par courrier électronique et risques

L’application Message n’est pas le seul moyen dont disposent les pirates pour tenter de voler vos informations personnelles en envoyant des messages de phishing. Le courrier électronique est une autre source importante d’infection des appareils et peut être le point de départ de nombreuses cyberattaques. Comme pour les messages, veillez à ne pas cliquer sur les liens provenant d’expéditeurs inconnus.

Si les fichiers ne peuvent pas être chargés sur votre appareil, ils peuvent être transmis par l’intermédiaire de votre client de messagerie. Tous les iPhones sont livrés avec Apple Mail et de nombreux utilisateurs en profitent pour transférer tous leurs comptes de messagerie dans cette boîte aux lettres unique. Bien que pratique, Apple Mail n’offre pas le même degré de sécurité que les autres fournisseurs de messagerie.

Pour éviter d’être inondé de spams indésirables, il est important d’utiliser des alias de messagerie. Apple propose ce service avec ses adresses privées iCloud, mais il existe de nombreuses autres options sécurisées, comme le service de masquage d’adresses électroniques de DuckDuckGo. En utilisant des alias et des mots de passe forts et uniques pour chaque nouveau compte ou plateforme, votre compte de messagerie principal restera sécurisé en cas de violation de données. Vous limiterez ainsi les dégâts qui pourraient survenir si vous utilisiez une seule adresse électronique et le même mot de passe pour tous les sites, ce qui est exactement ce dont profitent les pirates lors d’attaques de type “credential stuffing” (remplissage de données d’identification).

Si vous reliez d’autres comptes à votre iPhone, comme Gmail ou Yahoo, assurez-vous d’avoir activé la fonction 2FA pour garantir la sécurité de vos informations. Si vous souhaitez vraiment améliorer la confidentialité et la sécurité de votre messagerie électronique, nous vous recommandons de passer à un fournisseur crypté comme Tuta, qui vous offre toutes ces fonctionnalités, ainsi que le cryptage côté appareil, qui protège vos informations localement sur l’appareil. Ainsi, si votre appareil est compromis par une attaque de type “zero-day”, vous pouvez être assuré que les données contenues dans votre boîte aux lettres Tuta sont entièrement cryptées et sécurisées.

Logiciel espion iOS dirigé (Pegasus)

Vous avez peut-être entendu parler du logiciel espion Pegasus aux informations et il s’agit d’un logiciel espion vraiment terrifiant. Développé par le groupe NSO en 2011, Pegasus est un logiciel espion vendu directement aux gouvernements pour une surveillance ciblée.

Malheureusement, l’entreprise n’a pas fait preuve de toute la diligence requise pour vendre un outil aussi dangereux. Il a été vendu à des gouvernements cherchant à réprimer les défenseurs des droits de l’homme et les journalistes qui critiquent les régimes oppressifs, comme Jamal Kashoggi.

Pegasus permet à l’agence qui attaque votre appareil d’accéder à toutes les données qui y sont stockées, d’enregistrer votre écran, d’accéder aux caméras et d’utiliser votre microphone. Ce qui rend la situation encore plus menaçante, c’est qu’en 2020, le groupe NSO a commencé à promouvoir des exploits “zéro-clic” pour son logiciel, qui ne nécessitent aucune interaction avec l’appareil de la victime. Il n’était pas nécessaire de cliquer sur un lien, il suffisait de transmettre le message et le mal était fait.

Apple et Google luttent activement contre ces logiciels malveillants et, en 2024, WhatsApp a gagné un procès qui obligera NSO Group à révéler le code source de son dangereux logiciel espion pour iPhone.

Auparavant, il n’était possible de confirmer une infection par Pegasus qu’en soumettant votre iPhone à un examen médico-légal, mais les récents développements de Kaspersky Labs ont conduit à une nouvelle méthode possible de détection de ce logiciel en examinant le fichier shutdown.log de l’iPhone, mais cette approche est limitée.

Heureusement, l’utilisation de ce logiciel est extrêmement coûteuse et il est probable que seuls ceux qui se trouvent sous la menace d’une surveillance gouvernementale directe puissent l’utiliser. Apple a introduit le mode verrouillage pour les utilisateurs qui pensent qu’il s’agit d’un aspect de leur modèle de menace.

Vous pouvez activer le mode verrouillage en suivant les étapes suivantes :

- Ouvrez vos Réglages

- Faites défiler l’écran jusqu’à l’option Confidentialité et sécurité

- Cliquez sur Mode de verrouillage

- Appuyez sur pour activer le mode verrouillage pour votre iPhone.

Les iPhones et la vulnérabilité cryptographique GoFetch

À la mi-mars 2024, une équipe de chercheurs a fait une annonce surprenante qui a des répercussions sur les propriétaires des célèbres ordinateurs portables MacBook d’Apple. La vulnérabilité, nommée GoFetch, exploite une conception matérielle des puces Apple M1 et M2 (et probablement M3). La faille permet à un logiciel malveillant, qui ne nécessite pas de privilèges root particuliers, d’espionner les opérations cryptographiques en cours de traitement sur le même cluster de CPU. L’attaque se concentre sur ce que l’on appelle un pre-fetcher. Un pre-fetcher examine les adresses de données précédemment accédées et tente ensuite de deviner les adresses futures. Les puces de la série M utilisent ce que l’on appelle un pre-fetcher dépendant de la mémoire de données, qui fonctionne un peu différemment d’un pre-fetcher classique.

Ce chiot a peut-être l’air mignon, mais lorsqu’il fait fuir les clés cryptographiques de votre MacBook, c’est un mauvais chien.

Malheureusement, dans leur divulgation, les chercheurs en sécurité soulignent que :

La DMP constate alors que la valeur des données “ressemble” à une adresse et introduit les données de cette “adresse” dans le cache, ce qui entraîne la fuite de l‘“adresse”. Nous ne nous soucions pas du fait que la valeur des données soit préfixée, mais le fait que les données intermédiaires ressemblent à une adresse est visible via un canal de cache et suffit à révéler la clé secrète au fil du temps.”

Cette vulnérabilité étant liée à l’architecture physique du processeur du MacBook, les utilisateurs ne peuvent pas faire grand-chose pour atténuer totalement ce risque. Il est recommandé de suivre les mises à jour régulières de MacOS et de n’installer que des logiciels vérifiés sur l’appareil afin de s’assurer que vous ne chargez pas accidentellement des programmes douteux qui cherchent à exploiter GoFetch.

Heureusement, GoFetch cible spécifiquement les processeurs de la série M, qui sont principalement utilisés dans les ordinateurs Mac, mais aussi dans certains iPadPro. Cela signifie, d’après ce que nous savons jusqu’à présent, que les puces de la série A de l’iPhone ne sont pas affectées par cette faille de sécurité majeure. Bien entendu, les recherches se poursuivent et il est possible que nous en apprenions davantage sur les attaques possibles contre les puces de la série A dans les semaines à venir.

Comment savoir si votre iPhone est infecté par un virus ?

Bien que les logiciels malveillants iOS soient encore assez rares, il existe quelques moyens de savoir si votre appareil a été infecté.

- Nouvelles applications ou réglages différents : Si vous remarquez de nouvelles applications que vous n’avez pas installées ou des changements de paramètres que vous n’avez pas effectués sur l’appareil, cela peut être le signe d’un logiciel malveillant ou que quelqu’un a manipulé votre appareil.

- Faible autonomie de la batterie : Certains logiciels malveillants ou espions fonctionnent en arrière-plan et déchargent la batterie plus rapidement que d’habitude. Les appareils iOS sont connus pour avoir une autonomie réduite au cours de leur durée de vie, mais si un changement majeur se produit sans raison apparente, il se peut que vous deviez restaurer votre appareil.

- Pop-ups : Les fenêtres contextuelles peuvent apparaître si vous avez installé une extension de navigateur douteuse et peuvent être gênantes ou potentiellement graves. Si vous commencez à rencontrer des pop-ups inattendus, vous devrez peut-être prendre des mesures pour nettoyer votre appareil.

- Crash : tout comme la diminution de l’autonomie de la batterie, le crash irrégulier de votre appareil et de vos applications peut être causé par quelque chose qui s’exécute en arrière-plan, et votre appareil peut avoir été infecté par un logiciel malveillant ou avoir été trafiqué.

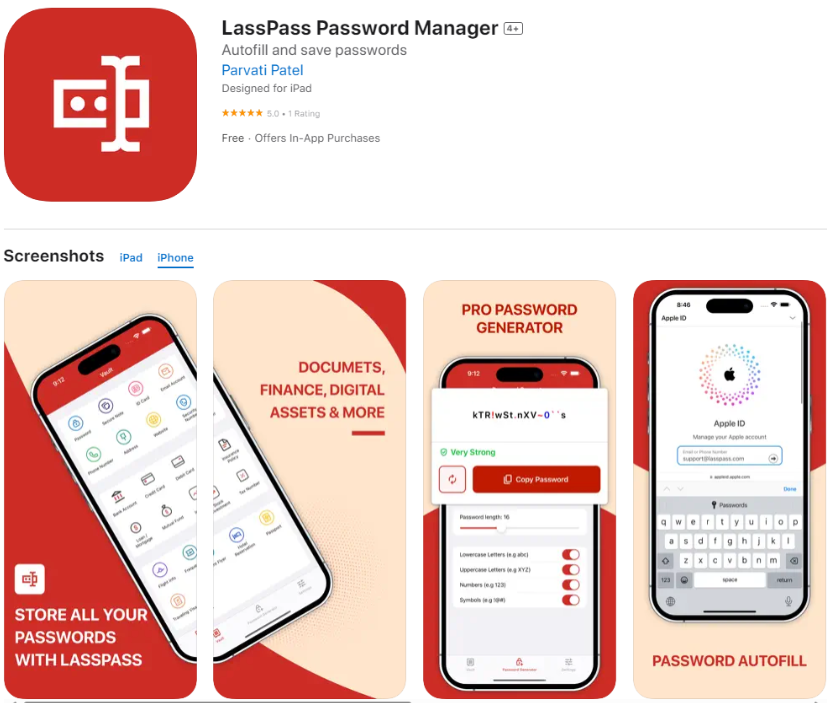

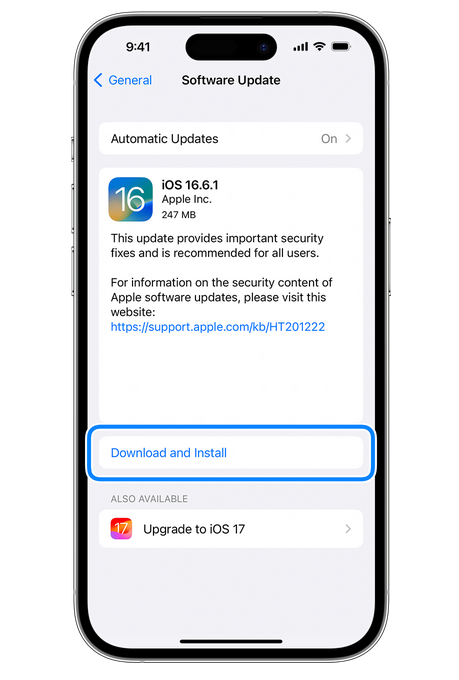

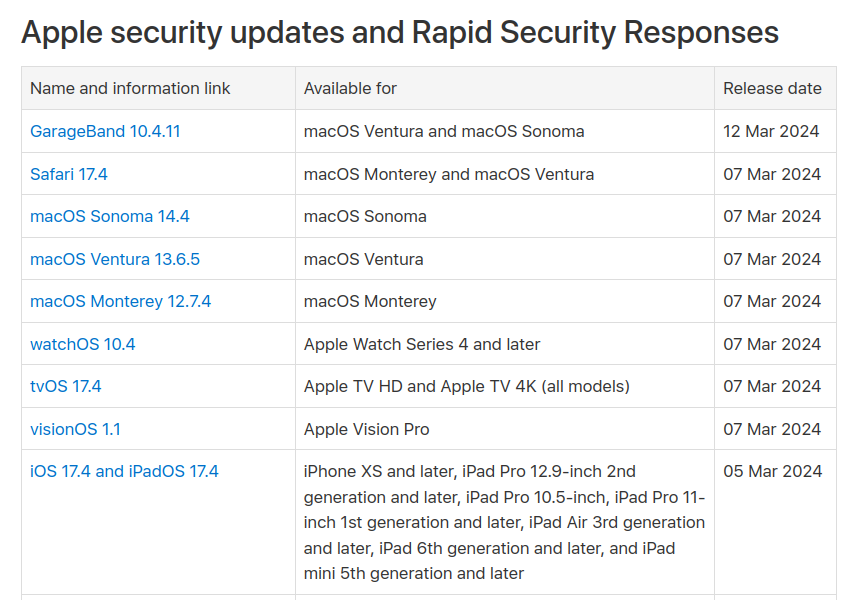

Apple publie régulièrement de nouvelles mises à jour de sécurité pour tous les appareils. Les mises à jour d’urgence seront automatiquement installées sur votre appareil pour assurer votre sécurité. Données graphiques mises à la disposition du public par Apple.

Conseils pour supprimer les virus et rétablir la santé de votre iPhone

- Mettez à jour la dernière version d’iOS : L’équipe de sécurité d’Apple travaille constamment à améliorer la sécurité de l’écosystème iOS contre les virus et à corriger les vulnérabilités. En gardant votre appareil à jour avec les mises à jour de sécurité, vous vous protégez déjà. Certains exploits peuvent être corrigés et, grâce à la mise à jour, le logiciel malveillant ne peut plus fonctionner comme prévu.

- Redémarrer l’appareil : Parfois, un simple redémarrage suffit. Si vous pensez que votre appareil a été infecté, le redémarrage devrait être la première étape de la résolution du problème.

- Supprimez les applications suspectes : si vous trouvez de nouvelles applications suspectes sur votre appareil, désinstallez-les immédiatement. Votre iPhone ne doit exécuter que les logiciels que vous lui destinez. Cela permettra également de supprimer les données de l’application douteuse.

- Effacez le cache et l’historique des navigateurs : Si vous êtes tombé sur un site diffusant des virus pour iPhone, l’effacement des données de votre navigateur vous empêchera de visiter à nouveau ce même site. Cela peut également vous protéger si vous avez visité un site d’hameçonnage et que vous souhaitez l’éviter à l’avenir.

- Restaurer la sauvegarde ou réinitialiser l’appareil : Il s’agit de la dernière option si l’appareil a été touché par un logiciel malveillant. Si vous utilisez la sauvegarde iCloud, vous pouvez revenir à un point antérieur à l’attaque du virus. Si cela ne suffit pas, vous pouvez également procéder à une réinitialisation complète de l’appareil. Cette opération supprime toutes les données de l’appareil et doit être considérée comme un dernier recours avant l’achat d’un nouvel iPhone.

Apple place la barre très haut en matière de sécurité de l’iPhone

Avec ces conseils à l’esprit, vous devriez maintenant vous sentir un peu plus en sécurité grâce aux mesures prises par Apple pour sécuriser votre appareil. Pour la plupart des utilisateurs, le fait de conserver la dernière version d’iOS, d’installer toutes les mises à jour de sécurité et d’être attentif à son comportement sur l’appareil en ne cliquant pas sur des liens suspects permet de profiter d’un smartphone en toute sécurité.

Ces pratiques, combinées à l’utilisation d’un gestionnaire de mots de passe, renforcent considérablement la sécurité de votre vie numérique. Avec des mesures pratiques pour prévenir le phishing et le smishing, il est difficile de nier qu’Apple offre à ses utilisateurs des solutions de sécurité faciles à utiliser.

Si vous utilisez un iPhone, vous pouvez renforcer votre sécurité en abandonnant les adresses électroniques des grandes entreprises comme Gmail ou Outlook et en utilisant l’application iPhone dédiée de Tuta. Avec Tuta Mail, vous aurez une boîte aux lettres cryptée de bout en bout qui peut être utilisée comme point central de votre vie numérique. Inscrivez-vous dès aujourd’hui !

Restez en sécurité et joyeux cryptage !