Was ist eine Prüfsumme? Grundlagen der Kryptographie

Eine Einführung in kryptografische Prüfsummen, ihre Verwendung und wie sie für Ihre Sicherheit sorgen.

Was ist eine Prüfsumme?

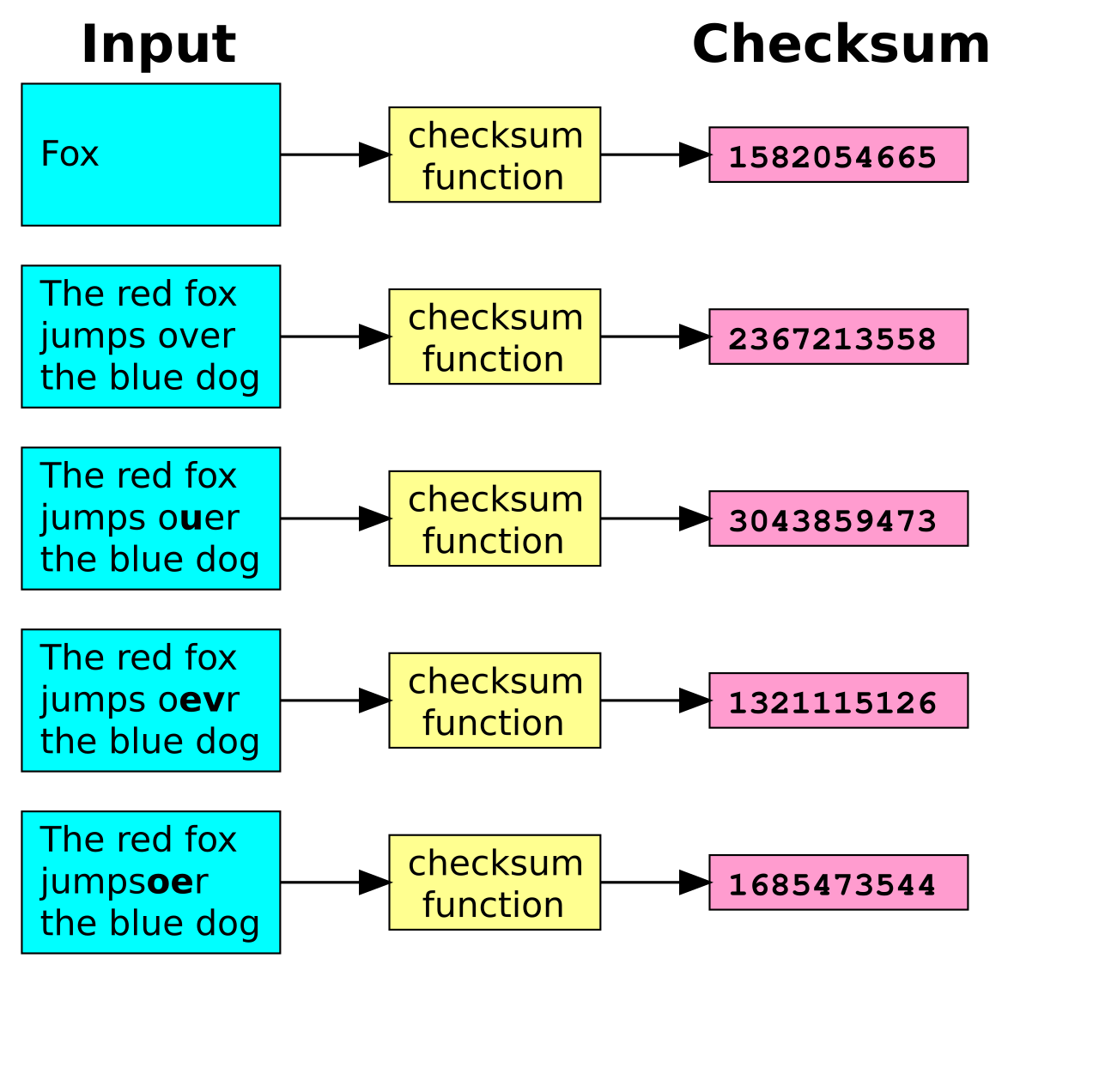

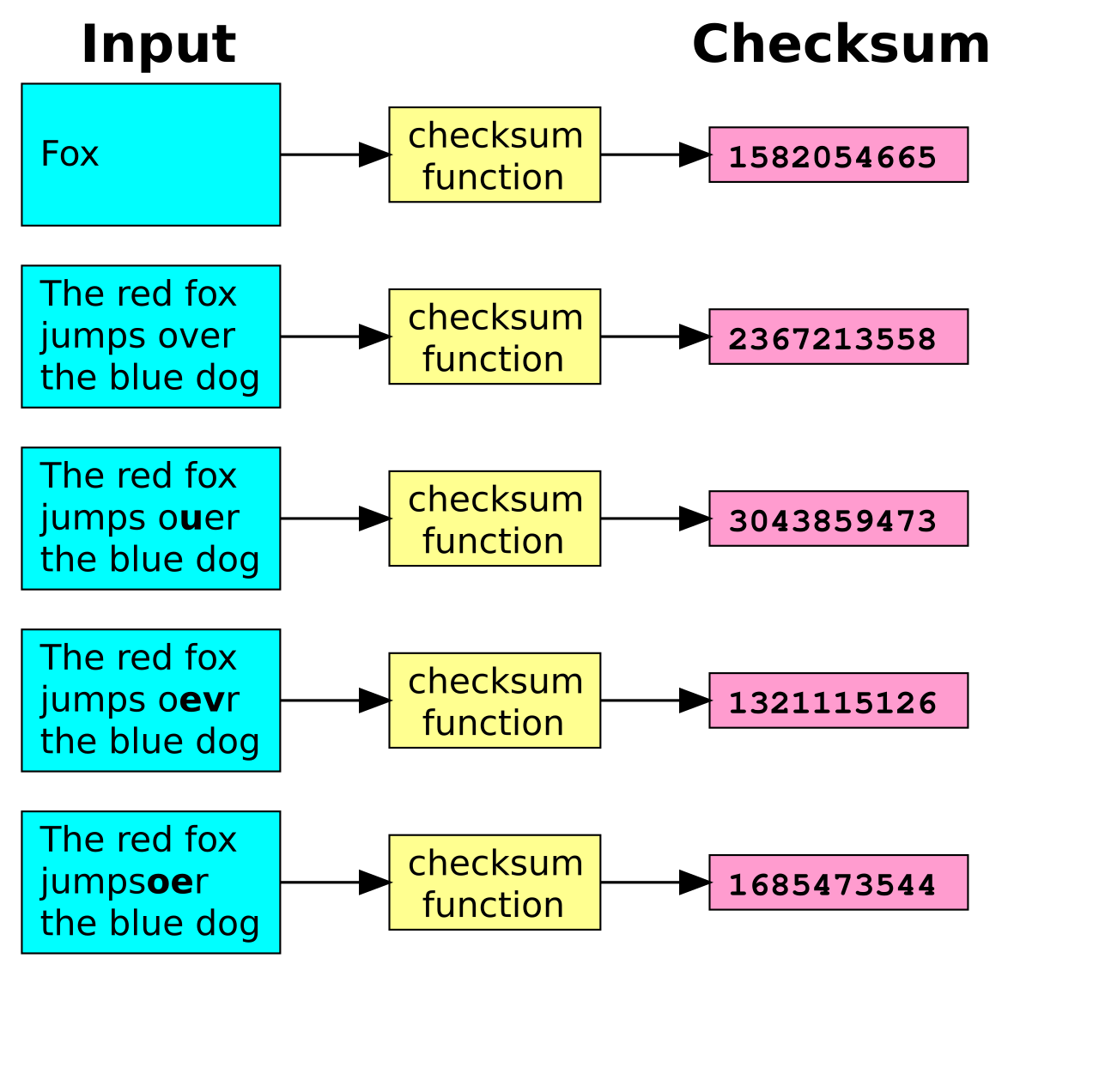

Eine Prüfsumme ist eine Datenkette aus Buchstaben und Zahlen, die mit Hilfe einer Prüfsummen-Hash-Funktion aus einer Datei oder einem Programm abgeleitet wird. Sie wird verwendet, um zu überprüfen, ob die von Ihnen heruntergeladenen Daten mit den ursprünglichen Quelldaten identisch sind. Die Sicherstellung der Integrität der Dateien und Programme, die Sie auf Ihren lokalen Computer herunterladen, ist eine wichtige Sicherheitspraxis, um sich vor gefälschten Programmen zu schützen, die Malware zum Abfangen Ihrer Daten enthalten.

Denken Sie daran, dass es immer eine gute Praxis ist, die Prüfsumme von Dateien und Anwendungen, die Sie herunterladen, zu überprüfen, wann immer dies möglich ist.

Ein wichtiges Merkmal einer Prüfsummenfunktion ist, dass Änderungen an der Originaldatei zu einer anderen Ausgabe, z. B. einer anderen Prüfsumme, führen. Ohne diese wichtige Funktion könnte ein böswilliger Akteur durch einen Man-in-the-Middle-Angriff oder einen Angriff über die Lieferkette Änderungen an den Daten vornehmen, ohne dass die Benutzer davon etwas mitbekommen.

Prüfsummen müssen nicht nur sicherstellen, dass Datenänderungen zu einem neuen Schlüssel führen, sondern sie müssen auch verhindern, dass zwei verschiedene Datenquellen übereinstimmende Prüfsummen erstellen. Diese Ereignisse werden als Kollisionen bezeichnet, und die Stärke einer kryptografischen Hash-Funktion beruht darauf, dass sie kollisionssicher ist.

Prüfsummen gewährleisten die Integrität Ihrer Daten, nicht deren Authentizität.

Prüfsummen werden in erster Linie zur Überprüfung der Integrität von Daten verwendet. Sie erinnern sich vielleicht an unsere Einführung in die Bedrohungsmodellierung, dass Integrität bedeutet, dass die Daten in einem digital identischen Format an Ihren Rechner übertragen wurden. Das bedeutet, dass Sie die Daten, sei es eine Datei oder ein ausführbares Programm, so erhalten, wie sie vom Ersteller des Inhalts vorgesehen sind. Zu beachten ist, dass Prüfsummen nur sicherstellen, dass die empfangenen Daten zu 100 % identisch sind, nicht aber, dass die Quelle selbst authentisch ist. Dies ist ein weiterer Aspekt der Informationssicherheit, der durch den Einsatz einer digitalen Signatur erreicht werden kann.

Warum ist Datenintegrität wichtig?

Datenintegrität ist auf allen Ebenen des IT-Betriebs von größter Bedeutung. Von der Datenspeicherung in Unternehmen, Notdiensten und dem öffentlichen Sektor bis hin zu den Bildern vom Essen im letzten Urlaub. Datenbeschädigung, das Gegenteil von Datenintegrität, kann zu Programmfehlern oder dem Verlust wichtiger Informationen führen. Durch die Beibehaltung von Prüfsummen können Sie sicher sein, dass die Daten, die Sie kopieren, herunterladen oder weitergeben, identisch sind, ohne dass Sie sie öffnen und manuell überprüfen müssen.

Wenn Sie Ihren Daten nicht trauen können, sinkt ihr Nutzen erheblich. Durch die Verwendung von Prüfsummen können Sie sicher sein, dass ein Fehler, der bei einem neuen Programm auftritt, eine andere Ursache hat und nicht auf einen Fehler beim ersten Download zurückzuführen ist. Das kann sowohl Zeit als auch Geld sparen. Wenn Sie Sicherungskopien Ihrer Daten anlegen, ist die Erstellung und Überwachung von Prüfsummen dieser Sicherungskopien eine gute Möglichkeit, den Status aller gespeicherten Daten im Auge zu behalten. Sollten Sie einen Unterschied feststellen, ohne dass Sie Änderungen vorgenommen haben, können Sie gewarnt werden, so dass etwas schief läuft.

Was sind die Ursachen für nicht identische Prüfsummen?

Es gibt eine Reihe von Problemen, die dazu führen können, dass die Prüfsummen nicht übereinstimmen, sowohl banale als auch bösartige. Eine Unterbrechung der Internetverbindung oder Probleme mit dem Speicherplatz können die Ursache für fehlende Daten sein, die dann zu einer Prüfsumme führen, die nicht mit der des ursprünglichen Kurses übereinstimmt. Sobald dies behoben ist, liefert ein erneuter Download in der Regel den richtigen Wert.

Es gibt jedoch auch böswillige Fälle, die Anlass zur Sorge geben können. Nicht übereinstimmende Prüfsummen können auch ein Hinweis darauf sein, dass ein Dritter Änderungen an den ursprünglichen Quelldaten vorgenommen hat. Dabei kann es sich um eine Kleinigkeit handeln, aber auch um ein Anzeichen dafür, dass Malware in den Download eingeschleust wurde. Dies wird noch problematischer, wenn die fraglichen Programme für sensible Daten wie die Speicherung von Passwörtern oder Kryptowährungen verwendet werden. Neu verpackte bösartige Passwort-”Manager” können Ihre Daten direkt an Dritte senden, wo sie missbraucht werden können. Im Falle von gefälschten Kryptowährungs-Wallets können die Folgen von nicht übereinstimmenden Prüfsummen zu einem vollständigen Verlust digitaler Vermögenswerte führen.

Beispiele für Algorithmen, die zur Generierung von Prüfsummen verwendet werden.

Unabhängig davon, welcher Hashing-Algorithmus zur Erstellung der Prüfsumme verwendet wird, haben sie alle gemeinsam, dass es sich um Einwegfunktionen handelt. Der von der Prüfsummenfunktion erzeugte Wert kann in keiner Weise zur “Wiederherstellung” der Originaldatei verwendet werden. Es handelt sich nicht um eine Verschlüsselung, und es gibt nichts zu entschlüsseln, wir haben es also nicht mit Ciphertext zu tun.

Einige dieser Algorithmen kommen Ihnen vielleicht bekannt vor, und wir haben einige von ihnen bereits in früheren Beiträgen dieser Reihe “Grundlagen der Kryptografie” besprochen.

MD5

Genau wie beim Hashing von Kennwörtern sollte MD5 nicht mehr verwendet werden, da es zu Kollisionen kommen kann, d. h. ein böswilliger Akteur könnte eine gefälschte Version der Software erstellen, die Sie herunterladen möchten, und eine Prüfsumme würde nicht auf diese Änderungen aufmerksam machen.

SHA-1

Diese Hash-Funktion gilt seit 2005 als unsicher und das NIST hat gefordert, sie bis 2030 vollständig abzuschaffen. Im Jahr 2017 gelang es Google zusammen mit der Cryptology Group des Centrum Wiskunde & Informatica, zwei verschiedene PDFs zu erstellen, die denselben SHA-1-Fingerabdruck aufwiesen.

SHA256

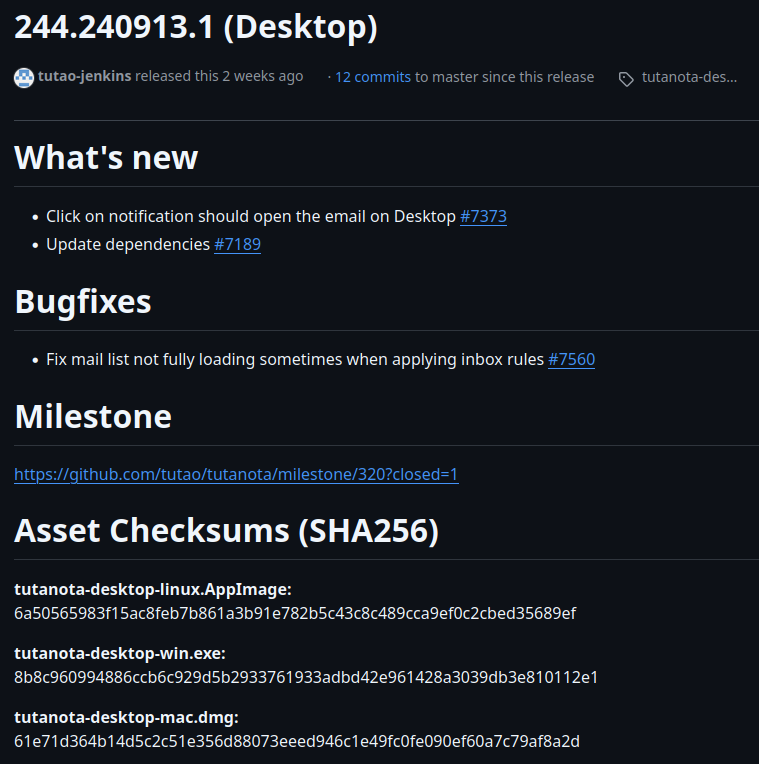

Der aktuelle Standard für Prüfsummen-Hashing ist SHA256 (oder SHA-3 für Fans des Neuen). SHA256 ist auch die Prüfsummenfunktion, die wir verwenden, damit Sie die Integrität der Daten jedes Mal überprüfen können, wenn Sie den Tuta Desktop Client herunterladen.

Wie Sie die Prüfsumme Ihres Tuta Desktop Client überprüfen können.

Die Überprüfung der Prüfsumme eines Downloads mag für technisch nicht so versierte Personen eine schwierige Aufgabe sein, aber sie ist schnell zu erlernen und kann Ihnen später viel Kopfzerbrechen ersparen.

Mit jeder neuen Version des Tuta-Desktop-Clients veröffentlichen wir die Prüfsummen auf Github, so dass Sie sie unabhängig vom Betriebssystem Ihres Geräts überprüfen können. Der erste Schritt besteht darin, unsere Homepage zu besuchen und den Desktop-Client herunterzuladen, der zu Ihrem Betriebssystem passt. Nur zu, ich kann warten…

Großartig! Sie sind wieder da! Jetzt können Sie zu dem Betriebssystem wechseln, das Sie gerade verwenden, und mit ein paar einfachen Schritten die Prüfsummen Ihres Downloads überprüfen. Der Einfachheit halber gehe ich bei dieser Anleitung davon aus, dass Sie den Download in Ihrem Downloads-Ordner gespeichert haben.

Windows

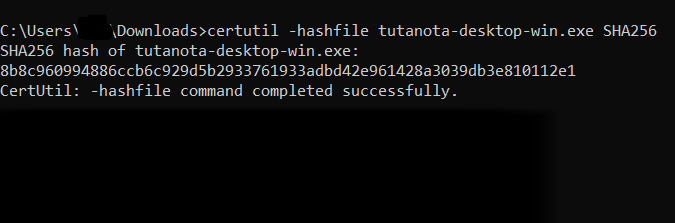

Unter Windows öffnen Sie bitte die Eingabeaufforderung entweder über das Startmenü oder indem Sie cmd im Dialogfenster ausführen. Wenn Sie die Eingabeaufforderung geöffnet haben, geben Sie Folgendes ein:

-

cd Downloads

-

certutil -hashfile tutanota-desktop-win.exe SHA256

Diese Ausgabe kann mit der Prüfsumme verglichen werden, die wir auf GitHub bereitstellen.

Sie können den Windows-Client hier herunterladen.

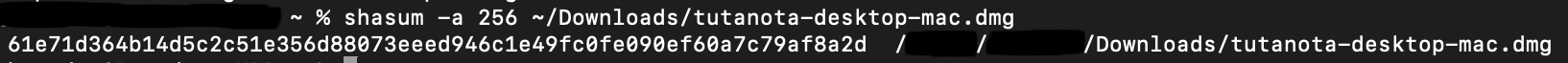

Mac

Auf einem Mac können Sie über das Launchpad ein Terminalfenster öffnen. Sobald es geöffnet ist, geben Sie bitte Folgendes ein:

-

cd Downloads

-

shasum -a 256 ~/Downloads/tutanota-desktop-mac.dmg

Diese Ausgabe kann dann mit der auf GitHub bereitgestellten Prüfsumme verglichen werden.

Sie können den Mac-Client hier herunterladen.

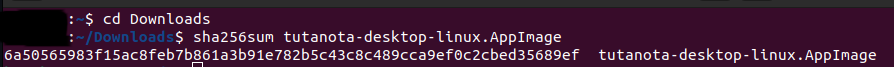

Linux

Zu guter Letzt können Sie die Prüfsumme unseres kostenlosen Linux-Desktop-Clients überprüfen, indem Sie ein Terminal öffnen und Folgendes eingeben

-

cd Downloads

-

sha256sum tutanota-desktop-linux.AppImage

Diese Ausgabe können Sie dann mit der vom Tuta-Entwicklungsteam bereitgestellten Prüfsumme vergleichen, um die Integrität Ihres Downloads zu bestätigen.

Sie können den Linux-Client hier herunterladen.

Mit diesem neuen Trick im Ärmel können Sie Ihren Weg zu mehr Sicherheit im Internet fortsetzen. Indem Sie die Überprüfung von Prüfsummen in Ihre digitale Hygiene einbeziehen und einen Passwort-Manager verwenden, schützen Sie sich vor Cyber-Bedrohungen.

Wenn Sie die Sicherheit Ihres E-Mail-Kontos verbessern möchten - und das empfehlen wir Ihnen, denn E-Mail ist der Dreh- und Angelpunkt Ihres digitalen Lebens -, sollten Sie sich Tuta Mail ansehen. Mit der standardmäßigen Ende-zu-Ende-Verschlüsselung macht Tuta Mail Datenschutz und Sicherheit einfach. Registrieren Sie sich jetzt Ihr kostenloses Konto und nutzen Sie Ihre neue Mailbox mit den kostenlosen E-Mail-Clients für alle Plattformen einrichten.

Und vergessen Sie nicht, die Prüfsumme zu überprüfen! 😉