Sicherheitsmaßnahmen, auf die Sie bei der Wahl eines sicheren E-Mail-Anbieters achten sollten.

Sichere E-Mails sind wichtig, um Ihre Online-Identität zu schützen. Erfahren Sie, auf welche Sicherheitsmaßnahmen es ankommt.

Da Online-Risiken wie Datenpannen und Datendiebstahl in Umfang und Anzahl ständig zunehmen, ist es nicht verwunderlich, dass sichere E-Mail-Dienste einen Zustrom neuer Nutzer verzeichnen.

Gleichzeitig betont jeder E-Mail-Dienst heute, wie sicher und datenschutzfreundlich er ist. Dieser Beitrag fasst eine Reihe von Sicherheitsmaßnahmen zusammen, die unserer Meinung nach eine Mindestanforderung für jeden E-Mail-Dienst darstellen, um als sicher eingestuft zu werden.

Sichere E-Mail & unverzichtbare Sicherheitsmaßnahmen

Ende-zu-Ende-Verschlüsselung

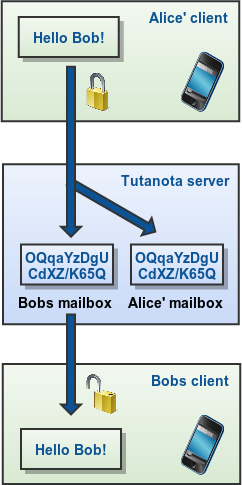

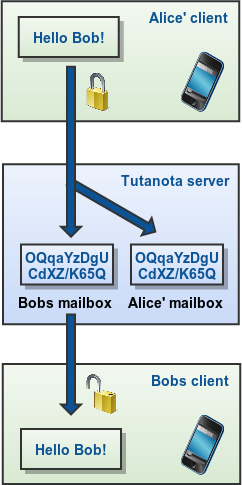

Eine der wichtigsten Anforderungen ist die Ende-zu-Ende-Verschlüsselung. Alle Daten, die nicht vollständig verschlüsselt sind, können vom E-Mail-Provider abgerufen werden - unabhängig davon, ob er vorgibt, sicher zu sein oder nicht. Nur die Ende-zu-Ende-Verschlüsselung schützt Ihre Daten vor dem Anbieter und somit anderen Dritten. Nur sehr wenige Dienste verschlüsseln Ihre gesamte Mailbox.

Das Senden einer Ende-zu-Ende-verschlüsselten E-Mail funktioniert nur, wenn beide Personen in einer Kommunikation eine Verschlüsselung verwenden. Bekannte Verschlüsselungsmethoden sind PGP oder S/MIME. Der Unterschied zu einer normalen E-Mail besteht darin, dass bei aktivierter Ende-zu-Ende-Verschlüsselung die Daten lokal auf dem Gerät des Benutzers verschlüsselt und erst auf dem Gerät des Empfängers wieder zu lesbarem Text zusammengefügt werden. Jeder, der die Kommunikation auf dem Übertragungsweg abgreift, sieht nur unlesbare, verschlüsselte Daten.

To PGP or not to PGP

Bei Tutanota haben wir uns bewusst gegen die Verschlüsselung von E-Mails mit PGP entschieden. Wir verwenden die gleichen Algorithmen - AES und RSA - aber mit unserer eigenen Implementierung.

Der Grund dafür ist, dass PGP wichtige Anforderungen fehlt, die wir mit Tutanota erreichen wollen:

-

PGP verschlüsselt die Betreffzeile nicht (bereits in Tutanota implementiert),

-

PGP-Algorithmen können nicht einfach aktualisiert werden,

-

PGP hat keine Option für Perfect Forward Secrecy,

-

PGP kann nur für die E-Mail-Kommunikation verwendet werden.

Um die E-Mail-Verschlüsselung für alle einfach und sicher zu halten, kann das Zukunftsmodell aus mehreren Gründen nicht auf PGP aufgebaut werden:

-

Das Schlüsselmanagement muss automatisiert werden.

-

Es muss möglich sein, Verschlüsselungsalgorithmen automatisch zu aktualisieren (z.B. um die Verschlüsselung resistent gegen Quantencomputer zu machen), ohne den Benutzer einbeziehen zu müssen.

-

Die Abwärtskompatibilität muss gestoppt werden. Stattdessen müssen alle Systeme innerhalb kürzester Zeit aktualisiert werden.

-

Das Protokoll muss um Prefect Forward Secrecy erweitert werden.

-

Metadaten müssen verschlüsselt oder zumindest versteckt werden.

Das ist es, woran wir bei Tutanota in den letzten Jahren gearbeitet haben: Ein einfach zu bedienender E-Mail-Client, der die Verschlüsselung in die Software integriert hat und es den Benutzern ermöglicht, jede E-Mail Ende-zu-Ende zu verschlüsseln.

Zwei-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung kann leicht zusammengefasst werden als

- Etwas, das Sie wissen, wie einen Benutzernamen und ein Passwort, und

- Etwas, das Sie besitzen, wie einen Hardware-Schlüssel oder ein Smartphone.

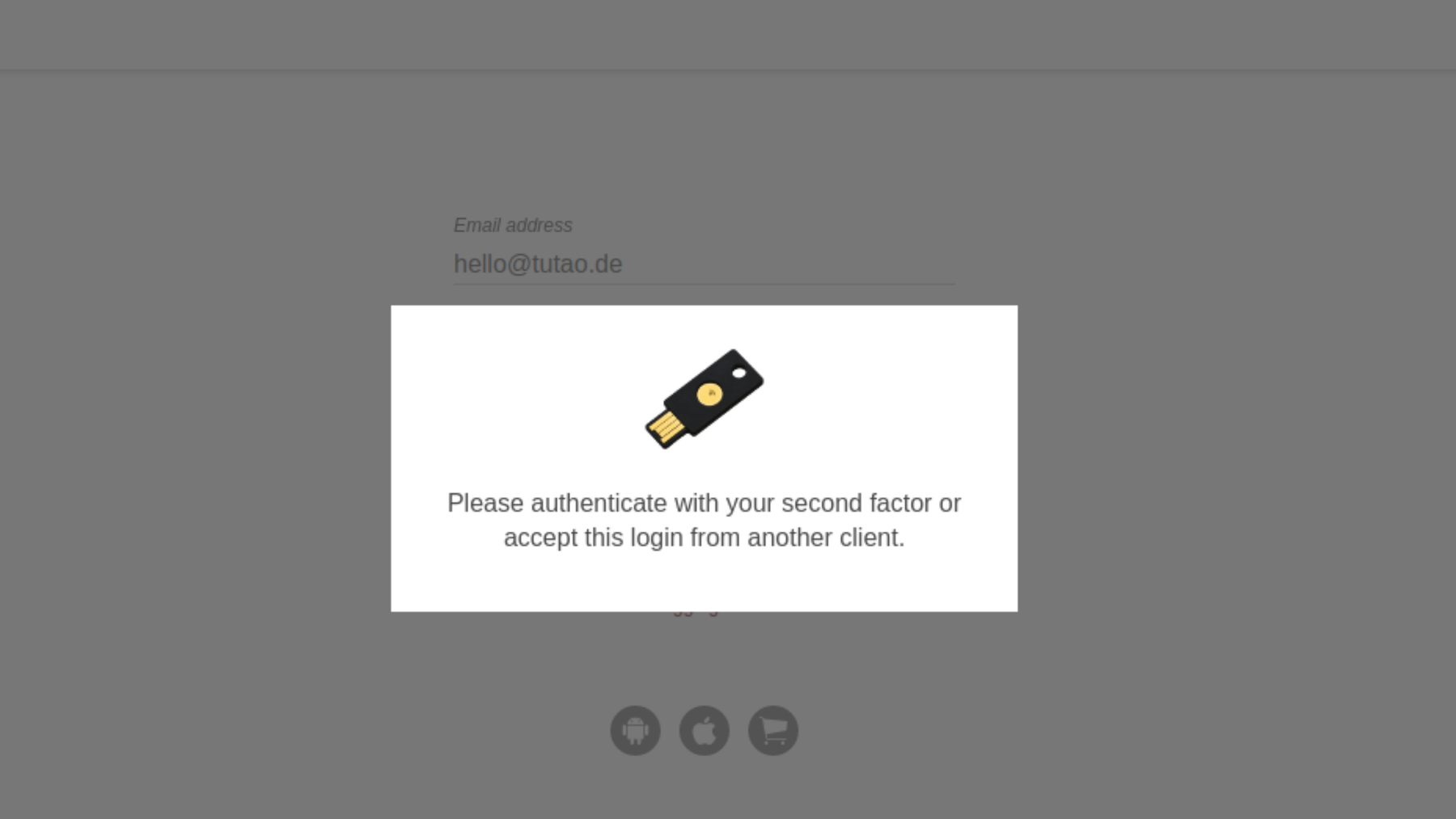

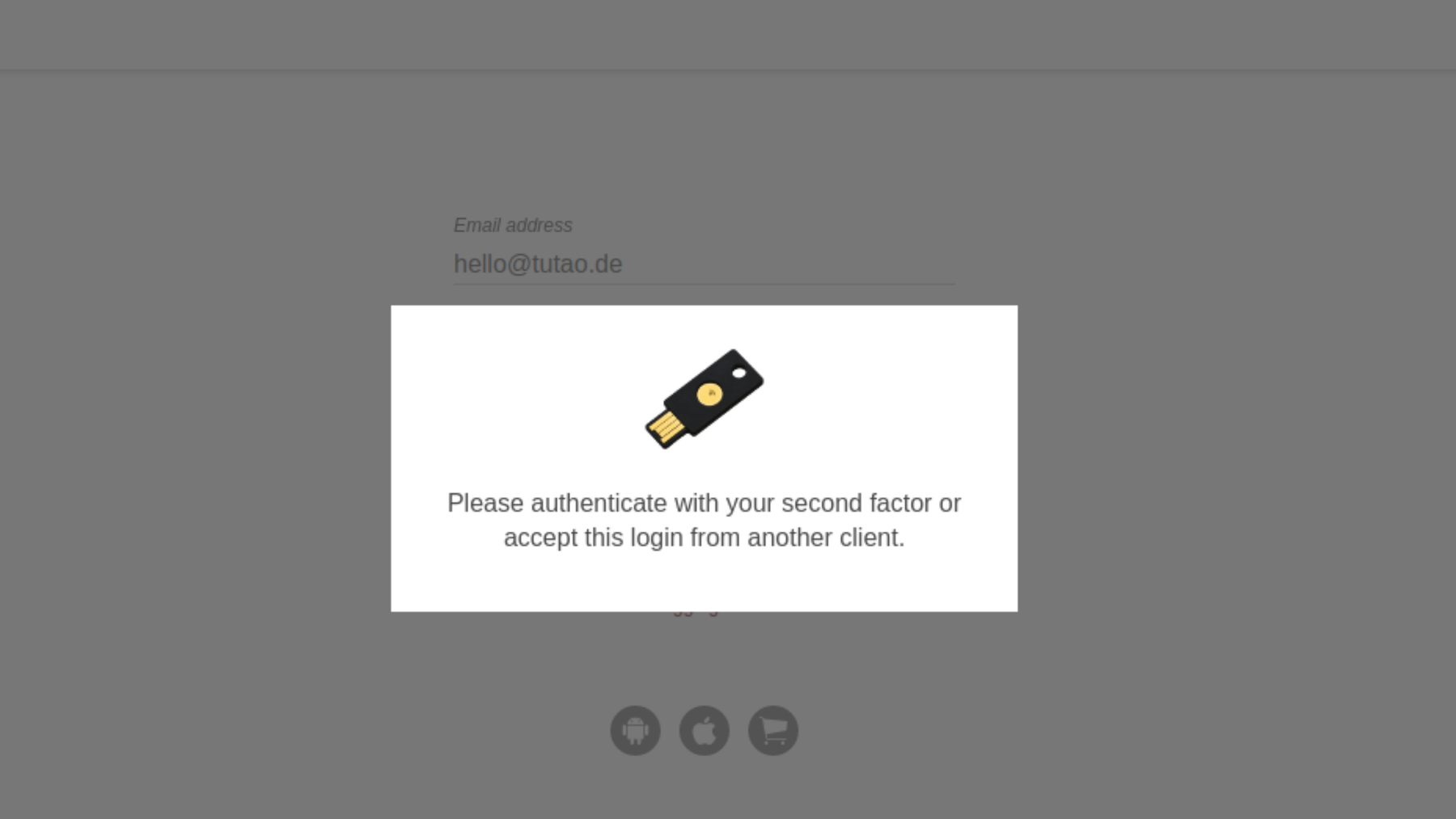

Jeder E-Mail-Service, der behauptet, sicher zu sein, muss eine Möglichkeit bieten, Ihren Login mit Zwei-Faktor-Authentifizierung zu schützen, am besten mit Universal 2nd Factor (U2F)-Authentifizierung.

Am sichersten: Hardware-Schlüssel (U2F)

Die Zwei-Faktor-Authentifizierungsmethode U2F ist die sicherste Methode für 2FA: Sie besitzen einen Hardware-Schlüssel oder Hardware-Token und müssen diesen Schlüssel physisch verwenden, um auf Ihr Konto zuzugreifen.

Es ist der beste Schutz vor E-Mail-Phishing. Selbst wenn böswillige Angreifer in der Lage wären, Ihr Passwort zu phishen, könnten sie trotzdem nicht auf Ihr Konto zugreifen, da sie keinen Zugriff auf Ihren physischen Schlüssel haben.

Sicher und einfach: TOTP

Eine weitere Option für die Zwei-Faktor-Authentifizierung ist die Verwendung einer TOTP-Anwendung wie andOTP von F-Droid. Diese Apps werden auf Ihr Handy heruntergeladen und generieren einen Code, den Sie beim Einloggen eingeben.

Open Source

Jeder E-Mail-Dienst kann behaupten, dass er Ihre Daten sicher verschlüsselt oder Ihre Anmeldeinformationen schützt. Sicherheitsexperten können nur dann überprüfen, ob diese Behauptungen wahr sind und ob es keine Hintertür zur Verschlüsselung gibt, wenn der gesamte Client-Code als Open Source veröffentlicht wird. Das ist es, was einen Open-Source-E-Mail-Service so viel sicherer macht als einen Closed-Source-Service.

Wir von Tutanota veröffentlichen alle Clients als Open Source auf GitHub. Der sicherste Weg, Tutanota zu verwenden, ist die Ausführung der Open-Source-Desktop-Clients. Diese Clients führen den Code aus, der auf GitHub veröffentlicht wird, und Sie können die Signatur überprüfen und so feststellen, ob der veröffentlichte Code auch tastächlich ausgeführt wird.

Schutz der Privatsphäre

E-Mail im Allgemeinen ist ein sehr unsicheres Protokoll. Eine Standard-E-Mail sendet viele Informationen in der Kopfzeile mit, z.B. Ihre IP-Adresse, was nicht wirklich notwendig ist. Wenn Sie externe Bilder laden, kann der Absender einer E-Mail Tracking-Pixel in diese Bilder aufnehmen. Beim Laden der Bilder erfährt der Absender, welche IP-Adresse Sie haben, wo Sie sich befinden, welchen Browser Sie verwenden und vieles mehr.

Aus diesem Grund sollte jeder sichere E-Mail-Dienst sicherstellen, dass Ihre Privatsphäre so gut wie möglich geschützt ist. Wichtige Maßnahmen zum Schutz der Privatsphäre sind:

- Entfernen von Metadaten beim Sendern von E-Mails (Header)

- Ein standardmäßiges Blockieren des Ladens von Bildern

- Keine Protokollierung der IP-Adressen von Benutzern

Diese Funktionen werden von den großen E-Mail-Diensten oft nicht unterstützt.

Serverstandort

Bis vor wenigen Jahren wurde der Serverstandort nicht als Sicherheitsanforderung betrachtet. Das Land, in dem sich ein Server befindet, kann jedoch in der Regel Zugriff auf die auf dem Server gespeicherten Daten verlangen. Darüber hinaus arbeiten die Behörden von Australien, Großbritannien, Kanada, Neuseeland und den Vereinigten Staaten eng zusammen und tauschen Daten über Bürger aus, die von Servern in ihren Ländern gesammelt wurden.

Daher ist es wichtig, dass das Land des Serverstandortes Gesetze zum Schutz der Daten der Bürger hat. Deutschland zum Beispiel hat sehr strenge Datenschutzgesetze und muss sich auch an die DSGVO halten. Auf deutschen Servern gespeicherte Daten können von den Behörden nur mit einem gültigen deutschen Gerichtsbeschluss angefordert werden, der von einem deutschen Richter ausgestellt werden muss.

So wählen Sie einen sicheren E-Mail-Service aus

Die meisten, aber oft nicht alle der oben genannten Funktionen werden von so genannten sicheren E-Mail-Diensten unterstützt. Um zu überprüfen, ob Ihr bevorzugter Dienst alle Sicherheitsmaßnahmen unterstützt, lesen Sie bitte diese Vergleiche mit Protonmail und Mailbox.org.