Wie Sie ein sicheres Passwort erstellen und es sich merken.

Es ist einfach, ein starkes Passwort zu erstellen - und es sich zu merken. Sie müssen nur wissen, wie!

Navigieren durch ein Meer schrecklicher Passwörter.

Schritt 1: Kennen Sie Ihren Feind

Angriffe auf Benutzerpasswörter können in allen Formen und Größen auftreten. Wenn Sie ein starkes Passwort erstellen möchten, ist der erste Schritt, zu erfahren, welche Tricks verwendet werden können, um Ihr Passwort zu entlarven. Hier sind einige der Hauptwege, auf denen Cyber-Nichtskönner aktiv auf Bankkonten, persönliche E-Mails und Social-Media-Profile zugreifen.

In den meisten Fällen haben die Angreifer Zugriff auf eine Sammlung von verletzten Passwortdaten. Diese Passwörter sind meist in einer gehashten Form aufgelistet, aber es ist nicht schwer, die darin enthaltenen Klartext-Anmeldeinformationen aufzudecken. Sobald eine Datenpanne auftritt, sind die durchgesickerten Informationen öffentlich zugänglich geworden und werden wahrscheinlich nicht mehr verschwinden. Die beste Vorgehensweise für alle, deren Daten durch einen solchen Verstoß öffentlich geworden sind, ist die sofortige Änderung ihrer Passwörter und die Aktivierung einer Form der Multi-Faktor-Authentifizierung. Generell empfehlen wir unseren Nutzern, die Zwei-Schritt-Authentifizierung in unserem Leitfaden zur Passwortsicherheit zu aktivieren.

Hier ist eine schöne Darstellung, wie schnell Passwörter geknackt werden können:

Es ist wichtig zu bedenken, dass dieses Video im Jahr 2016 veröffentlicht wurde. Die Leistungsfähigkeit von Computern und insbesondere von Grafikkarten hat stark zugenommen, aber leider hat die Wahl des Passworts des durchschnittlichen Benutzers wahrscheinlich nicht mit diesen rasanten Fortschritten Schritt gehalten.

Brute-Force-Angriffe

Genügend Schimpansen mit genügend Zeit können Ihr Kennwort mit brute-force knacken.

Ein Brute-Force-Angriff ist ein Versuch eines böswilligen Akteurs, alle möglichen Kombinationen von Buchstaben, Zahlen und Symbolen zu testen, bis er das Passwort findet, das zu Ihrem Benutzernamen passt. Ein Beispiel für einen Brute-Force-Angriff auf ein 5-stelliges Passwort wäre, wenn ein Angreifer versuchen würde:

aaaaa … mmmmm … zzzzz

Diese Angriffe haben eine hohe Erfolgsquote bei kurzen Passwörtern, die keine Zahlen oder Sonderzeichen enthalten. Glücklicherweise können diese Arten von Angriffen entschärft werden, indem längere Kennwörter erstellt werden, die eine Mischung aus Buchstaben, Zahlen, Groß- und Kleinschreibung und Sonderzeichen verwenden.

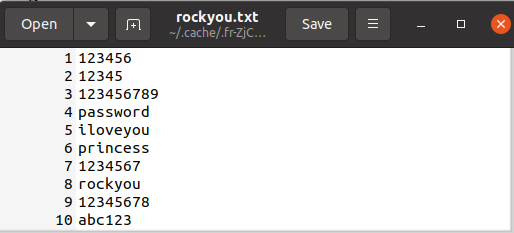

Wörterbuchangriffe

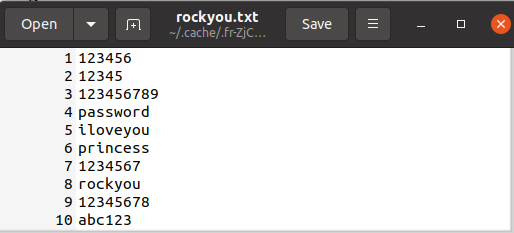

Das RockYou-Datenleck legte über 32 Millionen Passwörter im Klartext offen. Diese Liste ist standardmäßig in Kali Linux enthalten.

Ein Wörterbuchangriff ist ein verfeinerter Brute-Force-Angriff, der ausgewählte Wörterbuchwortlisten verwendet, um potenzielle Passwörter für Ihr Konto zu testen. Wenn Ihr Passwort Wörter enthält, die in diesen Wörterbüchern zu finden sind, wie z. B. die Wortlisten, die in Standardinstallationen von Mainstream-Hacking-Linux-Distros zu finden sind, sind Sie anfällig für diese Angriffe. Wenn Ihr Kennwort hier aufgeführt ist, ändern Sie es jetzt!

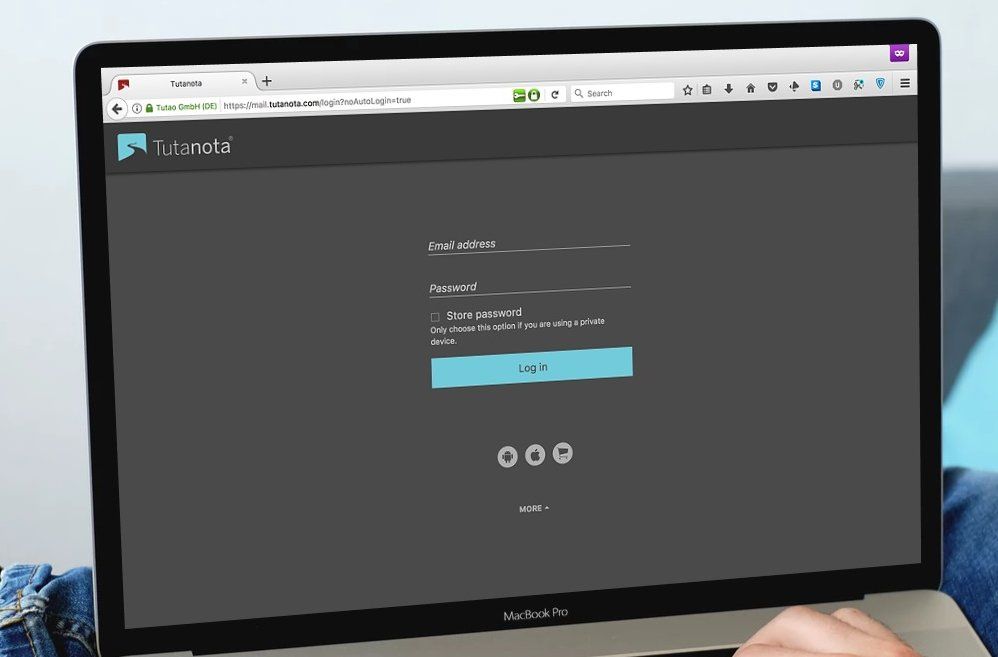

Phishing-Angriffe

Phishing-Angriffe sind bekannte und effiziente Harvesting-Techniken, die direkt auf den Benutzer des Kontos abzielen. Ein geschickt getarnter Link, der von einer vertrauenswürdigen Quelle, einer Website oder Ihrem IT-Administrator gesendet wird, kann einen schnellen Zugriff auf gültige Anmeldedaten ermöglichen. Ein großartiges Beispiel dafür, wie einfach diese Angriffe konstruiert werden können, finden Sie im Video-Tutorial von NetworkChuck hier:

Phishing-Angriffe beschränken sich nicht auf E-Mails, sondern haben ihren Weg in Telefonate, SMS, VoIP und andere Messaging-Dienste wie WhatsApp und Signal gefunden. Wenn sich ein Angreifer auf eine bestimmte Person konzentriert, können diese Angriffe, die als Spear-Phishing bezeichnet werden, umso schwieriger zu erkennen sein, bevor es zu spät ist.

Der beste Weg, um Phishing-Angriffe zu bekämpfen, ist, wachsam zu bleiben. Klicken Sie nicht auf Links, die in E-Mails gesendet werden, und öffnen Sie keine unerwarteten E-Mail-Anhänge. Wenn Sie automatisierte E-Mails von Ihrer Bank erhalten, die dringende Maßnahmen auf Ihrem Konto verlangen, zweifeln Sie immer daran, dass sie tatsächlich von Ihrer Bank stammen. Wenn Sie glauben, dass eine Aktion erforderlich sein könnte, öffnen Sie einen neuen Browser-Tab und melden Sie sich direkt auf der Website Ihrer Bank an.

Man-in-the-Middle-Angriffe

Wie oft loggen Sie sich in das kostenlose WiFi in Ihrem Lieblingscafé ein? Wenn Sie nicht aufpassen, kann es sein, dass Sie Ihr Gerät mit einem betrügerischen Zugangspunkt verbinden, anstatt mit der vertrauten Starbucks-Verbindung. Man-in-the-Middle-Angriffe stehen zwischen Ihrem Gerät und dem eigentlichen Zugangspunkt und geben vor, jemand zu sein, der sie nicht sind. Diese gefälschten Netzwerke können den Datenverkehr abhören und protokollieren, den Sie über sie senden und empfangen, einschließlich aller unverschlüsselten Passwörter, die auf dem Weg gesendet werden.

Wie man ein sicheres Passwort erstellt

Schritt 2: Was ist ein starkes Passwort und wie können Sie eines erstellen?

Das Gute:

Ein starkes Passwort muss lang genug sein, damit es nicht durch Brute-Force erzwungen werden kann. Es sollte mindestens 12 Zeichen lang sein und eine Mischung aus Buchstaben, Zahlen und Sonderzeichen enthalten. Wichtig ist auch, dass diese Zahlen und Sonderzeichen nicht in der üblichen Weise verwendet werden. Die scheinbar clevere Entscheidung, Ihre o’s mit 0’s oder Ihre e’s mit 3’s zu vertauschen, wird niemanden täuschen, der darauf aus ist, die Login-Daten für Ihr Bankkonto zu stehlen.

Wenn Sie sich dafür entscheiden, eine Reihe von zufälligen Wörtern zu verwenden, sollten diese nicht miteinander in Verbindung stehen, um zu verhindern, dass Sie Opfer eines Wörterbuchangriffs werden. Das Einmischen von Zahlen in zufälligen Abständen und nicht immer vor, zwischen oder nach den Wörtern macht sie noch schwieriger zu knacken. Zum Beispiel ist “B?r!d7sDri%&veP._otat!oC?8ches” bei einem Wörterbuchangriff weniger wahrscheinlich zu knacken als “BirdsFly”.

”B?r!d7sDri%&veP._otat!oC?8ches” ist zwar unwahrscheinlich, geknackt zu werden, aber wenn ich auf einen Phishing-Link hereinfalle oder bei einem Man-in-the-Middle-Angriff erwischt werde, hebt menschliches Versagen jeden mathematischen Vorteil auf, den die vorherigen Schritte gebracht haben.

Nochmals, um ein starkes Passwort zu erstellen:

- Verwenden Sie mindestens 12 Zeichen

- Verwenden Sie Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen.

- Verwenden Sie keine Wörter aus dem Wörterbuch

- Verwenden Sie keine Sonderzeichen in vorhersehbarer Weise (H3llo oder Pa$$wort)

Wir kommen später darauf zurück, wie Sie sich dieses neue Passwort ganz einfach merken können.

Das Schlechte:

Wenn Ihr Passwort bei einer Suche bei HaveIBeenPwned auftaucht, sollten Sie es sofort ändern. Das “Pwned Password” kann kostenlos heruntergeladen werden und wird zweifellos benutzt, um sich unberechtigten Zugang zu Konten auf der ganzen Welt zu verschaffen.

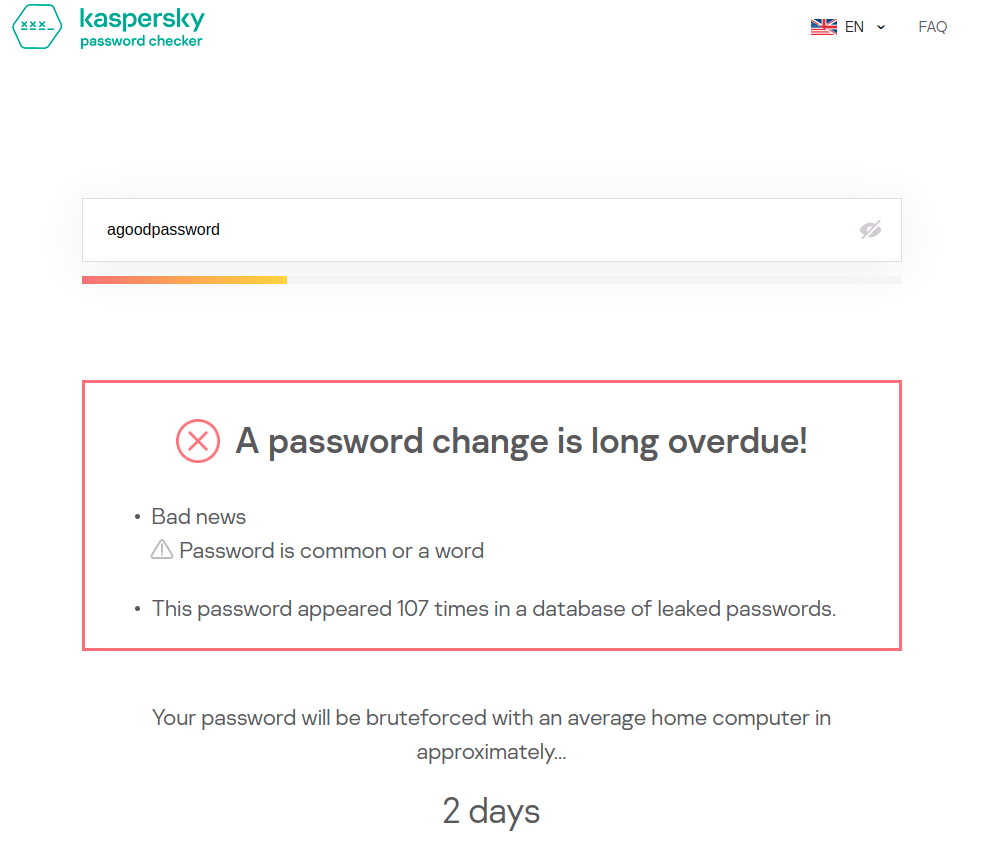

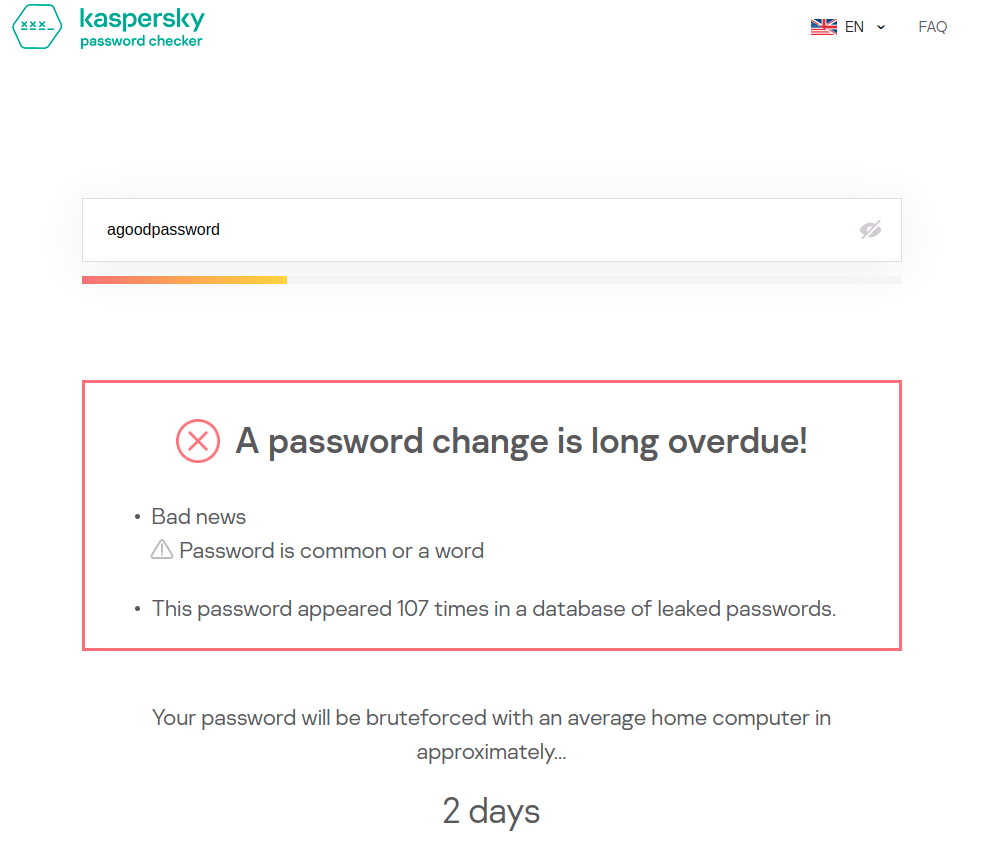

Es ist wichtig, die Verwendung einzelner Wörter zu vermeiden, die von jedem durchschnittlichen Computer schnell geknackt werden können. Das Passwort “agoodpassword” kann innerhalb von zwei Tagen geknackt werden und taucht laut Kaspersky’s Password Checker bereits in 107 Datenverletzungen auf. Wenn wir die o’s mit 0’s vertauschen, wird das Passwort immer noch in zwei Tagen geknackt. Probieren Sie ruhig einige davon aus, wenn Sie daran interessiert sind.

Ich empfehle nicht, Ihre echten Kennwörter auf einer Website wie dieser zu testen, aber es ist interessant zu sehen, wie verschiedene Kombinationen die Stärke eines Kennworts beeinflussen.

Ihr Passwort sollte auch keine persönlichen Informationen enthalten, wie Ihr erstes Haustier, Ihren Hochzeitstag oder die Straße, in der Sie aufgewachsen sind. All diese Informationen sind mit einfachem Social Engineering oder einem Besuch auf Ihrer Facebook-Seite leicht verfügbar. Das bedeutet, dass “amy&bob4ever1997” eine schlechte Wahl ist. Auch wenn es “12 Jahrhunderte” dauern kann, um mit dem oben genannten starken Passwort-Prüfer geknackt zu werden, wird ein Besuch auf Ihren öffentlichen Social-Media-Seiten voller Bilder, die von diesem besonderen Anlass gepostet wurden, diese Zeit drastisch reduzieren.

Das Hässliche:

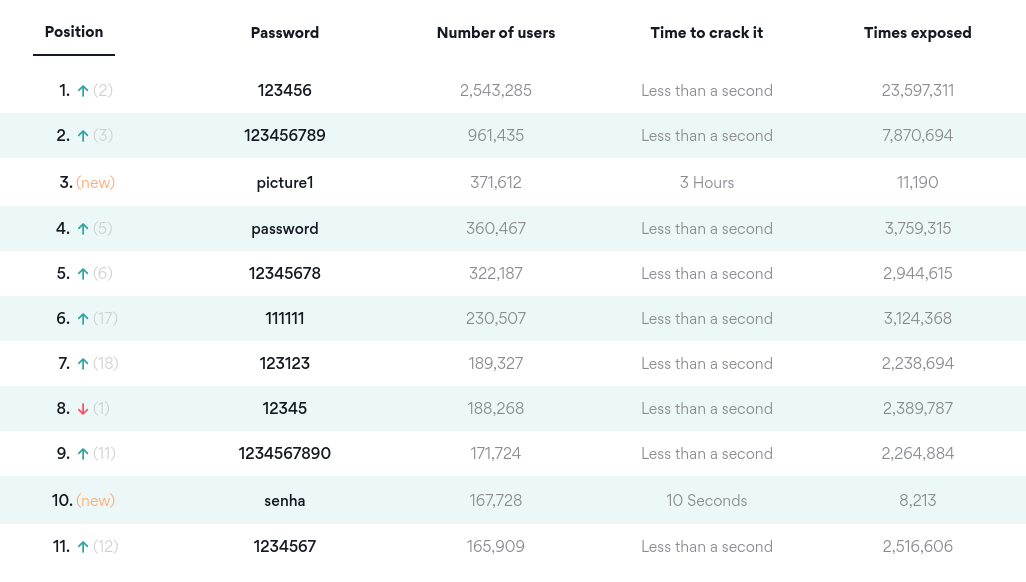

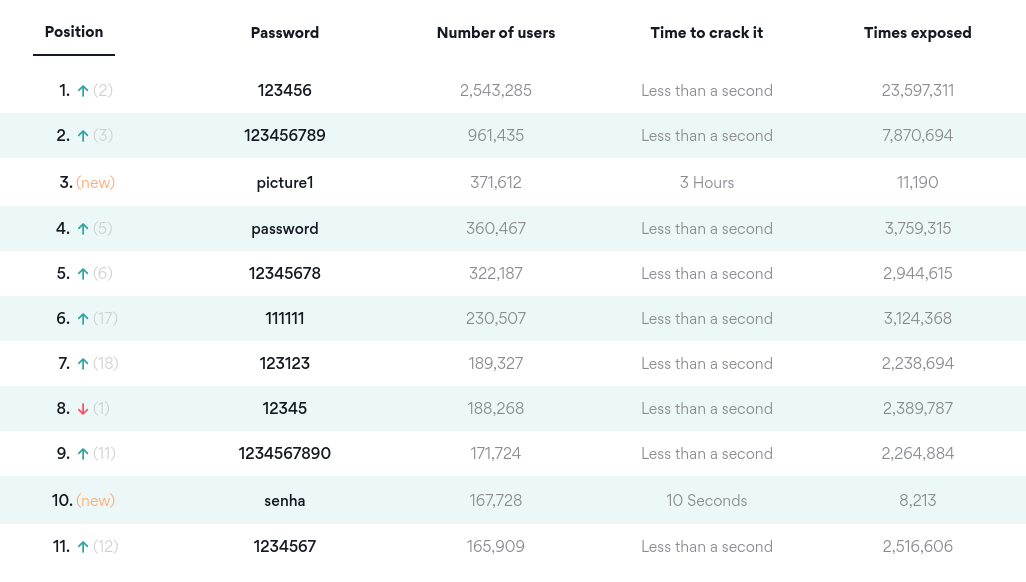

Es gibt einige Passwörter, die leider nie verschwinden werden. Die folgende Liste ist die Top 10 der häufigsten Passwörter laut NordPass.com. Wenn Sie IRGENDEINES dieser Passwörter verwenden, müssen Sie es ändern, am besten gestern.

Die Top 200 der häufigsten Passwörter aus dem Jahr 2020 finden Sie [hier](https://nordpass.com/most-common-passwords-list/).

Schritt 3: Ihre Anmeldedaten sicher aufbewahren

Nun, da wir eine Vorstellung davon haben, wie wir starke Passwörter erstellen, indem wir mindestens 12 Zeichen verwenden, einschließlich Zahlen, Groß- und Kleinschreibung und Sonderzeichen, und Wörter aus dem Wörterbuch oder Zahlen an offensichtlichen Stellen vermeiden, stellt sich die Frage, wie wir uns dieses Ungetüm von einem Passwort merken werden?

Ein einfacher Tipp ist, ein mnemonisches Passwort zu verwenden. Denken Sie sich einen langen Satz aus, den Sie sich wahrscheinlich leicht merken können: “Die Ente rannte vor dem einen Hund davon, während sie 5 lila Karotten aß” kann zu einem Passwort gekürzt werden, das wie “Tdr/n4rom1d00gWe5Pur%Ca&” aussieht. Dieses besteht aus 24 Zeichen, enthält Zahlen und Sonderzeichen, und obwohl es auf den ersten Blick wie Unsinn aussieht, kann man sich den seltsamen Originalsatz merken. Das ist die gleiche Technik, die viele von uns im Matheunterricht verwendet haben, als sie versuchten, sich die lästige Reihenfolge der Operationen zu merken. Ich bin sicher, dass “Bitte entschuldigen Sie meine liebe Tante Sally” immer noch einen Platz in vielen Erinnerungen hat.

Der Haftzettel

Ich garantiere Ihnen, dass, wenn Sie ein mittelgroßes bis großes Bürogebäude betreten, jemand sein Passwort aufgeschrieben und in einer unverschlossenen Schreibtischschublade hinterlassen hat. Dies ist niemals eine sichere Sicherheitspraxis. Seien Sie nicht die Person, deren Faulheit zu einem unternehmensweiten Sicherheitsverstoß führt.

Es ist wichtig, dass IT-Profis erkennen, dass ihre Benutzer die erste Verteidigungslinie gegen unerwünschten Zugriff auf Ihr Netzwerk sind. Richtiges Training für Ihre Mitarbeiter ist entscheidend, um Ausrutscher wie diesen zu verhindern. IT-Teams müssen mit ihren Benutzern zusammenarbeiten, um Bedrohungen für Unternehmensdaten zu bekämpfen. Zahlreiche harmlose Meldungen über eine offensichtliche Phishing-E-Mail sind weit weniger ärgerlich als der Versuch, den Schaden einer Ransomware-Infektion rückgängig zu machen.

Richtlinien für die Rotation von Passwörtern

Eine Hauptursache dafür, dass Benutzer ihre Anmeldedaten dort aufschreiben, wo sie leicht entdeckt werden können, ist die veraltete Empfehlung von Passwort-Rotationsrichtlinien. Glücklicherweise sind diese Zeiten vorbei und das NIST empfiehlt diese obligatorischen Passwort-Rotationen nicht mehr. Diese Richtlinien führten oft dazu, dass Benutzer einfachere Passwörter mit nur geringen Variationen wählten. Diese Passwortwahl war so viel einfacher zu brute-force oder führte dazu, dass Benutzer ihre Passwörter aufschrieben und unsicher aufbewahrten, weil sie sich die neuen Zugangsdaten nur schwer merken konnten.

Passwörter sollten im Falle einer Sicherheitsverletzung, einer versehentlichen Aufdeckung oder wenn der Benutzer sie vergessen hat, geändert werden.

Passwörter nicht wiederverwenden

Die Wiederverwendung von Passwörtern ist der einfachste Weg für einen böswilligen Akteur, von Ihrem kompromittierten Facebook-Konto zu Ihrem Bankkonto zu gelangen. Es ist wichtig, dass Passwörter (und Benutzernamen) nicht zwischen verschiedenen Diensten verwendet werden. Dies mag entmutigend erscheinen, aber es gibt verschiedene Optionen, die das Beibehalten mehrerer starker Passwörter erleichtern können.

Es gibt viele Websites, die “neue kreative und clevere Passwörter für 2021” anbieten, aber die Wahl eines beliebigen bereits existierenden Passworts oder Benutzernamens, den Sie online sehen (oder sogar die in diesem Beitrag), stellt ein Sicherheitsrisiko dar.

Denken Sie daran, ein gutes Passwort sollte wie Toilettenpapier sein: stark und nur einmal verwendet.

Speichern von Kennwörtern im Browser

Eine Möglichkeit, Passwörter zu speichern, besteht darin, sie einfach in Ihrem Internet-Browser zu speichern, sei es Firefox, Chrome oder Safari. Viele dieser Passwörter können dann mit einem Konto verknüpft werden, das im Falle eines Wechsels zwischen den Geräten synchronisiert werden kann.

So bequem dies auch klingen mag, ist dies nicht zu empfehlen, wenn Sie nicht garantieren können, dass sich niemand ungewollt Zugriff auf Ihr Gerät verschaffen kann. Ein kurzer Abstecher in das Einstellungsfenster führt zu einer vollständigen Liste gespeicherter Passwörter, die im Klartext für die ganze Welt einsehbar gespeichert sind. Dies ist alles andere als ideal.

Passwort-Manager

Eine zuverlässigere Methode zum Speichern Ihrer Kennwörter ist die Verwendung eines Kennwortmanagers. Es gibt mehr Passwort-Manager, als in diesem Blog-Beitrag angemessen besprochen werden können. Passwort-Manager speichern alle Ihre verschiedenen Anmeldedaten an einem zentralen Ort und verschlüsseln (idealerweise) alle diese Daten. Im Falle eines Diebstahls Ihres Geräts können diese Passwörter und Benutzernamen nicht aufgedeckt werden, ohne zuerst Ihren Passwort-Manager zu entsperren.

Diese Programme haben den zusätzlichen Vorteil, dass sie Passwort-Generatoren enthalten, die zufällige Passwörter erstellen und speichern können, die jenseits jeder vernünftigen Erwartung an das menschliche Gedächtnis liegen. Dies erspart Ihnen die Mühe, sich vor Ort neue starke Passwörter auszudenken.

Wenn Sie sich für die Verwendung eines Passwort-Managers entscheiden, ist es absolut notwendig, dass Sie ein starkes Passwort erstellen. Dieses Passwort ist der Schlüssel, der Ihr gesamtes digitales Leben aufschließt und sollte auch als solcher behandelt werden. Glücklicherweise unterstützen viele dieser Programme auch die Multi-Faktor-Authentifizierung, die Ihren Daten eine dringend benötigte zusätzliche Schutzschicht verleiht.

Ich werde mich nicht auf die Debatte darüber einlassen, welche Option die beste ist, aber hier ist eine kurze Liste mit einigen beliebten Passwortmanagern und Links zu ihren Websites:

Einige dieser Optionen sind kostenlos und quelloffen, während für andere ein Abonnement erforderlich ist, um ihre Dienste zu nutzen. Wenn Sie ein Mac- oder Linux-Benutzer sind, ist auf Ihrem Gerät ein Schlüsselbundprogramm vorinstalliert, mit dem Sie auch Ihre Anmeldedaten speichern können. Dies sind bequeme Funktionen, bieten aber nicht den gleichen Grad an kryptographischer Sicherheit wie diese Passwort-Management-Lösungen von Drittanbietern.

Viel Spaß beim Surfen!

Wenn Sie diese Schritte befolgen, um ein stärkeres Passwort zu erstellen und es sicher zu speichern, indem Sie den Passwort-Manager Ihrer Wahl verwenden, haben Sie sich selbst zu einem viel schwierigeren digitalen Ziel gemacht. Wenn es um Cybersicherheit geht, gibt es keinen kugelsicheren Schutz, aber wenn böswillige Akteure sich aussuchen, wen sie ins Visier nehmen, wird Ihr Konto mit einem starken Passwort und Multi-Faktor-Authentifizierung viel weniger attraktiv sein.

Mit diesen Tipps können Sie Ihre digitale Sicherheit erhöhen und mit größerem Vertrauen im Web surfen, dass Ihre Online-Konten und Ihre persönlichen Daten geschützt sind.

**Sehen Sie sich auch unseren Leitfaden zur E-Mail-Sicherheit**an. Darin wird erklärt, wie ein E-Mail-Konto das Tor zu Ihrer Online-Identität ist und wie Sie Ihre Online-Sicherheit durch einige kluge Entscheidungen weiter verbessern können.