U2Fは何に使われ、どんな利点があるのか?

U2Fセキュリティ・キーは、認証プロセスを保護するために重要です。このU2Fセキュリティキーは、ピッシング攻撃などの悪意のある乗っ取りからあなたのアカウントを守ります。このガイドでは、U2Fセキュリティ・キーとは何か、そしてTutaがU2Fセキュリティ・キーの使用を推奨する理由を説明します。これにより、オンライン・アイデンティティへのアクセスを失うことがなくなります!

U2Fとは何ですか?

tl;dr: U2Fは、あなたのアカウント情報を保護するための最も安全なオプションであるため、重要です。そのため、可能な限りU2Fを有効にしてください。

実際、U2Fはとても重要なので、どのメールサービスもU2Fをサポートすべきです。

理由は簡単です:メールアカウントはあなたのオンライン・アイデンティティの入り口だからです。Amazon、X、PayPal(いくつか例を挙げればきりがない)などのサービスは、すべてあなたのメールアカウントとリンクしているのだ。これらのサービスに強力なパスワードを使用していても、敵対的な攻撃者があなたのメールボックスにアクセスした場合、簡単にリセットされてしまいます。

これが(FIDO)U2Fセキュリティ・キーがあなたを守るものだ。例えばTutaであなたのメールアカウントで有効化すれば、悪意のある攻撃者があなたのメールボックスを乗っ取ることは不可能に近くなります。

U2F(ユニバーサル第2因子)とは?- 定義

U2Fは、複数のサービスに1つのキーを使用するオープンな認証規格です。ドライバーやクライアントソフトウェアが不要なため、2FA(2要素認証)によるセキュリティが簡素化され、向上します。

ユニバーサル2要素認証とは、デジタルアカウントへのログインに必要な秘密の追加キーを保持する別のデバイスを指します。特定のコード(OTP)を入力する代わりに、第2要素としてデバイスを接続するだけでよい。

U2Fセキュリティ・キーと2FA認証の違い

U2Fキーは2FAと同じではありません。2FAは2要素認証のことで、2つ目の要素にあらゆる方法(例えばSMS、TOTP、U2Fなど)を含みます。U2Fセキュリティ・キーは、二要素認証を設定するための一つのオプションに過ぎませんが、最も安全なものです!

U2Fセキュリティ・キーを使うメリットは?

- 高速認証:認証時間の短縮

- 強固なセキュリティ:アカウント乗っ取りがない

- 複数の選択肢:約1,000のアプリとサービスへのアクセス

デメリットは?

TOTP(共有秘密を使用)と比較して、U2Fソリューションには重大な欠点が1つある:U2Fには、共有秘密のリカバリーコードをバックアップするオプションがない。

ハードウェア・セキュリティ・キーを紛失した場合、このハードウェア・セキュリティ・キーで元々保護されていたサービスやアプリにログインすることは不可能になる。そのため、ほとんどのサービスは、ログイン認証情報をリセットしてアクセスを回復する方法を提供している。

例えばTutaは、紛失したU2Fセキュリティキーをリセット(この場合は削除)するために、正しいパスワードと一緒に入力しなければならないリカバリーコードを提供している。さらに、Tutaでは複数のU2Fセキュリティ・キーを登録することが可能だ。1つを紛失しても、ユーザーは他の登録されたU2Fセキュリティ・キーの1つでログインできる。

U2Fは本当にすべての人に必要なのか?

一般的に、Tutaでは全ての人にU2Fセキュリティ・キーでTutaログイン認証情報を保護することを推奨しています。

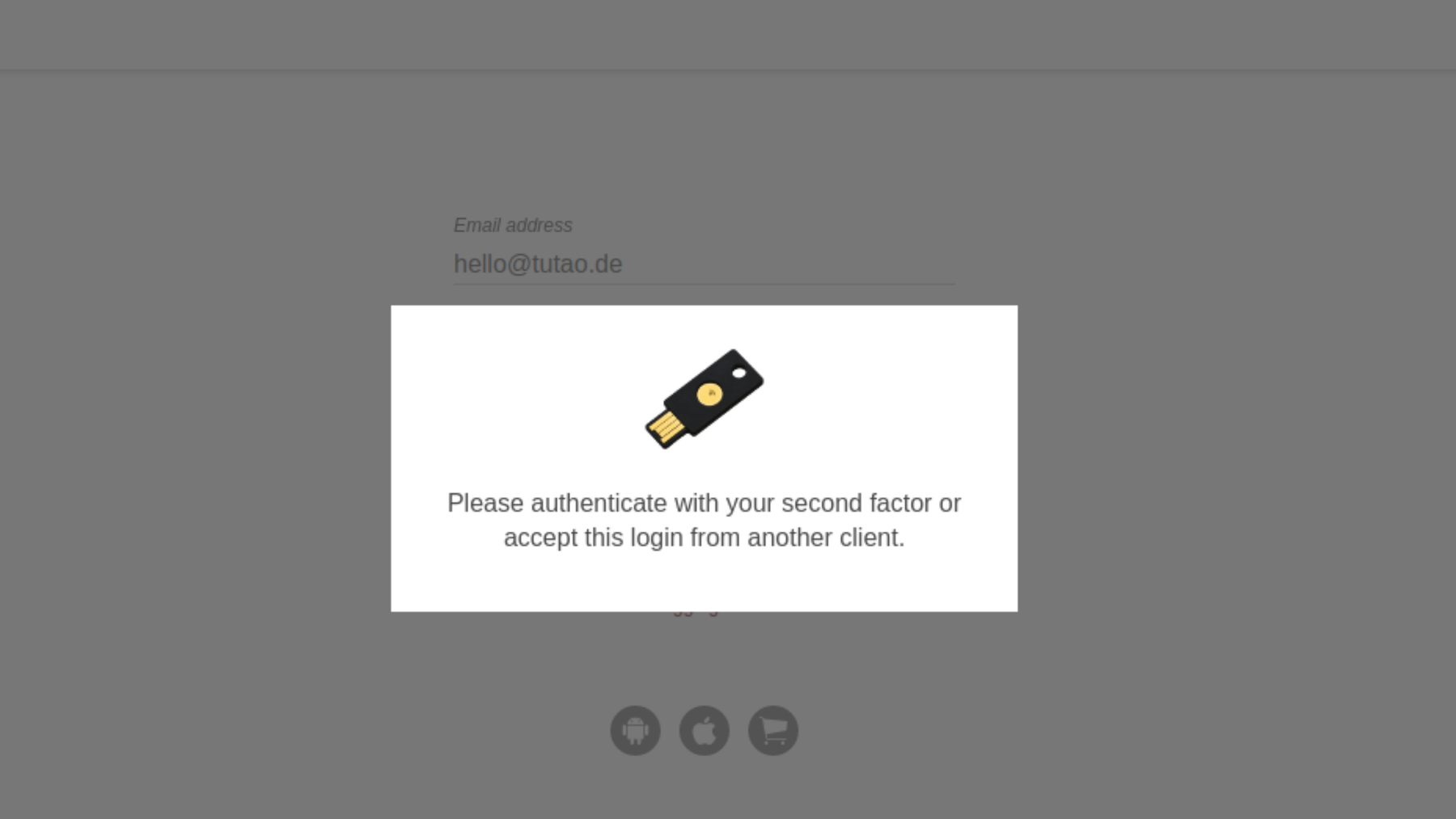

Tutaでは、Yubikeyのようなセカンドファクターを使用することを推奨しています。

U2F認証

U2F(ハードウェアセキュリティキーによる二要素認証)は、クレデンシャルスタッフィングなどの悪意のある攻撃からオンラインアカウントを保護する最も安全な方法です。また、OTPやTOTP、いわゆるワンタイムパスワードやタイムベース・ワンタイムパスワードによる二要素認証よりも安全です。これらは、短期間しか有効でない生成されたコードです。したがって、Tutaでは、暗号化されたメールボックスを保護するためにハードウェアキーを有効化することを強くお勧めします。

U2Fセキュリティ・キーはどのようにフィッシングから保護するのですか?

U2Fセキュリティーキーは、あなたのログイン認証情報を強固にし、フィッシング攻撃が成功した後でも、誰にもあなたのアカウントを乗っ取られないようにします。

すべてがオンラインで行われるデジタル化された今日、フィッシングメールはますます巧妙になってきています。つまり、このような攻撃に引っかかるリスクも高まっているのです。フィッシングメールの送信者は通常、パスワードを入力するリンクをクリックさせようとします。そうなれば、攻撃者は簡単にパスワードを盗み出し、アカウントを乗っ取ることができる。

しかし、あなたのアカウントでU2Fのようなセカンドファクターが有効化されていれば、パスワードは攻撃者の役に立たず、あなたのアカウントは安全になる。

その上、U2Fが有効化されたユーザー・ログインはオリジンにバインドされる。これは、本物のサイトだけがキー(第二要素)で認証できることを意味する。たとえ本物のフィッシングサイトであるかのように騙されたとしても、認証は失敗します。

なぜ第2要素認証(2FA)を有効にする必要があるのですか?

- U2Fセキュリティキーは、あなたのアカウント(Eメール、ドライブ、ソーシャルメディアアカウントなど)の保護を強化します。

- U2Fセキュリティキーは二要素認証の最も安全なバージョンです。

- U2Fデバイスは、あなたのアカウントのロックを解除するための暗号キーを作成します。

- U2Fセキュリティ・キーがあれば、フィッシング攻撃はほとんど不可能になります。

U2Fセキュリティ・キーはどのように機能するのか?

ユーザーにとって、U2Fセキュリティ・キーは実にシンプルだ。ログイン時にユーザー名とパスワードを入力し、USBのようなハードウェアキーをデバイスに刺してタップするだけで認証が完了する。

技術的な面では、プロセスはもっと複雑だ。Fidoアライアンスはこのプロセスを次のように説明している:

「U2Fデバイスとプロトコルは、ユーザーのプライバシーとセキュリティを保証する必要があります。U2Fデバイスとプロトコルは、ユーザーのプライバシーとセキュリティを保証する必要がある。プロトコルの中核となるU2Fデバイスは、オリジン固有の公開鍵と秘密鍵のペアをミントする機能(理想的には、セキュア・エレメントに具現化されている)を持っている。U2Fデバイスは、ユーザー登録ステップ中に、公開鍵とキーハンドルをオリジンのオンラインサービスまたはウェブサイトに提供する。"

"その後、ユーザーが認証を実行すると、オリジンのオンラインサービスまたはウェブサイトは、ブラウザを介してU2FデバイスにKey Handleを送り返す。U2Fデバイスはキーハンドルを使用してユーザーの秘密鍵を識別し、U2Fデバイスの存在を確認するためにオリジンに送り返される署名を作成する。したがって、Key Handleは、U2Fデバイス上の特定の鍵の単なる識別子である。“

「登録中にU2Fデバイスによって作成されるキー・ペアは、オリジン固有である。登録中、ブラウザはU2Fデバイスにオリジンのハッシュ(プロトコル、ホスト名、ポートの組み合わせ)を送信する。U2Fデバイスは公開鍵と鍵ハンドルを返す。非常に重要なことだが、U2Fデバイスは要求しているオリジンをKey Handleにエンコードする。"

"その後、ユーザーが認証しようとすると、サーバーはユーザーのKey Handleをブラウザに送り返す。ブラウザはこのキーハンドルと、認証を要求しているオリジンのハッシュを送信する。U2Fデバイスは、署名操作を実行する前に、このKey Handleが特定のオリジンのハッシュに対して発行されたことを確認する。不一致の場合、署名は返されない。このオリジンチェックは、U2Fデバイスが特定のオンラインサービスやウェブサイトに発行した公開鍵と鍵ハンドルが、異なるオンラインサービスやウェブサイト(有効なSSL証明書の異なる名前のサイトなど)で行使できないことを保証する。これは重要なプライバシー特性である。ブラウザが正常に動作していると仮定すると、サイトは、特定のU2Fデバイスによって特定のサイトに発行されたキーでのみ、ユーザーのU2FデバイスでIDを強く検証することができる。このオリジン・チェックが存在しない場合、U2Fデバイスによって発行された公開鍵とKey Handleが「supercookie」として使用される可能性がある。

「ユーザーは、ウェブ上の複数のサイトにわたって同じデバイスを使用することができる。したがって、それは1つの物理的なデバイスからプロビジョニングされたさまざまなサイトへの複数の(仮想)キーを持つユーザーの物理的なウェブキーチェーンとして機能する。オープンなU2F標準を使用することで、どのオリジンでも、U2Fをサポートするブラウザ(またはOS)を使用して、ユーザーによって提示されたU2F準拠デバイスと通信し、強力な認証を可能にすることができる。“

歴史

ユニバーサル・セカンド・ファクター(U2F)は、専用のユニバーサル・シリアル・バス(USB)または近距離無線通信(NFC)デバイスを使用した二要素認証(2FA)を強化・簡素化するオープンスタンダードである。W3Cウェブ認証(WebAuthn)標準とFIDOアライアンスのClient to Authenticator Protocol 2(CTAP2)を含むFIDO2プロジェクトによって継承されている。

当初はGoogleとYubicoによって開発され、NXP Semiconductorsの貢献もあったが、現在はFIDOアライアンスのみによって標準がホストされている。

U2Fセキュリティ・キーをサポートしているすべてのサービスのリストはこちら。

目標:ウェブのための強力な認証とプライバシー

U2Fエコシステムは、ユーザーのプライバシーを守りながら、ウェブ上のユーザーに強力な二要素認証(2FA)を提供するように設計されている。

ユーザーは、オンラインアカウントにログインするセカンドファクターとして「U2Fデバイス」を携帯する。こうすることで、これらのアカウントを特にフィッシング攻撃から安全に保つことができる。

U2Fハードウェア・セキュリティ・キーは、人々とそのオンライン・アカウントがウェブ上で安全に保たれることを確実にするものであり、素晴らしい成果である。

二要素認証(2FA)のさまざまなオプションの比較

セキュリティ・デバイスU2Fセキュリティ・キー

- 最も安全なオプション

- 秘密鍵はU2Fデバイスにローカルに保存される。

- 中間者攻撃(MITM)やフィッシングからの保護を保証

- ハードウェア・デバイスが必要

- 手動入力は不要

認証アプリTOTP

- 短期間だけ有効なコードを生成するアプリ(Google Authenticator、Authyなど)

- 毎回のログイン時に手動入力が必要

- ハードウェア・デバイスが不要

- モバイル・デバイス上のアプリが第 2 要素を生成するため、モバイル・デバイスによるログインは保護されない。

認証アプリHOTP

- 使用されるまで有効なコードを生成するアプリ

- 最近ではあまり使われなくなったが、ほとんどの認証アプリ(Google Authenticatorm Authyなど)はデフォルトでTOTPを使用している。

- コードを安全に保管する必要がある

- ログインの度に手入力が必要

- ハードウェアデバイスが不要

- モバイル・デバイス上のアプリが第 2 の要素を生成するため、モバイル・デバイスによるログインは保護されない

SMSコード

- コードはSMSで送信される

- ログインの度に手入力が必要

- SMSは簡単に傍受される可能性があるため、最も安全性の低いオプション

- ハードウェアが不要

- 携帯端末のSMSには第二の要素が含まれているため、携帯端末のログインは保護されない。