米国国家サイバーセキュリティ戦略におけるPQ暗号化について

バイデン政権は、「量子化後の未来に備える」方法を扱う戦略目標4.3を含む「国家サイバーセキュリティ戦略」を発表した。

“将来の攻撃から情報を保護するために、量子コンピュータによって容易に侵害される可能性のあるハードウェア、ソフトウェア、サービスを広く交換するための投資を優先し、加速させなければならない “と述べています。

これは、12月に採択された超党派の法案-現在の戦略にも引用されている-ポスト量子サイバーセキュリティのガイドラインを包含している。

量子コンピューティング・サイバーセキュリティ対策法は、「近未来の量子コンピュータが現在の暗号アルゴリズムを打ち負かす脅威を克服することを目的としている[…]一度実現すれば、量子コンピューティングは、現在の暗号化技術で暗号化されたデジタルデータを、サイバー脅威要因に対して脆弱にする」と述べています。

新法案は、連邦政府機関に対して、量子暗号解読の試みに耐性のある技術を採用するよう促しています。行政管理予算局は、2023年7月5日までに、行政府のITシステムを保護するために、NISTが承認した暗号アルゴリズムの導入を開始することが義務付けられています。さらに、2023年12月21日までに、量子安全システムへ移行するための戦略と必要な資金を詳述した報告書を提出することが義務付けられています。

法案の第3の条項では、同機関が量子安全化後のセキュリティについて国際標準化団体と調整することを求めている。

サイバーセキュリティ戦略はまた、米国の民間企業に対して、“政府のモデルに倣って、量子化後の未来に向けて自社のネットワークやシステムを準備すること “を求めています。

なぜ今なのか?

量子コンピュータは、もはや遠い可能性ではなく、すでに現実のものとなっています。日本の理化学研究所は、今月末までに、国内初の国産量子コンピュータを、いくつかの企業や学術機関向けにオンラインで公開すると発表しました。 理研は、この量子コンピュータのプロトタイプを、2025年までに世界で2番目に速いスーパーコンピュータ「富嶽」に接続し、材料や医薬品に関する研究など、実世界での使用例を拡大する予定です。

これは孤立した開発ではなく、量子コンピューティングの「軍拡競争」のように見えるものの一部である。 日本の科学技術振興機構によると、過去30年間で、量子コンピューティングに関する特許を世界で最も多く登録したのは中国で約2,700件、次いで米国が約2,200件、日本が885件となっています。

量子コンピュータの登場により、世界は技術革新を迎えようとしている。

これはエキサイティングなことですが、一方で、現在の暗号化プロトコルに脅威を与えることになります。量子コンピューターによって簡単に解読され、機密情報が攻撃者にさらされる可能性があります。このため、米国の国家サイバーセキュリティ戦略では、量子コンピュータによる攻撃に強いアルゴリズムを使用したポスト量子暗号への移行を呼びかけています。同戦略は、未来に備え、進化する脅威に直面しても暗号化プロトコルの安全性を確保する必要性を認識しています。

量子コンピュータが現在のエンドツーエンドの暗号化プロトコルを破ることに成功する可能性は、当面現実のものとなるとは考えられませんが、効率的な解決策の開発には時間がかかるため、この種の脅威の防止にできるだけ早く取り組むことが重要です。

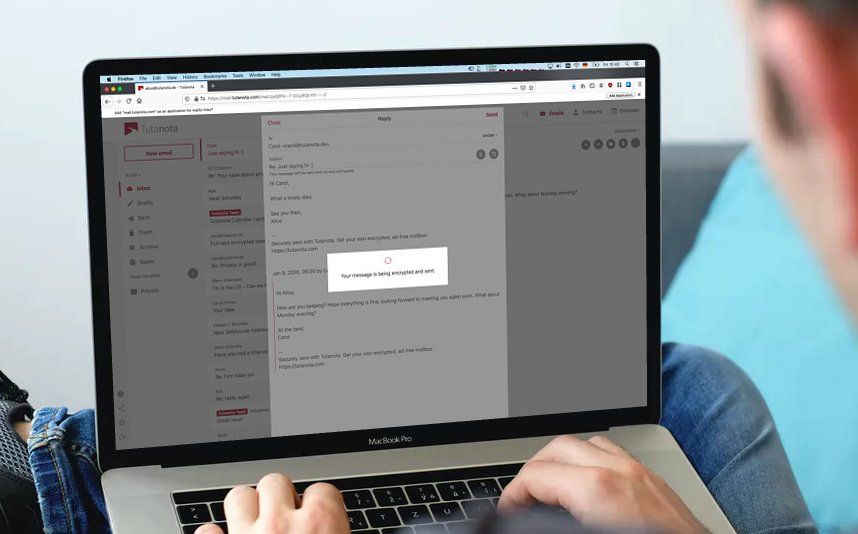

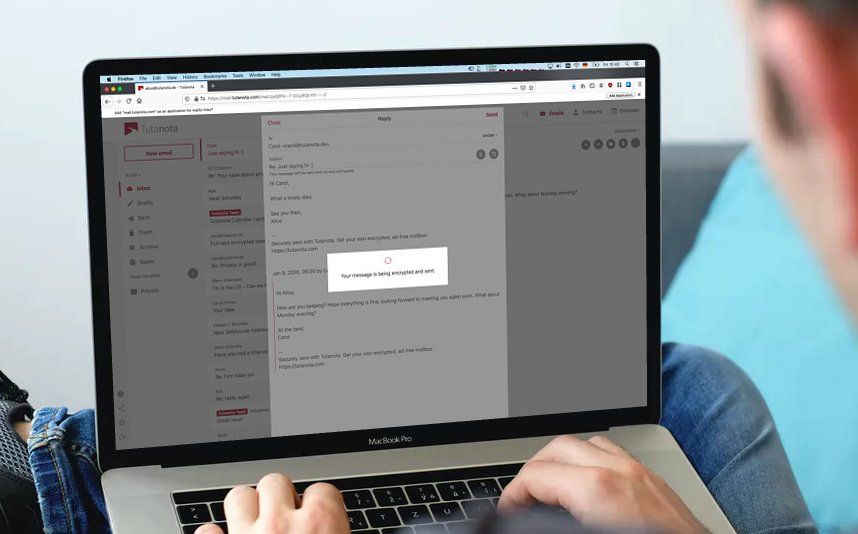

Tutanotaは、電子メールのPQ暗号化で新境地を開拓しています。

昨年7月、NIST PQC標準化プロセスの第3ラウンドの結果、NISTは標準化のための4つの候補アルゴリズムを特定しました。そして、ほとんどのユースケースで実装される2つの主要なアルゴリズムを推奨した。 CRYSTALS-KYBER(鍵の確立)とCRYSTALS-Dilithium(電子署名)です。

当時、Tutanotaはすでにこの2つのアルゴリズムが量子抵抗性のある電子メール暗号化に最適であることを確認し、実用的なプロトタイプに実装していました。

私たちは、ライプニッツ大学ハノーファーのL3S研究機関と共同で研究プロジェクト「PQMail」を進めており、CRYSTALS-KyberとCRYSTALS-Dilithiumに決定する前に、セキュリティ、低いリソースインパクト、速いパフォーマンスに関して、ラウンド2のすべてのNISTアルゴリズムを評価しました。

PQMail研究チームのメンバーであるVitor Sakagutiは、「我々のプロトコルは、理論的にはNISTが第2ラウンドで特定したどの候補でも動作するように設計されていましたが、性能テストの結果、CRYSTALSファミリーが我々のユーザーに最高の体験を提供できることがわかりました」と説明します。 “CRYSTALS-KyberとCRYSTALS-Dilithiumは、リソースへの影響(鍵と署名のサイズ)が最も小さく、最も高速でありながら、我々が目標としていたセキュリティレベル、つまり、古典的コンピュータで現行のアルゴリズムによる128ビットセキュリティと少なくとも同等のセキュリティを提供しました。“

このプロジェクトは進行中で、近い将来、PQ Tutanotaメールクライアントの最初のバージョンが、すべてのユーザーに利用可能になることを期待しています。さらに、我々のポスト量子プロトタイプはすでにPerfect Forward Secrecyをサポートすることができ、この機能もポスト量子リリース後数ヶ月のスパンでTutanotaクライアントに実装される予定です。

ポスト量子暗号への移行は困難なものですが、将来的に機密情報のセキュリティを確保するために必要なことです。量子コンピュータが広く普及すれば、従来の暗号化プロトコルは安全でなくなるため、こうした取り組みが重要です。攻撃者は、既存の暗号化手法の脆弱性を利用して、金融取引、個人データ、機密通信などの機密情報にアクセスできるようになり、個人、企業、政府機関に至るまで、すべての人が危険にさらされることになります。

Tutanotaの共同設立者であるArne Moehleは、「今後、増大する脅威からデータを保護するためには、例えばポスト量子暗号、量子鍵配布、前方秘匿、同型暗号など、暗号化に対する革新的なアプローチが必要です」と述べています。これらはすべて、技術が進歩する中で、食い物にする目からデータを守るために重要になります。“

PGPの実装とは異なり、私たちがすでに使用している暗号化プロトコルは、新しいアルゴリズムへのアップグレードやPerfect Forward Secrecyのサポートを追加することが容易に可能です。

“新しいアルゴリズムへの移行はTutanotaで自動的に行われるため、ユーザーは何もする必要がありません。新しいプロトコルが実装されると、Tutanotaに保存されている全てのデータ(メール、連絡先、カレンダー)は、自動的に新しいアルゴリズムで暗号化されます」と、共同設立者のMatthias Pfauは説明しています。「これにより、数百万人のユーザーのすべてのデータを量子コンピュータからの攻撃から守ることができます。

ポスト量子暗号を採用することで、私たちは、将来の脅威に直面してもユーザーのデータの安全性を確保するための積極的なアプローチをとっています。このプロジェクトに投資することで、世界で最も安全な電子メールサービスを構築するという、ユーザーとの約束を実現することができます。私たちは、暗号化技術に関して常に時代の先端を行き、進化する脅威によってユーザーのプライバシーが損なわれないようにすることを約束します。