あなたの個人データを守るために、iPhoneのセキュリティは欠かせない。

アップルのクローズドなソフトウェア・エコシステムは、ウイルスやハッカーから完全に保護することはできません。警戒を怠らないのはあなた次第です。

2007年の発売以来、アップルのiPhoneは世界で最も人気のあるスマートフォンのひとつとなっている。洗練されたデザインと、競合他社よりも安全であるという評判により、10億人以上のユーザーに選ばれている。同社のMacコンピュータ・ラインと同様、iPhoneもまた、そのプライバシーとセキュリティの設定によって、安全なモバイル・デバイスであることが証明されている。しかし、このステータスはどこから来ているのだろうか?アップルのデバイスは、グーグルのアンドロイドよりも本当に安全なのだろうか?もしそうなら、iOSデバイスを安全に保ち、データを保護するために何ができるだろうか?

プライバシーとセキュリティの専門家として、私たちはiOSの脅威に関する知識と認識を高めたいと考えています。この記事では、iPhoneのセキュリティ・モデルの裏側と、なぜiPhoneがマルウェアやその他のウイルスに対してより保護されているように見えるのかについて説明します。

iPhoneはAndroidより安全なのか?

これは複雑な質問であり、オンライン上で多くの議論が始まるに違いないが、2つの純正デバイス、1つはiPhone、もう1つはAndroid携帯を取り上げ、すぐに使える保護機能に基づいて比較すると、iPhoneの方がより安全なデバイスである。

これは、アップルがiOS/Macデバイスとソフトウェアのために独自のクローズド・エコシステムを構築してきたことに大きく関係している。iPhoneやiPadには多くの生産性向上アプリがプリインストールされており、ユーザーは必ずしも自分のデバイスのために新しいソフトウェアを探しに行く必要はない。このようなステップを踏むことで、アップルは公式ソフトウェアの安全性を確保することができる。

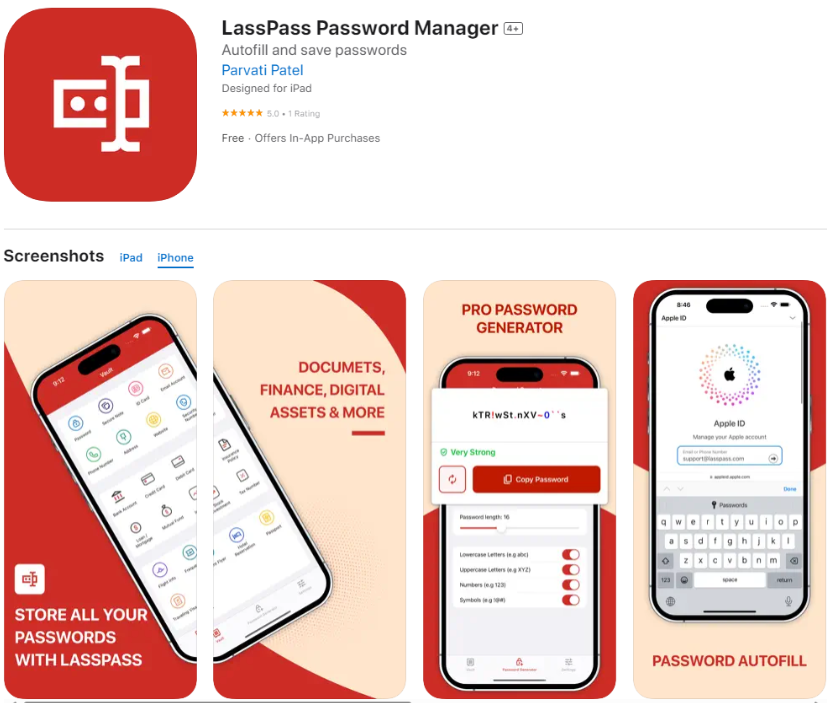

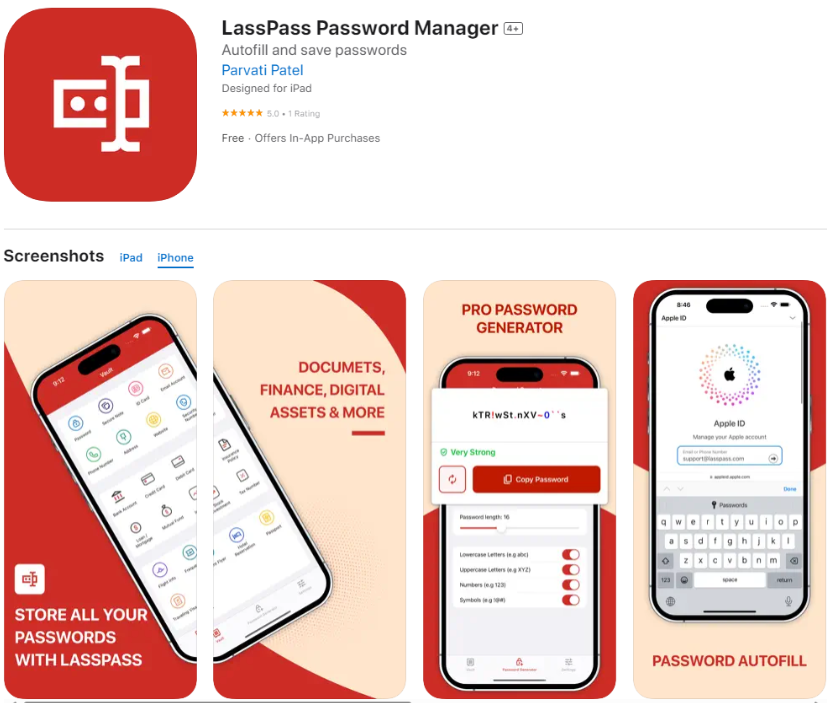

iOSデバイスのセキュリティを強化するためにアップルが取った次のステップは、開発者にソフトウェアの無秩序なサイドロードを許可するのではなく、アップルのApp Storeを通じてアプリをリリースするよう強制することだ。この壁で囲まれた庭のようなアプローチは、アプリ開発者にとって大きな負担ではあるが、利用可能なソフトウェアがより高度な精査に直面するため、ある程度のセキュリティは保証される。もちろん、このシステムにも失敗がないわけではなく、2024年には偽のパスワードマネージャーがApp Storeに忍び込んだが、アップルはすぐにそれを削除した。

偽のパスワード・マネージャーは、LastPassの詐欺バージョンであったにもかかわらず、一時的にアップルのApp Storeでダウンロード可能になっていた。

GrapheneOSはセキュアなモバイルプラットフォームの素晴らしい例だが、一般ユーザーにとってはアップルが素晴らしい出発点になる。

ブートROMの保護とセキュア・エンクレーブ

iOSのソフトウェア配布に対する壁で囲まれた庭のようなアプローチを通じてアプリケーションのセキュリティを維持するだけでなく、アップルはiPhoneデバイスの完全性とセキュリティを維持するために2つの主要な機能を導入した。

その第一は、ブートプロセスの保護である。iOSデバイスの電源がオンになると、ブートROMに含まれるコードが実行され、デバイスへのロードが許可される前に、ブートローダーの完全性を判断するためにアップルの認証局と照合する。

アップルによる2つ目の対策は、Secure Enclaveと呼ばれるものだ。セキュア・エンクレーブは、アプリケーション・カーネルが侵害された場合にデバイスに保存された個人データを保護するセキュア・バッファーとして、iOSとMacOSデバイスに導入されている。

これらは、アップルがユーザーのデータを保護するために追加のセキュリティ対策を導入する2つの方法に過ぎない。

iPhoneはウイルスに感染するのか?

簡単に言えば、iPhoneはウイルスに感染する可能性があります。アップルはデバイスの安全なエコシステムを構築するために様々な措置を講じており、iOSマルウェアはAndroidマルウェアよりも少ないものの、それでもiPhoneがウイルスに感染する可能性はある。

人気の高まり、著名人やセレブリティの使用、さらには米国政府機関のトップによる使用により、iPhoneは長い間、その背中に標的を描かれてきた。デバイスのオペレーティング・システムに定期的なアップデートをリリースし、多くのバグ報奨金プログラムを実施することで、アップルはゼロデイ・エクスプロイトやマルウェアを常に把握しようと試みている。

アップルはエンドユーザー・デバイスに直接ソフトウェアをリリースし、完全にクローズドなソースでそれを行っている。つまり、iOSソフトウェアが正確にどのように動作するのか、誰もが覗き見ることはできない。彼らの目標は、この秘密の要素が悪用からソフトウェアを守ることだが、実際はそうではない。2023年にアップルは20のゼロデイ脆弱性に対する緊急セキュリティ・アップデートをリリースし、この記事を書いている2024年には3つの脆弱性を修正している。

曖昧さによるセキュリティだけでは、安全な通信システムを構築することはできないと、それなりの価値のある暗号技術者なら誰もが言うだろう。アメリカ国立標準技術研究所(NIST)は、「システムのセキュリティは、実装やそのコンポーネントの機密性に依存すべきではない」として、このような行為を避けるよう勧告している。残念なことに、アップル社は、セキュリティ研究者が彼らのセキュリティ設計のある側面をレビューし、批評することを可能にするような、一般に利用可能なオープンソース形式ではなく、彼らのプロプライエタリ・ソフトウェアをクローズドソースで公開し続けている。

iOSのマルウェアは、AndroidやWindowsのマルウェアに比べれば稀なものだが、アップルのデバイス上で実際に動作しているものに対する信頼度は高まるだろう。そうなれば、アップルがiPhoneユーザーに提供すると主張するプライバシーに対する信頼も高まるだろう。

なぜiPhoneのウイルスはAndroidより少ないのか?

一般的に、iPhone用のソフトウェアがリリースされる方法によって、iPhoneのウイルスは少ない。現在、EU圏外では、アップル独自のApp Storeを通じてのみiPhoneやiPadにソフトウェアをインストールすることができる。前述したように、これによって、スマートフォンに忍び込もうとするマルウェアの用心棒として機能するゲートキーパーが導入される。

このゲートキーパーは常に警戒しているわけではなく、ハッカーは賢く、ソーシャル・エンジニアリングを通じて、2015年にXCodeGhostというマルウェアが拡散したように、悪意のあるコードをApp Storeに持ち込む潜在的な方法として、アプリ開発者を標的にすることを学んでいる。

アンドロイドはオープンソースであり、多くの異なるデバイスメーカーに対応しているため、潜在的な脆弱性へのアクセスが容易になっている。また、Androidのユーザー数はAppleのユーザー数よりもはるかに多いため、これらのユーザーをターゲットにすることは経済的なメリットもある。

ジェイルブレイクされたiPhoneをターゲットにしたマルウェアが目立って増えている。これらのデバイスは、アップルの壁に囲まれた庭を脱出し、その自由とともに脅威の数が増加し、それらに対抗するために働いている可能性が高い小さな開発チームが付属しています。

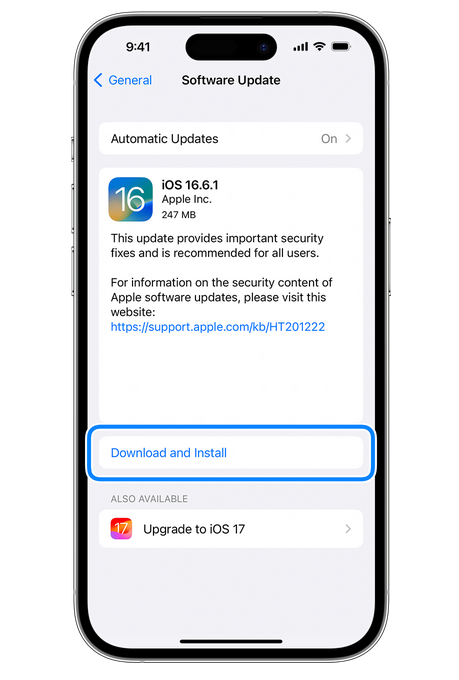

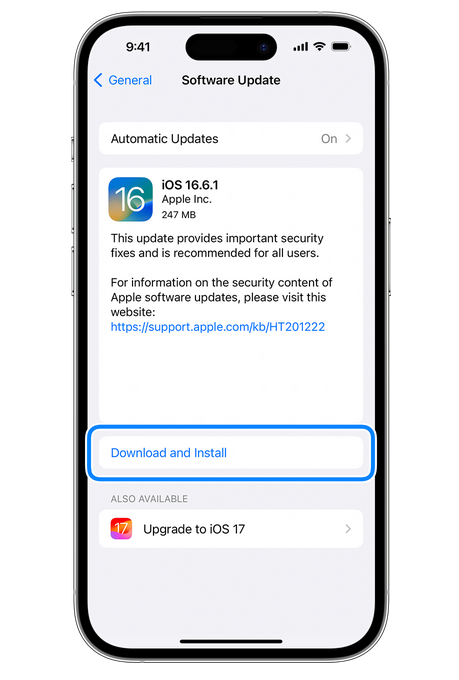

iPhoneを最新のオペレーティングシステムとセキュリティソフトウェアにアップデートしておくことで、あなたのデバイスとデータを保護するための積極的なステップをすでに踏んでいることになる。

iPhoneのマルウェアと攻撃の種類と防止方法

Apple製デバイスが悪意のある行為者にとって有利なターゲットとなりつつある中、iPhone向けのマルウェア開発が増加しています。しかし、だからといって攻撃の大半が斬新なものであるというわけではなく、一部の主要な脅威は、フィッシングやスミッシングを通じたソーシャル・エンジニアリングという、試行錯誤の末に確立された手法に従っています。

フィッシング/スミッシング

このリンクをクリックしてログイン情報を入力しなければ、24時間以内に銀行口座からロックアウトされる」というフィッシング・メッセージは、誰もが目にしたことがあるでしょう。

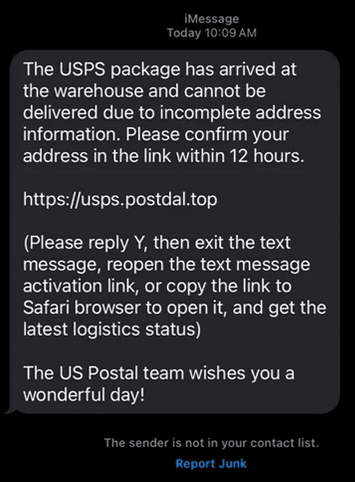

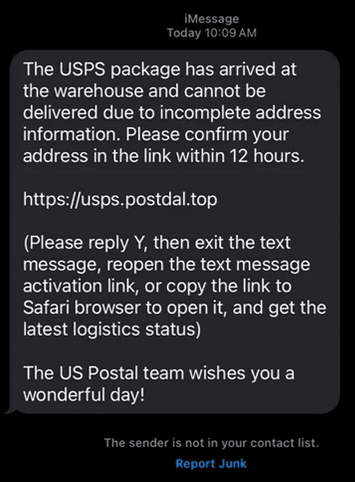

フィッシング・メッセージには様々な種類があります。よく使われるのは、偽の郵便配達メッセージだ。r/phishingという、これらのメッセージに特化したサブレディットがある。画像はNetcraftより

これはiPhoneに限った問題ではないが、アップルユーザーのiCloudアカウントを標的にすることもある。ソーシャルメディア上で有名人のデータが流出しているのを見かけると、多くの場合、これはフィッシング攻撃の成功によって引き起こされる。これらのログイン認証情報が盗まれると、攻撃者はパスワードをリセットしたり、データをダウンロードしたり、支払い情報を盗んだりすることができる。

iOSデバイスの場合、メッセージアプリに怪しいSMSメッセージが届き、ウェブサイトにアクセスしてログインするよう促されることがあります。iMessageメッセージの場合もあります。このようなメッセージを受け取った場合に重要なことは、冷静になり、リンクをクリックしたりファイルをダウンロードしたりせず、偽の緊迫感に騙されないことです。

フィッシングiMessageを受信した場合は、Appleが提供する以下の手順に従って報告し、送信者をブロックすることができます。

この種のフィッシング攻撃から身を守る優れた方法のひとつに、Appleの送信者不明メッセージフィルターを利用する方法があります。以下の手順で有効にすることができます:

- 設定 > メッセージ

- メッセージのフィルタリングまでスクロールし、不明な送信者のフィルタリングを有効にする。

この機能は、連絡先リストに保存されていない番号からの着信メッセージを、レビュー用に独自のフォルダに分類してくれるからだ。何よりも、まず連絡先に追加したり、返信を送ったりしない限り、不明な送信者から送られてきたメッセージのリンクを開くことはできません。

同様の機能は、着信した電話にも利用できる。

このようなメッセージに関しては、常に用心し、デフォルトではリンクをクリックしない習慣を身につけましょう。また、AppleIDの2FAを有効にしておくこともベストプラクティスです。

Appleはパスキーのサポートも導入しており、パスキーを主要な認証手段として設定することで、ログイン情報を盗もうとする詐欺師の一歩先を行くことができます。

メール経由のウイルスとリスク

攻撃者がフィッシングメールを送って個人情報を盗み出そうとする可能性があるのは、メッセージアプリだけではありません。電子メールもまた、デバイスに感染する主な原因であり、多くのサイバー攻撃の標的となり得ます。メッセージと同様、知らない送信者からのリンクをクリックしないように注意してください。

ファイルがデバイスに読み込めない場合、メールクライアントを通じて配信される可能性があります。すべてのiPhoneにはApple Mailがインストールされており、多くのユーザーはこれを利用して、すべてのメールアカウントをこの単一のメールボックスに移行しています。便利な反面、Apple Mailは他のメールプロバイダのようなセキュリティは提供していません。

不要なスパムが殺到するのを避けるには、電子メールのエイリアスを活用することが重要だ。アップルはiCloudプライベートアドレスでこのサービスを提供しているが、DuckDuckGoの電子メールマスキングサービスのように、他にも多くの安全なオプションがある。エイリアスを使い、新しいアカウントやプラットフォームごとにユニークで強力なパスワードを使用することで、メインのメールアカウントはデータ漏洩の際にも安全なままです。これにより、ハッカーがクレデンシャル・スタッフィング攻撃で利用する、1つのEメールと同じパスワードをすべてのサイトで使用した場合に発生する可能性のある損害を大幅に軽減することができます。

GmailやYahooなど、他のアカウントをiPhoneにリンクしている場合は、2FAを有効にして情報の安全を確保してください。メールのプライバシーとセキュリティーをさらに強化したい場合は、Tutaのような暗号化プロバイダーに変更することをお勧めします。そうすることで、万が一あなたのデバイスがゼロデイ攻撃によって危険にさらされたとしても、Tutaのメールボックスに含まれるデータは完全に暗号化され、安全に保護されているので安心です。

誘導型iOSスパイウェア(Pegasus)

Pegasusスパイウェアについてはニュースで聞いたことがあるかもしれませんが、本当に恐ろしいスパイウェアです。2011年にNSOグループによって開発されたPegasusは、標的型監視のために政府に直接販売されているスパイウェアです。

残念なことに、同社はこのような危険なツールを販売する際に十分な注意を払っておらず、ジャマル・カショギのような圧政に批判的な人権活動家やジャーナリストを取り締まろうとする政府に販売されている。

Pegasusは、あなたのデバイスを攻撃している機関に、デバイスに保存されているデータへのフルアクセス、画面の録画、カメラへのアクセス、マイクの使用を許可する。さらに脅威的なのは、2020年にNSOグループが、被害者のデバイスとのインタラクションを必要としない「ゼロクリック」エクスプロイトを推進し始めたことだ。リンクをクリックする必要がなく、メッセージが配信されるだけで被害が発生するのだ。

アップルとグーグルはこのマルウェアに対して積極的に取り組んでおり、2024年にはWhatsAppがNSO Groupに対して危険なiPhoneスパイウェアのソースコードを公開するよう求める訴訟を勝ち取っている。

以前は、フォレンジック検査にiPhoneを提出することでしかPegasus感染を確認することができなかったが、Kaspersky Labsによる最近の開発により、iPhoneのshutdown.logファイルを調べることでこのソフトウェアを検出する新しい可能性が出てきたが、このアプローチには限界がある。

幸いなことに、このソフトウェアを使用するのは非常に高価であり、政府の直接的な監視の脅威にさらされていることに気づいた人だけが使用できる可能性が高い。アップルは、これが脅威モデルの一側面かもしれないと考えるユーザーのために、ロックダウンモードを導入した。

以下の手順でロックダウンモードを有効にすることができる:

- 設定を開く

- プライバシーとセキュリティまでスクロール

- ロックダウンモードをクリック

- をタップし、iPhoneのロックダウンモードをオンに切り替えます。

iPhoneとGoFetch暗号脆弱性

2024年3月中旬、研究者チームが、アップルの有名なMacBookラップトップの所有者に影響を与える驚くべき発表を行った。GoFetchと名付けられたこの脆弱性は、アップルのM1とM2チップ(そしておそらくM3)のハードウェア設計を悪用している。この欠陥により、特別なルート権限を必要としない悪意のあるソフトウェアが、同じCPUクラスタ上で処理されている暗号処理を盗み見ることが可能になる。この攻撃は、プリフェッチャーと呼ばれるものに焦点を当てている。プリフェッチャーは、以前にアクセスされたデータアドレスを見て、将来のアドレスを推測しようとする。Mシリーズのチップは、データメモリ依存型プリフェッチャと呼ばれるものを使用しており、従来のプリフェッチャとは少し動作が異なる。

この子犬はかわいく見えるかもしれないが、あなたのMacBookの暗号鍵を流出させている時点で、それは悪い犬なのだ。

残念なことに、セキュリティ研究者たちは情報公開の中で次のように指摘している:

DMPは、データ値がアドレスの “ように見える “のを見て、この “アドレス “からデータをキャッシュに取り込み、“アドレス “を漏らす。

この脆弱性はMacBookのプロセッサの物理的なアーキテクチャに関連しているため、ユーザーがこのリスクを完全に軽減するためにできることはほとんどない。推奨されるのは、MacOSの定期的なアップデートを維持し、検証済みのソフトウェアのみをデバイスにインストールすることで、GoFetchを悪用しようとする怪しいプログラムを誤って読み込まないようにすることだ。

幸いなことに、GoFetchは、主にMacコンピュータで使用されているが、一部のiPadProデバイスで使用されているMシリーズプロセッサを特にターゲットにしている。つまり、今のところわかっている限りでは、iPhoneのAシリーズ・チップはこの重大なセキュリティ欠陥の影響を受けないということだ。もちろん、この研究は継続中であり、今後数週間のうちにAシリーズに対する攻撃の可能性についてさらに多くのことがわかるかもしれない。

あなたのiPhoneがウイルスに感染しているかどうかを見分ける方法

iOSのマルウェアはまだまれですが、あなたのデバイスが感染しているかどうかを見分ける方法はいくつかあります。

- 新しいアプリや異なる設定:インストールした覚えのないアプリが追加されたり、デバイスの設定が変更されたりした場合は、マルウェアの可能性があります。

- バッテリーの持ちが悪い:マルウェアやスパイウェアソフトウェアの中には、バックグラウンドで動作し、通常よりもバッテリーの消耗を早めるものがあります。iOSデバイスは寿命とともにバッテリーの寿命が短くなることで知られていますが、一見何の理由もなく大きな変化が起こった場合は、デバイスを復元する必要があるかもしれません。

- ポップアップ:ポップアップは、大雑把なブラウザ拡張機能をインストールした場合に発生する可能性があり、迷惑なものから深刻なものまで様々です。予期せぬポップアップが表示されるようになったら、デバイスをクリーンアップする必要があるかもしれません。

- クラッシュ: バッテリー寿命の変化と同様に、デバイスやアプリの不規則なクラッシュは、バックグラウンドで実行されている何かが原因である可能性があります。

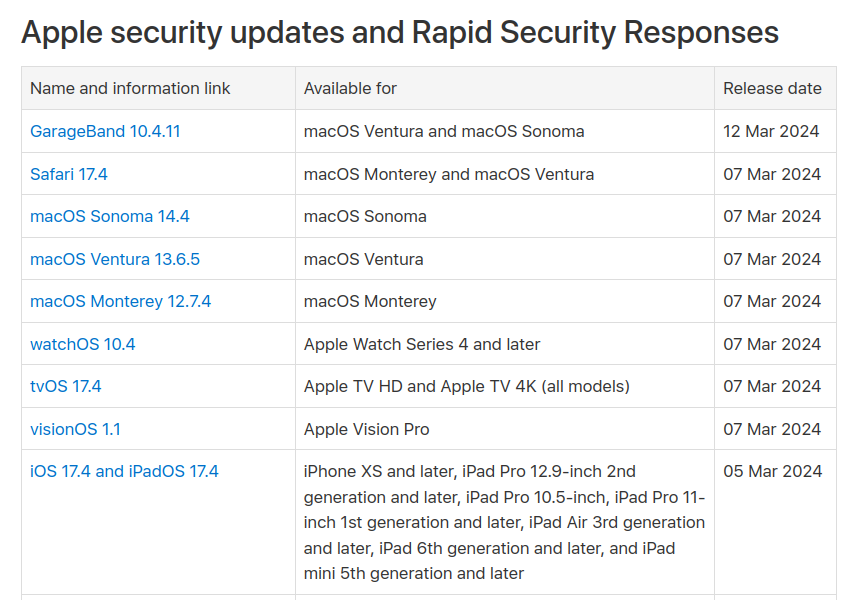

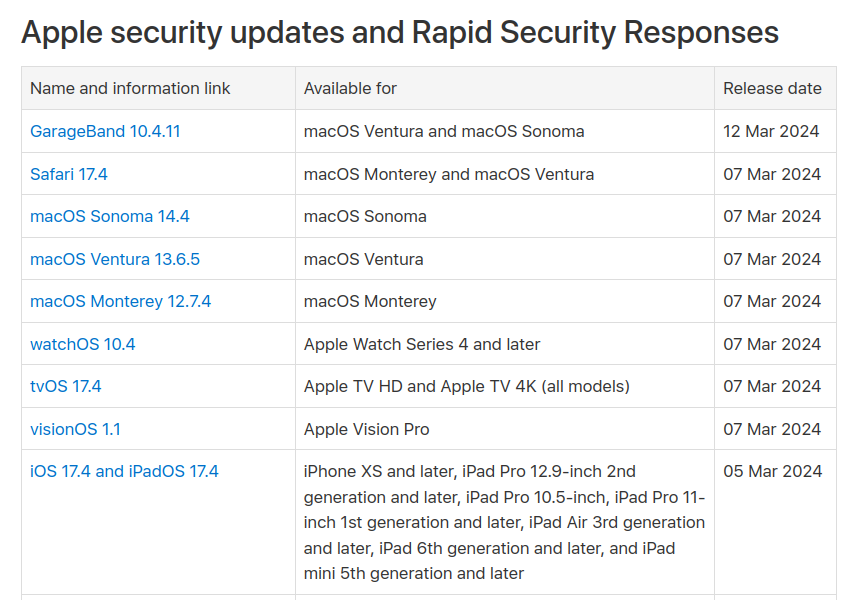

Appleは定期的にすべてのデバイスに対して新しいセキュリティアップデートをリリースしています。緊急アップデートは、あなたのデバイスに自動的にインストールされ、あなたの安全を守ります。Appleが公開しているチャートデータ。

ウイルスを駆除し、iPhoneを元通りにするためのヒント

- iOSを最新バージョンにアップデートする:Appleのセキュリティチームは、ウイルスに対するiOSエコシステムのセキュリティを向上させ、脆弱性を修正するために常に取り組んでいます。お使いのデバイスを最新のセキュリティ・アップデートに保つことで、すでに自分自身を守っていることになります。エクスプロイトの中にはパッチが適用され、アップデートすることでマルウェアが意図したとおりに機能しなくなるものもあります。

- デバイスを再起動する:単純な再起動が必要な場合もあります。デバイスが感染していると思われる場合は、トラブルシューティングの第一歩として再起動を行いましょう。

- 不審なアプリを削除する: デバイスに新しい不審なアプリを見つけたら、すぐにアンインストールしてください。iPhoneは、あなたが意図したソフトウェアのみを実行する必要があります。これにより、疑わしいアプリのデータも削除されます。

- ブラウザのキャッシュと履歴を消去する:iPhoneのウイルスをプッシュするサイトに遭遇した場合、ブラウザのデータを消去することで、同じサイトに再びアクセスすることを防ぐことができます。また、フィッシングサイトにアクセスし、今後それを避けたい場合も、この方法で保護することができます。

- バックアップまたは工場出荷時の状態に戻す:デバイスがマルウェアに感染してしまった場合の最終手段です。iCloudバックアップを使用している場合は、ウイルスがiPhoneに感染する前の時点にデバイスをロールバックすることができます。それでもうまくいかない場合は、完全な工場出荷時リセットを行うこともできます。これはデバイスからすべてのデータを削除するもので、新しいiPhoneを購入する前の最後の手段と考えるべきである。

アップルはiPhoneのセキュリティに関して高いハードルを設定している

これらのヒントを念頭に置いて、あなたは今、アップルがあなたのデバイスを保護するために取っている措置に少し安心する必要があります。ほとんどのユーザーにとって、デバイスを最新バージョンのiOSに保ち、すべてのセキュリティ・アップデートをインストールし、不審なリンクをクリックしないなどデバイス上での行動に気を配ることは、全体的に安全なスマートフォン体験につながる。

これらの実践とパスワード・マネージャの使用を組み合わせることで、デジタル・ライフのセキュリティは格段に向上する。フィッシングやスミッシングを防止する実用的な対策により、アップルがユーザーに使いやすいセキュリティ・ソリューションを提供していることは否定しがたい。

もしあなたがiPhoneを使っているなら、Gmailや OutlookのようなBig Techのメールアドレスから離れ、Tutaの専用iPhoneアプリを使うことで、セキュリティをさらに強固にすることができる。Tuta Mailを使えば、エンドツーエンドで暗号化されたメールボックスを持つことができ、あなたのデジタルライフの中心点として利用することができます。今すぐご登録ください!

安全に暗号化をお楽しみください!