Misure di sicurezza a cui fare attenzione in un servizio di posta elettronica sicuro.

La sicurezza delle e-mail è importante per proteggere la tua identità online. Imparare quali misure di sicurezza sono vitali.

Poiché i rischi online, come le violazioni dei dati, sono in costante aumento in termini di dimensioni e numero, non sorprende che i servizi di posta elettronica sicura vedano l’afflusso di nuovi utenti.

Allo stesso tempo, ogni servizio di posta elettronica ora sottolinea quanto siano sicuri e rispettosi della privacy. Questo post riassume una serie di misure di sicurezza che - a nostro avviso - sono un requisito minimo affinché qualsiasi servizio di posta elettronica sia considerato sicuro.

Email sicura e misure di sicurezza indispensabili

Crittografia Ende-zu-Ende

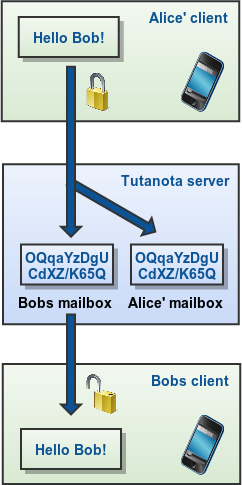

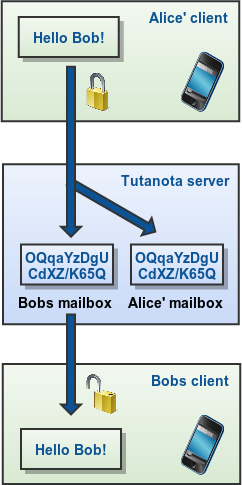

Uno dei requisiti più importanti è la crittografia Ende-zu-Ende. Tutti i dati che non sono crittografati Ende-zu-Ende possono essere consultati dal provider di posta elettronica, che si tratti o meno di dati sicuri. Solo una corretta implementazione della crittografia Ende-zu-Ende protegge i vostri dati dal fornitore e, quindi, da terzi. Solo pochissimi servizi crittografano l’intera cassetta delle lettere.

L’invio di un’e-mail crittografata Ende-zu-Ende funziona solo se entrambe le persone in una comunicazione utilizzano la crittografia. I metodi di crittografia noti sono PGP o S/MIME. La differenza rispetto a una normale e-mail è che con la crittografia Ende-zu-Ende abilitata, i dati vengono criptati localmente sul dispositivo dell’utente e vengono messi insieme solo in testo leggibile sul dispositivo del destinatario. Chiunque attingendo alla comunicazione tra di loro vedrà solo dati illeggibili e criptati.

To PGP or not to PGP

A Tutanota, abbiamo deliberatamente scelto di non crittografare le email con PGP. Utilizziamo gli stessi algoritmi - AES e RSA - ma con una nostra implementazione.

Il ragionamento è che PGP non ha i requisiti importanti che intendiamo raggiungere con Tutanota:

-

PGP non cripta la riga dell’oggetto (già raggiunto in Tutanota),

-

Gli algoritmi PGP non possono essere facilmente aggiornati,

-

PGP non ha alcuna opzione per la Perfetta Segretezza Avanti,

-

Il PGP può essere utilizzato solo per le comunicazioni via e-mail.

Per mantenere la crittografia delle e-mail facile e sicura per tutti, il modello del futuro non può dipendere dal PGP per diversi motivi:

-

La gestione delle chiavi deve essere automatizzata.

-

Deve essere possibile aggiornare automaticamente gli algoritmi di cifratura (ad esempio per rendere la cifratura resistente ai computer quantistici senza che sia necessario coinvolgere l’utente.

-

La compatibilità all’indietro deve essere interrotta. Al contrario, tutti i sistemi devono aggiornarsi in tempi molto brevi.

-

Al protocollo deve essere aggiunta la segretezza in avanti.

-

I metadati devono essere criptati o almeno nascosti.

Questo è ciò su cui noi di Tutanota abbiamo lavorato in questi ultimi due anni: Un client di posta elettronica facile da usare che ha inserito la crittografia nel software e che consente agli utenti di crittografare facilmente qualsiasi e-mail Ende-zu-Ende.

Autenticazione a due fattori

L’autenticazione a due fattori può essere facilmente riassunta come segue

- Qualcosa che sai, come un nome utente e una password, e

- Qualcosa che hai, come la tua chiave hardware o il tuo telefono cellulare

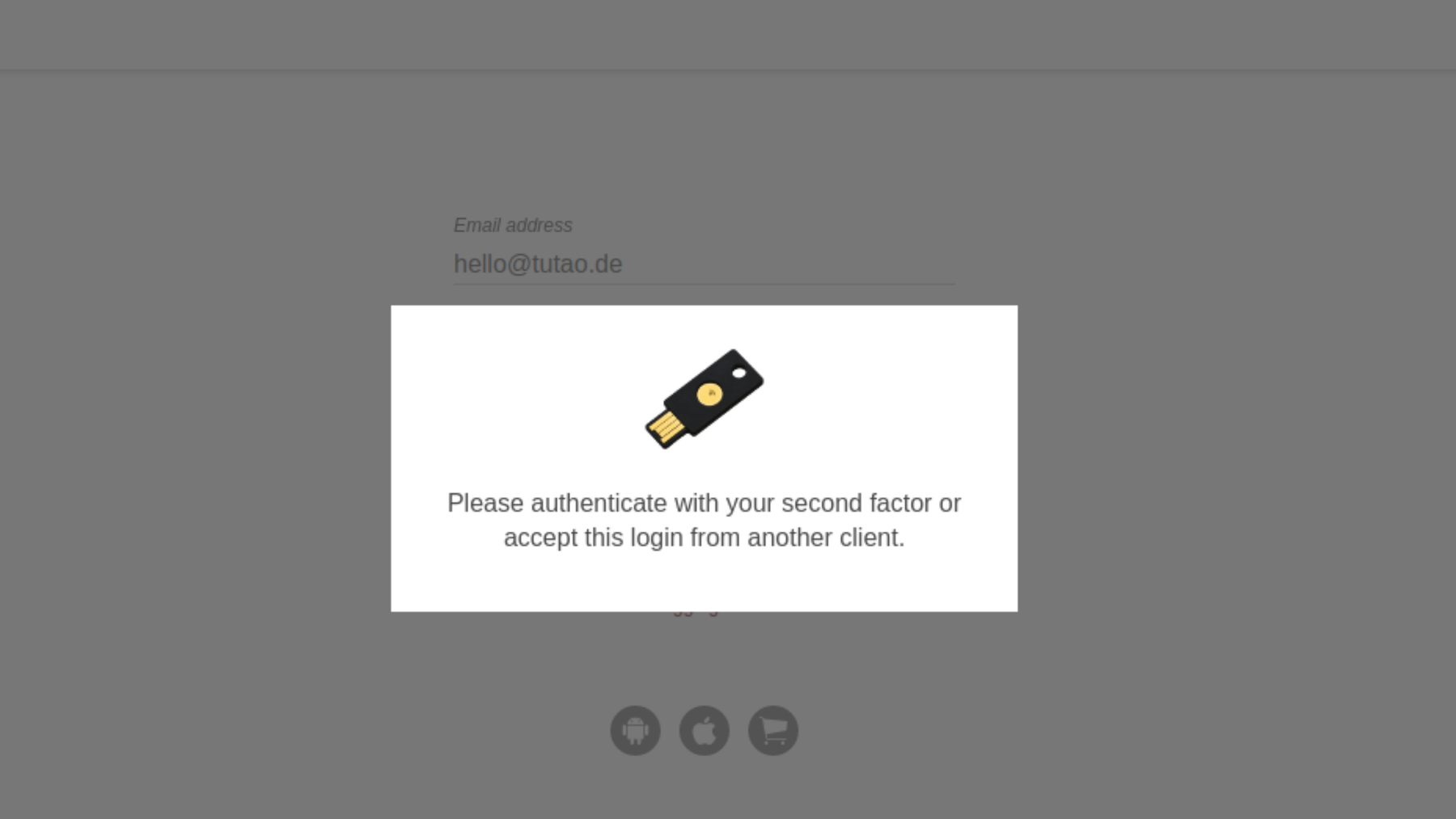

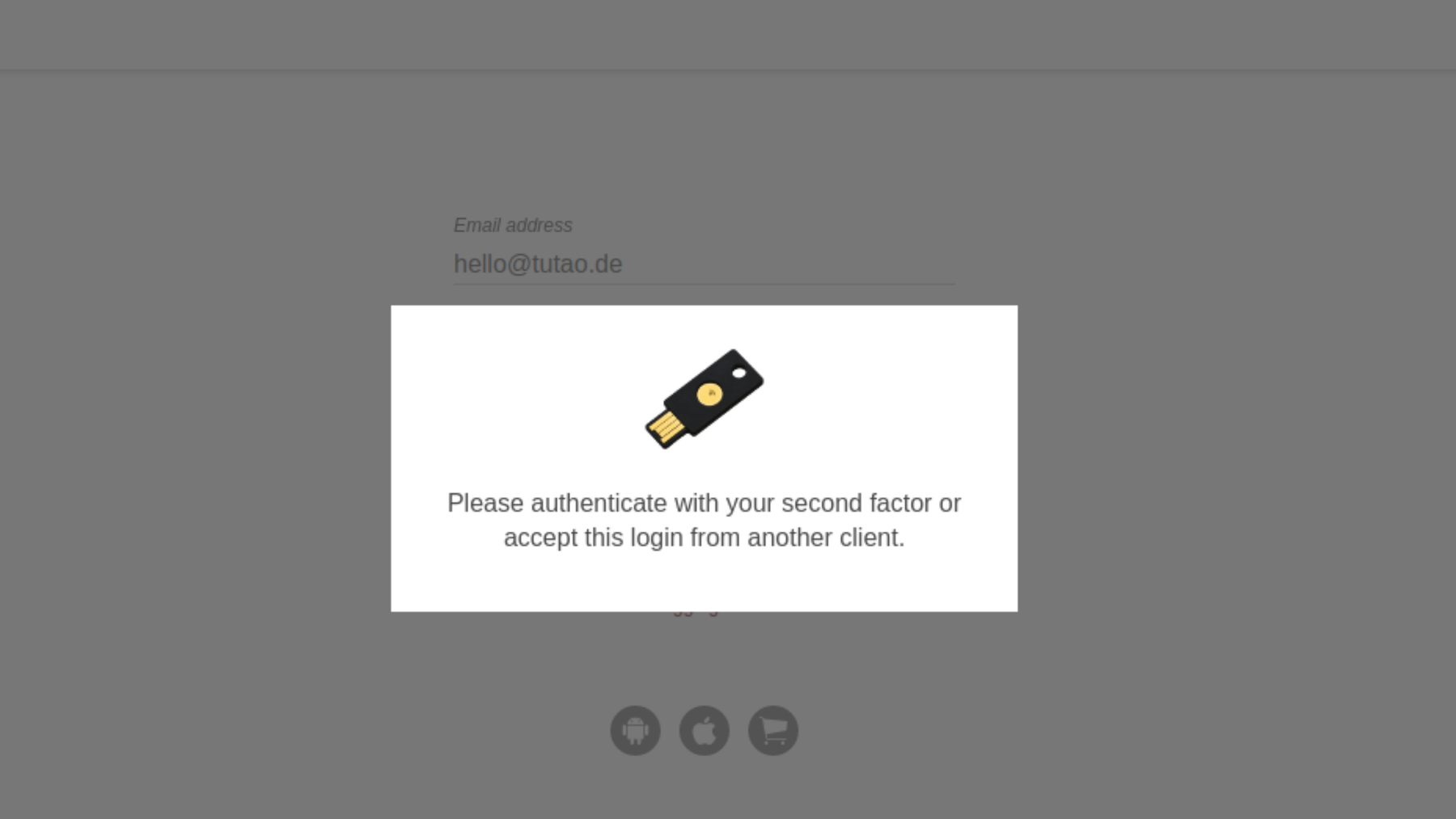

Qualsiasi servizio e-mail che sostiene di essere sicuro deve offrire un modo per proteggere il tuo login con l’autenticazione a due fattori, meglio se con l’autenticazione Universal 2nd Factor (U2F).

Più sicuro: chiave hardware (U2F)

Il metodo di autenticazione a due fattori U2F è il metodo più sicuro per 2FA: si possiede una chiave hardware o un token hardware, ed è necessario utilizzare fisicamente questa chiave per accedere al proprio account.

È la migliore protezione contro l’email phishing. Anche se i malintenzionati fossero in grado di digitare la tua password, non sarebbero comunque in grado di accedere al tuo account in quanto non hanno accesso alla tua chiave fisica.

Sicuro e facile: TOTP

Un’altra opzione per l’autenticazione a due fattori è l’utilizzo di un’applicazione TOTP come andOTP da F-Droid. Queste applicazioni vengono scaricate sul telefono e generano un codice da inserire al momento del login.

Open source

Qualsiasi servizio di posta elettronica può affermare che sta crittografando in modo sicuro i tuoi dati o proteggendo le tue credenziali di accesso. Gli esperti di sicurezza possono verificare che queste affermazioni sono vere e che non esiste una backdoor di crittografia solo se l’intero codice cliente che gestisce il servizio viene pubblicato come open source. Questo è ciò che rende un servizio di posta elettronica open source molto più sicuro di un servizio closed source.

Noi di Tutanota pubblichiamo tutti i clienti come open source su GitHub. Il modo più sicuro di usare Tutanota è quello di eseguire i client desktop open source. Questi client eseguono il codice che viene pubblicato su GitHub, e puoi verificare che il codice pubblicato venga eseguito controllando la firma.

Tutela della privacy

La posta elettronica in generale è un protocollo molto insicuro. Un’e-mail standard invia un sacco di informazioni nell’intestazione, ad esempio il tuo indirizzo IP, che non è realmente necessario. Se si caricano immagini esterne, il mittente di un’e-mail può includere pixel di monitoraggio in queste immagini. Caricandoli, il mittente sa quale indirizzo IP avete, dove vi trovate, quale browser state usando e altro ancora.

Per questo motivo, qualsiasi servizio di posta elettronica sicuro dovrebbe assicurarsi che la vostra privacy sia protetta nel miglior modo possibile. Importanti misure di protezione della privacy sono:

- rimozione dei metadati (intestazione)

- bloccando il caricamento dell’immagine per impostazione predefinita

- non registrando gli indirizzi IP degli utenti

Queste caratteristiche sono spesso non supportate dai principali servizi di posta elettronica.

Posizione del server

Fino a pochi anni fa, l’ubicazione del server non era considerata un requisito di sicurezza. Tuttavia, il paese in cui si trova un server può di solito ottenere l’accesso ai dati contenuti nel server. Inoltre, le autorità di Australia, Gran Bretagna, Canada, Nuova Zelanda e Stati Uniti collaborano strettamente per condividere i dati sui cittadini, raccolti dai server dei loro paesi.

È quindi importante che il paese in cui si trova il server abbia leggi che proteggano i dati dei cittadini. La Germania, ad esempio, ha leggi molto severe sulla protezione dei dati e deve anche rispettare il GDPR. I dati memorizzati su server tedeschi possono essere richiesti dalle autorità solo con un’ordinanza giudiziaria tedesca valida, che deve essere emessa da un giudice tedesco.

Come scegliere un servizio e-mail sicuro

La maggior parte, ma spesso non tutte le funzioni sopra descritte sono supportate dai cosiddetti servizi di posta elettronica sicura. Per verificare se il tuo servizio preferito supporta tutte le misure di sicurezza, controlla questi confronti su Protonmail e Mailbox.org.