Fingere un mittente di posta elettronica fa apparire legittima un'e-mail di truffa. Dal momento che i truffatori della pandemia di corona hanno sempre più spesso falsificato le email dell'OMS.

Le e-mail di truffa sono un grave rischio per la sicurezza: Gli attacchi di phishing e gli allegati di malware sono tra le minacce più gravi. L'esempio dell'OMS mostra perché è così difficile ricevere correttamente le e-mail.

La crisi della Corona porta ad un maggior numero di e-mail di truffa

Dalla pandemia di coronavirus, le e-mail truffa sono in aumento, comprese le e-mail con indirizzi e-mail falsificati.

I truffatori impersonano l’OMS

Sempre più spesso i truffatori inviano e-mail che sembrano provenire dall’OMS. Ciò è possibile perché l’OMS non ha definito la propria politica DMARC/DKIM in modo sufficientemente rigoroso.

Ad essere onesti, è molto difficile per le grandi organizzazioni federate implementare DKIM e DMARC in modo abbastanza rigoroso da prevenire qualsiasi abuso. Anche le politiche rigorose di DKIM/DMARC nelle organizzazioni federate potrebbero portare a che le email legittime non vengano controllate da DKIM/DMARC e finiscano nelle cartelle di spam. Tenere il passo con i server di posta elettronica federati può essere una sfida per gli amministratori, e quindi preferiscono non impostare la politica DKIM/DMARC in modo troppo severo.

L’OMS avverte tutti che

- non chiedere mai nomi utente o password

- non inviare mai allegati e-mail che non hai chiesto

- Non ti chiediamo mai di visitare un link al di fuori di www.who.int

- non addebitare mai denaro per fare domanda di lavoro, per iscriversi a una conferenza o per prenotare un hotel

- non condurre mai lotterie o offrire premi, sovvenzioni, certificati o finanziamenti tramite e-mail.

Per la difesa dell’OMS, nessuna grande organizzazione federale testata - ad esempio Greenpeace, Human Rights Watch, Amnesty International - ha messo in atto una rigorosa politica DKIM/DMARC.

L’impostazione di DKIM/DMARC è complicata

Mentre alcune guide sostengono che l’impostazione di DKIM e DMARC sarebbe facile, in realtà è molto complicato da realizzare. Tuttavia, è molto importante combattere le e-mail false, come sottolinea l’Australian Cyber Security Center.

Rigorosa politica DKIM/DMARC in Tutanota

Tutanota ha implementato una severa politica DKIM e DMARC per assicurarsi che gli aggressori non possano truffare le mail dai nostri domini ad altri fornitori di posta, come ad esempio:

- firmare ogni e-mail in uscita con DKIM

- includendo il maggior numero possibile di intestazioni sulla firma

- non includendo il tag length, che consentirebbe agli aggressori di aggiungere testo in fondo alle email

Abbiamo anche una politica di quarantena DMARC, che dice agli altri provider che le email provenienti da domini Tutanota che non hanno una firma DKIM valida e che non provengono direttamente dai nostri server devono essere trattate come spam.

È un sacco di lavoro, ma occuparsi di queste cose - così come di altre - paga con grandi risultati nei controlli di sicurezza della posta elettronica.

Utilizzare il proprio dominio con DKIM/DMARC

Tutanota supporta anche SPF, DKIM e DMARC per i domini personalizzati. Con l’aiuto delle nostre istruzioni, è molto facile per ogni utente Tutanota attivare SPF, DKIM e DMARC per i propri domini.

Durante la configurazione forniamo anche alcune utili icone per mostrarvi se avete configurato correttamente i record SPF, DKIM e DMARC.

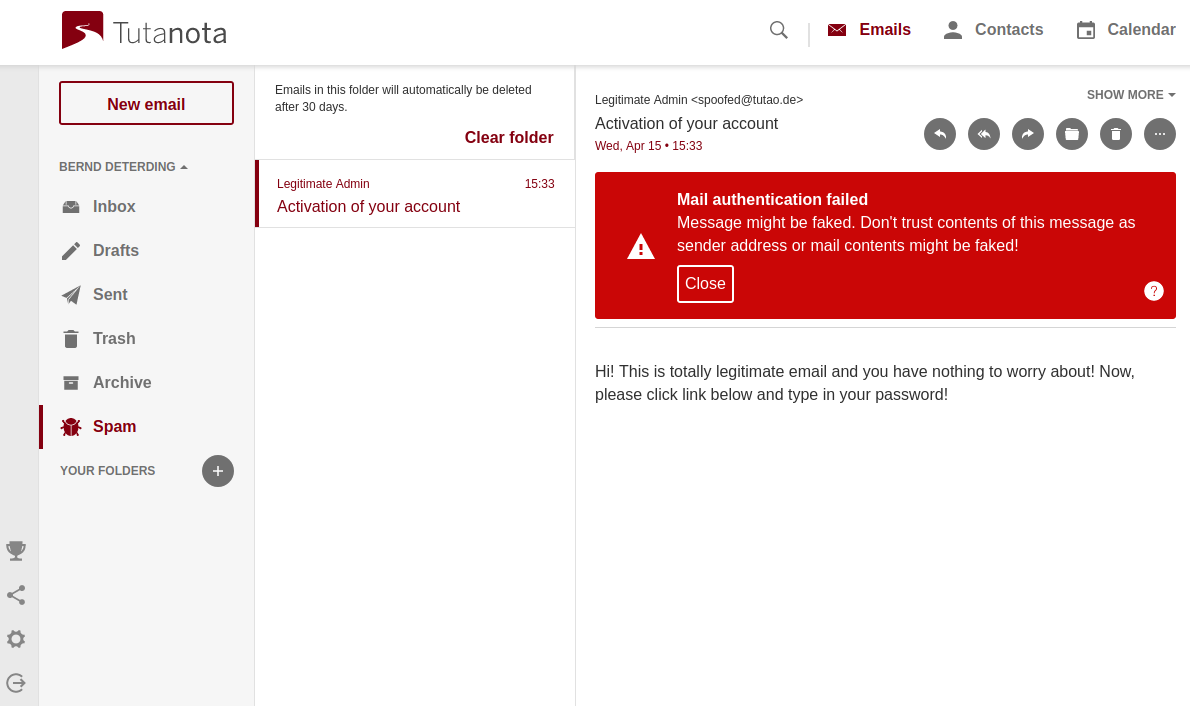

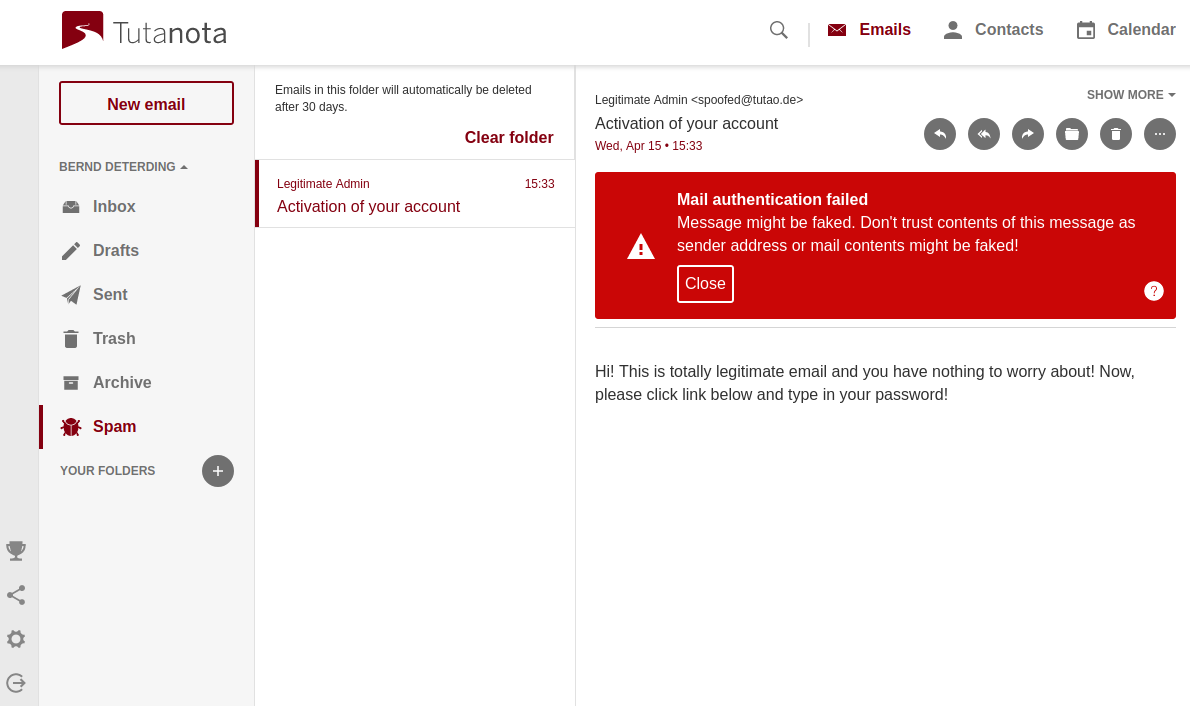

Come individuiamo le email contraffatte per voi

Per proteggere i nostri utenti dalle email falsificate provenienti dall’esterno:

- Abbiamo appena rinnovato il nostro DMARC e DKIM controllando per essere più sicuri contro la falsificazione.

- Abbiamo implementato DMARC in modo tale che se il proprietario del dominio non ha impostato una politica DMARC, ne useremo una predefinita che tratta le email spoofed come spam.

- Stiamo visualizzando questi risultati in modo che sappiate se un’e-mail non supera un controllo DMARC.

Purtroppo non possiamo bloccare tutte le email che non superano un controllo DMARC perché, come dimostra l’esempio dell’OMS descritto sopra, questo porterebbe a bloccare anche molte email legittime.

Speriamo che l’adozione di DMARC e DKIM aumenti continuamente per la sicurezza di ogni utente di posta elettronica. A Tutanota, lavoriamo duramente per permettere a tutti i nostri utenti di inviare email solo con firme DKIM valide, anche quando si utilizza il proprio dominio.

Raccomandato per ulteriori letture: Come prevenire il phishing delle email.