Comprender la criptografía: Conceptos básicos

Diferencias entre cifrado asimétrico y simétrico

Cifrado simétrico frente a asimétrico: ¿Cuál es la diferencia?

La criptografía es el estudio y la práctica de conseguir una comunicación segura que necesite protección frente a un adversario. Los criptosistemas pueden utilizar complicadas matemáticas o ser tan simples como el juego de lenguaje “Pig Latin” que aparece regularmente en los patios de recreo de las escuelas. La criptografía sirve para mantener lo que se quiere decir a salvo de fisgones entrometidos. Por supuesto, los distintos tipos de cifrado que utilizamos a diario en la banca electrónica, al usar tarjetas de cajero automático y en nuestros teléfonos inteligentes se basan en una serie de algoritmos matemáticos diseñados para mantener a salvo los datos digitales. De estos algoritmos, hay dos formas principales: el cifrado simétrico y el cifrado asimétrico. La noción común de lo que la gente piensa cuando oye hablar de espías y códigos secretos es un ejemplo de cifrado simétrico, pero en realidad hay mucha más complejidad cuando se trata de asegurar tus comunicaciones. ¿Cuáles son las diferencias entre el cifrado simétrico y el asimétrico? Averigüémoslas.

Cifrado de clave simétrica

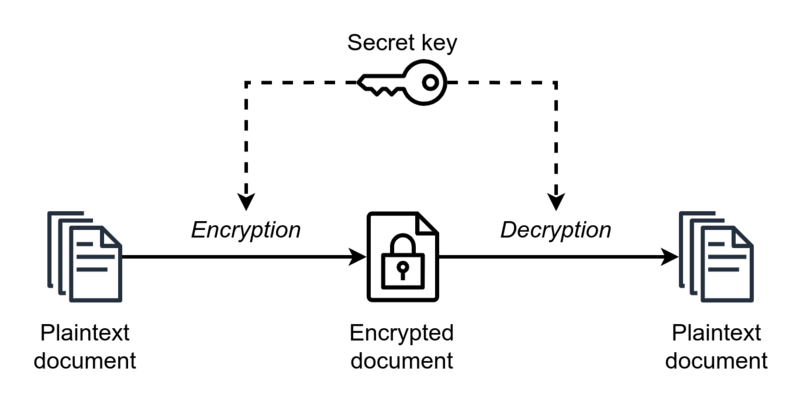

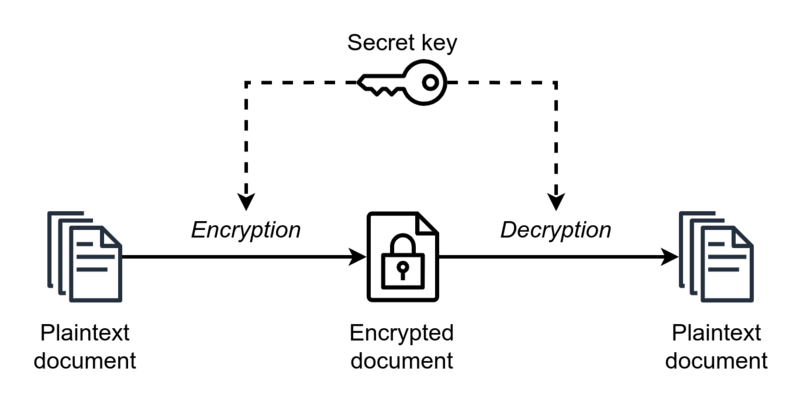

La criptografía de clave simétrica recibe este nombre porque emplea el mismo secreto o clave para cifrar y descifrar datos. Hay diferentes formas de cifrado simétrico, pero si la clave de cifrado y descifrado son idénticas, entonces encajan en este grupo.

En este ejemplo vemos que Alice utiliza la misma clave para cifrar el documento que Bob para descifrarlo.

No todos los algoritmos de encriptación funcionan de la misma manera, y la encriptación simétrica tiene dos tipos principales: el cifrado de flujo y el cifrado de bloque. La principal diferencia entre los dos se reduce a cómo se cifran los bits de datos. Un cifrado de flujo encriptará todos los bytes de datos uno a uno, combinándolos con un número pseudoaleatorio generado por un flujo de claves (de ahí su nombre) hasta que todos los datos estén encriptados. En cambio, los cifradores de bloques agrupan un número invariable de bytes y cifran los grupos. Si el grupo final tiene un tamaño inferior al de los demás bloques, ese grupo se “rellenará” para que alcance el tamaño de bloque correspondiente. Los cifradores de flujo suelen ser más rápidos que los de bloque y también pueden funcionar con hardware menos potente, pero son más propensos a los riesgos de seguridad.

Ejemplos conocidos de criptografía de clave simétrica

Probablemente, el algoritmo de clave simétrica más conocido es Rijnael/AES. AES (Advanced Encryption Standard) es un cifrado por bloques que se convirtió en el protocolo de cifrado simétrico por defecto en sustitución de DES. Tras ganar el concurso del NIST para el sucesor de DES, AES se convirtió rápidamente en un estándar de la industria. En la actualidad, los criptógrafos y expertos en seguridad consideran que AES256 (AES con una clave de 256 bits) es resistente al quantum.

_Round_Function.CaY6mPFq_Z1XnRnN.png)

_Round_Function.CaY6mPFq_Z1XnRnN.png)

Ejemplo de la función de ronda de AES.

¿Cuándo se utiliza el cifrado simétrico?

El cifrado simétrico se utiliza generalmente para cifrar grandes cantidades de datos debido a su velocidad. Por ejemplo, en Tuta todos los datos del usuario se cifran en el lado del cliente utilizando cifrado simétrico con AES256. Es probable que utilices el cifrado simétrico en tu casa si utilizas una conexión WiFi, ya que WPA se basa en criptosistemas simétricos. El cifrado simétrico se enfrenta a dificultades cuando se comunica con otras partes porque debe haber una forma segura de compartir la clave de cifrado. Ahí es donde entra en juego el cifrado de clave asimétrica.

Cifrado asimétrico o de clave pública

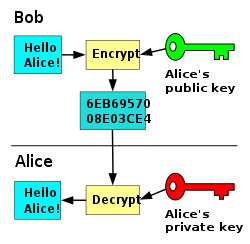

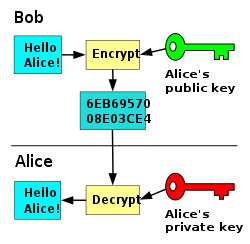

El intercambio de claves asimétricas se hizo público por primera vez en 1976, tras la publicación de un artículo pionero de Whitfield Diffie y Martin Hellman. También llamada criptografía de “clave pública”, el cifrado asimétrico utiliza dos claves en lugar de una única clave compartida. En el modelo de cifrado de clave pública, puede utilizarse una clave pública para cifrar un mensaje y la clave privada del destinatario para descifrarlo. El cifrado de clave asimétrica es especialmente útil para comunicarse a través de Internet, ya que la clave pública está diseñada para ser pública y no debe protegerse del mismo modo que una clave de cifrado simétrica.

Ejemplos populares de criptografía de clave asimétrica

Muchos de los algoritmos criptográficos más conocidos pertenecen a esta categoría. El criptosistema RSA, los protocolos SSH y TLS/SSL y el programa PGP son ejemplos populares de criptografía asimétrica. RSA ha sido un estándar de la industria, pero recientemente ha caído en desgracia con la búsqueda de la creación de un cifrado resistente al quantum.

Este gráfico muestra cómo Alice y Bob utilizan pares de claves privadas y públicas para cifrar y descifrar datos.

¿Cuándo se utiliza el cifrado asimétrico?

El cifrado asimétrico se utiliza principalmente para enviar claves de cifrado a través de Internet. Si el contenido de tu mensaje se ha cifrado mediante cifrado simétrico, tendrás que compartir el secreto con el destinatario del mensaje de forma segura. Esto se hace con el cifrado asimétrico. La criptografía de clave pública es más lenta que la simétrica y, por este motivo, también suele requerir más recursos para cifrar y descifrar los datos. Hay un mayor grado de seguridad debido al uso de diferentes tipos de claves (públicas y privadas) en combinación para cumplir con un requisito de seguridad más alto y debido a que el tamaño de las claves no suele ser demasiado grande (en comparación con grandes documentos, imágenes o vídeo) se puede utilizar para transmitir de forma segura la clave simétrica para descifrar el cuerpo de datos más grande.

Este criptosistema híbrido se utiliza a menudo en aplicaciones de mensajería que utilizan una clave simétrica para cifrar los datos y un cifrado asimétrico para compartir el secreto necesario para descifrar y acceder a los datos cifrados.

La criptografía es la clave de la privacidad y la seguridad en línea

La criptografía es un campo enorme, rico en profundidad y complejidad matemáticas. El despliegue adecuado de protocolos criptográficos es la piedra angular de la protección de sus datos y de su privacidad en línea. No es necesario que entiendas los entresijos de la encriptación para empezar a recuperar tu privacidad. Tuta hace que el uso del cifrado sea rápido y sencillo.

Con unos pocos clics puedes empezar a utilizar nuestra encriptación post-cuántica para recuperar tu derecho a la privacidad.

Regístrese hoy mismo para obtener una cuenta segura en Tuta.

Obtenga más información sobre los algoritmos de cifrado utilizados en Tuta y consulte nuestra página de cifrado detallada.