Wozu dient U2F und was sind die Vorteile?

Ein U2F-Sicherheitsschlüssel ist wichtig, um Ihren Authentifizierungsprozess zu sichern. Diese U2F-Sicherheitsschlüssel schützen Ihr Konto vor böswilligen Attacken, einschließlich Pishing-Angriffen. Dieser Guide hilft Ihnen zu verstehen, was ein U2F-Sicherheitsschlüssel ist und warum wir bei Tuta die Verwendung eines solchen Schlüssels empfehlen. So können Sie den Zugang zu Ihrer Online-Identität nie verlieren!

Was genau ist U2F und wofür wird es verwendet?

tl;dr: U2F ist wichtig, da es die sicherste Option zum Schutz Ihrer Kontodaten ist. Aktivieren Sie es daher, wo immer möglich.

U2F ist sogar so wichtig, dass jeder E-Mail-Dienst es unterstützen sollte.

Der Grund dafür ist einfach: Ihr E-Mail-Konto ist das Tor zu Ihrer Online-Identität. Denken Sie daran: Dienste wie Amazon, X, PayPal (um nur einige zu nennen) und andere sind alle mit Ihrem E-Mail-Konto verknüpft. Selbst wenn Sie starke Passwörter für diese Dienste verwenden, können diese leicht zurückgesetzt werden, wenn ein Angreifer Zugang zu Ihrem Postfach erlangt hat.

Davor schützt Sie der (FIDO) U2F-Sicherheitsschlüssel. Wenn dieser für Ihr E-Mail-Konto aktiviert ist, z. B. in Tuta, wird es für böswillige Angreifer nahezu unmöglich sein, Ihr Postfach zu übernehmen.

Was ist U2F (Universal 2nd Factor)? - Die Definition

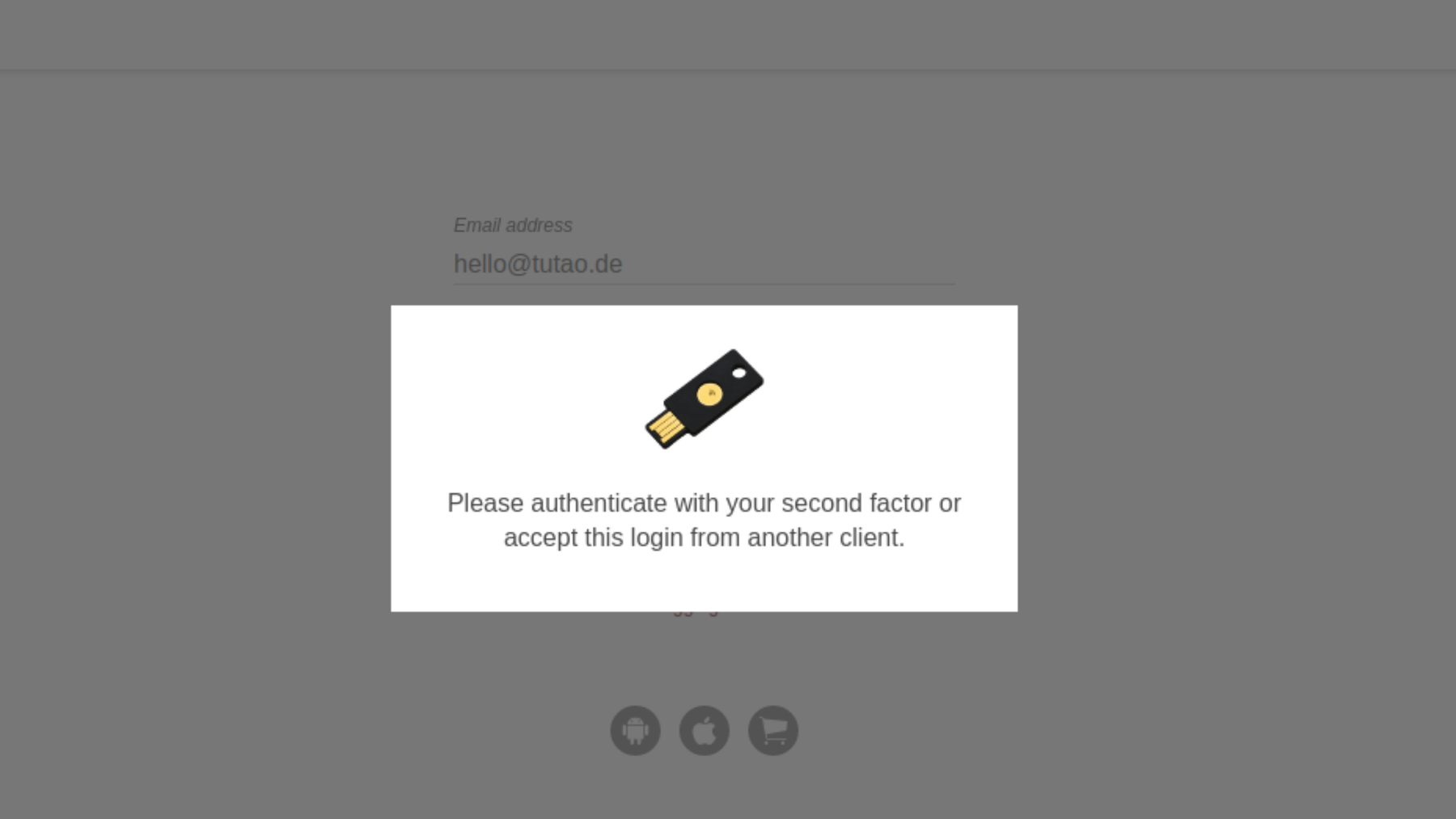

U2F ist ein offener Authentifizierungsstandard, der einen Schlüssel für mehrere Dienste verwendet. Er vereinfacht und erhöht die Sicherheit von 2FA (Zwei-Faktor-Authentifizierung), da keine Treiber oder Client-Software erforderlich sind.

Die universelle Zwei-Faktor-Authentifizierung bezieht sich auf ein separates Gerät, das einen geheimen, zusätzlichen Schlüssel enthält, der für die Anmeldung bei Ihren digitalen Konten erforderlich ist. Anstatt einen bestimmten Code (OTP) einzugeben, müssen Sie nur ein Gerät als zweiten Faktor anschließen.

**Weiterlesen: 4 Möglichkeiten, Ihre digitale Identität heute zu schützen.

U2F-Sicherheitsschlüssel vs. 2FA-Authentifizierung

U2F-Schlüssel sind nicht dasselbe wie 2FA: 2FA ist eine Zwei-Faktor-Authentifizierung, die alle Methoden für den zweiten Faktor umfasst (z. B. SMS, TOTP, U2F und mehr). U2F-Sicherheitsschlüssel bieten nur eine Möglichkeit, die Zwei-Faktor-Authentifizierung einzurichten - allerdings die sicherste!

Welche Vorteile bietet die Verwendung eines U2F-Sicherheitsschlüssels?

- Schnelle Authentifizierung: Verringern Sie die Zeit bis zur Authentifizierung

- Starke Sicherheit: Keine Kontoübernahmen, wenn vollständig implementiert

- Mehrere Auswahlmöglichkeiten: Zugang zu fast 1.000 Anwendungen und Diensten

Was sind die Nachteile?

Es gibt einen wesentlichen Nachteil von U2F-Lösungen im Vergleich zu TOTP (das ein gemeinsames Geheimnis verwendet): Bei U2F gibt es keine Möglichkeit, Wiederherstellungscodes von gemeinsam genutzten Geheimnissen zu sichern.

Wenn ein Hardware-Sicherheitsschlüssel verloren geht, ist es unmöglich, sich bei den Diensten und Anwendungen anzumelden, die ursprünglich mit diesem Hardware-Sicherheitsschlüssel gesichert waren. Daher bieten die meisten Dienste eine Möglichkeit, die Anmeldedaten zurückzusetzen, um den Zugang wiederherzustellen.

Tuta zum Beispiel bietet einen Wiederherstellungscode, der zusammen mit dem richtigen Passwort eingegeben werden muss, um einen verlorenen U2F-Sicherheitsschlüssel zurückzusetzen (in diesem Fall: zu entfernen). Außerdem ist es in Tuta möglich, mehrere U2F-Sicherheitsschlüssel zu registrieren. Wenn einer verloren geht, können sich die Benutzer immer noch mit einem der anderen registrierten U2F-Sicherheitsschlüssel anmelden.

Ist U2F wirklich für jeden notwendig?

Generell empfehlen wir bei Tuta jedem, seine Tuta-Anmeldedaten mit einem U2F-Sicherheitsschlüssel zu sichern.

Bei Tuta empfehlen wir jedem, einen zweiten Faktor wie einen Yubikey zu verwenden.

U2F-Authentifizierung

U2F - Zwei-Faktor-Authentifizierung mit einem Hardware-Sicherheitsschlüssel - ist der sicherste Weg, um Ihre Online-Konten vor bösartigen Angriffen wie Credential Stuffing zu schützen. Sie ist auch sicherer als die Zwei-Faktor-Authentifizierung über OTP oder TOTP, sogenannte Einmalkennworte - One-Time Passwords oder Time-based One-Time Passwords. Dabei handelt es sich um generierte Codes, die nur für einen kurzen Zeitraum gültig sind. Wir von Tuta empfehlen daher dringend, einen Hardware-Schlüssel zu aktivieren, um Ihre verschlüsselte Mailbox zu schützen.

Wie schützen U2F-Sicherheitsschlüssel vor Phishing?

U2F-Sicherheitsschlüssel sichern Ihre Anmeldedaten, dass niemand Ihre Konten übernehmen kann - auch nicht nach einem erfolgreichen Phishing-Angriff.

In der heutigen digitalisierten Welt, in der alles online geschieht, werden Phishing-E-Mails immer raffinierter. Das bedeutet, dass auch das Risiko, auf solche Angriffe hereinzufallen, steigt. Der Absender der Phishing-E-Mail versucht in der Regel, Sie dazu zu bringen, auf einen Link zu klicken, über den Sie Ihr Passwort eingeben sollen. Sollte dies geschehen, kann der Angreifer Ihr Passwort leicht stehlen und Ihr Konto übernehmen.

Wenn jedoch ein zweiter Faktor wie U2F auf Ihrem Konto aktiviert wurde, ist das Passwort für den Angreifer nutzlos und Ihr Konto ist sicher.

Darüber hinaus ist eine U2F-aktivierte Benutzeranmeldung an den Ursprung gebunden, d. h. nur die echte Website kann sich mit dem Schlüssel (zweiter Faktor) authentifizieren. Die Authentifizierung schlägt auf jeder gefälschten Phishing-Website fehl, selbst wenn der Benutzer sie für echt gehalten hat.

Warum sollten Sie eine Zwei-Faktor-Authentifizierung (2FA) aktivieren?

- Ein U2F-Sicherheitsschlüssel erhöht den Schutz Ihrer Konten (z. B. E-Mail-, Drive- oder Social-Media-Konten).

- Ein U2F-Sicherheitsschlüssel ist die sicherste Version der Zwei-Faktor-Authentifizierung.

- Ein U2F-Gerät erstellt einen kryptografischen Schlüssel, um Ihr Konto zu entsperren.

- Phishing-Angriffe werden mit einem U2F-Sicherheitsschlüssel nahezu unmöglich.

Wie funktionieren U2F-Sicherheitsschlüssel?

Für den Benutzer sind U2F-Sicherheitsschlüssel sehr einfach. Sie können denselben U2F-Sicherheitsschlüssel für alle Ihre Konten aktivieren, z. B. für Tuta, Amazon oder X. Wenn Sie sich anmelden, geben Sie Ihren Benutzernamen und Ihr Passwort ein und müssen dann nur noch den USB-ähnlichen Hardwareschlüssel in Ihr Gerät stecken und antippen, um den Authentifizierungsprozess abzuschließen.

Technisch gesehen ist der Vorgang wesentlich komplexer. Die Fido Alliance erklärt den Prozess wie folgt:

“Das U2F-Gerät und -Protokoll müssen den Datenschutz und die Sicherheit des Benutzers gewährleisten. Im Kern des Protokolls verfügt das U2F-Gerät über eine Fähigkeit (idealerweise in einem sicheren Element), die ein herkunftsspezifisches öffentliches/privates Schlüsselpaar erzeugt. Das U2F-Gerät gibt den öffentlichen Schlüssel und ein Schlüsselhandle während der Benutzerregistrierung an den ursprünglichen Online-Dienst oder die Website weiter."

"Später, wenn der Benutzer eine Authentifizierung durchführt, sendet der ursprüngliche Online-Dienst oder die Website den Key Handle über den Browser an das U2F-Gerät zurück. Das U2F-Gerät verwendet den Key Handle, um den privaten Schlüssel des Benutzers zu identifizieren, und erstellt eine Signatur, die an den Ursprung zurückgeschickt wird, um das Vorhandensein des U2F-Geräts zu verifizieren. Der Key Handle ist also einfach eine Kennung für einen bestimmten Schlüssel auf dem U2F-Gerät."

"Das vom U2F-Gerät während der Registrierung erzeugte Schlüsselpaar ist herkunftsspezifisch. Während der Registrierung sendet der Browser dem U2F-Gerät einen Hash des Ursprungs (Kombination aus Protokoll, Hostname und Port). Das U2F-Gerät sendet einen öffentlichen Schlüssel und ein Schlüsselhandle zurück. Sehr wichtig ist, dass das U2F-Gerät die anfragende Herkunft im Key Handle kodiert."

"Später, wenn der Benutzer versucht, sich zu authentifizieren, sendet der Server das Schlüsselhandle des Benutzers zurück an den Browser. Der Browser sendet dieses Schlüsselhandle und den Hash des Ursprungs, der die Authentifizierung anfordert. Das U2F-Gerät vergewissert sich, dass es diesen Key Handle an diesen bestimmten Ursprungs-Hash ausgegeben hat, bevor es einen Signiervorgang durchführt. Bei einer Nichtübereinstimmung wird keine Signatur zurückgegeben. Diese Herkunftsprüfung stellt sicher, dass die öffentlichen Schlüssel und Key Handles, die von einem U2F-Gerät an einen bestimmten Online-Dienst oder eine bestimmte Website ausgegeben wurden, nicht von einem anderen Online-Dienst oder einer anderen Website (d. h. einer Website mit einem anderen Namen in einem gültigen SSL-Zertifikat) verwendet werden können. Dies ist eine kritische Datenschutzeigenschaft - vorausgesetzt, der Browser funktioniert wie er soll, kann eine Website die Identität mit dem U2F-Gerät eines Benutzers nur mit einem Schlüssel verifizieren, der von diesem bestimmten U2F-Gerät an diese bestimmte Website ausgestellt worden ist. Wäre diese Herkunftsprüfung nicht vorhanden, könnten ein öffentlicher Schlüssel und ein Key Handle, die von einem U2F-Gerät ausgestellt wurden, als ‘Supercookie’ verwendet werden, der es mehreren konspirierenden Websites ermöglicht, die Identität eines bestimmten Benutzers eindeutig zu überprüfen und zuzuordnen."

"Der Benutzer kann dasselbe Gerät auf mehreren Websites verwenden - es dient also als physischer Web-Schlüsselbund des Benutzers mit mehreren (virtuellen) Schlüsseln für verschiedene Websites, die von einem physischen Gerät aus bereitgestellt werden. Durch die Verwendung des offenen U2F-Standards kann jeder beliebige Browser (oder jedes Betriebssystem) mit U2F-Unterstützung mit jedem U2F-kompatiblen Gerät des Nutzers kommunizieren, um eine starke Authentifizierung zu ermöglichen.”

Geschichte

Universeller zweiter Faktor (U2F) ist ein offener Standard, der die Zwei-Faktor-Authentifizierung (2FA) mit speziellen Universal Serial Bus (USB)- oder Near Field Communication (NFC)-Geräten stärkt und vereinfacht. Nachfolger ist das FIDO2-Projekt, das den W3C-Standard für Web-Authentifizierung (WebAuthn) und das Client to Authenticator Protocol 2 (CTAP2) der FIDO Alliance umfasst.

Ursprünglich wurde der Standard von Google und Yubico unter Mitwirkung von NXP Semiconductors entwickelt, wird aber jetzt von der FIDO Alliance allein verwaltet.

Eine Liste aller Dienste, die U2F-Sicherheitsschlüssel unterstützen, finden Sie hier.

Ziel: Starke Authentifizierung und Datenschutz für das Web

Das U2F-Ökosystem wurde entwickelt, um eine starke Zwei-Faktor-Authentifizierung (2FA) für Benutzer im Internet zu ermöglichen und gleichzeitig die Privatsphäre des Benutzers zu wahren.

Der Benutzer trägt ein “U2F-Gerät” als zweiten Faktor bei sich, mit dem er sich bei seinen Online-Konten anmeldet. Auf diese Weise können diese Konten sicher gehalten werden, insbesondere vor Phishing-Angriffen.

U2F-Hardware-Sicherheitsschlüssel sind eine große Errungenschaft, da sie dafür sorgen, dass Menschen und ihre Online-Konten im Internet sicher sind.

Vergleich der verschiedenen Optionen für die Zwei-Faktor-Authentifizierung (2FA)

Sicherheitsgerät: U2F-Sicherheitsschlüssel

- Die sicherste Option

- Der private Schlüssel wird lokal auf dem U2F-Gerät gespeichert

- Garantiert Schutz gegen Man-in-the-Middle-Angriffe (MITM) und Phishing

- Erfordert ein Hardware-Gerät

- Keine manuelle Eingabe erforderlich

Authenticator-App: TOTP

- Eine App generiert Codes, die nur für einen kurzen Zeitraum gültig sind (Google Authenticator, Authy, etc.)

- Manuelle Eingabe bei jeder Anmeldung erforderlich

- Erfordert kein Hardware-Gerät

- Schützt die Anmeldung auf dem mobilen Gerät nicht, da die App auf dem mobilen Gerät einen zweiten Faktor generiert

Authenticator-App: HOTP

- Eine App generiert Codes, die bis zur Verwendung gültig sind

- Wird heutzutage seltener verwendet, die meisten Authentifizierungs-Apps (Google Authenticatorm Authy, etc.) verwenden standardmäßig TOTP

- Die Codes müssen sicher gespeichert werden

- Manuelle Eingabe bei jeder Anmeldung erforderlich

- Erfordert kein Hardware-Gerät

- Schützt die Anmeldung auf dem Mobilgerät nicht, da die App auf dem Mobilgerät einen zweiten Faktor generiert

SMS-Code

- Code wird per SMS verschickt

- Manuelle Eingabe bei jeder Anmeldung erforderlich

- Am wenigsten sichere Option, da SMS leicht abgefangen werden können

- Erfordert kein Hardware-Gerät

- Schützt die Anmeldung über ein mobiles Gerät nicht, da die SMS auf dem mobilen Gerät einen zweiten Faktor enthält