Woran Sie erkennen, ob Ihre Konten gehackt worden sind: Ihr ultimativer Leitfaden für 2024

Angesichts der nicht enden wollenden Welle von Datenschutzverletzungen, bei denen Anmeldeinformationen von Nutzern abgegriffen werden, ist es an der Zeit, alle Möglichkeiten kennenzulernen, wie Sie feststellen können, ob Ihre Konten gehackt wurden.

Anzeichen für ein gehacktes Konto

Angesichts der Unmengen an Benutzerinformationen, die aufgrund des unaufhaltsamen Datenflusses zur Verfügung stehen, nehmen Angriffe zum Ausfüllen von Anmeldeinformationen immer mehr zu. Eine böswillige Kontoübernahme kann schnell geschehen, aber wenn Sie die Anzeichen eines potenziellen Angriffs erkennen, können Sie verhindern, dass böswillige Akteure die Kontrolle über Ihre Konten erlangen und Sie aussperren. Dadurch werden nicht nur Ihre Kontodaten und persönlichen Informationen geschützt, sondern Sie können auch dazu beitragen, das Spam-Aufkommen zu verringern, indem Sie Ihre Konten im Auge behalten. Außerdem verlangsamen Sie die Ausbreitung anderer Arten von Phishing-Angriffen, die versuchen könnten, die Konten derjenigen zu übernehmen, die in Ihren Kontakt- oder Freundeslisten aufgeführt sind.

Es gibt einige verräterische Anzeichen dafür, dass Ihr Konto möglicherweise kompromittiert wurde, und diese können je nach der von Ihnen verwendeten Plattform variieren. Ein erster Hinweis darauf, dass Ihr Konto zur Zielscheibe geworden ist, kann sein, dass Sie E-Mails zum Zurücksetzen von Passwörtern oder Push-Benachrichtigungen über neue Anmeldungen von Ihren bevorzugten Social-Media-Anwendungen oder E-Mail-Anbietern erhalten. Dabei kann es sich um Versuche von Bots handeln, die Ihre öffentlich zugänglichen Konten entdeckt haben und dann versuchen, Ihr Passwort zurückzusetzen. Bevor Sie auf einen Link in der E-Mail klicken, sollten Sie unbedingt überprüfen, ob es sich nicht um einen Phishing-Versuch handelt. Aufforderungen, Ihre Anmeldedaten einzugeben, um die Kontoinhaberschaft zu bestätigen, können für Angreifer eine geschickte Methode sein, Sie zur Herausgabe Ihrer Anmeldedaten zu verleiten.

Wenn Sie sich Sorgen machen, dass Ihre Daten von einer Sicherheitsverletzung betroffen sein könnten - und das ist bei den meisten Menschen leider der Fall -, können Sie Ressourcen wie Have I Been Pwned nutzen, um herauszufinden, wo Ihre Daten preisgegeben wurden.

Vielleicht versuchen Sie, Ihre Social-Media-Anwendungen zu öffnen, und werden auf mysteriöse Weise ausgeloggt. Wenn Sie Ihr Passwort eingeben, können Sie sich zwar wieder einloggen, aber das kann ein Zeichen dafür sein, dass jemand in Ihr Konto eingedrungen ist und Ihre Sitzung beendet hat, ohne Ihr Passwort zurückzusetzen. Wenn Sie einen Verdacht haben, können Sie jederzeit die offenen Sitzungen und die verbundenen Geräte in den Einstellungen Ihres Kontos überprüfen.

Möglicherweise gibt es keine aktiv verbundenen Geräte, aber es ist auch wichtig, regelmäßig zu überprüfen, ob unbekannte automatische Weiterleitungen oder [IMAP/POP-Verbindungen aktiviert sind. Dies ist besonders wichtig, da dies ein Hinweis darauf sein könnte, dass jemand Ihre E-Mails ausspäht. Dies könnte der Fall sein, wenn ein Hacker versucht, Kontoinformationen wie Anmeldedaten für Ihre Online-Banking-Konten zu stehlen.

Im Folgenden erfahren Sie, wie Sie die verbundenen Geräte in Ihren E-Mail- und Social-Media-Konten überprüfen können, um Anzeichen für eine Kompromittierung Ihrer Konten zu erkennen, bevor es zu spät ist.

So überprüfen Sie verbundene Geräte in Gmail

Ihr E-Mail-Konto ist der Dreh- und Angelpunkt Ihres digitalen Lebens. Es ist zu einer obligatorischen Kontaktinformation geworden, wenn Sie sich bei Online-Diensten oder Apps anmelden, ein Bankkonto eröffnen oder einen Arzt aufsuchen. Aufgrund dieser zentralen Rolle ist Ihr E-Mail-Konto ein verlockendes Ziel für Hacker oder andere böswillige Akteure, die Ihre persönlichen Daten stehlen oder Ihr Konto für Spamming-Kampagnen missbrauchen wollen. Da Gmail (auch wenn es bessere Alternativen wie Tuta Mail gibt) von Google einer der größten kostenlosen E-Mail-Dienste der Welt ist, sind Gmail-Konten ein bevorzugtes Ziel für Angriffe.

Es gibt es einige verräterische Anzeichen dafür, dass Ihr Konto für Personen mit ungebührlichen Absichten interessant geworden ist, die Sie im Blick behalten sollten. Als Erstes sollten Sie, wie oben erwähnt, Ihr Konto auf unregelmäßige Aktivitäten überprüfen, z. B. auf seltsame E-Mails in Ihrem Ordner “Gesendet” oder auf unbekannte Geräte im Session Handling, die mit Ihrem Konto verbunden sind. Um zu überprüfen, welche Geräte derzeit Zugriff auf Ihr Gmail-Konto haben, können Sie Folgendes tun:

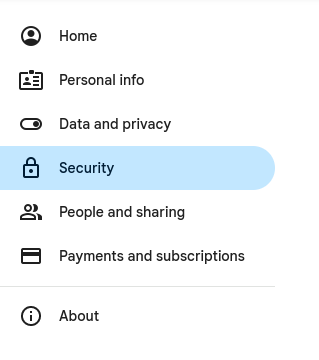

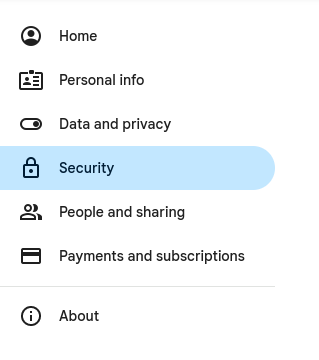

- Klicken Sie auf Einstellungen > Sicherheit

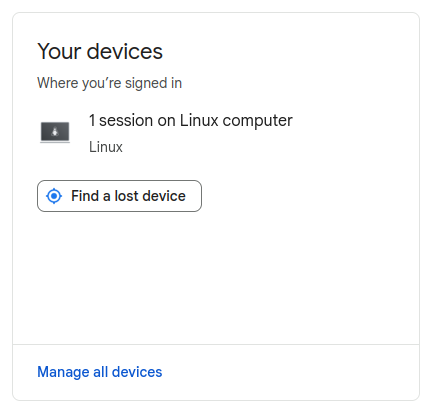

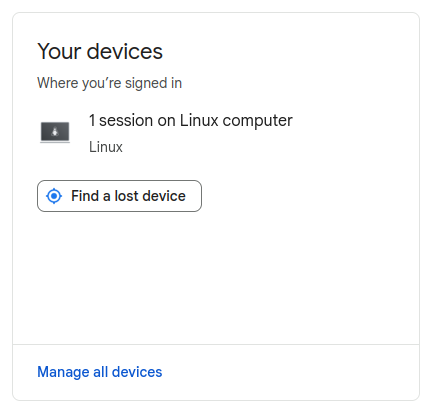

- Unter Ihre Geräte können Sie alle Geräte sehen, die derzeit mit Ihrem Konto verbunden sind.

- Um unbekannte Geräte anzuzeigen und von Ihrem Gmail-Konto zu entfernen, können Sie auf Alle Geräte verwalten klicken, wodurch Sie alle Geräte entfernen können, die keinen Zugriff auf Ihr Konto und Ihre Daten haben sollen.

Wenn Sie das Gerät wechseln, z. B. beim Kauf eines neuen Telefons, und vergessen, die Sitzung zu beenden, wird dieses Gerät weiterhin in der Liste aufgeführt. Wenn hier also ein älteres Gerätemodell aufgelistet ist, das Sie zuvor besaßen, muss dies kein Grund zur Sorge sein. Aus Sicherheitsgründen ist es ratsam, Geräte, die nicht mehr verwendet werden, zu entfernen.

Wie Sie Geräte in Ihrem Outlook-Konto verwalten

Outlook (für das es auch bessere Alternativen gibt) ist wie Gmail ein weiterer großer E-Mail-Anbieter mit über 500 Millionen aktiven Nutzern. Outlook ist auch eine dominierende Präsenz in der Welt der Unternehmens-IT. Wie Googles Gmail bietet auch Microsofts Outlook eine Reihe von Sicherheitsfunktionen, um Ihr Konto zu schützen, wie z. B. die Multi-Faktor-Authentifizierung und die Unterstützung von Passkeys. Sie können auch sehen, welche Konten verbunden sind, und alle entfernen, die Ihnen nicht gehören.

-

Klicken Sie dazu auf das Symbol Ihres Kontos und wählen Sie Mein Microsoft-Konto. Sie werden dann zur Kontoübersichtsseite weitergeleitet.

-

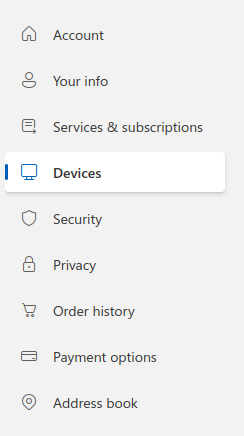

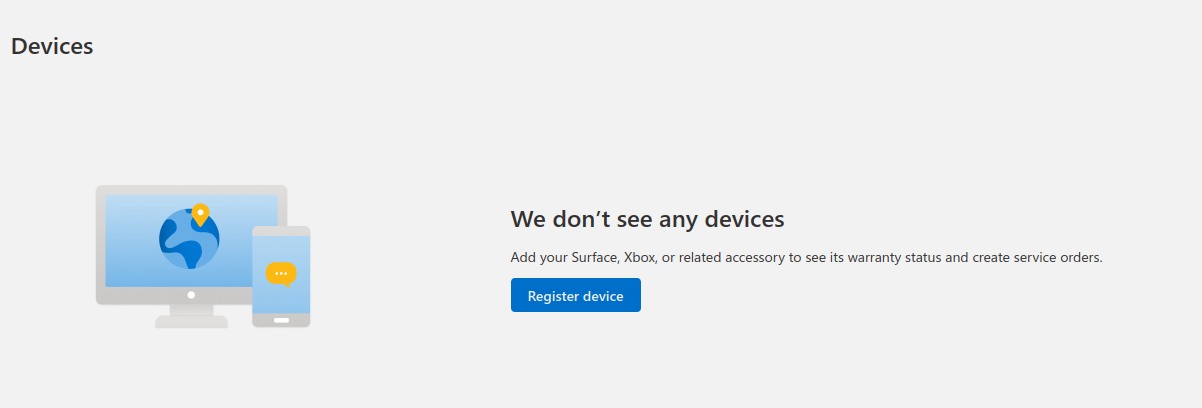

Klicken Sie auf Geräte.

- Hier können Sie nun sehen, welche Geräte mit Ihrem Konto verknüpft sind, und alle Geräte entfernen, denen Sie nicht vertrauen oder die Sie nicht verknüpft haben möchten.

Wenn Sie Outlook (oder sogar Hotmail) seit langem nutzen, sollten Sie dieses Menü im Auge behalten, um sich vor den neugierigen Blicken eines böswilligen Akteurs zu schützen. Dies ist besonders wichtig, wenn Sie den Webmail-Dienst von Outlook für Ihr Unternehmen nutzen. Fehler bei der Kontosicherheit bergen das Risiko einer Datenpanne, von Umsatzeinbußen und eines geschädigten Rufs.

Halten Sie Ihre Messages sicher

Die Versuche, WhatsApp-Konten zu übernehmen, um Kontaktlisten zu sammeln und Spam zu versenden, nehmen ebenfalls zu. Um Ihr WhatsApp-Konto davor zu schützen, gehackt zu werden, ist es natürlich sehr empfehlenswert, die Multi-Faktor-Authentifizierung zu aktivieren. Diese ist in Form eines PIN-Codes verfügbar, der manuell in der App angefordert oder per E-Mail verschickt werden kann. Wenn Sie diese Funktion aktivieren, schützen Sie Ihre WhatsApp-Konversationen vor allen, die versuchen, sich Zugang zu Ihrem Konto zu verschaffen.

Sie können auch die Geräte überwachen, die möglicherweise mit Ihrem Konto verknüpft wurden. Führen Sie dazu die folgenden Schritte aus:

-

Öffnen Sie WhatsApp auf Ihrem Gerät.

-

Wenn Sie ein iPhone verwenden, klicken Sie auf Einstellungen. Wenn Sie ein Android-Gerät verwenden, klicken Sie auf die drei vertikalen Punkte.

-

Wählen Sie hier auf beiden Systemen die Option Verknüpfte Geräte aus.

-

In diesem Fenster sehen Sie eine Liste mit allen Geräten, die mit Ihrem WhatsApp-Konto verknüpft sind. Durch Antippen der Geräte können Sie diese aus dem Konto abmelden.

Falls Sie unbekannte Geräte entdecken, sollten Sie diese sofort entfernen und sicherstellen, dass Sie Push-Benachrichtigungen und die Multifaktor-Authentifizierung aktiviert haben. Dadurch erhalten Sie eine Benachrichtigung, wenn jemand versucht, sich wieder in das Konto einzuloggen, was Sie dann verweigern können. Um bei WhatsApp sicher zu sein, wird außerdem empfohlen, sich nicht über inoffizielle Versionen der App bei dem Konto anzumelden.

Signal

Die Post-Quantum-Ende-zu-Ende-Verschlüsselung von Signal kann Ihre Daten nur schützen, wenn Sie Eindringlinge von Ihrem Konto fernhalten. Genau wie bei WhatsApp sollten Sie sicherstellen, dass Sie eine PIN erstellt haben, um Ihr Konto vor einer Übernahme zu schützen. Diese PIN-Codes können im Einstellungsmenü Ihrer Signal-App aktiviert werden.

Um zu überprüfen, ob nicht zugelassene Desktop- oder Tablet-Geräte mit Ihrem Konto verknüpft sind, können Sie die folgenden Schritte ausführen:

-

Öffnen Sie Signal und klicken Sie unter Ihrem Benutzerprofilbild auf Signaleinstellungen.

-

Wählen Sie Verknüpfte Geräte.

-

Hier können Sie Geräte sowohl hinzufügen als auch entfernen.

Das bedeutet, dass Sie bei der Migration auf ein neues Gerät nicht gleichzeitig auf beiden Geräten angemeldet sein können.

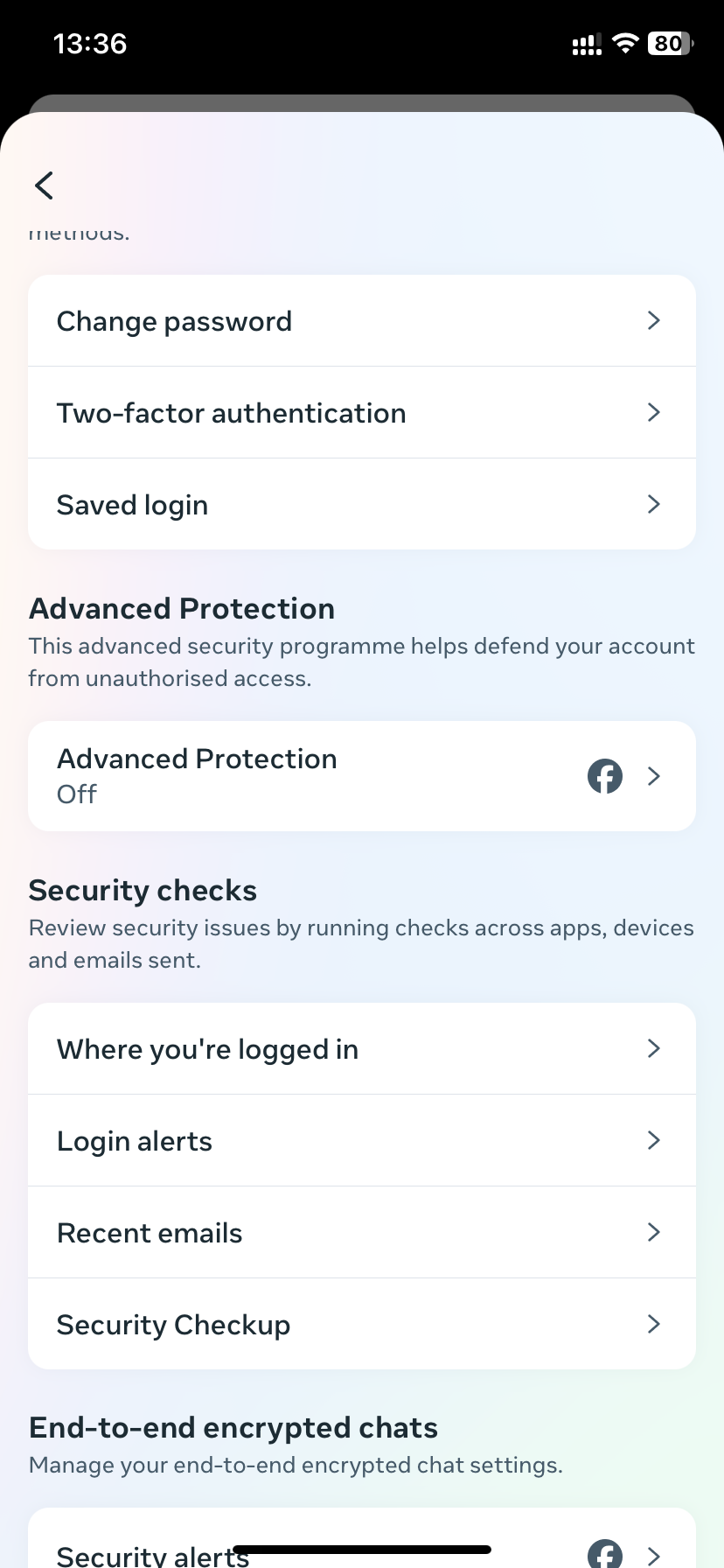

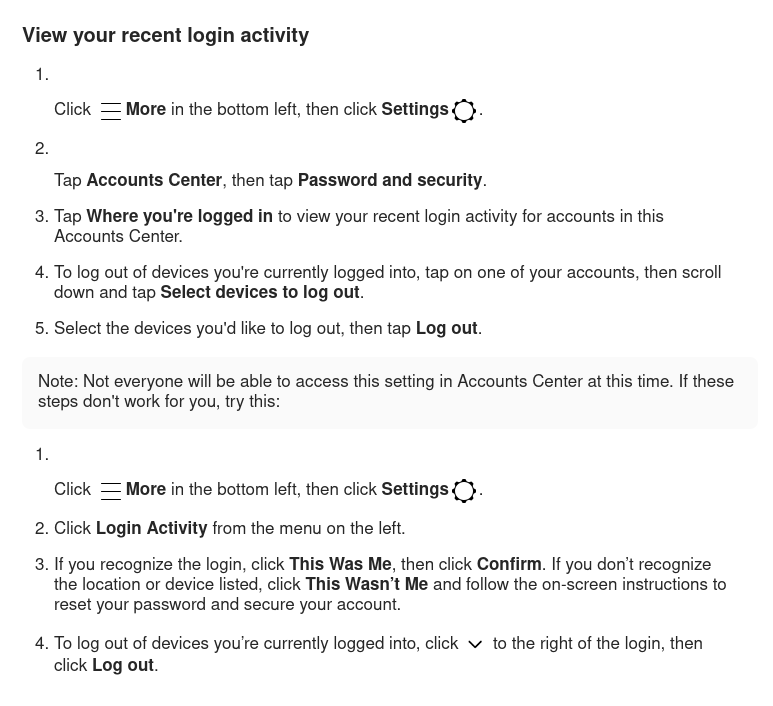

Wurde mein Facebook-Konto kompromittiert?

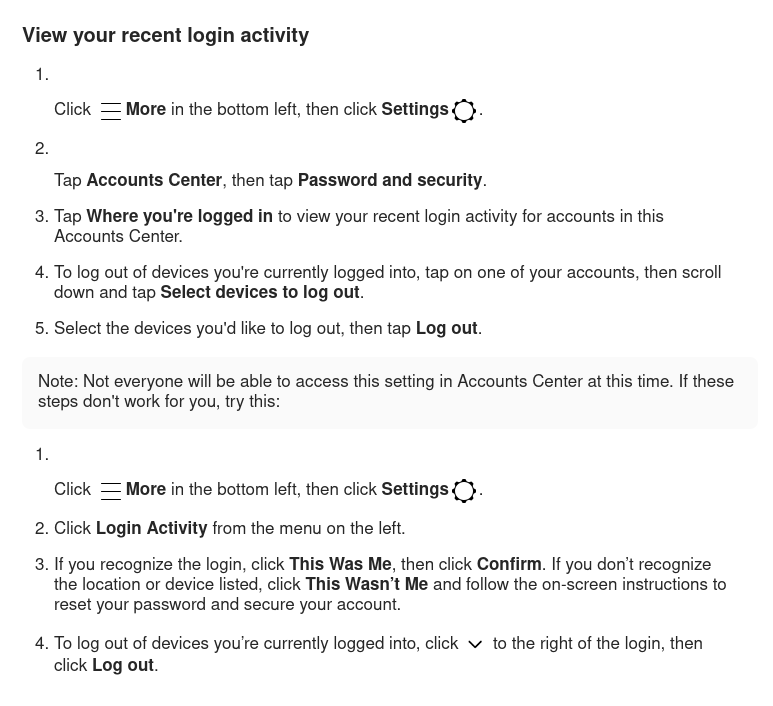

Facebook ist nicht nur für die Interaktion mit sozialen Medien, sondern auch für die Nutzung von Diensten wie Messenger und Facebook Marketplace zu einer wichtigen Stütze geworden. Insbesondere Facebook Marketplace stellt ein einzigartiges Ziel für Hacker dar, die versuchen, vertrauenswürdig aussehende Konten zu erstellen, um sie für Betrugskampagnen zu nutzen. Um zu überprüfen, welche Geräte Zugriff auf Ihr Konto haben, und um festzustellen, ob Ihr Facebook-Konto gehackt wurde, können Sie die folgenden Schritte ausführen:

-

Öffnen Sie Ihre Einstellungen und klicken Sie auf Kontocenter.

-

Klicken Sie auf Passwort und Sicherheit.

-

Wenn Sie “Wo Sie angemeldet sind” wählen, können Sie alle Sitzungen sehen, in denen Sie derzeit bei Facebook angemeldet sind. Wenn hier unbekannte Geräte aufgelistet sind, können Sie diese entfernen und sollten dann sofort Ihr Passwort ändern und die Zwei-Faktor-Authentifizierung aktivieren.

Wenn Sie sich in diesem Einstellungsmenü befinden, können Sie sich auch die Zeit nehmen, die allgemeinen Privatsphäre-Einstellungen Ihres Kontos zu überprüfen und zusätzliche Schritte zu unternehmen, die Ihre Privatsphäre auf Facebook verbessern könnten.

Wie kann ich feststellen, ob mein Instagram-Konto gehackt wurde?

Instagram, ein weiteres wichtiges Meta-Produkt, enthält ähnliche Schritte zur Verwaltung des Kontozugangs. In regelmäßigen Abständen muss überprüft werden, ob sich jemand in Ihr Konto eingeschlichen hat, um Zugang zu Ihren privaten Bildern, den Daten Ihrer Freunde und allen DMs, die sich möglicherweise im Konto befinden, zu erhalten. Die Sicherheitsmaßnahmen von Meta zur Überprüfung dieser Informationen beinhalten auch eine Option, mit der Sie Ihr Passwort zurücksetzen können, falls eine unbefugte Aktivität entdeckt wird.

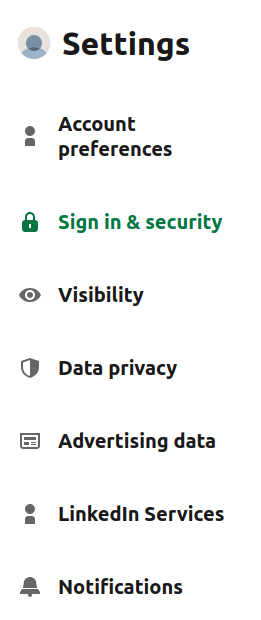

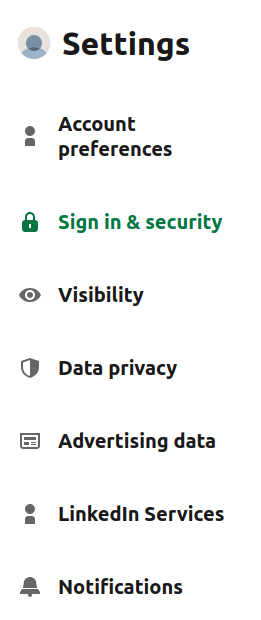

Sichern Sie Ihr LinkedIn

Da die Suche nach einem neuen Job mittlerweile hauptsächlich online erfolgt, haben sich Internetnutzer daran gewöhnt, die persönlichen Daten in ihrem Lebenslauf an Networking-Websites wie LinkedIn oder Indeed zu übermitteln. Angesichts der steigenden Zahl von Betrugsfällen und versuchten Identitätsdiebstählen über LinkedIn ist es wichtig, dass Sie regelmäßig überprüfen, ob Ihr Konto noch sicher ist.

- Öffnen Sie das Menü Einstellungen und wählen Sie Anmelden & Sicherheit.

- Klicken Sie auf Wo Sie angemeldet sind und überprüfen/entfernen Sie alle unbekannten Geräte. Dies betrifft alle Geräte, die aktiv bei Ihrem Konto angemeldet sind. Prüfen Sie daher auch die Geräte, die sich Ihr Passwort merken.

Da LinkedIn den Schwerpunkt auf die Einstellung von Mitarbeitern legt, für die eine offizielle Dokumentation erforderlich ist, ist die Wahrscheinlichkeit größer, dass Nutzer zu viele Informationen preisgeben. Achten Sie beim Ausfüllen Ihres Profils immer darauf, nur die minimal erforderlichen Daten anzugeben. Daten wie Ihre E-Mail-Adresse oder Ihr Geburtstag sind in der Anfangsphase der Einstellung nicht erforderlich. Wenn ein Feld eine Eingabe erfordert, können Sie immer “Verfügbar auf Anfrage” hinzufügen.

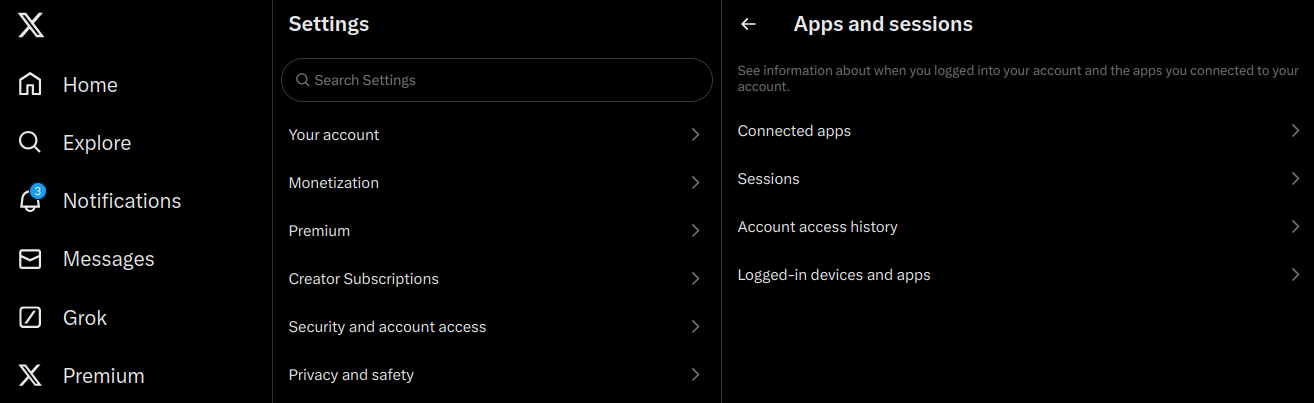

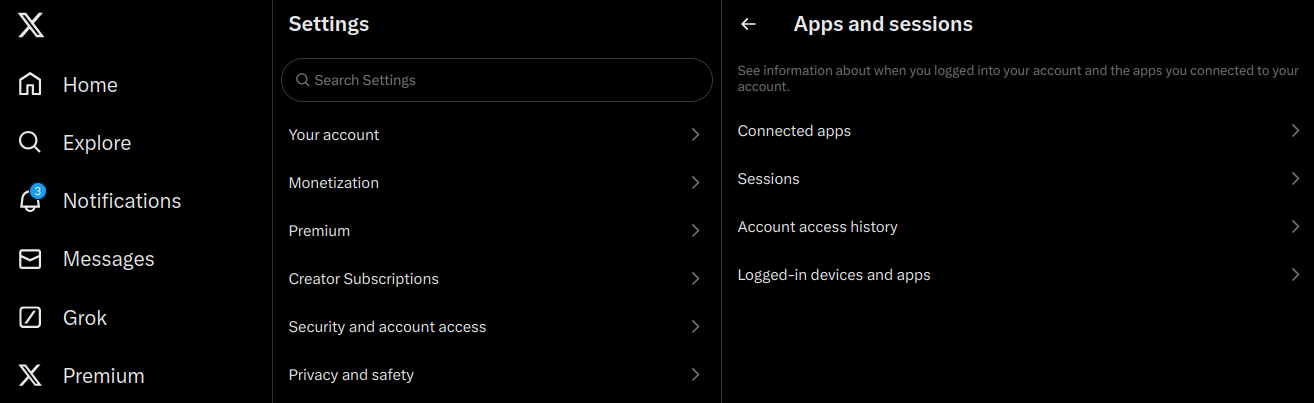

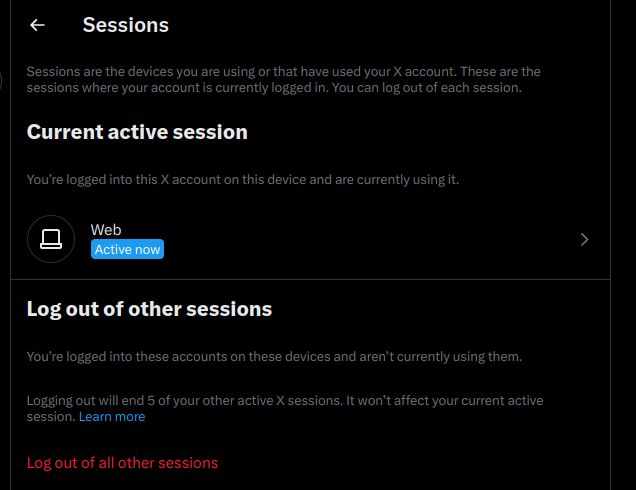

Halten Sie Ihr Twitter/X Konto sicher, indem Sie die Verbindungen verwalten

Twitter/X ist für die Verbreitung von Bot-Accounts bekannt. Laut Berichten von CNET aus dem Jahr 2017 wurden fast 48 Millionen Accounts von Bots betrieben. Eine Möglichkeit, Ihr Konto vor Hackerangriffen und der Welle von Spamming-Bots zu schützen, besteht darin, regelmäßig zu überprüfen, welche Geräte Zugriff auf Ihr Konto haben.

- Um dies zu überprüfen, klicken Sie auf das Menü Einstellungen.

- Wählen Sie dann Sicherheit und Kontozugriff.

- In diesem Menü können Sie die Apps von Drittanbietern, die mit dem Konto verbunden sein könnten, die derzeit offenen Sitzungen, die Geräte und die historischen Zugriffsinformationen einsehen.

Wie bei allen anderen Plattformen, die wir besprochen haben, sollten Sie Ihr Passwort sofort auf ein zufällig gewähltes sicheres Passwort ändern und die Zweitfaktor-Authentifizierung aktivieren, wenn bei der Überprüfung irgendwelche Unbekannten auftauchen. Eine nette Funktion, die Twitter/X-Benutzern zur Verfügung steht, ist die Möglichkeit, einen physischen Hardwareschlüssel zu Ihrem Konto hinzuzufügen, wie einen Nitrokey.

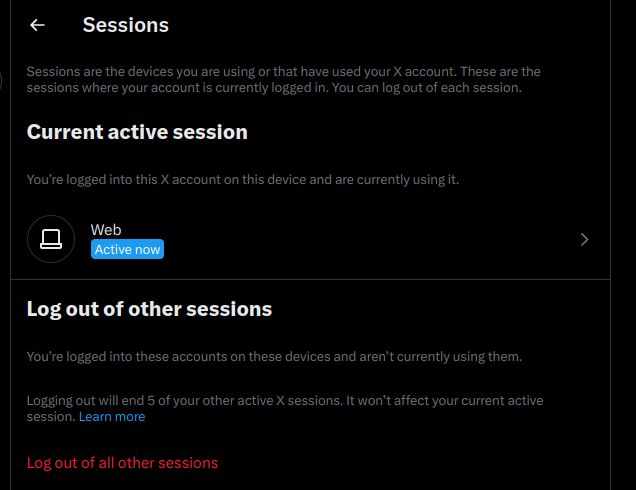

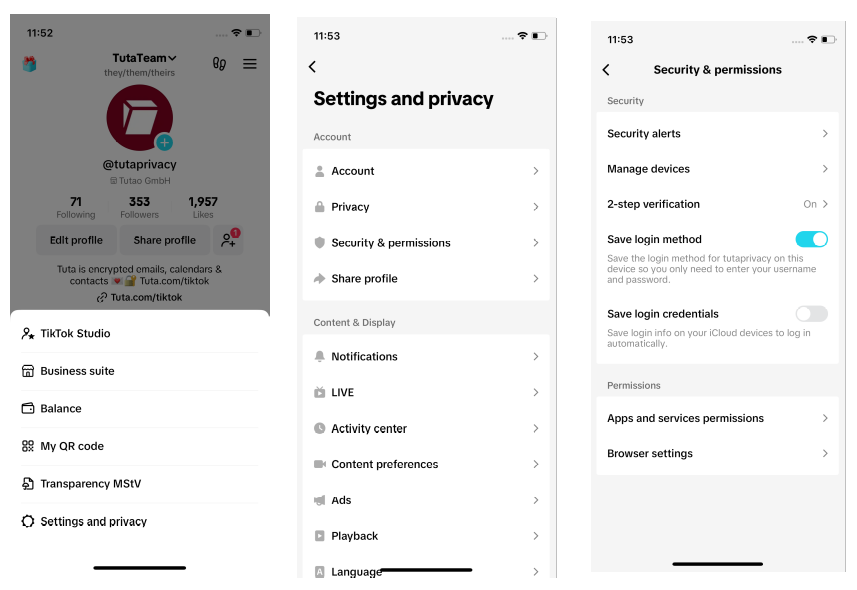

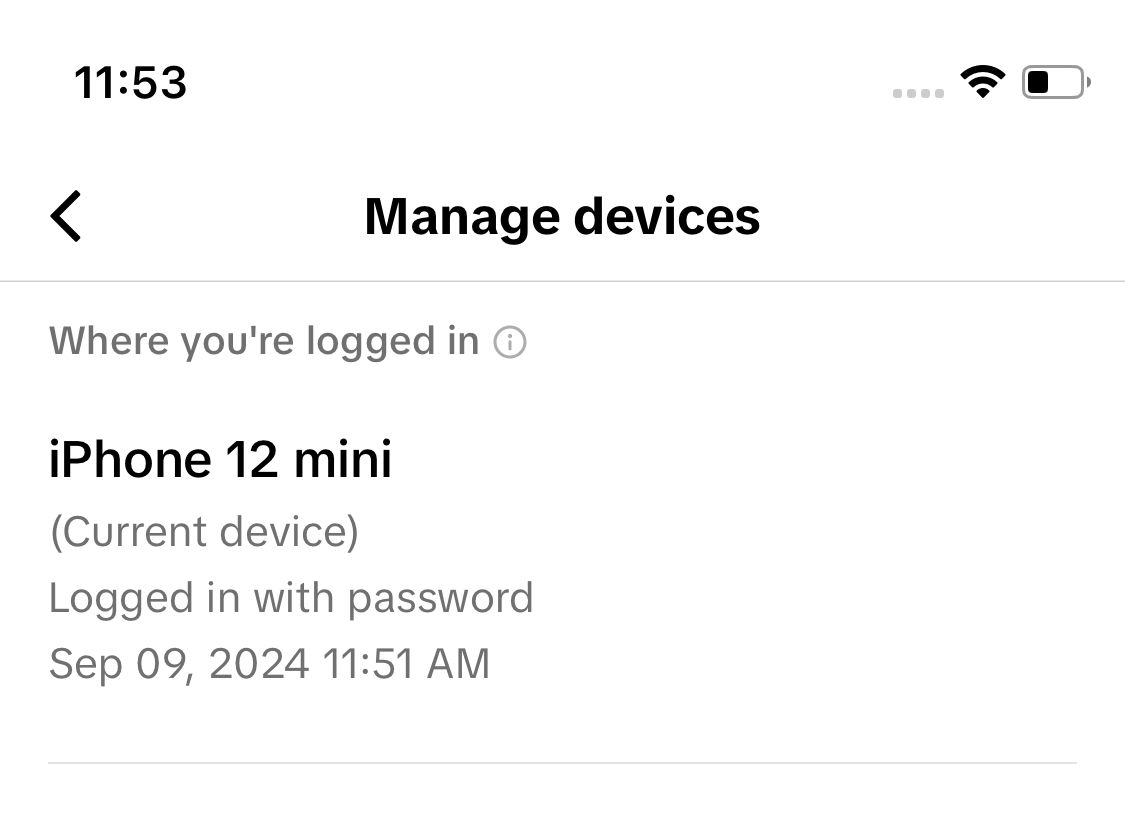

Sperren Sie Ihr TikTok-Konto

Obwohl TikTok in Bezug auf die Gesamtzahl der Nutzer hinter Facebook und Instagram zurückliegt, ist es die beliebteste Social-Media-App für die nächste Generation von Internetnutzern. TikTok-Konten erweisen sich als massive soziale und wirtschaftliche Kraft, sind aber auch nützlich für Betrüger, die Fake-Konten erstellen, um Spam zu versenden oder Inhalte zu bewerben.

Um zu überprüfen, ob ein Betrüger auf Ihr TikTok-Konto zugegriffen hat, öffnen Sie Ihre App und klicken Sie auf die drei horizontalen Linien in der oberen rechten Ecke, um das Einstellungsmenü zu öffnen.

- Wählen Sie Einstellungen und Datenschutz.

-

Klicken Sie auf Sicherheit und Berechtigung.

-

Hier können Sie die Verbindungen überprüfen, indem Sie Geräte verwalten wählen.

Wie bei anderen Apps auch, können Sie, wenn Sie einen Eindringling in Ihrem Konto entdecken, diesen aussperren, Ihr Passwort ändern und die 2-Faktor-Verifizierung in Form eines Verifizierungscodes aktivieren. Derzeit sind nur die Optionen SMS (nicht empfohlen), ein Sicherheitscode per E-Mail oder ein TOTP-Authentifizierungscode verfügbar. Von diesen Optionen würden wir vorrangig die Authentifizierungs-App empfehlen. Leider ist U2F nicht verfügbar, aber vielleicht wird die Unterstützung für physische Hardwareschlüssel in Zukunft eingeführt.

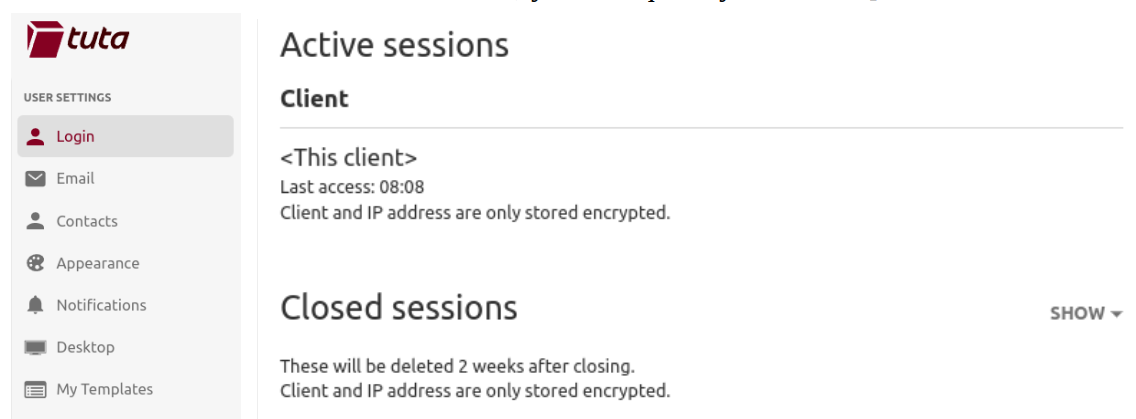

Tuta: Sichere E-Mail und Kalender mit einfacher Geräteverwaltung.

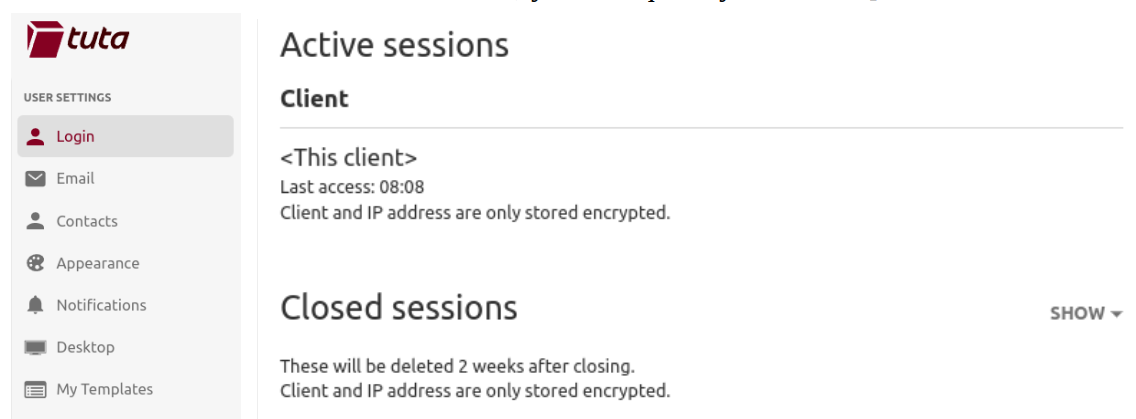

Genau wie bei anderen E-Mail- und Social-Media-Plattformen können Sie bei Tuta Mail ganz einfach überprüfen, wo Sie gerade angemeldet sind, und es gibt auch einen Anmeldeverlauf, der Ihnen alle zuvor geschlossenen Sitzungen anzeigt. So haben Sie immer im Blick, was in Ihrem Konto passiert. Sollte hier ein unbekanntes Gerät aufgeführt sein, können Sie es schnell entfernen.

Durch die Wahl eines E-Mail-Anbieters, der Ihre Daten verschlüsselt, sind Sie gegen Datenschutzverletzungen geschützt und mit unseren einfach zu bedienenden Sitzungsmanagement-Tools können Sie mit zwei einfachen Klicks kontrollieren, wer Zugang zu Ihrem Konto hat. Für maximale Sicherheit raten wir allen Nutzern, die Zwei-Faktor-Authentifizierung zu aktivieren und den Wiederherstellungscode an einem sicheren Ort aufzuschreiben.

Tuta macht Datenschutz und Sicherheit einfach und intuitiv! Wenn Sie sich noch nicht für Ihr kostenloses Konto angemeldet haben, können Sie noch heute damit beginnen.