Qu'est-ce que le texte chiffré ?

Les différences entre le texte en clair, le chiffrement et le texte chiffré, expliquées !

Comment fonctionne le chiffrement

Le chiffrement n’est pas nouveau, mais la technologie qui permet de chiffrer les messages a évolué rapidement au cours des dernières décennies. Les Grecs de l’Antiquité chiffraient les messages destinés aux combats militaires et envoyés aux commandants à l’aide d’une scytale. Il s’agit d’un outil qui enroule un morceau de parchemin autour d’une tige de bois afin d’écrire ou de lire des messages en clair. Une fois le parchemin déroulé, le message se perd dans une mer de caractères sans rapport, appelée texte chiffré. En déplaçant l’emplacement des lettres, il s’agit d’un exemple de chiffrement par transposition.

Aujourd’hui, nous avons dépassé la cryptographie classique qui se concentrait sur l’ordre et l’emplacement des lettres ou d’autres motifs linguistiques et nous nous sommes tournés vers le cryptage mathématique des données numériques. Quels que soient les progrès technologiques, le cryptage et le décryptage d’un message impliquent toujours un texte en clair et un texte chiffré.

En cryptographie, un texte chiffré est le format brouillé d’un texte qui résulte de son chiffrement. Ainsi, le texte devient illisible pour quiconque ne connaît pas la clé permettant de le décrypter et de lui redonner sa forme initiale.

Le cryptage commence par le texte en clair

Lorsque vous écrivez un message, une note ou une pensée sur une feuille de papier ou dans votre smartphone, le texte que vous lisez sans effort est ce que les cryptographes appellent le texte en clair. Il s’agit des données que vous créez avant l’application de toute mesure de cryptage. Les messages en clair ne sont pas confidentiels, car n’importe qui peut les lire aussi facilement qu’un journal.

L’endroit le plus courant où vous pouvez entendre le mot “texte en clair” est dans le contexte des journalistes qui font des reportages sur les violations de données. Il arrive trop souvent que des pirates s’introduisent dans un système non protégé et découvrent et siphonnent un trésor de données utilisateur en clair, comme des noms, des courriels ou des mots de passe. Cela signifie que les données, qui peuvent avoir été stockées dans un réseau relativement sûr, n’étaient pas protégées par des moyens de cryptage.

N’oubliez pas qu’à chaque fois que nous communiquons, quel que soit le support, l’énoncé initial ou le texte que nous créons est en clair.

Un chiffrement est introduit…

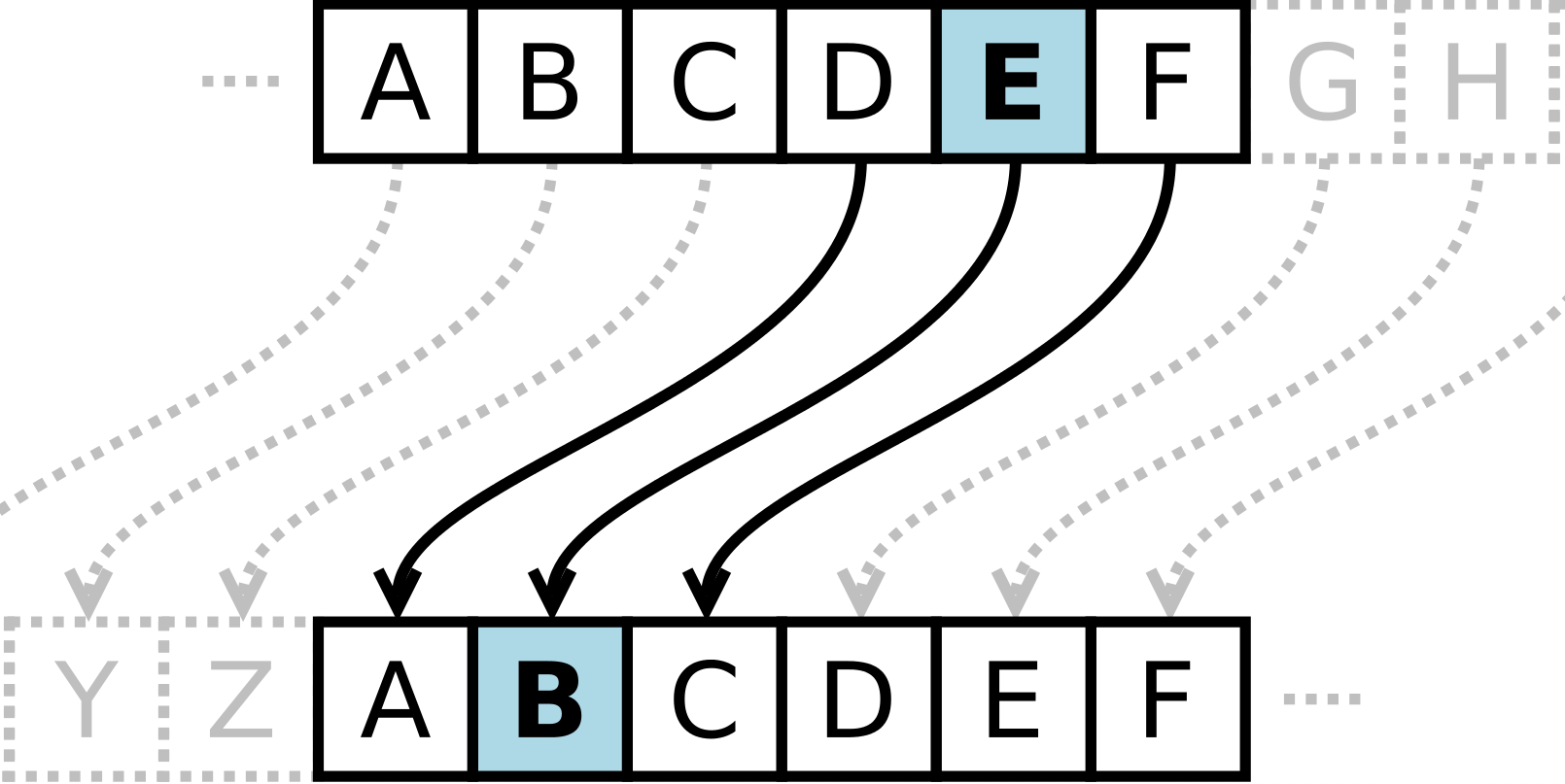

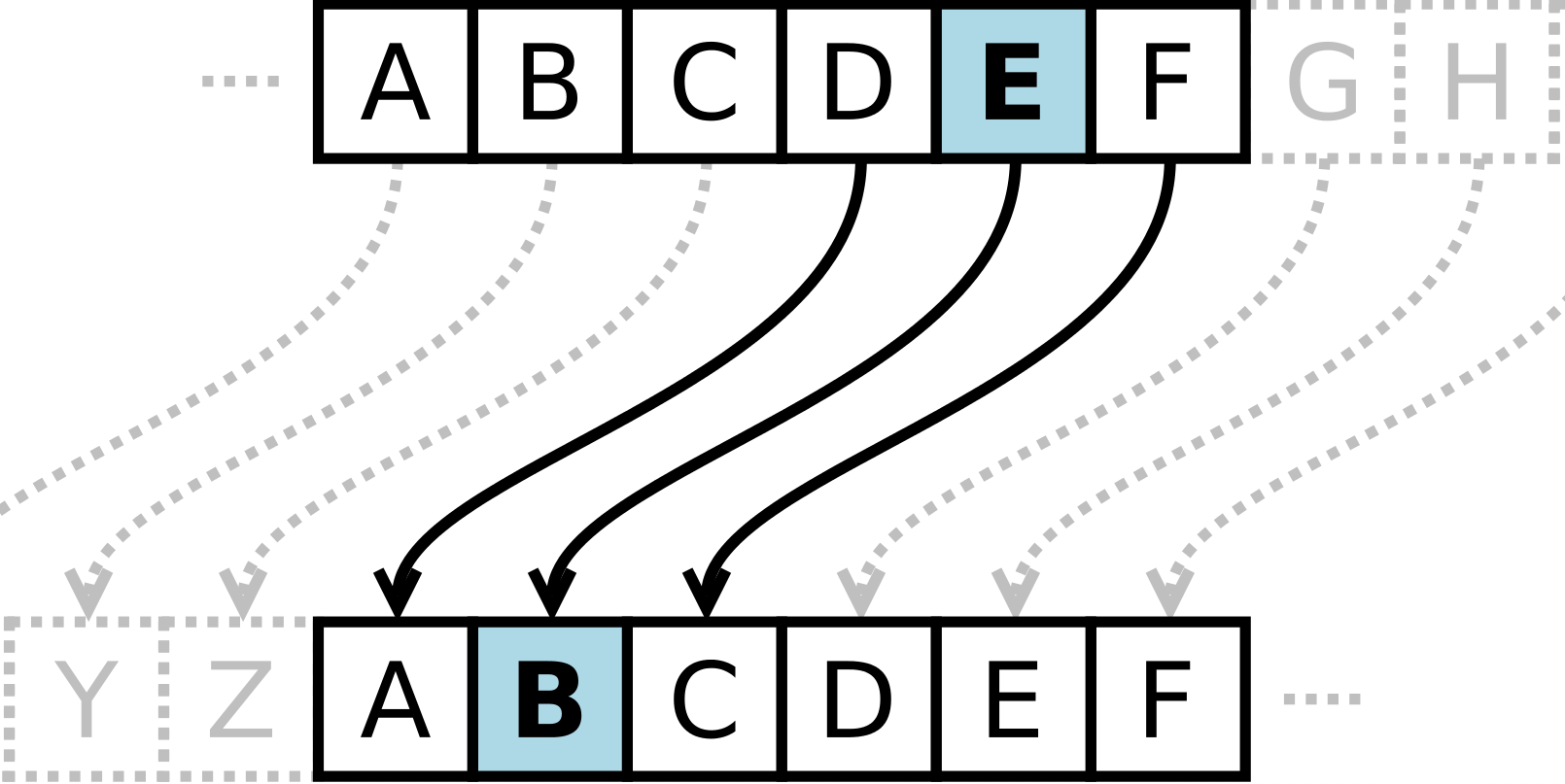

Vous vous demandez peut-être ce qui permet de transformer un texte en clair en texte chiffré. La réponse est un peu surprenante : c’est le chiffrement qui provoque ce changement d’état. Un chiffre est défini comme un algorithme cryptographique qui convertit des lettres ou des bits de données en texte chiffré.

Il existe de nombreux exemples célèbres de chiffrements, dont certains que vous connaissez peut-être déjà !

- Le chiffre de César: Ce célèbre chiffre réarrange l’ordre des lettres en les décalant. Notre texte en clair “Howdy” pourrait devenir le texte chiffré “Jqyfa”. Dans ce cas, le chiffrement remplace chaque lettre par la deuxième qui la suit.

- AES: l’Advanced Encryption Standard est un algorithme de chiffrement par bloc utilisé dans les distributeurs automatiques de billets, le courrier électronique et les logiciels d’accès à distance.

Le texte chiffré est prêt à être transféré et à être déchiffré ultérieurement

Une fois qu’un algorithme de chiffrement a été appliqué à un message ou à un élément de données, celui-ci est considéré comme chiffré. Selon la puissance de l’algorithme de chiffrement utilisé, les données seront plus ou moins vulnérables à l’interception et au déchiffrement.

Actuellement, l’AES256 est considéré comme un algorithme de chiffrement à sécurité quantique pour les données au repos. Cela signifie que l’AES256 peut assurer la sécurité de vos secrets bien mieux que le simple brouillage du contenu d’une lettre importante à l’aide d’un algorithme de chiffrement de César.

Pour que le destinataire puisse décrypter et lire votre message, il est essentiel qu’il connaisse le système de cryptage utilisé pour crypter un texte en clair, ainsi que les clés utilisées au cours du processus. Dans le cas de notre chiffre de César ci-dessus, le destinataire pourra rapidement “décrypter” notre message s’il sait que nous utilisons un chiffre de César avec une “clé” de 2. Il saura qu’il faut reculer de deux lettres pour découvrir et lire notre message en clair.

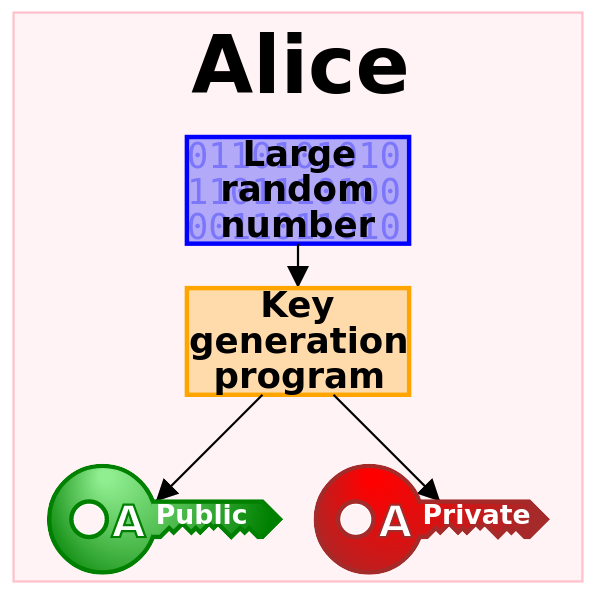

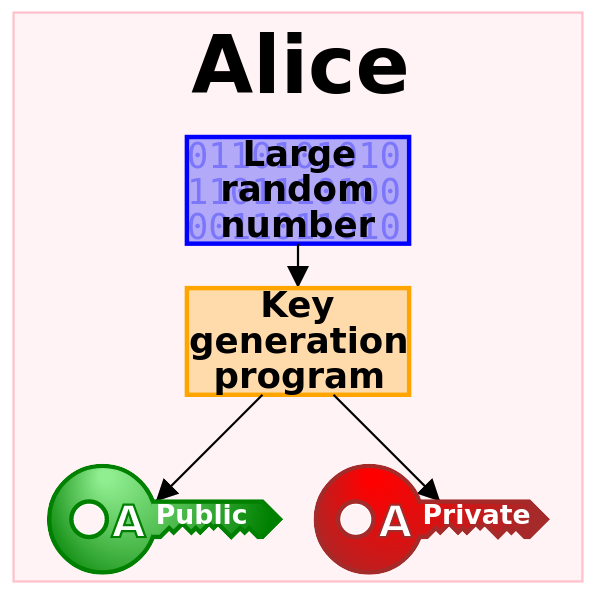

Les algorithmes de cryptage plus complexes fonctionnent de la même manière, mais les moyens d’échange de clés sont plus compliqués. Pour décrypter des données cryptées de manière symétrique, nous devons connaître la clé de cryptage unique. Si notre expéditeur a utilisé un cryptage asymétrique, il devra avoir préalablement accédé à notre clé publique pour crypter le message et nous utiliserons notre clé privée pour le décrypter. Nous montrons cela plus en détail dans notre explication sur les bases de la cryptographie.

Le chiffrement asymétrique à clé publique est utilisé dans les courriers électroniques modernes pour échanger des messages en toute sécurité.

Texte en clair + chiffrement = texte chiffré

Pour résumer, la plupart des cryptages suivent le même chemin : texte en clair + cryptogramme = texte crypté. Lorsque le destinataire lit le message crypté, la formule est inversée : texte crypté - texte chiffré = texte en clair.

Vous connaissez maintenant une partie de la terminologie de base qui sous-tend la communication cryptée.

Types de chiffrements

Les chiffres modernes sont plus complexes que ceux qu’utilisaient les Grecs et les Romains de l’Antiquité, mais leur fonctionnement est très similaire. Les chiffrements modernes se distinguent par la manière dont ils traitent les clés:

Chiffres à clé symétrique

Dans le chiffrement symétrique, une seule clé permet de chiffrer et de déchiffrer les données. Ce type de chiffrement est également appelé chiffrement à clé privée. Le chiffrement à clé symétrique le plus connu est l’AES.

Chiffrement à clé asymétrique

Le chiffrement as ymétrique utilise une paire de clés - une clé publique et une clé privée - pour chiffrer les messages d’une personne à une autre, par exemple lorsque vous échangez des courriels ou des messages de chat chiffrés. Il est également appelé chiffrement à clé publique, le plus connu étant le chiffrement asymétrique avec une combinaison des algorithmes AES et RSA.

Où sont utilisés les chiffrements ?

Les algorithmes de chiffrement sont omniprésents. Ils sont utilisés dans les puces de votre carte de crédit, dans les appels téléphoniques mobiles, dans les connexions à un point d’accès WiFi, ou même dans l’envoi de codes secrets stupides à vos amis.

Les services cryptés tels que Tuta sont l’un des endroits où vous pouvez trouver des cryptographies AES et Eliptic Curve utilisées pour crypter vos courriels, vos événements de calendrier et vos informations de contact !

Votre navigateur web utilise actuellement un cryptage pour accéder à ce site web via TLS!

Cryptage des courriels

Les grandes entreprises technologiques telles que Google, Outlook et Yahoo ! utilisent toutes des algorithmes de chiffrement pour protéger vos données des regards indiscrets.

- Ces fournisseurs de messagerie électronique s’appuient sur le protocole TLS pour sécuriser le transit de vos courriels,

- et sur le cryptage à clé symétrique (principalement avec AES256) pour crypter vos données au repos lorsqu’elles sont stockées sur leurs serveurs.

Bien que les deux algorithmes de chiffrement fonctionnent bien pour protéger vos données, ces services détiennent également la clé de déchiffrement de vos données, de sorte qu’elles ne sont pas protégées contre l’accès d’un tiers.

Tuta Mail, quant à lui, offre un cryptage de bout en bout à sécurité quantique pour vos données lorsqu’elles sont stockées dans votre boîte aux lettres et lorsqu’elles sont en transit. Si d’autres fournisseurs de courrier électronique crypté peuvent protéger vos messages par un cryptage de bout en bout, ils doivent eux aussi améliorer leurs algorithmes de chiffrement car, pour l’instant, ils ne sont pas en mesure de se protéger contre la menace des ordinateurs quantiques. De plus, Tuta Mail vous permet d’envoyer des emails protégés par mot de passe à n’importe qui dans le monde et utilise une architecture à zéro connaissance pour s’assurer que même nous, à Tuta, ne pouvons pas accéder à vos données cryptées.

Une sécurité à laquelle vous pouvez faire confiance

La cryptographie moderne ne repose pas sur des moyens astucieux de mélanger des lettres, mais sur des mathématiques complexes. Les algorithmes de chiffrement actuels nous donnent une garantie mathématique de complexité et de sécurité qui répond même au modèle de menace le plus extrême. Bien que les algorithmes de chiffrement résistants au quantum soient relativement nouveaux, ils sont également publiés en tant que source ouverte, de sorte qu’ils sont rigoureusement examinés à la recherche de faiblesses par des cryptanalystes du monde entier qui se sont engagés à créer un chiffrement fort et fiable.

Chez Tuta, nous travaillons directement avec des chercheurs en cryptographie, tant en interne qu’avec des partenaires universitaires. Nous construisons un chiffrement à sécurité quantique auquel vous pouvez faire confiance.

Reprenez votre vie privée dès aujourd’hui en vous inscrivant pour recevoir des courriels cryptés!