L'approbation la plus bruyante des États-Unis : La CISA invite tout le monde à utiliser le chiffrement !

Suite au piratage de Salt Typhoon, la CISA recommande de sécuriser les communications en ligne à l'aide d'un cryptage fort de bout en bout et d'utiliser des applications sans métadonnées.

Depuis des années, les experts en cybersécurité mettent en garde contre les risques posés par les systèmes de communication non sécurisés et obsolètes, et les conséquences dévastatrices de Salt Typhoon soulignent à quel point la situation s’est dégradée. Le piratage de Salt Typhoon, également qualifié de pire piratage de l’histoire des États-Unis, a entraîné un changement de politique notable et attendu depuis longtemps aux États-Unis.

L’Agence pour la cybersécurité et la sécurité des infrastructures (CISA) recommande désormais d’utiliser des services cryptés de bout en bout pour sécuriser les communications et, surtout, des services qui ne collectent ni ne stockent de métadonnées. Cette décision est importante non seulement parce qu’elle confirme ce que les défenseurs de la vie privée disent depuis des années, mais aussi parce que, pour la première fois, des représentants du gouvernement américain demandent à tout le monde d’utiliser le chiffrement. Dans son “Mobile Communications Best Practice Guidance”, la CISA déclare: “1 :

“1. n’utiliser que des communications cryptées de bout en bout”.

La CISA cite spécifiquement l’application de chat Signal comme une alternative sûre, non seulement en raison de son chiffrement de bout en bout résistant aux quanta, mais aussi parce que les utilisateurs doivent “évaluer la mesure dans laquelle l’application et les services associés collectent et stockent des métadonnées” - ce qui, dans le cas de Signal, est très peu.

La bataille contre le chiffrement de bout en bout

Historiquement, le gouvernement américain a eu une relation bien différente avec le chiffrement de bout en bout.

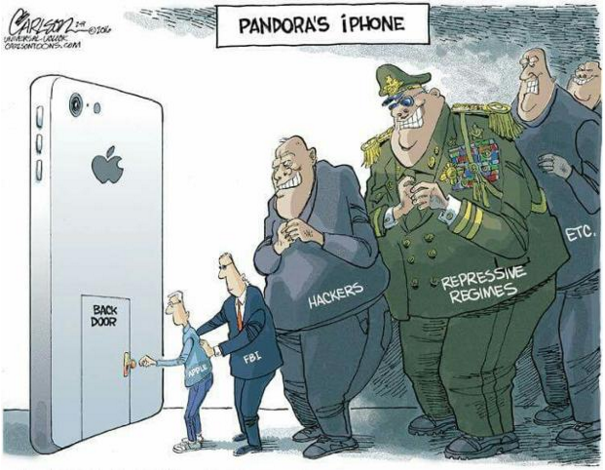

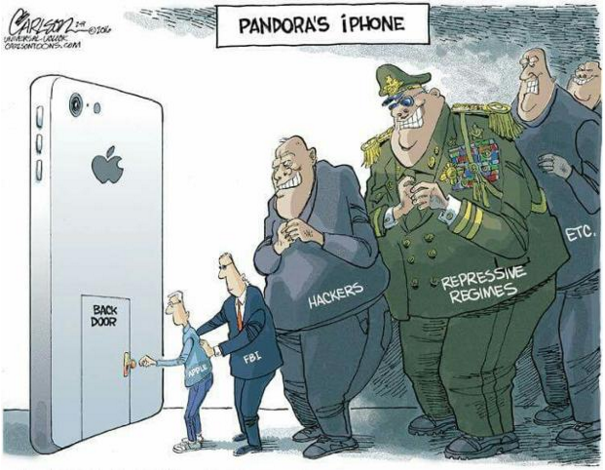

Les hommes politiques et les agences gouvernementales ont souvent présenté le chiffrement comme un obstacle à l’application de la loi plutôt que comme une protection de la vie privée. À maintes reprises, les politiciens ont tenté de forcer les entreprises technologiques offrant un chiffrement sécurisé à mettre en place des portes dérobées, en déclarant que “l’accès pour les bons” devrait être possible pour prévenir les attaques terroristes ou l’exploitation sexuelle des enfants.

Les efforts visant à saper le chiffrement fort sont persistants depuis que le chiffrement de bout en bout existe.

Les “guerres cryptographiques” des années 1990

Au tout début de l’internet et peu après l’invention du cryptage PGP, qui permettait pour la première fois aux particuliers d’envoyer des courriers électroniques cryptés sur l’internet, le gouvernement américain s’est opposé à l’exportation de cette technologie. Le gouvernement américain a fait valoir qu’une technologie comme PGP permettrait à quiconque - y compris des adversaires étrangers - de protéger ses communications des regards indiscrets, en particulier des services secrets américains.

En conséquence, les réglementations du gouvernement américain en matière d’exportation ont interdit l’exportation de systèmes cryptographiques avec des clés de 128 bits, comme le cryptage AES/RSA de PGP. L’attitude à l’égard du chiffrement aux États-Unis était partagée : D’un côté, les experts militaires en cryptographie s’efforçaient d’empêcher les adversaires d’accéder aux informations sensibles, en veillant à utiliser un cryptage fort pour ces informations. D’autre part, les fonctionnaires souhaitaient avoir accès aux communications étrangères.

Cependant, PGP n’a jamais été doté d’une porte dérobée pour le chiff rement, et un chiffrement fort de bout en bout est encore utilisé aujourd’hui, même avec des algorithmes résistants au quantum.

Apple contre le FBI (2016)

La demande du FBI à Apple de créer une porte dérobée pour déverrouiller l’iPhone du tireur de San Bernardino a suscité un débat national aux États-Unis. Le refus d’Apple a mis en évidence la tension fondamentale entre la vie privée et la surveillance gouvernementale.

À ce jour, Apple est en mesure d’offrir à ses utilisateurs un cryptage de bout en bout performant.

La loi “EARN IT” (2020)

Sous couvert de lutte contre l’exploitation des enfants, le gouvernement américain a voulu forcer les entreprises offrant des services cryptés à affaiblir ce cryptage en activant des mécanismes de balayage à l’aide de la loi EARN IT. Les critiques ont mis en garde contre le fait que cette loi interdirait de fait le chiffrement fort, et la loi EARN IT n’a jamais été adoptée.

Loi sur l’accès légal aux données chiffrées (2020)

Présentée comme une mesure visant à garantir l’accès des forces de l’ordre aux données chiffrées lors des enquêtes, la loi sur l’accès légal aux données chiffrées (Lawful Access to Encrypted Data Act ) visait à obliger les entreprises à créer des portes dérobées dans leurs systèmes de chiffrement. Les partisans de cette loi ont fait valoir qu’elle était nécessaire pour la sécurité publique, mais les critiques ont souligné que de telles portes dérobées affaibliraient le chiffrement pour tous, exposant les utilisateurs à des cyberattaques et à la surveillance. La proposition s’est heurtée à une forte opposition de la part des défenseurs de la vie privée et de l’industrie technologique, et n’a finalement pas réussi à s’imposer au Congrès.

Au cours des dernières décennies, chaque tentative de briser le chiffrement a systématiquement donné lieu à un débat très controversé sur le chiffrement aux États-Unis.

Mais à chaque fois que quelqu’un demande un accès dérobé au chiffrement, une chose est claire comme de l’eau de roche :

Tout affaiblissement délibéré du chiffrement compromet non seulement la vie privée, mais expose également les utilisateurs au même type d’attaques que celles démontrées par Salt Typhoon.

Salt Typhoon : Un signal d’alarme

Le succès de Salt Typhoon repose sur l’exploitation des faiblesses des réseaux de télécommunications (anciens et obsolètes). Si l’attention s’est surtout focalisée sur l’ampleur du piratage, ses implications sont encore plus alarmantes. Cette attaque a révélé que les pirates pouvaient accéder à des communications sensibles, recueillir de nombreuses métadonnées et potentiellement perturber des infrastructures essentielles.

Nous devons prendre des décisions intelligentes pour garantir la sécurité de nos communications en ligne en optant pour des services cryptés tels que Signal et Tuta Mail, comme le recommande désormais la CISA.

Victoire pour la vie privée

Chez Tuta, nous nous félicitons vivement de la nouvelle recommandation de la CISA - nous ne nous contentons pas de nous en féliciter, nous la qualifions de victoire longtemps attendue pour la protection de la vie privée.

Cette recommandation de la CISA marque un changement important et attendu de la politique américaine, qui donne la priorité à la protection de la vie privée et à la sécurité des communications numériques. Depuis des années, les experts soulignent l’importance du chiffrement de bout en bout et d’une conservation minimale des métadonnées. C’est la seule méthode sûre dont nous disposons pour nous assurer que nos communications ne peuvent pas être surveillées. Il est encourageant de voir que ce principe est enfin compris à un niveau gouvernemental aussi élevé. La récente déclaration de la CISA est le soutien le plus fort au chiffrement que nous ayons jamais entendu de la part d’une agence du gouvernement américain.

Chez Tuta, notre objectif est de donner aux utilisateurs un contrôle total sur leurs données. En mettant en œuvre des algorithmes de chiffrement puissants et quantiques, en utilisant une architecture à connaissance nulle et en stockant aussi peu de métadonnées que possible sur nos utilisateurs, nous nous assurons que les données de nos utilisateurs restent en sécurité, en ligne et hors ligne.

Pourquoi le respect de la vie privée est-il important ?

La protection de la vie privée est souvent considérée comme nécessaire uniquement pour ceux qui ont “quelque chose à cacher”, mais ce discours ignore le rôle fondamental que joue la protection de la vie privée dans une société démocratique. La protection de la vie privée est importante parce que sans elle, la liberté d’expression, voire la liberté de pensée, sont menacées. Les journalistes, les militants et les lanceurs d’alerte s’appuient sur des communications sécurisées pour dénoncer la corruption et l’injustice.

Mais ce n’est qu’une partie. Si nous sommes capables de garder nos données privées et confidentielles, nous pouvons les protéger de tout type de regard indiscret - non seulement de la part d’opposants politiques, mais aussi d’adversaires économiques. Les entreprises dépendent de la confidentialité grâce au chiffrement de bout en bout pour protéger les données sensibles des concurrents, de l’espionnage commercial et des acteurs malveillants.

Salt Typhoon a démontré ce qui peut se produire lorsque ces mesures de protection sont absentes. Cette faille a principalement touché des hommes politiques - espionnés par des attaquants chinois - mais tout le monde peut en être victime : les particuliers, les entreprises, les ONG, n’importe qui. Le piratage de Salt Typhoon porte atteinte à la sécurité nationale et à la confiance mondiale dans les infrastructures de communication essentielles, et la seule méthode qui puisse nous protéger est le chiffrement de bout en bout.

Appel aux responsables politiques pour qu’ils mettent fin à la guerre des cryptomonnaies

La recommandation de la CISA d’utiliser le chiffrement de bout en bout est un pas dans la bonne direction, mais elle doit être suivie d’actions. Les décideurs politiques doivent résister aux futures tentatives d’affaiblir le chiffrement ou de le compromettre par des portes dérobées pour les “bons”.

La guerre des cryptomonnaies doit enfin prendre fin !

Les responsables politiques doivent au contraire soutenir activement le chiffrement de bout en bout et le développement de technologies sécurisées - dans leur propre intérêt.

Construisons un avenir numérique plus sûr. Luttons ensemble pour la protection de la vie privée !