Las agencias federales de EE.UU. deben adoptar la seguridad post-cuántica, y se aconseja al sector privado que la siga

En la era de la "carrera armamentística" de la informática cuántica, ha llegado el momento de pasar a sistemas seguros desde el punto de vista cuántico.

El cifrado PQ en la Estrategia Nacional de Ciberseguridad de EE.UU.

El gobierno de Biden publicó la Estrategia Nacional de Ciberseguridad, que incluye un objetivo estratégico 4.3, relativo a cómo “prepararnos para nuestro futuro post-cuántico”, que establece que

”debemos priorizar y acelerar las inversiones en la sustitución generalizada de hardware, software y servicios que puedan ser fácilmente comprometidos por ordenadores cuánticos para que la información esté protegida contra futuros ataques”.

Esto sigue a la legislación bipartidista adoptada en diciembre -y que se cita en la estrategia actual- que engloba directrices de ciberseguridad post-cuántica.

La Ley de Preparación para la Ciberseguridad de la Computación Cuántica “pretende superar la amenaza de que los ordenadores cuánticos del futuro próximo derroten a los algoritmos criptográficos actuales […] Una vez lograda, la computación cuántica hará que los datos digitales cifrados con las técnicas de cifrado actuales sean vulnerables a los actores de las ciberamenazas”.

La nueva legislación anima a las agencias gubernamentales federales a adoptar tecnologías resistentes a los intentos de descifrado cuántico. La Oficina de Gestión y Presupuesto está obligada a empezar a aplicar algoritmos criptográficos aprobados por el NIST para proteger los sistemas informáticos del poder ejecutivo antes del 5 de julio de 2023. Además, deberá presentar un informe detallando la estrategia y la financiación necesaria para la transición a sistemas seguros desde el punto de vista cuántico antes del 21 de diciembre de 2023.

Una tercera disposición del proyecto de ley exige a la agencia que se coordine con organizaciones internacionales de normalización para la seguridad post-cuántica.

La Estrategia de Ciberseguridad también pide al sector privado estadounidense que “siga el modelo del Gobierno a la hora de preparar sus propias redes y sistemas para nuestro futuro post-cuántico”.

¿Por qué ahora?

La computación cuántica ya no es una posibilidad lejana, sino una realidad. El instituto de investigación Riken de Japón ha anunciado que a finales de este mes pondrá a disposición de varias empresas e instituciones académicas el primer ordenador cuántico construido en el país. Riken planea conectar este prototipo de ordenador cuántico al segundo superordenador más rápido del mundo, Fugaku, para 2025, con el fin de ampliar sus casos de uso en el mundo real, incluida la investigación relacionada con materiales y productos farmacéuticos.

No se trata de un hecho aislado, sino que forma parte de lo que parece una “carrera armamentística” de la informática cuántica. Según laAgencia de Ciencia y Tecnología de Japón, en las últimas tres décadas China ha registrado el mayor número de patentes de computación cuántica en todo el mundo, aproximadamente 2.700, seguida de Estados Unidos, con unas 2.200, y Japón, con 885.

Está claro que el mundo está al borde de una revolución tecnológica con la aparición de los ordenadores cuánticos, que prometen una potencia de procesamiento sin precedentes y la capacidad de resolver problemas complejos que los ordenadores clásicos no pueden.

Aunque esto es apasionante, también supondrá una amenaza para los actuales protocolos de cifrado, que podrían ser fácilmente descifrados por los ordenadores cuánticos, dejando información sensible expuesta a los atacantes. Por eso, la Estrategia Nacional de Ciberseguridad de Estados Unidos aboga por la transición a la criptografía post-cuántica, que utiliza algoritmos resistentes a los ataques de los ordenadores cuánticos. La estrategia reconoce la necesidad de prepararse para el futuro y garantizar que los protocolos de cifrado sigan siendo seguros ante la evolución de las amenazas.

Aunque no se espera que la posibilidad de que un ordenador cuántico logre romper los actuales protocolos de cifrado de extremo a extremo se haga realidad en un futuro inmediato, es importante trabajar para prevenir este tipo de amenazas lo antes posible, ya que lleva tiempo desarrollar soluciones eficaces.

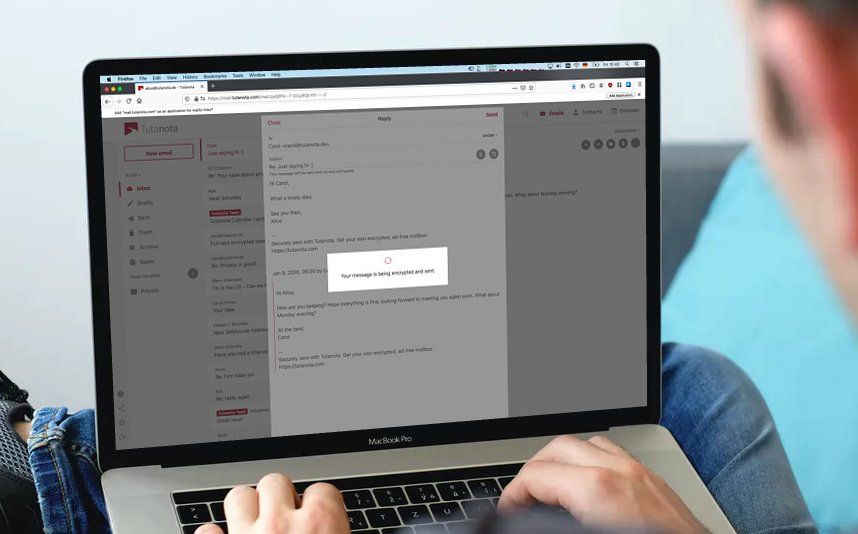

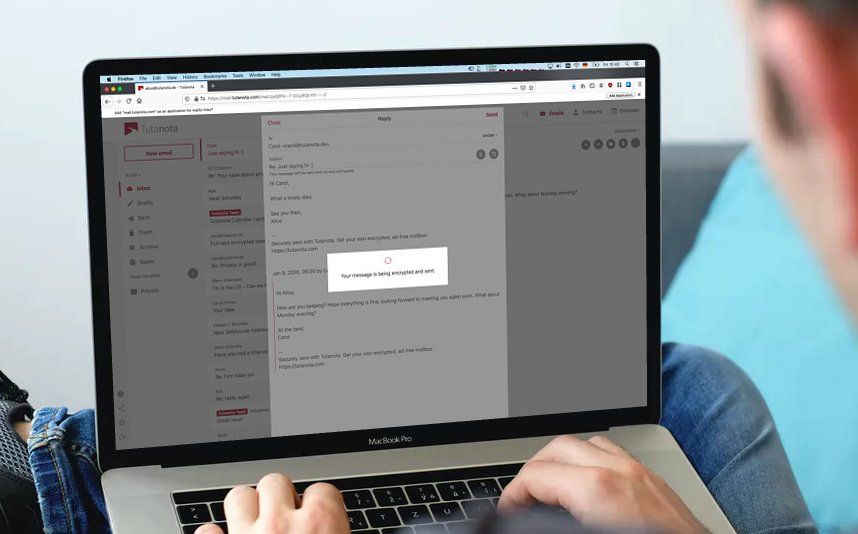

Tutanota abre nuevos caminos con el cifrado PQ para el correo electrónico

En julio del año pasado, como resultado de la tercera ronda del proceso de estandarización PQC del NIST, este organismo identificó cuatro algoritmos candidatos para su estandarización. Recomendaron dos algoritmos principales para la mayoría de los casos de uso: CRYSTALS-KYBER (establecimiento de claves) y CRYSTALS-Dilithium (firmas digitales).

En ese momento, Tutanota ya había identificado estos dos mismos algoritmos como la mejor opción para el cifrado de correo electrónico resistente al quantum y los había implementado en un prototipo de trabajo.

Habíamos estado trabajando en colaboración con la institución de investigación L3S de la Universidad Leibniz de Hannover en un proyecto de investigación, PQMail, para el que evaluamos todos los algoritmos NIST de la Ronda Dos en lo que respecta a la seguridad, un bajo impacto de recursos y un rápido rendimiento antes de establecernos en CRYSTALS-Kyber y CRYSTALS-Dilithium.

”Nuestro protocolo fue diseñado para poder trabajar teóricamente con cualquiera de los candidatos que el NIST había identificado en la Ronda Dos, pero nuestras pruebas de rendimiento mostraron que la familia CRYSTALS proporcionaría la mejor experiencia a nuestros usuarios”, explicó Vitor Sakaguti, miembro del equipo de investigación de PQMail. “CRYSTALS-Kyber y CRYSTALS-Dilithium tuvieron el menor impacto en los recursos (tamaños de clave y firma) y fueron los más rápidos, al tiempo que proporcionaban los niveles de seguridad que nos proponíamos, es decir, al menos tan seguros como la seguridad de 128 bits con los algoritmos actuales en ordenadores clásicos.”

El proyecto está en marcha y esperamos tener la primera versión de un cliente de correo electrónico PQ Tutanota a disposición de todos nuestros usuarios en un futuro próximo. Además, nuestro prototipo post-quantum ya es capaz de soportar Perfect Forward Secrecy y esta característica también se implementará en los clientes Tutanota en el plazo de unos pocos meses después del lanzamiento post-quantum.

Aunque la transición a la criptografía post-cuántica supondrá un reto, es necesaria para garantizar la seguridad de la información sensible en el futuro. Estos esfuerzos son críticos porque los protocolos de cifrado tradicionales dejarán de ser seguros una vez que los ordenadores cuánticos estén ampliamente disponibles. Los atacantes podrán explotar las vulnerabilidades de los actuales métodos de cifrado para acceder a información sensible, como transacciones financieras, datos personales y comunicaciones confidenciales, poniendo en peligro a todo el mundo, desde los particulares a las empresas, pasando por las instituciones gubernamentales.

Como afirma Arne Moehle, cofundador de Tutanota, “en el futuro, para proteger los datos frente a las crecientes amenazas necesitaremos enfoques innovadores del cifrado, por ejemplo criptografía post-cuántica, distribución cuántica de claves, forward secrecy o cifrado homomórfico. Todos ellos serán importantes para mantener los datos a salvo de miradas depredadoras mientras avanza la tecnología.”

A diferencia de las implementaciones de PGP, los protocolos de cifrado que ya utilizamos nos permiten actualizarnos fácilmente a nuevos algoritmos y añadir compatibilidad con Perfect Forward Secrecy.

”Como la migración a nuevos algoritmos se realiza automáticamente en Tutanota, los usuarios no tendrán que hacer nada. Una vez implementado el nuevo protocolo, todos los datos almacenados en Tutanota -es decir, correos electrónicos, contactos y calendarios- se cifrarán automáticamente con los nuevos algoritmos”, explicó nuestro cofundador Matthias Pfau. “Esto salvaguardará todos los datos de millones de usuarios contra ataques de ordenadores cuánticos”.

Al adoptar el cifrado post-cuántico, estamos adoptando un enfoque proactivo para garantizar que los datos de nuestros usuarios permanezcan seguros frente a futuras amenazas. Nuestra inversión en este proyecto nos permite cumplir la promesa hecha a nuestros usuarios: construir el servicio de correo electrónico más seguro del mundo. Nos comprometemos a mantenernos a la vanguardia en lo que respecta a la tecnología de cifrado y a garantizar que la privacidad de nuestros usuarios no se vea comprometida por la evolución de las amenazas.