El NIST publica algoritmos de encriptación resistentes a la cuántica: ¡Tutanota ya los utiliza en un prototipo!

CRYSTALS-Kyber y CRYSTALS-Dilithium han demostrado ser la mejor opción para la encriptación resistente al quantum en el prototipo de correo electrónico.

Tutanota ya ha desarrollado un prototipo de trabajo para cifrar de forma segura los correos electrónicos con los algoritmos ahora definidos por el NIST, a saber, CRYSTALS-Kyber y CRYSTALS-Dilithium. “Los algoritmos ahora elegidos por el NIST han demostrado ser la mejor opción para la encriptación resistente al quantum en nuestro prototipo de correo electrónico”, explica Vitor Sakaguti, miembro del proyecto de investigación PQMail.

Proyecto de investigación PQMail

Durante el proyecto de investigación que Tutanota ejecutó junto con la institución de investigación L3S de la Universidad Leibniz de Hannover, los investigadores evaluaron todos los algoritmos del NIST de la segunda ronda en lo que respecta a la seguridad, un bajo impacto en los recursos y un rendimiento rápido antes de establecerse en CRYSTALS-Kyber y CRYSTALS-Dilithium.

Candidatos del NIST: CRYSTALS-KYBER y CRYSTALS-Dilithium

Ahora, el NIST dice en un comunicado que “recomienda dos algoritmos principales para la mayoría de los casos de uso: CRYSTALS-KYBER (establecimiento de claves) y CRYSTALS-Dilithium (firmas digitales)”.

”Que estos algoritmos hayan sido elegidos como candidatos finales por el NIST es el mejor escenario para nosotros”, dice Vitor. “Al mismo tiempo, no nos sorprende que el NIST se haya decantado por estos algoritmos, ya que son los más rápidos. Nuestro protocolo fue diseñado para poder trabajar con cualquiera de los candidatos del concurso del NIST, pero nuestras pruebas de rendimiento mostraron que la familia CRYSTALS proporcionaría la mejor experiencia para nuestros usuarios."

"CRYSTALS-Kyber y CRYSTALS-Dilithium tuvieron el menor impacto en los recursos (tamaños de clave y firma) y fueron los más rápidos, al tiempo que proporcionaron los niveles de seguridad que nos proponíamos, es decir, al menos tan seguros como la seguridad de 128 bits con los algoritmos actuales en los ordenadores clásicos.”

Próximos pasos: Reforzar la seguridad

El siguiente paso del NIST, la cuarta ronda, está siendo observado con atención por la comunidad de ciberseguridad, y en particular por nosotros en Tutanota: “Ahora vamos a ver muchos esfuerzos dedicados a intentar romper estos algoritmos. Esto es algo bueno: Queremos que los investigadores encuentren los posibles puntos débiles para poder solucionarlos. Cuanto más maduros sean estos algoritmos, más confianza podremos tener en la seguridad de nuestro protocolo”, añade Vitor.

El proceso de selección del NIST va exactamente como debería para lograr la resiliencia criptográfica. Por ejemplo, se ha demostrado que uno de los candidatos ya descartados en el proceso del NIST está completamente roto: El algoritmo Rainbow puede romperse en dos días, no con un ordenador cuántico, sino con un portátil normal, según investigadores de IBM.

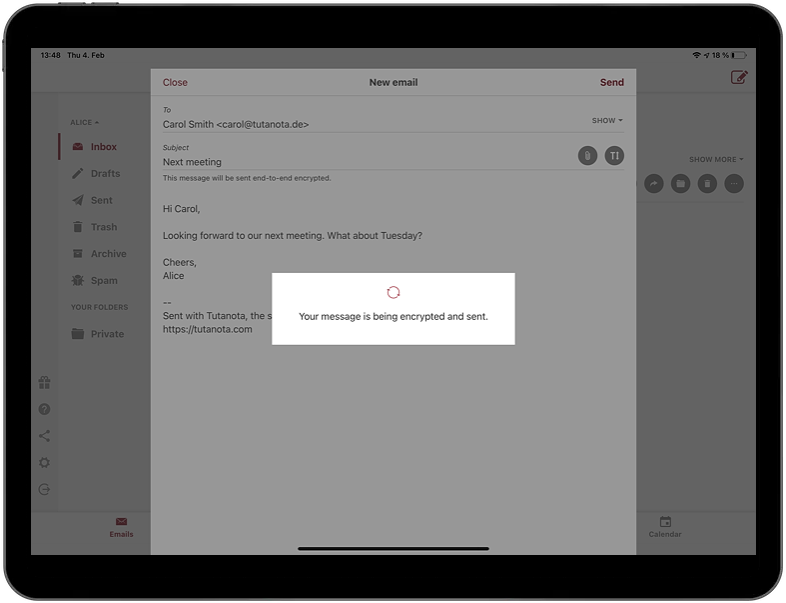

Tutanota asegura los datos automáticamente

Al invertir desde el principio en el cifrado seguro post-cuántico, en Tutanota cumplimos la promesa hecha a nuestros usuarios: construir el servicio de correo electrónico más seguro que existe.

El siguiente paso será implementar el nuevo protocolo de encriptación segura post-cuántica en Tutanota. Una vez que se haya completado, millones de usuarios de Tutanota se beneficiarán instantáneamente de la encriptación segura post-cuántica.

Como la migración a los nuevos algoritmos se realiza automáticamente en Tutanota, los usuarios no tendrán que hacer nada. Una vez implementado el nuevo protocolo, todos los datos almacenados en Tutanota -es decir, los correos electrónicos, los contactos y los calendarios- se cifrarán automáticamente con los nuevos algoritmos.

Esto protegerá todos los datos de millones de usuarios contra los ataques de los ordenadores cuánticos.