O que é criptografia de ponta a ponta e porque é importante.

Criptografia de ponta a ponta: A sua chave para manter os seus dados privados e seguros.

A criptografia de ponta a ponta está se tornando mais popular do que nunca. Uma das principais razões para o sucesso da criptografia de ponta a ponta é que os principais serviços em todo o mundo estão agora usando alguma forma de criptografia de ponta a ponta: WhatsApp, Signal, Threema e, claro, também Tutanota encripta os seus dados ponta-a-ponta. E a melhor parte aqui é: A encriptação ocorre automaticamente para que não tenha de ser um especialista em tecnologia para assegurar a sua comunicação.

No entanto, ainda há muito a aprender sobre criptografia e porque ela é importante. Por isso, vamos mergulhar directamente nisto.

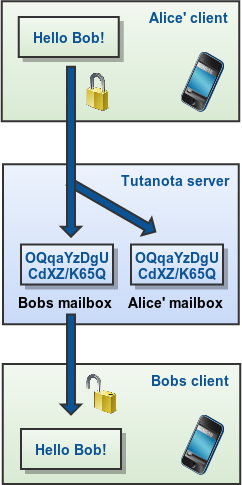

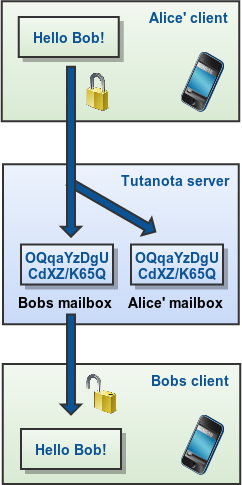

Aqui está como Tutanota criptografa seus e-mails. Se você gostaria de experimentar por si mesmo, inscreva-se agora!

O que é encriptação de ponta a ponta?

A criptografia de ponta a ponta transforma qualquer forma de dados (texto, documentos, arquivos) de um formato legível em um formato não legível. Em consequência, os possíveis espiões só podem obter dados ilegíveis e codificados, que não podem decifrar. Apenas o destinatário pode decifrar os dados com a ajuda da chave de decifração correspondente.

Quando a criptografia de ponta a ponta é aplicada, nenhum terceiro pode ler o texto criptografado, nem mesmo os provedores de telecomunicações, provedores de internet ou o próprio provedor do serviço de comunicação (por exemplo, o e-mail ou os serviços de mensagens).

Em outras palavras: Se um provedor de e-mail (como a Tutanota) oferece criptografia de ponta a ponta, somente você e a pessoa com quem você está se comunicando poderão ler o conteúdo de suas mensagens. Neste cenário, nem mesmo a empresa que opera o aplicativo de e-mail pode ver o que você está enviando e recebendo.

Como funciona a encriptação de ponta-a-ponta?

A nível técnico, cada chave pública corresponde a apenas uma chave privada (= criptografia de chave pública). Estas chaves são usadas para encriptar e desencriptar mensagens. Se codificar uma mensagem utilizando a chave pública de uma pessoa, esta só a pode descodificar utilizando a sua chave privada correspondente.

Quando os dados estão sendo criptografados, eles são alterados para um formato ilegível. A partir de então, qualquer terceiro que tenha acesso aos dados não será capaz de descodificar os dados encriptados, muito menos de ler as mensagens enviadas. Apenas o destinatário pretendido pode desencriptar os dados e transformá-los de volta para um formato legível.

Isto é chamado de criptografia assimétrica. Muitas vezes sistemas assimétricos criptografados (como PGP ou Tutanota) usam os algoritmos AES e RSA. No entanto, é provável que essa criptografia assimétrica se torne quebrável uma vez que computadores quânticos estejam sendo desenvolvidos. É por isso que nós da Tutanota já estamos trabalhando na implementação de algoritmos seguros pós-quantum para a proteção futura dos dados criptografados.

Quando eu preciso de criptografia de ponta a ponta?

A criptografia de ponta a ponta é necessária sempre que você quiser enviar uma mensagem confidencial. Isto é, sempre que a sua mensagem contém informações pessoais ou sensíveis que não devem ser vistas por terceiros.

Qual é a diferença entre um e-mail criptografado de ponta a ponta e um e-mail normal?

Os e-mails enviados criptografados de ponta a ponta só podem ser lidos pelo remetente e pelo destinatário. Os e-mails que não são enviados com criptografia de ponta a ponta ainda são protegidos com criptografia de transporte, como HTTPS. No entanto, se terceiros, como agências estatais, atacantes maliciosos ou mesmo o próprio provedor de e-mail interceptar esses e-mails, eles estarão disponíveis em texto claro e de fácil leitura.

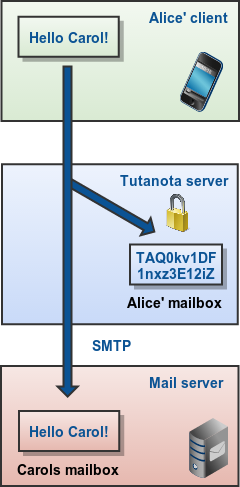

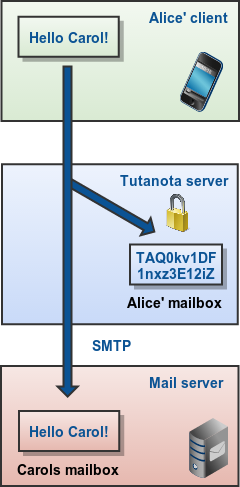

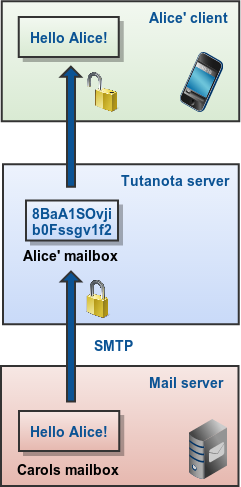

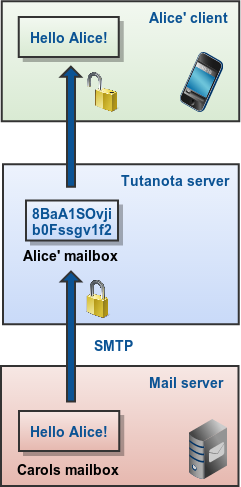

Os exemplos a seguir mostram a diferença entre e-mails criptografados de ponta a ponta e e-mails confidenciais que não estão sendo criptografados de ponta a ponta no Tutanota.

Alice está registrada com Tutanota, Bob pode estar registrado com Tutanota ou pode ser um destinatário externo e Carol não está registrada com Tutanota. Em qualquer caso, todos os e-mails (incluindo os anexos) são armazenados criptografados nos servidores de Tutanota. Independentemente da criptografia de ponta a ponta, o transporte entre o seu cliente e os servidores Tutanota é protegido com TLS para maximizar a segurança.

Envio e recepção de e-mails criptografados de ponta a ponta

O e-mail é criptografado no cliente da Alice, armazenado criptografado no servidor e só pode ser descriptografado pela Alice ou Bob.

Envio de e-mails não-confidenciais

O e-mail é enviado via SMTP (Simple Mail Transfer Protocol) para o destinatário. Mesmo assim, o e-mail enviado é encriptado para a Alice no servidor e depois armazenado.

Recepção de e-mails não-confidenciais

Quando um e-mail SMTP é recebido pelo servidor Tutanota, ele é criptografado para a Alice e depois armazenado no servidor; mas antes disso, ele viajava pela web sem criptografia de ponta a ponta.

Que dados podem ser criptografados de ponta-a-ponta?

Originalmente, a encriptação Ende-zu-Ende era tudo sobre comunicação, mais notadamente via e-mail com encriptação PGP. Uma razão para isso é que o PGP foi o primeiro sistema que permitiu que as pessoas se comunicassem via e-mail em um formato criptografado de ponta a ponta.

Entretanto, devido à complexidade do PGP, ele nunca alcançou o mainstream - apesar de sua popularidade como tal. Hoje em dia, muitos provedores de serviços de e-mail para aplicativos de chat oferecem criptografia automática de ponta a ponta, o que torna a mudança para a comunicação criptografada muito mais fácil para todos.

Além disso, agora também existem aplicativos criptografados de ponta a ponta, como o calendário criptografado da Tutanota, que não têm nada a ver com comunicação. Enquanto aqui o upload dos dados e o download dos dados é sempre a mesma pessoa (e não duas como no e-mail ou na comunicação por chat), os dados ainda são criptografados de ponta a ponta: São criptografados no dispositivo do usuário, depois carregados nos servidores do provedor em forma criptografada e novamente descriptografados no dispositivo do usuário após o download.

Portanto, hoje em dia, a criptografia de ponta a ponta não tem que envolver comunicação. Quaisquer dados - calendários, notas, drive, gerenciadores de senhas, mas é claro que também mensagens de e-mail e chat - podem ser criptografados de ponta a ponta.

Quem detém a chave?

A questão mais importante com a encriptação é sempre: Quem detém a chave? Muitos provedores - até mesmo o Google - criptografam os dados dos usuários em seus severs para protegê-los de atacantes maliciosos. No entanto, na maioria dos casos, o próprio provedor detém a chave e, portanto, pode facilmente decodificar os dados - sejam seus documentos, arquivos, e-mails, eventos de calendário, imagens ou qualquer outra coisa. Essa chamada criptografia ‘em repouso’ não pode ser definida como criptografia de ponta a ponta.

Quando um provedor criptografa apenas os dados em repouso e não de ponta a ponta, há muitas maneiras de alguém poder obter os seus dados:

Se um funcionário desonesto quisesse bisbilhotar os seus dados, a encriptação não os impediria.

Se um atacante malicioso de alguma forma comprometesse os sistemas do provedor e as chaves privadas, ele seria capaz de ler os dados de todos. A probabilidade disto, no entanto, é bastante pequena, dependendo de quão bem o sistema do provedor está configurado.

Se o provedor fosse obrigado a entregar os dados a um governo, eles seriam capazes de acessar todos os seus dados e entregá-los às autoridades.

Somente quando a criptografia de ponta a ponta é aplicada, o provedor não pode decifrar nenhum dos dados dos usuários. É assim que a Tutanota o faz: Encriptamos todos os dados do utilizador de ponta a ponta para não podermos aceder aos dados encriptados armazenados na sua caixa de correio. Mesmo que você receba um e-mail não criptografado, não podemos descriptografá-lo uma vez que ele seja descriptografado com sua chave pública. Como não temos acesso à sua chave privada, apenas você pode desencriptar os seus dados.

Isto leva-nos às nossas últimas perguntas: Porque é que a encriptação é tão importante?

Porque é que a encriptação é importante

A criptografia de ponta a ponta oferece verdadeira privacidade. Somente quando os dados são criptografados de ponta a ponta, você pode ter certeza de que ninguém mais está ouvindo - quer você se comunique com os outros através de aplicativos de bate-papo criptografados como o Signal ou o Threema ou através de e-mails criptografados como o Tutanota.

A encriptação permite que você se comunique de forma privada online. É como ter uma conversa privada em pessoa, ou sussurrar ao ouvido de alguém - mas na rede mundial.

Enquanto nós nunca questionaríamos uma conversa privada pessoalmente, alguns atores estatais gostam de apresentar a conversa criptografada online como algo suspeito, algo que é usado principalmente por criminosos para traçar seus esquemas malignos.

**É por isso que as guerras criptográficas**ainda estão em curso.

No entanto, uma conversa privada online deve ser percebida como isso mesmo: uma conversa privada. Muitos cidadãos gostam de manter os seus pensamentos e conversas privadas. Devemos lembrar que ao fazer isso, eles não só protegem sua comunicação das agências estatais, mas também de criminosos online que querem abusar de seus dados, por exemplo, para roubo de identidade.

Ao exigirem backdoors - como nas guerras de criptografia - os políticos não estão nos pedindo para escolher entre segurança e privacidade. Eles estão nos pedindo para não escolher nenhuma segurança - como nós explicamos aqui.

Afinal, muitas pessoas - jornalistas, ativistas, denunciantes, mas também políticos, advogados, médicos e muitas empresas - dependem da criptografia para compartilhar seus dados sensíveis de uma forma privada e segura.

A encriptação é importante.