À quoi sert l'U2F et quels en sont les avantages ?

Une clé de sécurité U2F est importante pour sécuriser votre processus d'authentification. Ces clés de sécurité U2F protègent votre compte contre les prises de contrôle malveillantes, y compris les attaques de pishing. Ce guide vous aide à comprendre ce qu'est une clé de sécurité U2F et pourquoi Tuta recommande d'en utiliser une. Cela vous aidera à ne jamais perdre l'accès à votre identité en ligne !

Qu’est-ce que l’U2F et à quoi sert-il ?

tl;dr : U2F est important car il s’agit de l’option la plus sûre pour protéger les informations d’identification de votre compte. Il convient donc de l’activer dans la mesure du possible.

En fait, l’U2F est si important que tous les services de messagerie devraient le prendre en charge.

La raison en est simple : Votre compte de messagerie est la porte d’entrée de votre identité en ligne. Pensez-y : des services comme Amazon, X, PayPal (pour n’en citer que quelques-uns) et d’autres sont tous liés à votre compte de messagerie. Même si vous utilisez des mots de passe forts pour ces services, ils peuvent être facilement réinitialisés si un attaquant hostile accède à votre boîte aux lettres.

C’est de cela que les clés de sécurité U2F (FIDO) vous protègent. Si elles sont activées sur votre compte de messagerie, par exemple dans Tuta, il sera pratiquement impossible pour des attaquants malveillants de s’emparer de votre boîte aux lettres.

Qu’est-ce que l’U2F (Universal 2nd Factor) ? - Définition

U2F est une norme d’authentification ouverte qui utilise une seule clé pour plusieurs services. Elle simplifie et renforce la sécurité offerte par l’authentification à deux facteurs (2FA), car aucun pilote ou logiciel client n’est nécessaire.

L’authentification universelle à deuxième facteur fait référence à un dispositif distinct qui détient une clé secrète supplémentaire nécessaire pour se connecter à votre (vos) compte(s) numérique(s). Au lieu d’entrer un certain code (OTP), il vous suffit de brancher un appareil comme second facteur.

**Pour en savoir plus: 4 façons de protéger votre identité numérique aujourd’hui.

Clés de sécurité U2F et authentification 2FA

Les clés U2F ne sont pas la même chose que l’authentification 2FA : l’authentification 2FA est une authentification à deux facteurs qui inclut toutes les méthodes pour le deuxième facteur (par exemple, SMS, TOTP, U2F et autres). Les clés de sécurité U2F n’offrent qu’une option pour mettre en place l’authentification à deux facteurs, mais c’est la plus sûre !

Quels sont les avantages de l’utilisation d’une clé de sécurité U2F ?

- Authentification rapide : Réduction du temps d’authentification

- Sécurité renforcée : Pas de prise de contrôle de compte en cas de déploiement complet

- Choix multiples : Accès à près de 1 000 applications et services

Quels sont les inconvénients ?

Les solutions U2F présentent un inconvénient majeur par rapport à TOTP (qui utilise un secret partagé) : L’U2F ne permet pas de sauvegarder les codes de récupération des secrets partagés.

En cas de perte d’une clé de sécurité matérielle, il devient impossible de se connecter aux services et applications qui ont été sécurisés à l’origine avec cette clé de sécurité matérielle. La plupart des services proposent donc un moyen de réinitialiser les identifiants de connexion pour retrouver l’accès.

Par exemple, Tuta propose un code de récupération qui doit être saisi avec le mot de passe correct pour réinitialiser (dans ce cas : supprimer) une clé de sécurité U2F perdue. En outre, Tuta permet d’enregistrer plusieurs clés de sécurité U2F. Si l’une d’entre elles est perdue, les utilisateurs peuvent toujours se connecter avec l’une des autres clés de sécurité U2F enregistrées.

L’U2F est-il vraiment nécessaire pour tout le monde ?

En général, Tuta recommande à tout le monde de sécuriser ses identifiants de connexion à Tuta avec une clé de sécurité U2F.

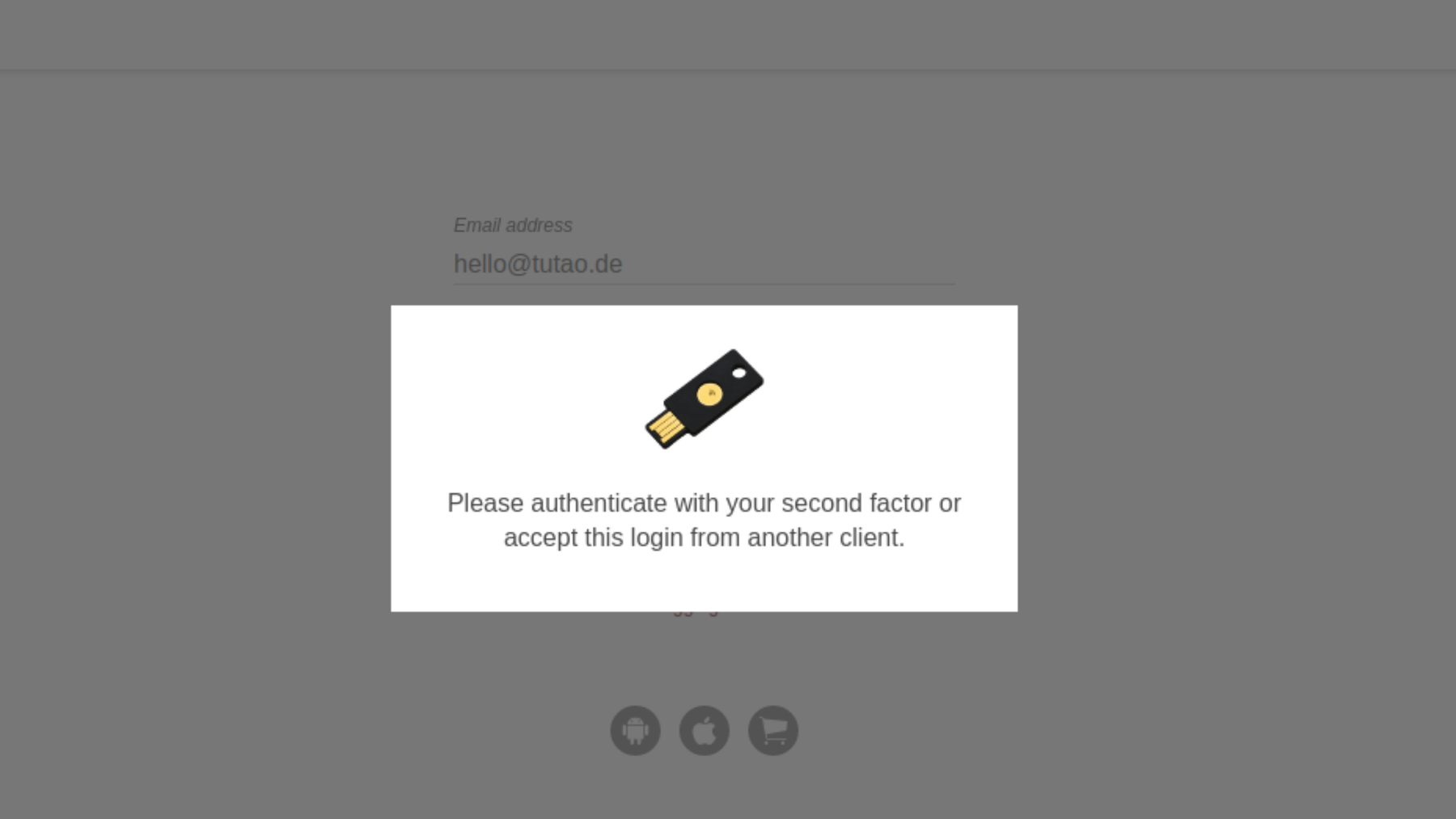

Chez Tuta, nous recommandons à tout le monde d’utiliser un deuxième facteur comme un Yubikey.

Authentification U2F

U2F - l’authentification à deuxième facteur avec une clé de sécurité matérielle - est le moyen le plus sûr de protéger vos comptes en ligne contre les attaques malveillantes telles que le bourrage d’identifiants. Elle est également plus sûre que l’authentification à deuxième facteur par OTP ou TOTP, appelés mots de passe à usage unique ou mots de passe à usage unique basés sur le temps. Il s’agit de codes générés qui ne sont valables que pendant une courte période. C’est pourquoi Tuta recommande vivement d’activer une clé matérielle pour protéger votre boîte aux lettres cryptée.

Comment les clés de sécurité U2F protègent-elles contre le phishing ?

Les clés de sécurité U2F renforcent vos identifiants de connexion, ce qui garantit que personne ne peut s’emparer de vos comptes - même après une attaque de phishing réussie.

Dans le monde numérique actuel, où tout se passe en ligne, les courriels de phishing deviennent de plus en plus sophistiqués. Cela signifie que le risque de tomber dans le piège de ces attaques augmente également. L’expéditeur de l’e-mail de phishing tente généralement de vous faire cliquer sur un lien où vous êtes censé saisir votre mot de passe. Dans ce cas, l’attaquant peut facilement voler votre mot de passe et s’emparer de votre compte.

Toutefois, si un deuxième facteur comme U2F a été activé sur votre compte, le mot de passe sera inutile pour l’attaquant et votre compte sera en sécurité.

En outre, une connexion d’utilisateur activée par U2F est liée à l’origine, ce qui signifie que seul le site réel peut s’authentifier avec la clé (deuxième facteur). L’authentification échouera sur tout faux site de phishing, même si l’utilisateur a été trompé en pensant qu’il s’agissait d’un vrai site.

Pourquoi activer l’authentification à deuxième facteur (2FA) ?

- Une clé de sécurité U2F augmente la protection de vos comptes (tels que les comptes de messagerie, de lecteur ou de médias sociaux).

- Une clé de sécurité U2F est la version la plus sûre de l’authentification à deux facteurs.

- Un dispositif U2F crée une clé cryptographique pour déverrouiller votre compte.

- Les attaques par hameçonnage deviennent quasiment impossibles avec une clé de sécurité U2F.

Comment fonctionnent les clés de sécurité U2F ?

Pour l’utilisateur, les clés de sécurité U2F sont très simples. Vous pouvez activer la même clé de sécurité U2F sur tous vos comptes, tels que Tuta, Amazon ou X. Lorsque vous vous connectez, vous saisissez votre nom d’utilisateur et votre mot de passe, puis il vous suffit d’insérer la clé matérielle de type USB dans votre appareil et d’appuyer dessus pour terminer le processus d’authentification.

D’un point de vue technique, le processus est beaucoup plus complexe. L’Alliance Fido l’explique comme suit :

“Le dispositif et le protocole U2F doivent garantir la confidentialité et la sécurité de l’utilisateur. Au cœur du protocole, le dispositif U2F a une capacité (idéalement, incorporée dans un élément sécurisé) qui frappe une paire de clés publique/privée spécifique à l’origine. Le dispositif U2F donne la clé publique et une poignée de clé au service en ligne ou au site web d’origine lors de l’étape d’enregistrement de l’utilisateur”.

”Plus tard, lorsque l’utilisateur procède à une authentification, le service en ligne ou le site web d’origine renvoie l’identifiant de clé au dispositif U2F par l’intermédiaire du navigateur. Le dispositif U2F utilise la poignée de clé pour identifier la clé privée de l’utilisateur et crée une signature qui est renvoyée à l’origine pour vérifier la présence du dispositif U2F. Ainsi, l’identifiant de clé est simplement un identifiant d’une clé particulière sur le dispositif U2F”.

”La paire de clés créée par le dispositif U2F lors de l’enregistrement est spécifique à l’origine. Lors de l’enregistrement, le navigateur envoie au dispositif U2F un hachage de l’origine (combinaison du protocole, du nom d’hôte et du port). Le dispositif U2F renvoie une clé publique et une poignée de clé. Il est très important de noter que le dispositif U2F encode l’origine de la demande dans l’identifiant de la clé.

”Plus tard, lorsque l’utilisateur tente de s’authentifier, le serveur renvoie le Key Handle de l’utilisateur au navigateur. Le navigateur envoie ce key handle et le hash de l’origine qui demande l’authentification. Le dispositif U2F s’assure qu’il a délivré cette clé à ce hachage d’origine particulier avant d’effectuer toute opération de signature. En cas de non-concordance, aucune signature n’est renvoyée. Cette vérification de l’origine garantit que les clés publiques et les poignées de clés délivrées par un dispositif U2F à un service en ligne ou à un site web particulier ne peuvent pas être utilisées par un service en ligne ou un site web différent (c’est-à-dire un site dont le nom est différent sur un certificat SSL valide). Il s’agit d’une propriété essentielle en matière de protection de la vie privée : en supposant que le navigateur fonctionne comme il se doit, un site ne peut vérifier l’identité d’un utilisateur avec un dispositif U2F qu’avec une clé délivrée à ce site particulier par ce dispositif U2F particulier. En l’absence de ce contrôle d’origine, une clé publique et un Key Handle délivrés par un dispositif U2F pourraient être utilisés comme “supercookie”, ce qui permettrait à plusieurs sites de connivence de vérifier et de mettre en corrélation l’identité d’un utilisateur donné.

”L’utilisateur est en mesure d’utiliser le même dispositif sur plusieurs sites web - il sert ainsi de trousseau de clés web physique de l’utilisateur avec de multiples clés (virtuelles) pour divers sites approvisionnés à partir d’un seul dispositif physique. Grâce à la norme ouverte U2F, n’importe quelle origine pourra utiliser n’importe quel navigateur (ou système d’exploitation) prenant en charge la norme U2F pour communiquer avec n’importe quel appareil compatible U2F présenté par l’utilisateur afin de permettre une authentification forte.”

Historique

Universal second factor (U2F) est une norme ouverte qui renforce et simplifie l’authentification à deux facteurs (2FA) à l’aide de dispositifs spécialisés de type Universal Serial Bus (USB) ou near-field communication (NFC). Elle est relayée par le projet FIDO2, qui comprend la norme W3C Web Authentication (WebAuthn) et le protocole CTAP2 (Client to Authenticator Protocol 2) de l’alliance FIDO.

Initialement développée par Google et Yubico, avec la contribution de NXP Semiconductors, la norme est désormais hébergée par la seule FIDO Alliance.

Vous trouverez ici une liste de tous les services qui prennent en charge les clés de sécurité U2F.

Objectif : authentification forte et confidentialité sur le web

L’écosystème U2F est conçu pour fournir une authentification forte à deux facteurs (2FA) aux utilisateurs sur le web tout en préservant leur vie privée.

L’utilisateur porte sur lui un “dispositif U2F” qui sert de second facteur d’authentification pour ses comptes en ligne. De cette manière, ces comptes peuvent être sécurisés, notamment contre les attaques de phishing.

Les clés de sécurité matérielles U2F sont une grande réussite, car elles garantissent la sécurité des personnes et de leurs comptes en ligne sur le web.

Comparaison des différentes options d’authentification à deux facteurs (2FA)

Dispositif de sécurité : Clés de sécurité U2F

- Option la plus sûre

- La clé privée est stockée localement sur le dispositif U2F

- Garantit une protection contre les attaques de type “man-in-the-middle” (MITM) et l’hameçonnage.

- Nécessite un dispositif matériel

- Aucune saisie manuelle n’est nécessaire

Application Authenticator : TOTP

- Une application génère des codes qui ne sont valables que pendant une courte période (Google Authenticator, Authy, etc.).

- Saisie manuelle requise à chaque connexion

- Ne nécessite pas de dispositif matériel

- Ne protège pas la connexion sur l’appareil mobile car l’application sur l’appareil mobile génère un deuxième facteur.

Application Authenticator : HOTP

- Une application génère des codes qui sont valides jusqu’à ce qu’ils soient utilisés

- Moins utilisée de nos jours, la plupart des applications d’authentification (Google Authenticatorm Authy, etc.) utilisent TOTP par défaut.

- Les codes doivent être stockés en toute sécurité

- La saisie manuelle est nécessaire à chaque connexion

- Ne nécessite pas de dispositif matériel

- Ne protège pas la connexion sur l’appareil mobile car l’application sur l’appareil mobile génère un second facteur.

Code SMS

- Le code est envoyé par SMS

- Saisie manuelle nécessaire à chaque connexion

- Option la moins sûre car les SMS peuvent être facilement interceptés

- Ne nécessite pas de dispositif matériel

- Ne protège pas l’ouverture de session sur l’appareil mobile car le SMS sur l’appareil mobile contient le deuxième facteur.