Le NIST publie des algorithmes de chiffrement résistants aux ondes quantiques - Tutanota les utilise déjà dans un prototype !

CRYSTALS-Kyber et CRYSTALS-Dilithium se sont avérés être le meilleur choix pour le cryptage résistant aux quantums dans les prototypes de courriers électroniques.

Tutanota a déjà développé un prototype fonctionnel pour crypter de manière sécurisée les e-mails avec les algorithmes maintenant définis par le NIST, à savoir CRYSTALS-Kyber et CRYSTALS-Dilithium. “Les algorithmes choisis par le NIST se sont avérés être le meilleur choix pour le cryptage quantique résistant dans notre prototype de courrier électronique”, explique Vitor Sakaguti, membre du projet de recherche PQMail.

Le projet de recherche PQMail

Au cours du projet de recherche que Tutanota a exécuté en collaboration avec l’institution de recherche L3S de l’Université Leibniz de Hanovre, les chercheurs ont évalué tous les algorithmes du NIST de la deuxième série en ce qui concerne la sécurité, un faible impact sur les ressources et une performance rapide avant de choisir CRYSTALS-Kyber et CRYSTALS-Dilithium.

Les candidats du NIST : CRYSTALS-KYBER & CRYSTALS-Dilithium

Dans un communiqué, le NIST a déclaré qu’il “recommande deux algorithmes principaux à mettre en œuvre pour la plupart des cas d’utilisation : CRYSTALS-KYBER (établissement des clés) et CRYSTALS-Dilithium (signatures numériques)”.

”Le fait que ces algorithmes aient été choisis comme candidats finaux par le NIST est le meilleur scénario pour nous”, déclare Vitor. “En même temps, nous ne sommes pas surpris que le NIST ait choisi ces algorithmes car ils sont les plus rapides. Notre protocole a été conçu pour pouvoir fonctionner avec n’importe lequel des candidats du concours du NIST, mais nos tests de performance ont montré que la famille CRYSTALS offrirait la meilleure expérience à nos utilisateurs."

"CRYSTALS-Kyber et CRYSTALS-Dilithium ont eu le plus faible impact sur les ressources (taille des clés et des signatures) et ont été les plus rapides tout en fournissant les niveaux de sécurité que nous visions, c’est-à-dire au moins aussi sûrs que la sécurité 128 bits avec les algorithmes actuels sur les ordinateurs classiques.”

Prochaines étapes : Renforcer la sécurité

La prochaine étape du NIST, le Round Four, est regardée de près par la communauté de la cybersécurité, et particulièrement par nous, chez Tutanota : “Nous allons maintenant voir beaucoup d’efforts déployés pour essayer de casser ces algorithmes. C’est une bonne chose : Nous voulons que les chercheurs trouvent toutes les faiblesses possibles afin qu’elles puissent être corrigées. Plus ces algorithmes seront matures, plus nous pourrons être confiants dans la sécurité de notre protocole”, ajoute Vitor.

Le processus de sélection du NIST se déroule exactement comme il le devrait pour atteindre la résilience cryptographique. Par exemple, il a été prouvé que l’un des candidats déjà éliminés dans le processus du NIST était complètement cassé : L’algorithme Rainbow peut être cassé en deux jours, non pas avec un ordinateur quantique, mais avec un ordinateur portable normal, selon des chercheurs d’IBM.

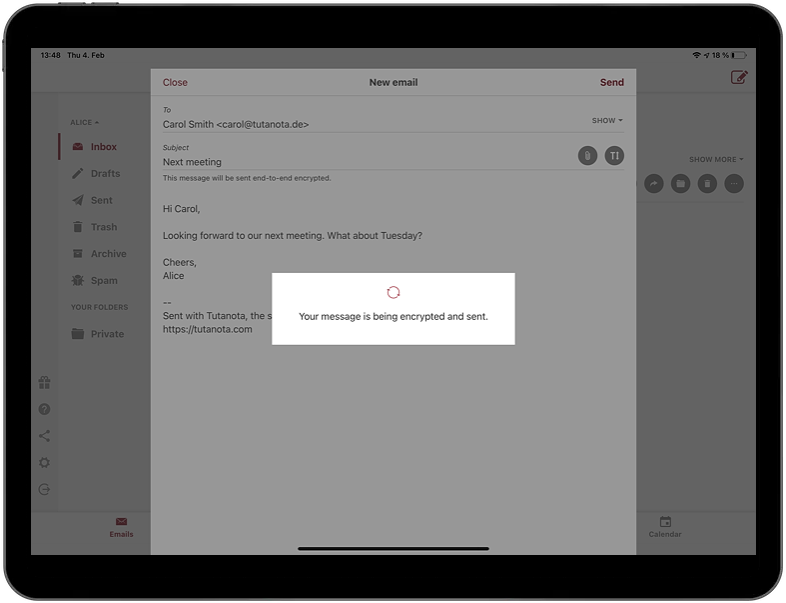

Tutanota sécurise automatiquement les données

En investissant très tôt dans le cryptage sécurisé post-quantique, Tutanota tient la promesse faite à ses utilisateurs : construire le service de messagerie électronique le plus sûr du marché.

La prochaine étape consistera à mettre en œuvre le nouveau protocole de cryptage sécurisé post-quantique dans Tutanota même. Une fois cette étape franchie, des millions d’utilisateurs de Tutanota bénéficieront instantanément du cryptage sécurisé post-quantique.

Comme la migration vers les nouveaux algorithmes se fait automatiquement dans Tutanota, les utilisateurs n’auront rien à faire. Une fois le nouveau protocole mis en œuvre, toutes les données stockées dans Tutanota - c’est-à-dire les courriels, les contacts et les calendriers - sont automatiquement cryptées avec les nouveaux algorithmes.

Cela permettra de protéger toutes les données de millions d’utilisateurs contre les attaques des ordinateurs quantiques.