Les agences fédérales américaines doivent adopter la sécurité post-quantique, le secteur privé est invité à les suivre

À l'ère de la "course aux armements" de l'informatique quantique, il est temps de passer à des systèmes à sécurité quantique.

Le chiffrement PQ dans la stratégie nationale de cybersécurité des États-Unis

L’administration Biden a publié la stratégie nationale de cybersécurité, dont l’objectif stratégique 4.3, qui traite de la manière de “se préparer à notre avenir post-quantique”, stipule que

”nous devons donner la priorité et accélérer les investissements dans le remplacement généralisé du matériel, des logiciels et des services qui peuvent être facilement compromis par les ordinateurs quantiques, afin que les informations soient protégées contre les attaques futures”.

Cela fait suite à une législation bipartisane adoptée en décembre - et citée dans la stratégie actuelle - qui englobe des lignes directrices en matière de cybersécurité post-quantique.

Le Quantum Computing Cybersecurity Preparedness Act (loi sur la préparation à la cybersécurité de l’informatique quantique) “vise à surmonter la menace que les ordinateurs quantiques du futur proche déjouent les algorithmes cryptographiques actuels […] Une fois qu’il sera atteint, l’informatique quantique rendra les données numériques cryptées à l’aide des techniques de cryptage actuelles vulnérables aux acteurs de la cybermenace”.

La nouvelle législation encourage les agences du gouvernement fédéral à adopter des technologies résistantes aux tentatives de décryptage quantique. L’Office of Management and Budget doit commencer à mettre en œuvre des algorithmes cryptographiques approuvés par le NIST pour protéger les systèmes informatiques de l’exécutif d ‘ici le 5 juillet 2023. En outre, il est tenu de soumettre un rapport détaillant la stratégie et le financement nécessaire à la transition vers des systèmes à sécurité quantique d’ici le 21 décembre 2023.

Une troisième disposition du projet de loi exige que l’agence se coordonne avec les organisations internationales de normalisation pour la sécurité post-quantique.

La stratégie de cybersécurité demande également au secteur privé américain de “suivre le modèle du gouvernement en préparant ses propres réseaux et systèmes à notre avenir post-quantique”.

Pourquoi maintenant ?

L’informatique quantique n’est plus une possibilité lointaine, mais déjà une réalité. L’institut de recherche japonais Riken a annoncé qu ‘il mettrait en ligne, d’ici la fin du mois, le premier ordinateur quantique construit dans le pays, à la disposition de plusieurs entreprises et institutions universitaires. Le Riken prévoit de connecter ce prototype d’ordinateur quantique au deuxième superordinateur le plus rapide au monde, Fugaku, d’ici à 2025, afin d’élargir ses cas d’utilisation dans le monde réel, y compris la recherche liée aux matériaux et aux produits pharmaceutiques.

Il ne s’agit pas d’un développement isolé, mais d’un élément de ce qui ressemble à une “course aux armements” en matière d’informatique quantique. Selon l’Agence japonaise pour la science et la technologie, au cours des trois dernières décennies, c’est la Chine qui a déposé le plus grand nombre de brevets dans le monde pour l’informatique quantique, soit environ 2 700, suivie des États-Unis avec environ 2 200 brevets et du Japon avec 885 brevets.

Il est clair que le monde est à l’aube d’une révolution technologique avec l’émergence des ordinateurs quantiques, qui promettent une puissance de traitement sans précédent et la capacité de résoudre des problèmes complexes que les ordinateurs classiques ne peuvent pas résoudre.

Si cette évolution est passionnante, elle constitue également une menace pour les protocoles de cryptage actuels, qui pourraient être facilement cassés par les ordinateurs quantiques, ce qui exposerait les informations sensibles à des attaquants. C’est pourquoi la stratégie nationale de cybersécurité des États-Unis appelle à une transition vers la cryptographie post-quantique, qui utilise des algorithmes résistants aux attaques des ordinateurs quantiques. La stratégie reconnaît la nécessité de se préparer à l’avenir et de veiller à ce que les protocoles de chiffrement restent sûrs face à l’évolution des menaces.

Bien que la possibilité qu’un ordinateur quantique parvienne à briser les protocoles de chiffrement de bout en bout actuels ne devrait pas devenir une réalité dans un avenir immédiat, il est important de travailler à la prévention de ce type de menace dès que possible, car il faut du temps pour mettre au point des solutions efficaces.

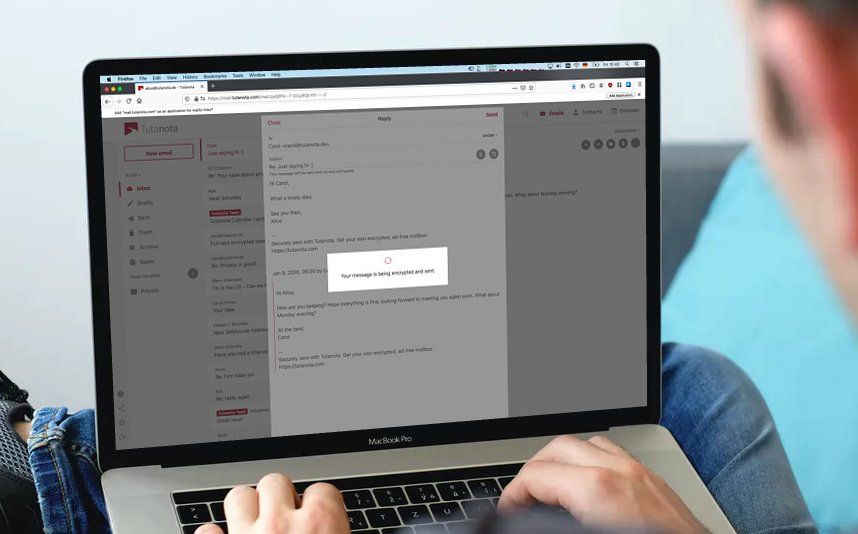

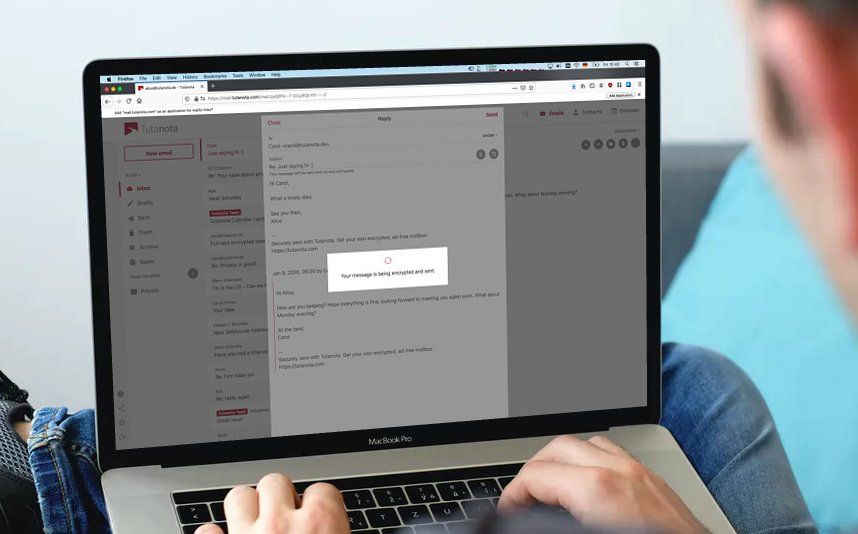

Tutanota innove avec le chiffrement PQ pour le courrier électronique

L’année dernière, en juillet, à l’issue du troisième cycle du processus de normalisation PQC du NIST, ce dernier a identifié quatre algorithmes candidats à la normalisation. Il a recommandé deux algorithmes principaux à mettre en œuvre pour la plupart des cas d’utilisation : CRYSTALS-KYBER (établissement de clés) et CRYSTALS-Dilithium (signatures numériques).

À l’époque, Tutanota avait déjà identifié ces deux mêmes algorithmes comme étant le meilleur choix pour le chiffrement des courriels résistant au quantum et les avait mis en œuvre dans un prototype fonctionnel.

Nous avons travaillé en partenariat avec l’institut de recherche L3S de l’université Leibniz de Hanovre sur un projet de recherche, PQMail, pour lequel nous avons évalué tous les algorithmes NIST de la deuxième série en termes de sécurité, de faible impact sur les ressources et de rapidité des performances avant d’opter pour CRYSTALS-Kyber et CRYSTALS-Dilithium.

”Notre protocole a été conçu pour pouvoir théoriquement fonctionner avec n’importe lequel des candidats identifiés par le NIST lors du deuxième tour, mais nos tests de performance ont montré que la famille CRYSTALS offrirait la meilleure expérience à nos utilisateurs”, a expliqué Vitor Sakaguti, membre de l’équipe de recherche de PQMail. “CRYSTALS-Kyber et CRYSTALS-Dilithium ont eu l’impact le plus faible sur les ressources (taille des clés et des signatures) et ont été les plus rapides, tout en offrant les niveaux de sécurité que nous visions, c’est-à-dire au moins aussi sûrs qu’une sécurité de 128 bits avec les algorithmes actuels sur des ordinateurs classiques”.

Le projet est en cours et nous espérons que la première version d’un client de messagerie PQ Tutanota sera mise à la disposition de tous nos utilisateurs dans un avenir proche. En outre, notre prototype post-quantique est déjà capable de prendre en charge le Perfect Forward Secrecy et cette fonctionnalité sera également mise en œuvre dans les clients Tutanota dans les mois qui suivront la sortie de la version post-quantique.

La transition vers la cryptographie post-quantique sera difficile, mais elle est nécessaire pour garantir la sécurité des informations sensibles à l’avenir. Ces efforts sont essentiels car les protocoles de cryptage traditionnels ne seront plus sûrs lorsque les ordinateurs quantiques seront largement disponibles. Les attaquants pourront exploiter les vulnérabilités des méthodes de cryptage existantes pour accéder à des informations sensibles, telles que les transactions financières, les données personnelles et les communications confidentielles, mettant ainsi tout le monde en danger, qu’il s’agisse de particuliers, d’entreprises ou d’institutions gouvernementales.

Comme le déclare Arne Moehle, cofondateur de Tutanota, “à l’avenir, pour protéger les données contre les menaces croissantes, nous aurons besoin d’approches innovantes en matière de chiffrement, par exemple la cryptographie post-quantique, la distribution quantique des clés, le forward secrecy ou le chiffrement homomorphique. Tous ces éléments seront importants pour protéger les données des regards indiscrets au fur et à mesure que la technologie progresse.

Contrairement aux implémentations PGP, les protocoles de chiffrement que nous utilisons déjà nous permettent d’évoluer facilement vers de nouveaux algorithmes et d’ajouter la prise en charge du Perfect Forward Secrecy.

”Comme la migration vers de nouveaux algorithmes se fait automatiquement dans Tutanota, les utilisateurs n’auront rien à faire. Une fois le nouveau protocole mis en œuvre, toutes les données stockées dans Tutanota - c’est-à-dire les courriels, les contacts et les calendriers - seront automatiquement chiffrées avec les nouveaux algorithmes”, explique notre cofondateur Matthias Pfau. “Cela permettra de protéger toutes les données de millions d’utilisateurs contre les attaques des ordinateurs quantiques”.

En adoptant le cryptage post-quantique, nous adoptons une approche proactive pour garantir que les données de nos utilisateurs restent sécurisées face aux menaces futures. Notre investissement dans ce projet nous permet de tenir la promesse faite à nos utilisateurs : construire le service de messagerie électronique le plus sûr au monde. Nous nous engageons à rester à la pointe de la technologie en matière de cryptage et à veiller à ce que la vie privée de nos utilisateurs ne soit pas compromise par l’évolution des menaces.