Cómo crear y recordar una contraseña segura.

Es fácil crear una contraseña fuerte - y recordarla. Sólo tienes que saber cómo hacerlo.

Navegando en el mar de las contraseñas terribles.

Paso 1: Conozca a su enemigo

Los ataques contra las contraseñas de los usuarios pueden ser de todo tipo. Si quiere elaborar una contraseña sólida, el primer paso es conocer qué tipo de trucos pueden utilizarse para desvelar la suya. He aquí algunas de las principales formas en que los ciberdelincuentes acceden activamente a las cuentas bancarias, los correos electrónicos personales y los perfiles de las redes sociales.

En la mayoría de los casos, los atacantes tienen acceso a una colección de datos de contraseñas violadas. Estas contraseñas suelen aparecer en forma de hash, pero no es difícil descubrir las credenciales en texto plano que contienen. Una vez que se produce una filtración de datos, la información filtrada se ha hecho pública y es probable que no desaparezca. La mejor medida para cualquier persona cuyos datos se hayan hecho públicos a través de una filtración de este tipo es cambiar inmediatamente sus contraseñas y habilitar alguna forma de autenticación multifactorial. En general, recomendamos a nuestros usuarios que activen la autenticación en dos pasos en nuestra guía de seguridad de contraseñas.

Aquí hay una buena muestra de lo rápido que se pueden descifrar las contraseñas:

Es importante tener en cuenta que este vídeo se publicó en 2016. La capacidad de computación y las tarjetas gráficas en particular han aumentado mucho su rendimiento, pero lamentablemente la elección de la contraseña del usuario medio probablemente no ha seguido el ritmo de estos rápidos avances.

Ataques de fuerza bruta

Un número suficiente de chimpancés con suficiente tiempo puede forzar su contraseña.

Un ataque de fuerza bruta es un intento por parte de un actor malicioso de probar todas las combinaciones posibles de letras, números y símbolos hasta determinar la contraseña que coincide con su nombre de usuario. Un ejemplo de ataque de fuerza bruta a una contraseña de 5 dígitos sería que un atacante intentara

aaaaa … mmmmm … zzzzz

Estos ataques tienen un alto porcentaje de éxito contra contraseñas cortas que no utilizan números o caracteres especiales. Afortunadamente, este tipo de ataques puede mitigarse creando contraseñas más largas que utilicen una mezcla de letras, números, mayúsculas y minúsculas y caracteres especiales.

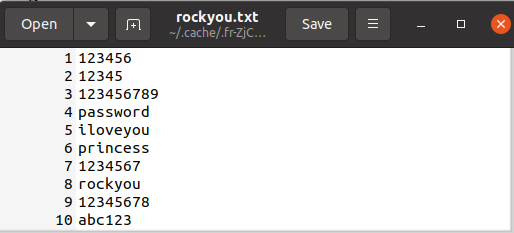

Ataques de diccionario

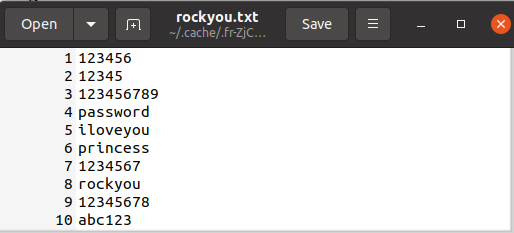

La filtración de datos de RockYou expuso más de 32 millones de contraseñas en texto plano. Esta lista viene de serie en Kali Linux.

Un ataque de diccionario es un ataque de fuerza bruta más refinado que utiliza listas de palabras de diccionario seleccionadas para probar las posibles contraseñas de su cuenta. Si su contraseña incluye palabras que se encuentran en estos diccionarios, como las listas de palabras que se encuentran en las instalaciones por defecto de las principales distros de Linux, usted es susceptible a estos ataques. Si tu contraseña aparece en esta lista, ¡cámbiala ahora!

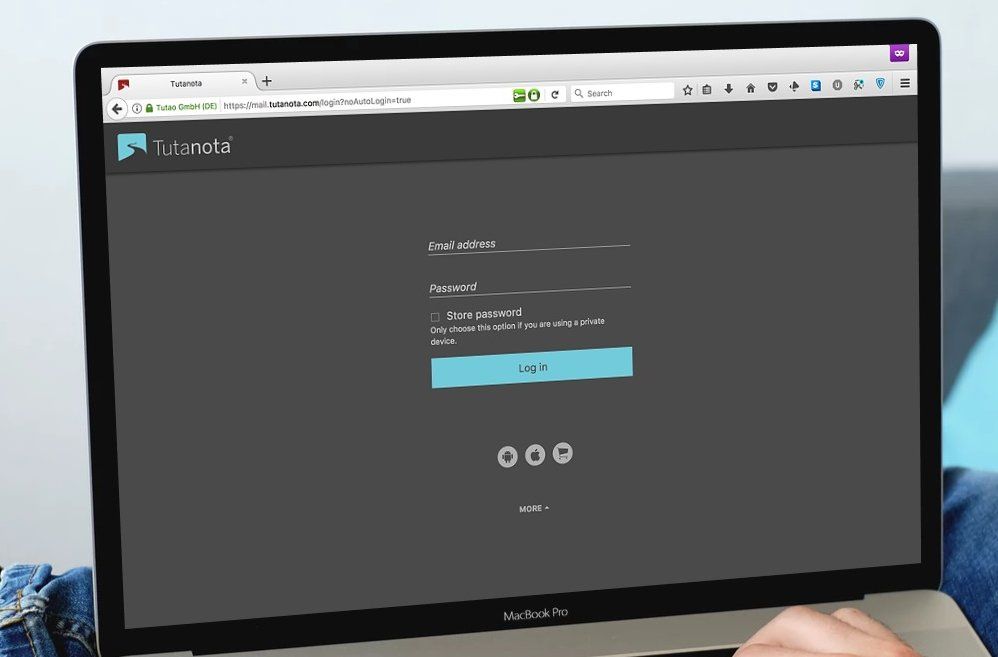

Ataques de phishing

Los ataques de phishing son técnicas de recolección muy conocidas y eficaces que se dirigen directamente al usuario de la cuenta. Un enlace hábilmente disfrazado enviado desde una fuente de confianza, un sitio web o su administrador de TI puede proporcionar un acceso rápido a las credenciales de inicio de sesión válidas. Un gran ejemplo de la facilidad con la que se pueden construir estos ataques se puede encontrar en el video tutorial de NetworkChuck aquí:

Los ataques de phishing no se limitan a los correos electrónicos, sino que han llegado a las llamadas telefónicas, los SMS, la VoIP y otros servicios de mensajería como WhatsApp y Signal. Si un atacante se centra en un individuo específico, estos ataques, conocidos como spear-phishing, pueden ser mucho más difíciles de detectar antes de que sea demasiado tarde.

La mejor manera de combatir los ataques de phishing es mantenerse alerta. No haga clic en los enlaces enviados en los correos electrónicos ni abra archivos adjuntos inesperados. Si recibe correos electrónicos automáticos de su banco que requieren una acción urgente en su cuenta, dude siempre de que sea realmente de su banco. Si cree que es necesario actuar, abra una nueva pestaña del navegador e inicie sesión directamente desde el sitio web de su banco.

Ataques Man-in-the-Middle

¿Con qué frecuencia se conecta al WiFi gratuito de su cafetería favorita? Si no tienes cuidado, puedes estar conectando tu dispositivo a un punto de acceso falso en lugar de a esa conexión de confianza de Starbucks. Los ataques Man-in-the-Middle se interponen entre su dispositivo y el punto de acceso real, haciéndose pasar por alguien que no es. Estas redes falsas pueden espiar y registrar el tráfico que envías y recibes a través de ellas, incluyendo cualquier contraseña no encriptada enviada por el camino.

Cómo crear una contraseña segura

Paso 2: ¿Qué es una contraseña segura y cómo se puede crear una?

Lo bueno:

Una contraseña segura debe ser lo suficientemente larga como para evitar ser forzada. Debe tener al menos 12 caracteres e incluir una mezcla de letras, números y caracteres especiales. También es importante no utilizar estos números o caracteres especiales de forma habitual. La elección aparentemente inteligente de cambiar las o por los 0 o las e por los 3 no va a engañar a nadie que quiera robar la información de acceso a su cuenta bancaria.

Si decides utilizar una cadena de palabras al azar, no deben estar relacionadas entre sí para evitar ser víctima de un ataque de diccionario. Mezclar números a intervalos aleatorios y no siempre antes, entre o después de las palabras las hace aún más difíciles de descifrar. Por ejemplo, “B?r!d7sDri%&veP._otat!oC?8ches” tiene menos posibilidades de ser descifrado en un ataque de diccionario que “BirdsFly”.

Puede que sea poco probable que se descifre “B?r!d7sDri%&veP._otat!oC?8ches”, pero si caigo en un enlace de phishing o me pillan en un ataque man-in-the-middle el error humano anula cualquier ventaja matemática que hayan proporcionado los pasos anteriores.

De nuevo, para crear una contraseña fuerte

- Utilizar al menos 12 caracteres

- Incluya mayúsculas y minúsculas, números y símbolos especiales

- No utilice palabras del diccionario

- No utilice caracteres especiales de forma predecible (H3llo o Pa$$word)

Más adelante veremos cómo recordar esta nueva contraseña.

Lo malo:

Si tu contraseña aparece en una búsqueda en HaveIBeenPwned, debes cambiarla inmediatamente. El Pwned Password está disponible para su descarga gratuita y, sin duda, se está utilizando para obtener acceso no autorizado a cuentas de todo el mundo.

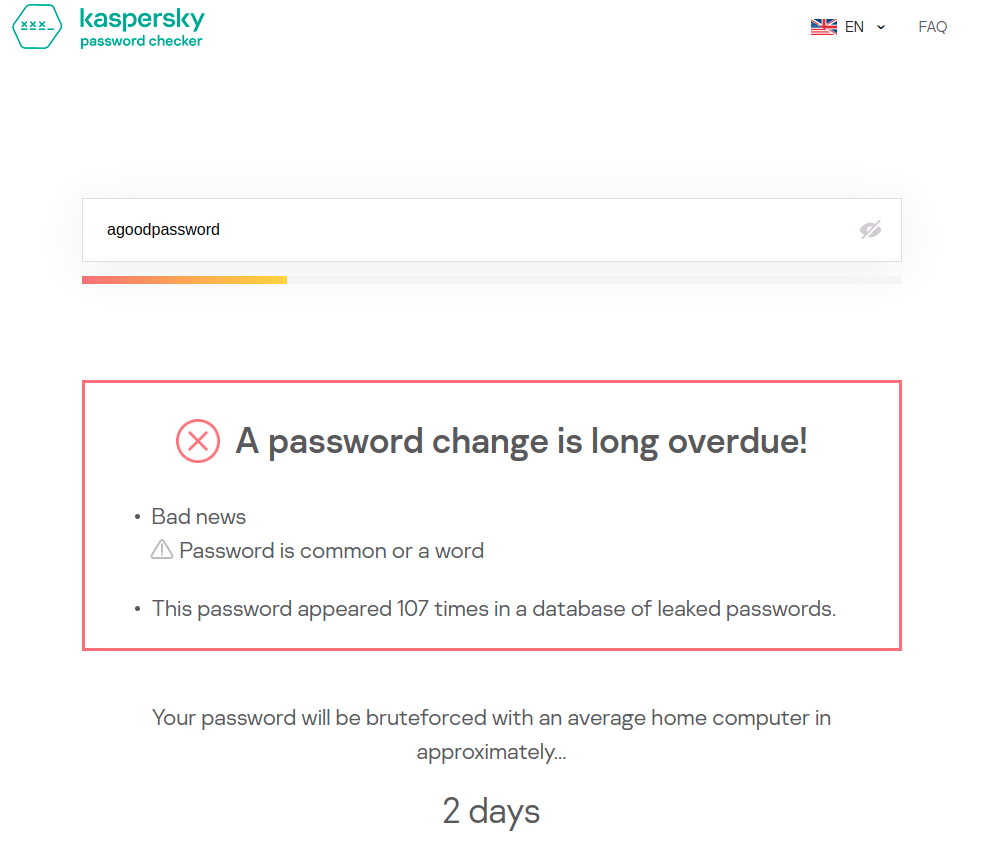

Es crucial evitar el uso de palabras únicas que son rápidamente forzadas por cualquier ordenador medio. La contraseña “agoodpassword” puede ser forzada en dos días y ya aparece en 107 violaciones de datos según el Password Checker de Kaspersky. Si cambiamos las “o” por los “0”, la contraseña seguirá siendo forzada en dos días. Si te interesa, prueba alguna de ellas.

No recomiendo que pruebes tus contraseñas reales en un sitio web como éste, pero es interesante ver cómo las diferentes combinaciones afectan a la fuerza de una contraseña.

Tu contraseña tampoco debería incluir información personal identificable, como tu primera mascota, tu aniversario de boda o la calle en la que creciste. Toda esta información es fácilmente accesible con un poco de ingeniería social o una visita a tu página de Facebook. Esto significa que “amy&bob4ever1997” es una mala elección. Incluso si se tarda “12 siglos” en ser forzado según el verificador de contraseñas fuertes anterior, una visita a tus páginas públicas de redes sociales llenas de fotos publicadas de esa ocasión especial reducirá ese tiempo drásticamente.

Lo feo:

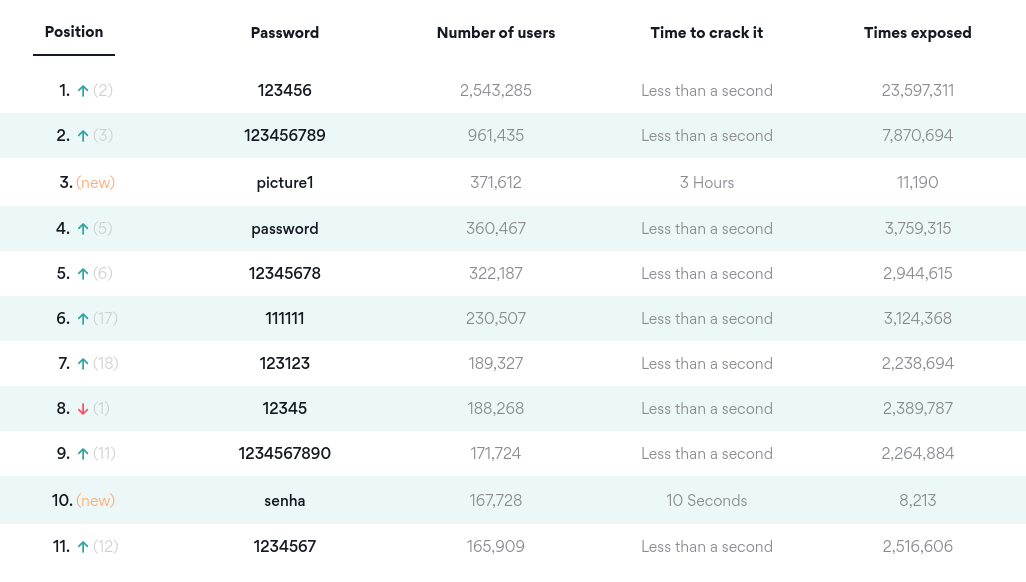

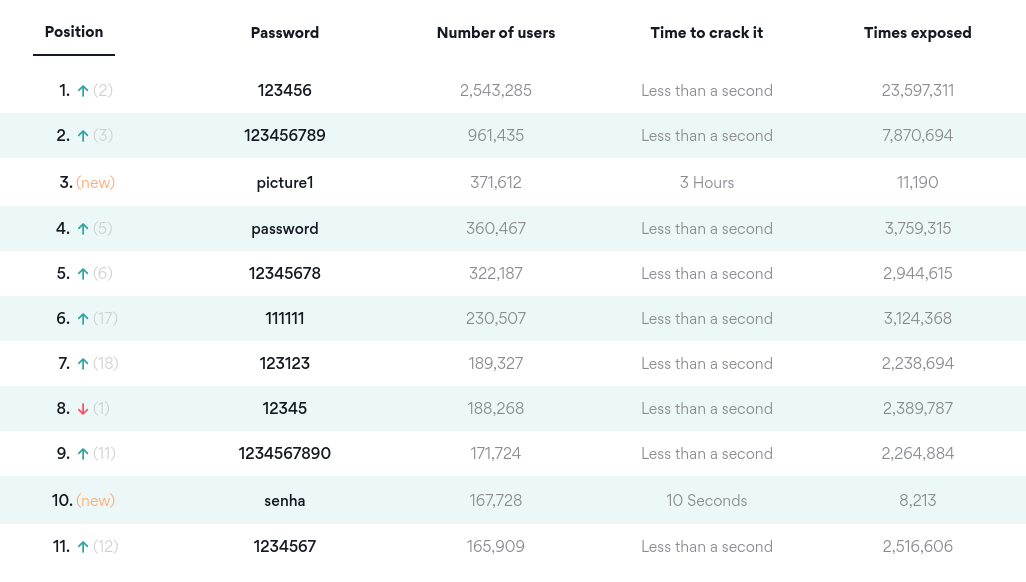

Hay algunas contraseñas que, por desgracia, nunca desaparecerán. La siguiente lista es la de las 10 contraseñas más comunes según NordPass.com. Si estás usando CUALQUIERA de estas contraseñas, tienes que cambiarlas, preferiblemente ayer.

Puedes encontrar las 200 contraseñas más comunes desde 2020 [aquí](https://nordpass.com/most-common-passwords-list/).

Paso 3: Mantener tus credenciales seguras

Ahora que tenemos una idea de cómo crear contraseñas seguras utilizando al menos 12 caracteres, incluyendo números, mayúsculas y caracteres especiales, y evitando las palabras del diccionario o la colocación de números en lugares obvios, surge la pregunta de cómo vamos a recordar este gigante de la contraseña.

Un consejo fácil es utilizar una contraseña mnemotécnica. Crea una frase larga que probablemente sea fácil de recordar: “El pato huyó del perro único mientras comía 5 zanahorias moradas” puede acortarse en una contraseña que se parezca a “Tdr/n4rom1d00gWe5Pur%Ca&“. Esto tiene 24 caracteres, incluye números y caracteres especiales, y aunque a primera vista parezca un sinsentido, se puede recordar por la extraña frase original. Se trata de la misma técnica que muchos de nosotros utilizamos en clase de matemáticas cuando intentamos recordar ese molesto orden de las operaciones. Seguro que “Por favor, disculpe a mi querida tía Sally” todavía ocupa un lugar en muchos recuerdos.

La nota adhesiva

Te garantizo que si entras en cualquier edificio de oficinas de tamaño medio o grande, alguien ha anotado su contraseña y la ha dejado en un cajón del escritorio sin cerrar. Esto nunca es una práctica de seguridad segura. No seas la persona cuya pereza conduzca a una brecha de seguridad en toda la empresa.

Es importante que los profesionales de TI se den cuenta de que sus usuarios son la primera línea de defensa contra el acceso no deseado a su red. La formación adecuada de sus empleados es crucial para evitar que se produzcan descuidos como éste. Los equipos de TI deben trabajar con sus usuarios para combatir las amenazas a los datos de la empresa. Numerosos informes inofensivos de un correo electrónico de phishing obvio son mucho menos molestos que tratar de deshacer el daño de una infección de ransomware.

Políticas de rotación de contraseñas

Una de las principales causas de que los usuarios escriban sus credenciales donde puedan ser fácilmente descubiertas es la recomendación anticuada de las políticas de rotación de contraseñas. Afortunadamente, estos días han pasado y el NIST ya no recomienda estas rotaciones obligatorias de contraseñas. Estas políticas a menudo llevaban a los usuarios a elegir contraseñas más simples con sólo pequeñas variaciones. Estas elecciones de contraseñas eran mucho más fáciles de forzar o llevaban a los usuarios a anotar sus contraseñas y almacenarlas de forma insegura porque tenían dificultades para recordar las nuevas credenciales.

Las contraseñas deben cambiarse en caso de violación, exposición accidental o si el usuario las ha olvidado.

No recicle las contraseñas

La reutilización de contraseñas es la forma más fácil de que un actor malicioso pase de su cuenta de Facebook comprometida a su cuenta bancaria. Es crucial que las contraseñas (y los nombres de usuario) no se usen entre servicios. Esto puede parecer desalentador, pero hay varias opciones que pueden facilitar el mantenimiento de varias contraseñas fuertes.

Hay muchos sitios web que ofrecen “nuevas contraseñas creativas e inteligentes para 2021”, pero elegir cualquier contraseña o nombre de usuario preexistente que puedas ver en Internet (o incluso los que aparecen en este post) supone un riesgo para la seguridad.

Recuerda que una buena contraseña debe ser como el papel higiénico: fuerte y sólo se usa una vez.

Guardar las contraseñas en el navegador

Una opción para guardar las contraseñas es simplemente guardarlas en tu navegador de Internet, ya sea Firefox, Chrome o Safari. Muchas de estas contraseñas se pueden vincular a una cuenta que se puede sincronizar entre dispositivos en caso de sustitución.

Por muy cómodo que parezca, no es recomendable si no puedes garantizar que nadie pueda acceder a tu dispositivo de forma no deseada. Un rápido viaje a la ventana de preferencias da como resultado una lista completa de contraseñas guardadas que se almacenan en texto plano para que todo el mundo pueda verlas. Esto no es lo ideal.

Gestores de contraseñas

Una forma más fiable de almacenar tus contraseñas es mediante el uso de un gestor de contraseñas. Hay más gestores de contraseñas de los que se pueden discutir adecuadamente en esta entrada del blog. Los gestores de contraseñas almacenan todas tus credenciales de acceso en una ubicación central y (idealmente) encriptan todos los datos. En caso de que te roben el dispositivo, estas contraseñas y nombres de usuario no podrán ser descubiertos sin desbloquear primero tu gestor de contraseñas.

Estos programas tienen la ventaja añadida de incluir generadores de contraseñas que pueden crear y guardar contraseñas aleatorias que están más allá de cualquier expectativa razonable de la memoria humana. Esto le ahorra la molestia de idear nuevas contraseñas fuertes en el momento.

Si decides utilizar un gestor de contraseñas, es absolutamente necesario que crees una contraseña segura. Esta contraseña actúa como la llave que abre toda tu vida digital y debe ser tratada como tal. Afortunadamente, muchos de estos programas también admiten la autenticación multifactorial, que proporciona a tus datos una capa de protección adicional muy necesaria.

No voy a entrar en el debate sobre qué opción es la mejor, pero aquí hay una breve lista de algunos gestores de contraseñas populares y enlaces a sus sitios web:

Algunas de estas opciones son gratuitas y de código abierto, mientras que otras requieren una suscripción para poder utilizar sus servicios. Si eres un usuario de Mac o Linux, tu dispositivo viene preinstalado con un programa de llavero que también te permite almacenar tus credenciales de acceso. Se trata de funciones prácticas, pero no ofrecen el mismo grado de seguridad criptográfica que estas soluciones de gestión de contraseñas de terceros.

Manténgase seguro y feliz de navegar!

Si sigues estos pasos para crear una contraseña más fuerte y almacenarla de forma segura utilizando el gestor de contraseñas de tu elección, te habrás convertido en un objetivo digital mucho más difícil. Cuando se trata de ciberseguridad no hay ningún caso de protección a prueba de balas, pero si los actores maliciosos están eligiendo a quién dirigirse, su cuenta con una contraseña fuerte y la autenticación de múltiples factores será mucho menos atractiva.

Con estos consejos puedes reforzar tu seguridad digital y navegar por la red con mayor confianza de que tus cuentas online y tu información personal están protegidas.

Consulta también nuestra guía de seguridad del correo electrónico. En ella se explica cómo una cuenta de correo electrónico es la puerta de entrada a su identidad en línea y cómo puede mejorar aún más su seguridad en línea tomando algunas decisiones inteligentes.