今天,我们迎来了 Tuta**量子安全加密的一周年**庆典,我们为自己所取得的成就感到无比自豪。请阅读更多关于我们的首次发布以及为什么我们现在就需要后量子加密技术的信息。

后量子安全的里程碑

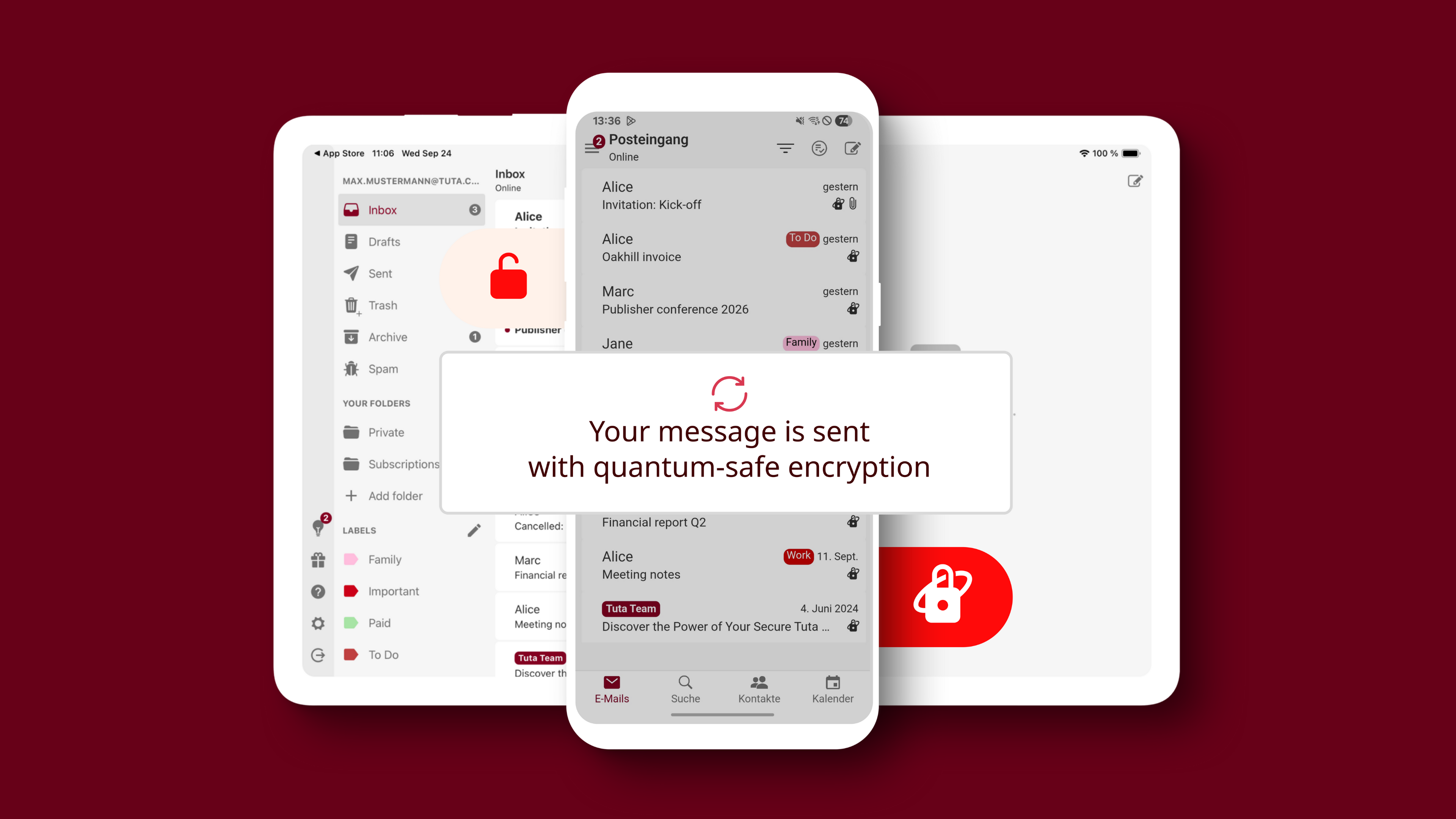

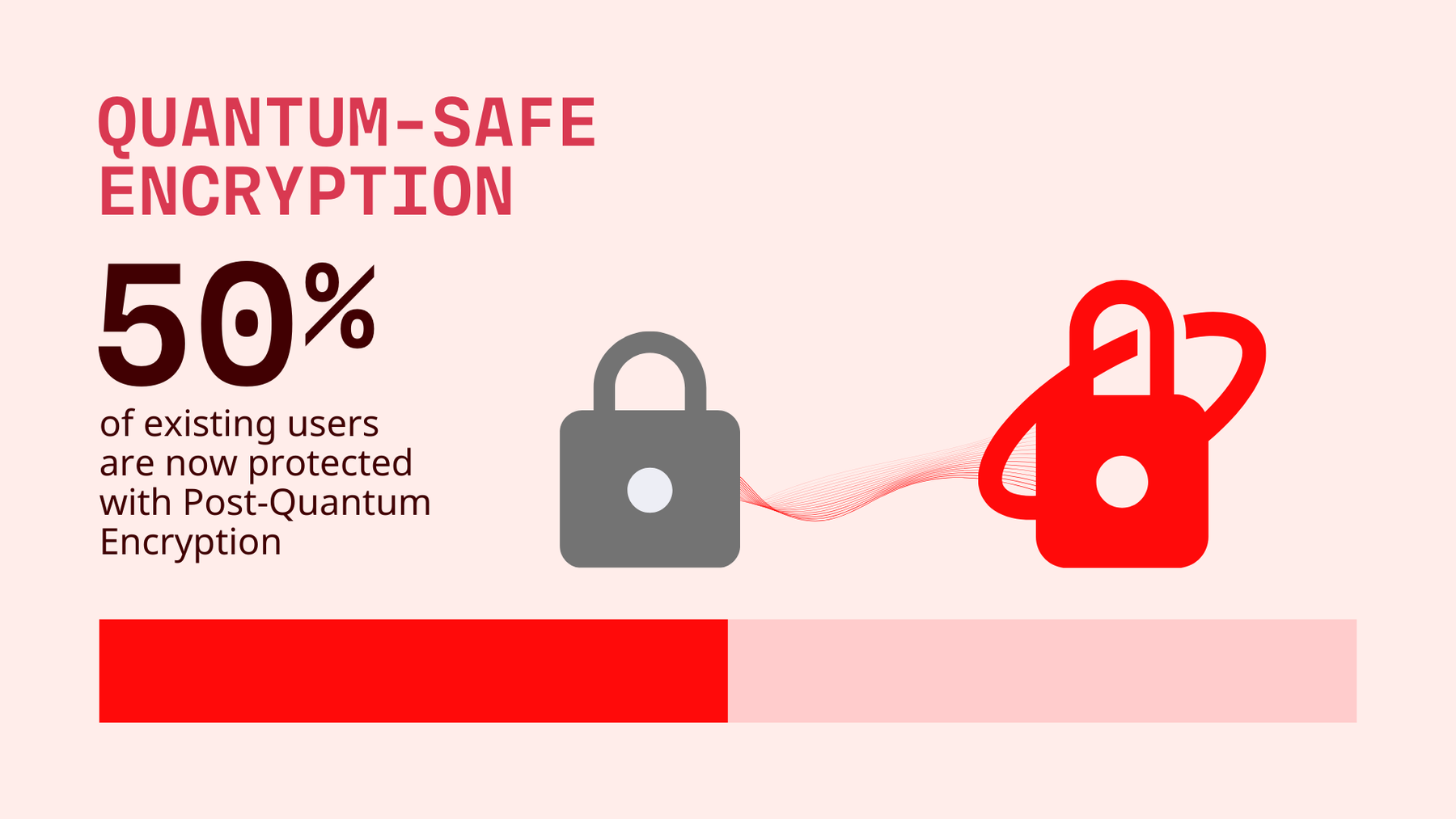

从 2024 年 3 月 11 日我们推出 TutaCrypt 的那一刻起,** 每个新 Tuta 用户都默认受到我们的抗量子加密保护**。就在本周,我们又迈出了重要一步:** 为所有旧的单用户账户启用 TutaCrypt**。这些用户登录后,会立即更新到新的加密协议。在撰写这篇博文时,50% 的 Tuta 用户正在使用新的 TutaCrypt 协议。

50%的 Tuta 用户已经升级到 TutaCrypt。

您已经在使用量子安全加密了吗?如果没有,请登录您的 Tuta 账户或首次注册,您将立即升级到 TutaCrypt!

顺利推出

为数百万 Tuta 用户部署量子安全加密并扩大其规模必须谨慎处理。更新加密密钥时,Tuta 客户端会生成新的随机密钥,以便与新算法一起使用。这发生在登录后,因为需要用户密码来重新加密新密钥,以便以后使用混合 TutaCrypt 协议。我们之所以称它为混合协议,是因为它结合了经典算法(x25519)和抗量子算法(Kyber,最近被标准化为 ML-KEM),只要其中至少一种算法不受损,就能确保安全。与此同时,我们还更新了对称加密的安全参数,用抗量子的AES-256 变体取代了AES-128。

在此过程中,我们必须确保新的加密协议在收发电子邮件以及与同样使用新协议(量子安全)的其他 Tuta 用户进行加密时能够完美无瑕地工作,同时还要向后兼容,因此加密还需要与仍在使用基于 RSA-2048 的旧式传统加密协议的 Tuta 用户一起工作。

尽管非常复杂,但我们的推广工作非常顺利,没有出现任何错误。单用户账户的推广取得了巨大成功 。考虑到我们对 Tuta 协议的核心部分进行了大量改动,推广过程非常顺利,没有出现任何重大问题。这充分证明了我们团队一丝不苟的质量保证(QA)工作。

随着单用户账户迁移 的成功,我们已经发布了迁移多用户账户 的实施方案。现在,我们正在等待所有客户更新到兼容的版本,然后再开始逐步推广,就像对单用户账户所做的那样。在推出新的加密协议时,我们需要时间,这样我们就能监控并主动解决任何潜在的问题。

在此之前,我们一直暂缓迁移有多个管理员用户的账户,因为这会带来一些额外的挑战。我们设计了一种推出机制,确保管理员或普通用户不会丢失对其数据的访问。同时,不会通过非量子安全通道与其他管理员或用户共享新的量子安全管理员或用户密钥。因此,一旦轮换完成,即使记录了轮换过程的量子对手也无法再获得访问权。

防范降级攻击

作为全球首家引入抗量子加密技术的电子邮件提供商,我们也了解向后兼容的 必要性。Tuta 仍支持更新账户的 RSA,并将继续这样做,以防用户需要访问仍使用 RSA 加密且尚未解密的现有旧数据。此外,我们还推出了一些缓解措施,以防止潜在的降级攻击,从而防止使用较弱的密码,或至少在发生这种情况时提醒用户。

推进密码学研究

为确保 TutaCrypt 达到最高安全标准,我们一直与伍珀塔尔大学 IT 安全与密码学系 密切合作。我们一起将 TutaCrypt 建模为单通密钥交换 ,目的是正式证明在所选密文攻击(IND-CCA2)下与随机密文的无差别性。这一证明仍在进行中,但我们对在未来几个月内达到这一里程碑持乐观态度。

此外,自 TutaCrypt 发布以来,Kyber 已被标准化为 ML-KEM,这需要我们进行调整,以确保与更新的加密库兼容。在进行这些调整的同时,我们还通过更新加密库,解决了在某些 Kyber 实现中发现的** 侧信道攻击漏洞**。据我们所知,没有发生过针对 Tuta 用户的侧信道攻击,我们也不认为这种攻击会被忽视,因为它的噪音会非常大,例如,当试图通过网络利用这种攻击时,需要运行大量的 TutaCrypt。此外,由于采用了我们的** 混合**协议方法(结合了传统算法和后量子算法),Tuta 始终保持安全,因为传统的、经过验证的算法也能保护 Tuta 中的所有用户数据。

下一步是什么?

我们现在正专注于** 人工密钥验证**,以增强** 身份验证的安全性,特别是在 ” 先收获,后解密”(HNDL)威胁模式**下。这将进一步保护用户免受中间机器(MITM)攻击,在这种攻击中,攻击者会破坏服务器并向用户提供伪造的加密密钥,试图窃听对话或冒充其他用户。TutaCrypt 可以抵御由非量子对手实施的此类攻击,但只有在加密密钥经过验证的情况下才能可靠地做到这一点。

回顾过去的一年,我们为自己取得的成就感到自豪。但这仅仅是个开始。我们的使命始终如一:** 提供世界上最安全的通信平台,保护您所有数据的隐私**!我们确保任何人—无论是恶意攻击者还是政府—都无法访问您的数据。

感谢您将私人数据交给 Tuta。

祝我们在新的一年里实施一流的加密技术!🚀

Tuta 团队与伍珀塔尔大学的密码学专家会面。