Qu'est-ce que le cryptage de bout en bout et pourquoi il est important.

Cryptage de bout en bout : Votre clé pour préserver la confidentialité et la sécurité de vos données.

Le cryptage de bout en bout devient plus populaire que jamais. L’une des principales raisons du succès du chiffrement de bout en bout est que les principaux services dans le monde utilisent désormais une forme de chiffrement de bout en bout : WhatsApp, Signal, Threema et, bien sûr, Tutanota cryptent vos données de bout en bout. Et le meilleur dans tout ça : Le cryptage s’effectue automatiquement, de sorte que vous n’avez pas besoin d’être un expert en technologie pour sécuriser votre communication.

Néanmoins, il y a encore beaucoup à apprendre sur le cryptage et son importance. Nous allons donc nous y plonger.

Voici comment Tutanota crypte vos e-mails. Si vous souhaitez l’essayer vous-même, inscrivez-vous dès maintenant!

Qu’est-ce que le cryptage de bout en bout ?

Le cryptage de bout en bout transforme toute forme de données (texte, documents, fichiers) d’un format lisible en un format illisible. Par conséquent, les éventuels espions ne peuvent que mettre la main sur des données illisibles et brouillées, qu’ils ne peuvent pas déchiffrer. Seul le destinataire peut déchiffrer les données à l’aide de la clé de déchiffrement correspondante.

Lorsque le cryptage de bout en bout est appliqué, aucun tiers ne peut lire le texte crypté, pas même les fournisseurs de télécommunications, les fournisseurs d’accès à Internet ou le fournisseur du service de communication lui-même (par exemple, les services de courrier électronique ou de messagerie).

En d’autres termes : Si un fournisseur de messagerie (tel que Tutanota) offre un cryptage de bout en bout, seuls vous et la personne avec laquelle vous communiquez seront en mesure de lire le contenu de vos messages. Dans ce scénario, même la société exploitant l’application de messagerie ne peut pas voir ce que vous envoyez et recevez.

Comment fonctionne le cryptage de bout en bout ?

Sur le plan technique, chaque clé publique correspond à une seule clé privée (= cryptographie à clé publique). Ces clés sont utilisées pour crypter et décrypter les messages. Si vous codez un message à l’aide de la clé publique d’une personne, celle-ci ne peut le décoder qu’à l’aide de sa clé privée correspondante.

Lorsque les données sont cryptées, elles sont transformées en un format illisible. Dès lors, toute tierce partie qui met la main sur les données ne pourra pas les décrypter, et encore moins lire les messages envoyés. Seul le destinataire prévu peut décrypter les données et les retransformer en un format lisible.

C’est ce qu’on appelle le cryptage asymétrique. Souvent, les systèmes de cryptage asymétrique (tels que PGP ou Tutanota) utilisent les algorithmes AES et RSA. Cependant, il est probable que ce cryptage asymétrique devienne cassable lorsque des ordinateurs quantiques seront développés. C’est pourquoi, chez Tutanota, nous travaillons déjà à la mise en œuvre d’algorithmes sécurisés post-quantiques afin de garantir l’avenir des données cryptées.

Quand ai-je besoin du cryptage de bout en bout ?

Le cryptage de bout en bout est nécessaire lorsque vous souhaitez envoyer un message confidentiel. C’est-à-dire lorsque votre message contient des informations personnelles ou sensibles qui ne doivent pas être vues par un tiers.

Quelle est la différence entre un courriel crypté de bout en bout et un courriel normal ?

Les courriels envoyés avec un cryptage de bout en bout ne peuvent être lus que par l’expéditeur et le destinataire. Les courriels qui ne sont pas envoyés avec un cryptage de bout en bout sont toujours protégés par un cryptage de transport tel que HTTPS. Toutefois, si des tiers, tels que des organismes d’État, des attaquants malveillants ou même le fournisseur de messagerie lui-même, interceptent ces courriels, ils sont disponibles en texte clair et facilement lisibles.

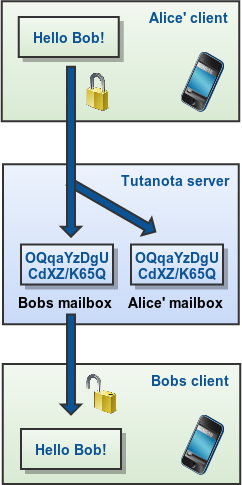

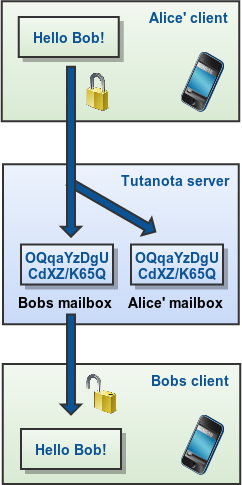

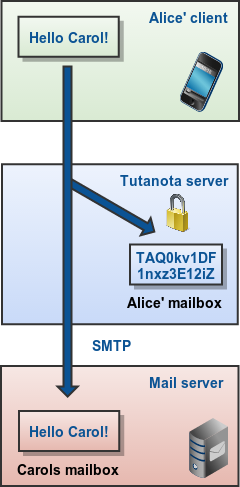

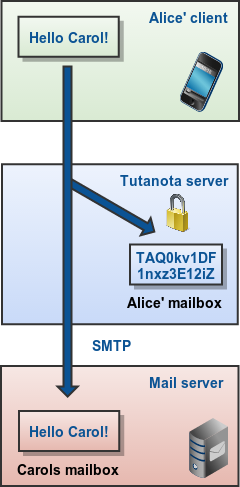

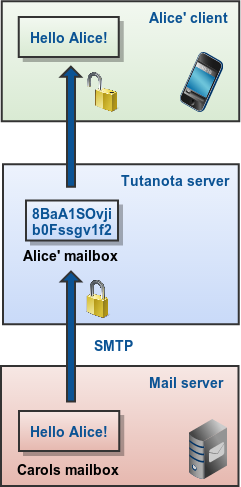

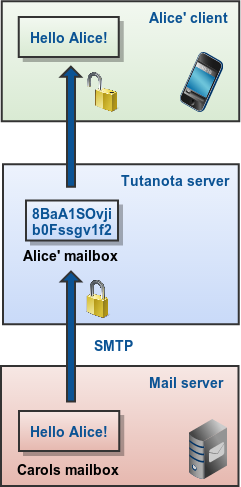

Les exemples suivants montrent la différence entre des courriels confidentiels chiffrés de bout en bout et des courriels qui ne sont pas chiffrés de bout en bout dans Tutanota.

Alice est enregistrée auprès de Tutanota, Bob peut être enregistré auprès de Tutanota ou être un destinataire externe et Carol n’est pas enregistrée auprès de Tutanota. Dans tous les cas, tous les courriels (y compris les pièces jointes) sont stockés sous forme cryptée sur les serveurs de Tutanota. Indépendamment du cryptage de bout en bout, le transport entre votre client et les serveurs de Tutanota est sécurisé par TLS pour maximiser la sécurité.

Envoi et réception d’e-mails chiffrés de bout en bout

L’e-mail est crypté sur le client d’Alice, stocké crypté sur le serveur et ne peut être décrypté que par Alice ou Bob.

Envoi d’e-mails non confidentiels

L’e-mail est envoyé au destinataire via SMTP (Simple Mail Transfer Protocol). L’email envoyé est toujours crypté pour Alice sur le serveur et ensuite stocké.

Réception d’e-mails non confidentiels

Lorsqu’un courriel SMTP est reçu par le serveur Tutanota, il est crypté pour Alice et ensuite stocké sur le serveur ; mais avant cela, il a voyagé sur le Web sans cryptage de bout en bout.

Quelles données peuvent être cryptées de bout en bout ?

À l’origine, le chiffrement de bout en bout concernait la communication, notamment par courrier électronique avec le chiffrement PGP. L’une des raisons en est que PGP était le premier système permettant aux gens de communiquer par courrier électronique dans un format chiffré de bout en bout.

Toutefois, en raison de sa complexité, PGP n’a jamais atteint le grand public, malgré sa popularité. Aujourd’hui, de nombreux fournisseurs, qu’il s’agisse de services de messagerie ou d’applications de chat, proposent un cryptage automatique de bout en bout, ce qui facilite grandement le passage à la communication cryptée pour tous.

En outre, il existe désormais aussi des applications chiffrées de bout en bout, comme le calendrier chiffré de Tutanota, qui n’ont rien à voir avec la communication. Bien qu’ici, le chargement des données et leur téléchargement soient toujours effectués par la même personne (et non par deux comme dans le cas de la communication par courrier électronique ou par chat), les données sont toujours cryptées de bout en bout : Elles sont cryptées sur l’appareil de l’utilisateur, puis téléchargées sur les serveurs du fournisseur sous forme cryptée, et à nouveau décryptées sur l’appareil de l’utilisateur après le téléchargement.

Aujourd’hui, le cryptage de bout en bout n’implique donc pas nécessairement une communication. Toutes les données - calendriers, notes, lecteurs, gestionnaires de mots de passe, mais aussi, bien sûr, les courriels et les messages de discussion - peuvent être chiffrées de bout en bout.

Qui détient la clé ?

La question la plus importante en matière de cryptage est toujours la suivante : Qui détient la clé ? De nombreux fournisseurs - même Google - chiffrent les données des utilisateurs sur leurs serveurs afin de les protéger des attaquants malveillants. Toutefois, dans la plupart des cas, c’est le fournisseur lui-même qui détient la clé et peut donc facilement décrypter les données, qu’il s’agisse de documents, de fichiers, d’e-mails, d’événements de calendrier, de photos ou de tout autre élément. Ce cryptage “au repos” ne peut être défini comme un cryptage de bout en bout.

Lorsqu’un fournisseur ne crypte les données qu’au repos et non de bout en bout, il existe de nombreuses façons de s’emparer de vos données :

Si un employé malveillant voulait fouiner dans vos données, le cryptage ne l’arrêterait pas.

Si un attaquant malveillant parvenait à compromettre les systèmes et les clés privées du fournisseur, il serait en mesure de lire les données de tout le monde. La probabilité que cela se produise est toutefois assez faible, en fonction de la qualité de la configuration du système du fournisseur.

Si le fournisseur devait remettre des données à un gouvernement, il serait en mesure d’accéder à toutes vos données et de les remettre aux autorités.

Ce n’est que lorsque le cryptage de bout en bout est appliqué que le fournisseur ne peut décrypter aucune des données des utilisateurs. C’est ainsi que Tutanota procède : Nous cryptons toutes les données des utilisateurs de bout en bout, de sorte que nous ne pouvons pas accéder à vos données cryptées stockées dans votre boîte aux lettres. Même si vous recevez un courriel non crypté, nous ne pouvons pas le décrypter une fois qu’il est décrypté avec votre clé publique. Comme nous n’avons pas accès à votre clé privée, vous seul pouvez décrypter vos données.

Ceci nous amène à nos dernières questions : Pourquoi le cryptage est-il important ?

Pourquoi le cryptage est important

Le cryptage de bout en bout offre une véritable confidentialité. Ce n’est que lorsque les données sont cryptées de bout en bout que vous pouvez être sûr que personne d’autre ne les écoute, que vous communiquiez avec d’autres personnes via des applications de chat cryptées comme Signal ou Threema ou via des e-mails cryptés comme Tutanota.

Le cryptage vous permet de communiquer en ligne en toute confidentialité. C’est comme avoir une conversation privée en personne, ou chuchoter à l’oreille de quelqu’un, mais sur le Web.

Alors que nous ne remettrions jamais en question une conversation privée en personne, certains acteurs étatiques aiment présenter les conversations cryptées en ligne comme quelque chose de suspect, quelque chose qui est utilisé principalement par des criminels pour élaborer leurs plans diaboliques.

**C’est pourquoi les guerres cryptographiques**sont toujours en cours.

Cependant, une conversation privée en ligne doit être perçue comme telle : une conversation privée. Beaucoup de citoyens aiment garder leurs pensées et leurs conversations privées. Il ne faut pas oublier qu’en agissant ainsi, ils protègent leur communication non seulement des organismes d’État, mais aussi des criminels en ligne qui veulent abuser de leurs données, par exemple pour une usurpation d’identité.

En exigeant des portes dérobées - comme c’est le cas dans la guerre des cryptomonnaies - les politiciens ne nous demandent pas de choisir entre sécurité et vie privée. Ils nous demandent de choisir l’absence de sécurité, comme nous l’expliquons ici.

Après tout, de nombreuses personnes - journalistes, activistes, lanceurs d’alerte, mais aussi politiciens, avocats, médecins et beaucoup d’entreprises - dépendent du cryptage pour partager leurs données sensibles de manière privée et sécurisée.

Le chiffrement est important.