Меры безопасности, о которых следует позаботиться в защищенной службе электронной почты.

Безопасная электронная почта важна для защиты вашей онлайн-идентификации. Узнайте, какие меры безопасности жизненно важны.

Поскольку онлайновые риски, такие как утечка данных, неуклонно растут в масштабах и количестве, неудивительно, что службы защищенной электронной почты становятся все более популярными среди новых пользователей.

В то же время, каждая служба электронной почты подчеркивает, насколько они безопасны и насколько безопасны для частной жизни. В этом сообщении кратко излагается ряд мер безопасности, которые, по нашему мнению, являются минимальным требованием для того, чтобы любая служба электронной почты квалифицировалась как безопасная.

Безопасная электронная почта и обязательные меры безопасности

сквозное шифрование

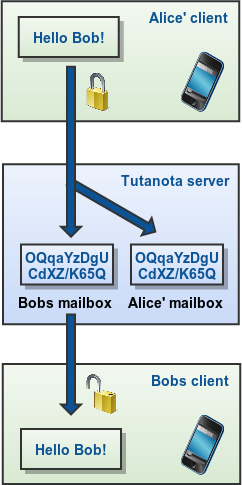

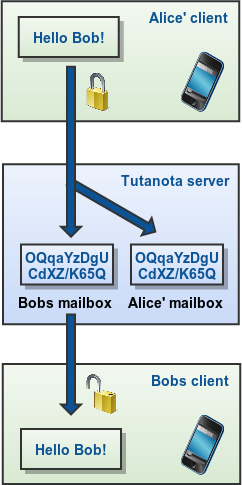

Одним из важнейших требований является сквозное шифрование. Поставщик электронной почты может получить доступ к любым данным, которые не являются полностью зашифрованными, независимо от того, являются ли они безопасными или нет. Только правильная реализация сквозного шифрования защитит ваши данные от провайдера и, таким образом, от любой третьей стороны. Лишь очень немногие службы шифруют весь почтовый ящик.

Отправка зашифрованной электронной почты от конца к концу работает только в том случае, если оба человека в коммуникациях используют шифрование. Известны следующие методы шифрования: PGP или S/MIME. Отличие от обычной электронной почты заключается в том, что при включенном сквозном шифровании данные шифруются локально на устройстве пользователя и собираются только в читаемый текст на устройстве получателя. Любой, кто подключится к промежуточному соединению, увидит только нечитаемые, зашифрованные данные.

To PGP or not to PGP

В Тутаноте мы сознательно решили не шифровать сообщения электронной почты с помощью PGP. Мы используем одни и те же алгоритмы - AES и RSA, но с собственной реализацией.

Причина этого в том, что PGP не имеет важных требований, которых мы планируем достичь с Тутанотой:

-

PGP не шифрует строку темы (уже достигнутую в Tutanota),

-

Алгоритмы PGP не могут быть легко обновлены,

-

PGP не имеет опции для Perfect Forward Secrecy,

-

PGP может использоваться только для электронной почты.

Чтобы сделать шифрование электронной почты простым и безопасным для всех, модель будущего не может зависеть от PGP по нескольким причинам:

-

Ключевое управление должно быть автоматизировано.

-

Должна быть возможность автоматического обновления алгоритмов шифрования (например, чтобы сделать шифрование устойчивым к квантовым компьютерам без необходимости привлечения пользователя.

-

Обратная совместимость должна быть остановлена. Вместо этого все системы должны обновляться в очень короткие сроки.

-

В протокол должна быть добавлена прямая секретность.

-

Метаданные должны быть зашифрованы или, по крайней мере, скрыты.

Вот над чем мы в Тутаноте работали последние пару лет: Простой в использовании почтовый клиент, встроенный в программное обеспечение и позволяющий пользователям легко зашифровать любую электронную почту от начала до конца.

двухфакторная аутентификация

Двухфакторную аутентификацию можно легко резюмировать следующим образом

- Что-то, что вы знаете, например, имя пользователя и пароль.

- Что-то, что у вас есть, например, аппаратный ключ или мобильный телефон.

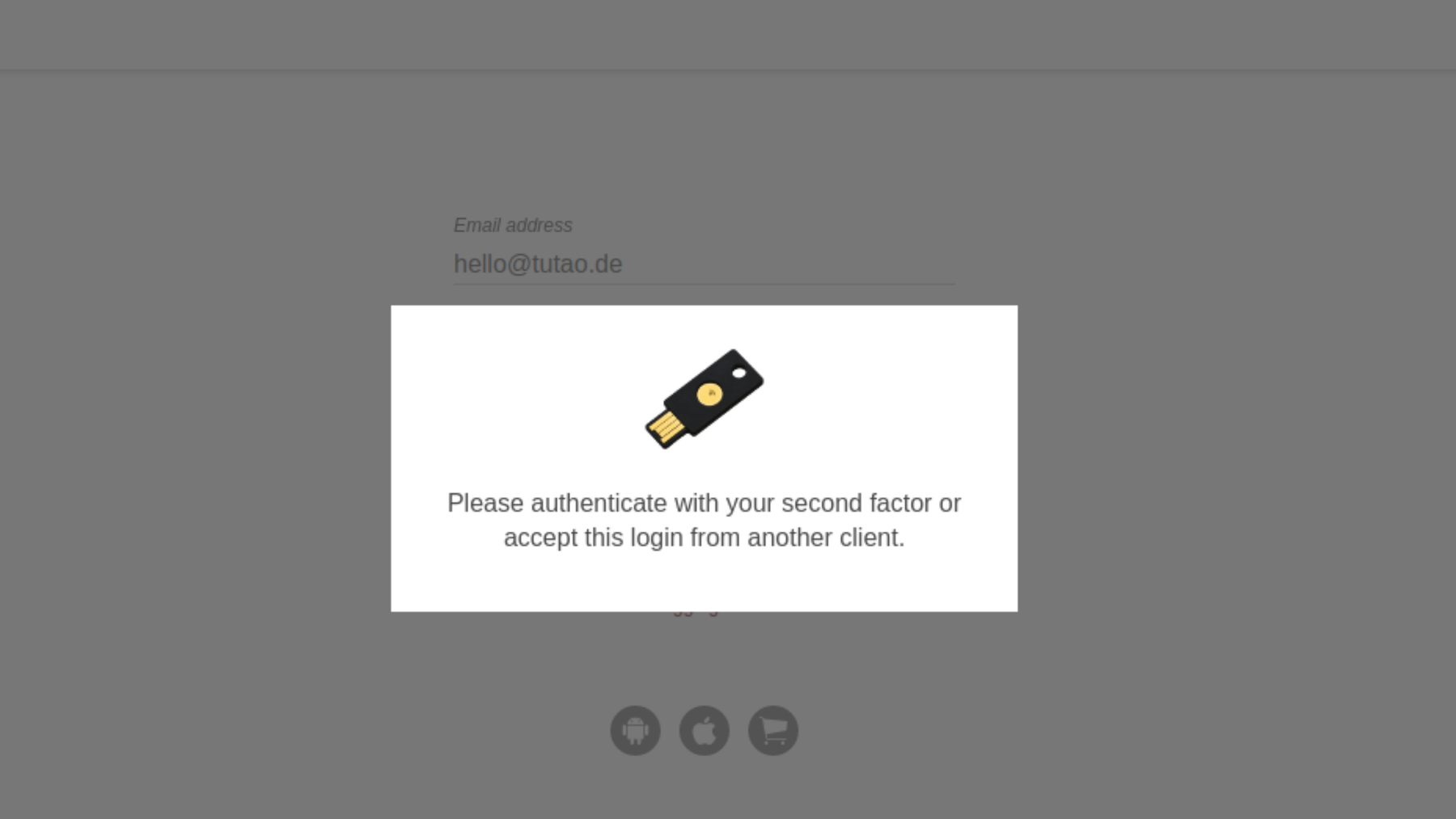

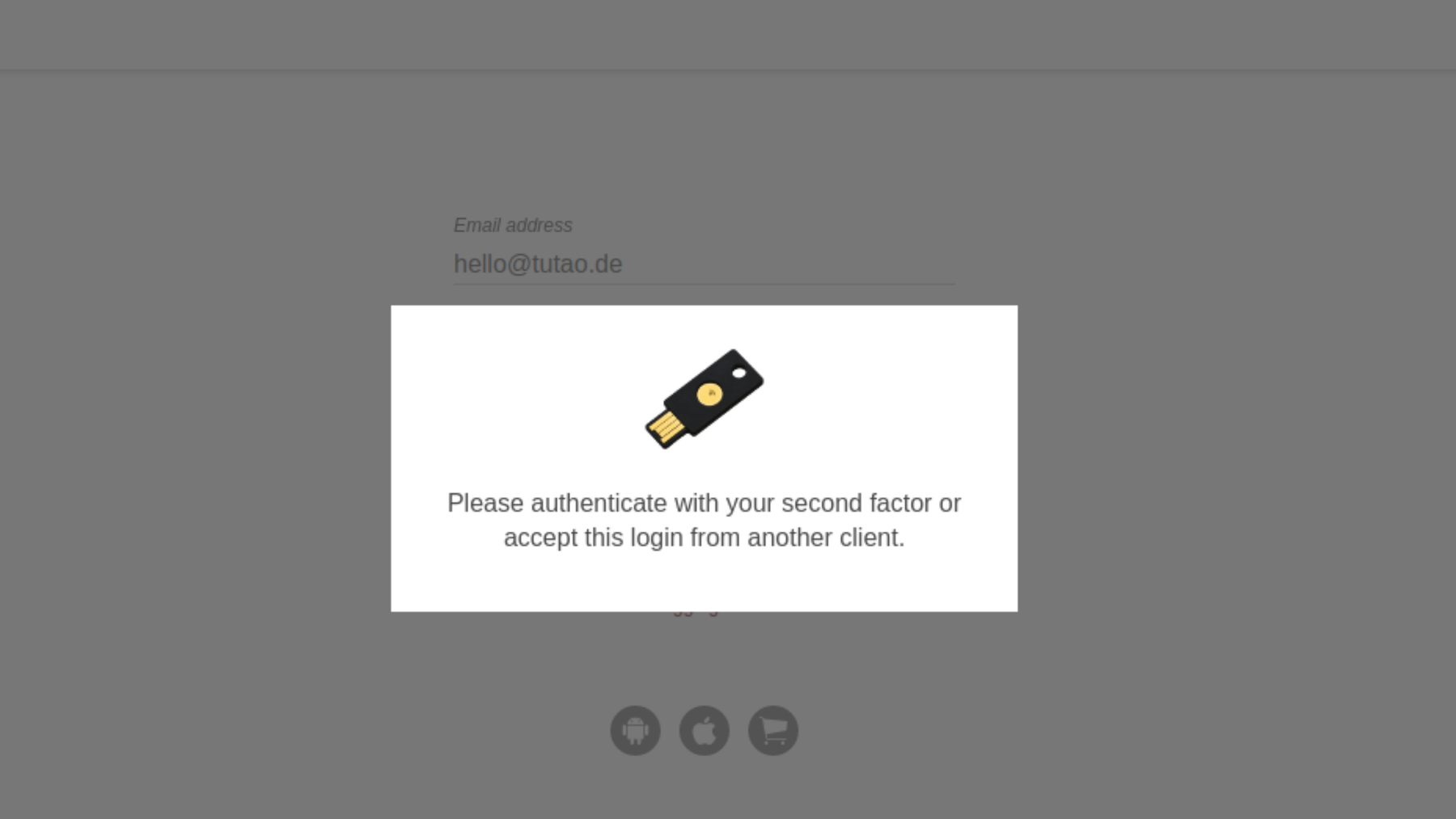

Любая служба электронной почты, претендующая на безопасность, должна предлагать способ защиты вашего логина с помощью двухфакторной аутентификации, лучше всего с помощью универсальной аутентификации по 2-му фактору (U2F).

Наиболее безопасный: аппаратный ключ (U2F)

Двухфакторный метод аутентификации U2F является наиболее безопасным методом для 2FA: у вас есть аппаратный ключ или аппаратный токен, и вам необходимо физически использовать этот ключ для доступа к вашей учетной записи.

Это лучшая защита от фишинга электронной почты. Даже если злоумышленники смогли бы взломать ваш пароль, они все равно не смогут получить доступ к вашей учетной записи, поскольку не имеют доступа к вашему физическому ключу.

Безопасность и простота: TOTP

Другим вариантом двухфакторной аутентификации является использование TOTP-приложений, таких как andOTP от F-Droid. Эти приложения загружаются на телефон и генерируют код, который необходимо ввести при входе в систему.

Открытый исходный код

Любая служба электронной почты может утверждать, что она надежно шифрует ваши данные или защищает ваши учетные данные для входа в систему. Эксперты по безопасности могут только убедиться, что эти утверждения верны и что нет бэкдора шифрования, если весь клиентский код, на котором запущена служба, опубликован в виде открытого исходного кода. Это то, что делает службу электронной почты с открытым исходным кодом гораздо более безопасной, чем службу с закрытым исходным кодом.

Мы в Тутаноте публикуем всех клиентов в виде открытого исходного кода на GitHub. Наиболее безопасным способом использования Tutanota является запуск клиентов с открытым исходным кодом. Эти клиенты запускают код, который публикуется на GitHub, и вы можете проверить, что опубликованный код запускается, проверив подпись.

Защита частной жизни

В целом, электронная почта является очень небезопасным протоколом. Стандартная электронная почта посылает много информации в заголовок, например, ваш IP-адрес, в котором нет необходимости. При загрузке внешних изображений отправитель сообщения электронной почты может включить в эти изображения отслеживание пикселей. Загружая их, отправитель знает, какой IP-адрес у вас есть, где вы находитесь, какой браузер вы используете и многое другое.

По этой причине любая защищенная служба электронной почты должна быть уверена, что ваша конфиденциальность защищена как можно лучше. Важными мерами по защите конфиденциальности являются следующие:

- удаление метаданных (заголовок)

- Блокировка загрузки изображения по умолчанию

- отсутствие регистрации IP-адресов пользователей

Эти функции часто не поддерживаются основными почтовыми службами.

Расположение сервера

Еще несколько лет назад местоположение сервера не рассматривалось как требование безопасности. Однако страна, где расположен сервер, обычно может получить доступ к данным, хранящимся на сервере. Кроме того, власти Австралии, Великобритании, Канады, Новой Зеландии и Соединенных Штатов Америки тесно сотрудничают в целях обмена данными о гражданах, собранными с серверов в их странах.

Поэтому важно, чтобы в стране, где расположен сервер, действовали законы, защищающие данные граждан. Германия, например, имеет очень строгие законы о защите данных и должна также соблюдать положения Закона о ВВП. Данные, хранящиеся на немецких серверах, могут быть запрошены властями только при наличии действительного постановления суда Германии, которое должно быть выдано немецким судьей.

Как выбрать защищенную службу электронной почты

Большинство, но часто и не все, функций, описанных выше, поддерживаются так называемыми защищенными службами электронной почты. Чтобы проверить, поддерживает ли ваша любимая служба все меры безопасности, проверьте эти сравнения о Protonmail и Mailbox.org.