Medidas de segurança a serem observadas em um serviço de e-mail seguro.

O e-mail seguro é importante para proteger a sua identidade online. Saiba quais medidas de segurança são vitais.

Como os riscos online, como violações de dados, estão aumentando constantemente em escala e número, não é nenhuma surpresa que os serviços de e-mail seguros estejam vendo um influxo de novos usuários.

Ao mesmo tempo, todos os serviços de e-mail agora enfatizam o quanto eles são seguros e amigos da privacidade. Este post resume uma série de medidas de segurança que - em nossa opinião - são um requisito mínimo para que qualquer serviço de e-mail seja considerado seguro.

E-mail seguro e medidas de segurança indispensáveis

Encriptação Ende-zu-Ende

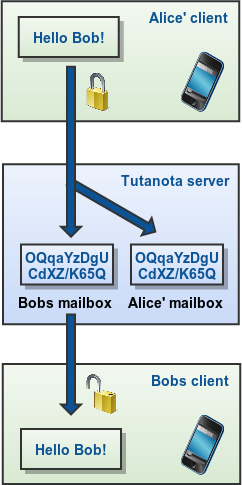

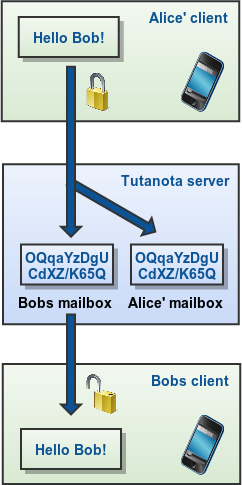

Um dos requisitos mais importantes é a encriptação de ponta a ponta. Qualquer dado que não seja criptografado de ponta a ponta pode ser acessado pelo provedor de e-mail - seja ele seguro ou não. Somente uma implementação adequada de criptografia de ponta a ponta protege seus dados do provedor e, portanto, de terceiros. Apenas muito poucos serviços criptografam sua caixa postal inteira.

O envio de um e-mail criptografado de ponta a ponta só funciona se ambas as pessoas em uma comunicação usarem criptografia. Os métodos de encriptação conhecidos são PGP ou S/MIME. A diferença para um e-mail normal é que com a criptografia de ponta a ponta habilitada, os dados são codificados localmente no dispositivo do usuário e só são colocados juntos em texto legível no dispositivo do destinatário. Qualquer pessoa que toque na comunicação intermediária só verá dados ilegíveis e codificados.

To PGP or not to PGP

Em Tutanota, nós deliberadamente escolhemos não criptografar e-mails com PGP. Usamos os mesmos algoritmos - AES e RSA - mas com nossa própria implementação.

O raciocínio subjacente a isto é que o PGP carece de requisitos importantes que pretendemos alcançar com Tutanota:

-

PGP não criptografa a linha de assunto (já alcançada em Tutanota),

-

Os algoritmos PGP não podem ser facilmente actualizados,

-

PGP não tem opção para Perfect Forward Secrecy,

-

O PGP só pode ser usado para comunicação por e-mail.

Para manter a criptografia de e-mail fácil e segura para todos, o modelo do futuro não pode depender do PGP por várias razões:

-

A gestão de chaves deve ser automatizada.

-

Deve ser possível actualizar automaticamente os algoritmos de cifragem (por exemplo, para tornar a cifragem resistente a computadores quânticos sem necessidade de envolver o utilizador).

-

A retrocompatibilidade deve ser interrompida. Em vez disso, todos os sistemas devem ser atualizados em um curto espaço de tempo.

-

O sigilo para a frente deve ser adicionado ao protocolo.

-

Os metadados devem ser encriptados ou pelo menos ocultos.

Isto é o que nós em Tutanota temos trabalhado nestes últimos dois anos: Um cliente de e-mail fácil de usar que tem criptografia assada no software e que permite que os usuários criptografem facilmente qualquer e-mail de ponta a ponta.

Autenticação de dois fatores

A autenticação de dois fatores pode ser facilmente resumida como

- Algo que você sabe, como um nome de usuário e senha, e

- Algo que você tem, como sua chave de hardware ou seu telefone celular

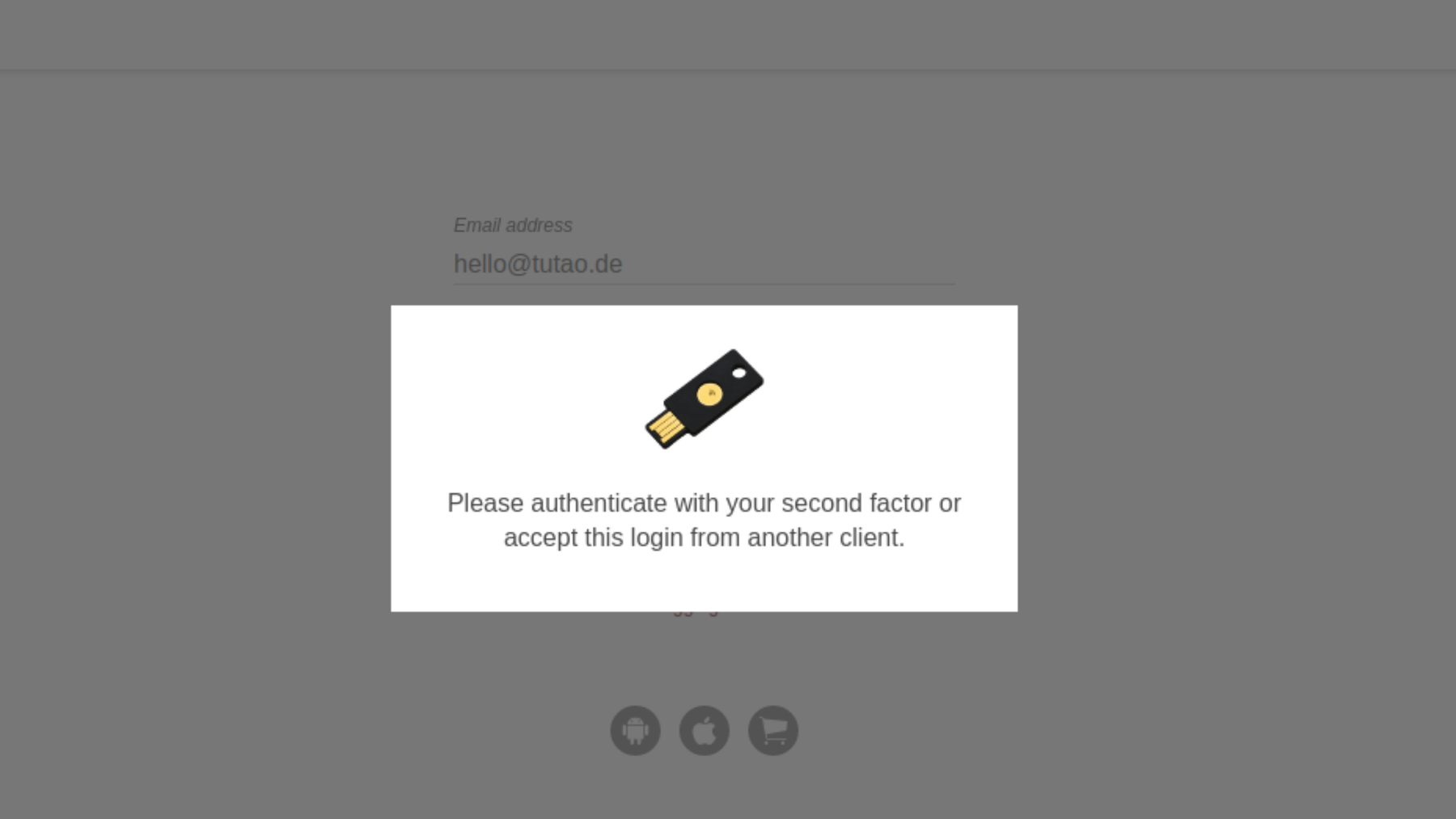

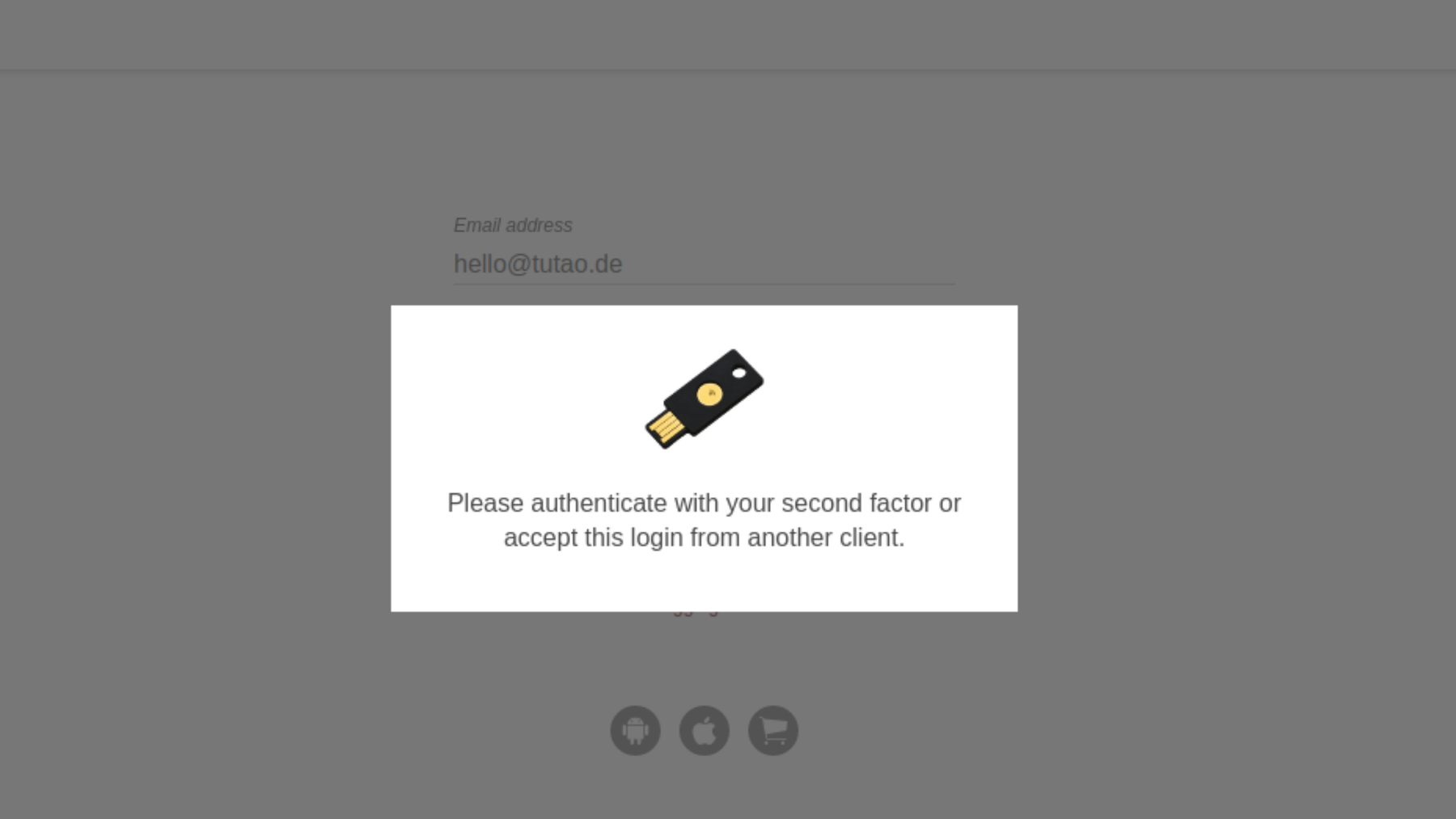

Qualquer serviço de e-mail que afirma ser seguro deve oferecer uma maneira de proteger seu login com autenticação de dois fatores, melhor com autenticação Universal 2nd Factor (U2F).

Mais seguro: chave de hardware (U2F)

O método de autenticação de dois fatores U2F é o método mais seguro para 2FA: Você possui uma chave de hardware ou um token de hardware, e você precisa usar fisicamente essa chave para acessar sua conta.

É a melhor proteção contra phishing por e-mail. Mesmo que os atacantes maliciosos fossem capazes de phish sua senha, eles ainda não seriam capazes de acessar sua conta, pois não têm acesso à sua chave física.

Seguro e fácil: TOTP

Outra opção para autenticação de dois fatores é usar um aplicativo TOTP como o andOTP do F-Droid. Estas aplicações são transferidas para o seu telefone e geram um código que necessita de introduzir no início de sessão.

Código Aberto

Qualquer serviço de e-mail pode afirmar que eles estão criptografando seus dados com segurança ou protegendo suas credenciais de login. Os especialistas em segurança só podem verificar se essas afirmações são verdadeiras e se não há backdoor de criptografia se todo o código do cliente que executa o serviço for publicado como código aberto. Isto é o que torna um serviço de e-mail de código aberto muito mais seguro do que um serviço de código fechado.

Nós da Tutanota publicamos todos os clientes como open source no GitHub. A maneira mais segura de usar Tutanota é rodar os clientes desktop de código aberto. Esses clientes executam o código que é publicado no GitHub, e você pode verificar se o código publicado está sendo executado verificando a assinatura.

Protecção da privacidade

O e-mail em geral é um protocolo muito inseguro. Um e-mail padrão envia muitas informações no cabeçalho, por exemplo, o seu endereço IP, que não é realmente necessário. Se você carregar imagens externas, o remetente de um e-mail pode incluir pixels de rastreamento nessas imagens. Ao carregá-los, o remetente sabe que endereço IP você tem, onde você está, que navegador você está usando e muito mais.

Por essa razão, qualquer serviço de e-mail seguro deve garantir que a sua privacidade seja protegida o melhor possível. Importantes medidas de proteção de privacidade são:

- stripping de metadados (cabeçalho)

- bloqueando o carregamento de imagens por padrão

- não registrando endereços IP de usuários

Estes recursos muitas vezes não são suportados pelos principais serviços de e-mail.

Localização do servidor

Até alguns anos atrás, a localização do servidor não era considerada um requisito de segurança. No entanto, o país onde um servidor está localizado pode normalmente ter acesso aos dados mantidos no servidor. Além disso, as autoridades da Austrália, Grã-Bretanha, Canadá, Nova Zelândia e Estados Unidos cooperam estreitamente para partilhar dados sobre os cidadãos, recolhidos nos servidores dos seus países.

Por conseguinte, é importante que o país de localização do servidor tenha leis que protejam os dados dos cidadãos. A Alemanha, por exemplo, tem leis de protecção de dados muito rigorosas e tem também de respeitar o RGPD. Os dados armazenados em servidores alemães só podem ser solicitados pelas autoridades com uma ordem judicial alemã válida, que tem de ser emitida por um juiz alemão.

Como escolher um serviço de e-mail seguro

A maioria, mas muitas vezes não todas, das funcionalidades discutidas acima são suportadas pelos chamados serviços de e-mail seguros. Para verificar se o seu serviço favorito suporta todas as medidas de segurança, verifique estas comparações sobre Protonmail e Mailbox.org.