Dicas essenciais de segurança para o iPhone para proteger os seus dados privados.

O ecossistema de software fechado da Apple não oferece uma proteção completa contra vírus ou hackers. Cabe-lhe a si manter-se alerta.

Desde o seu lançamento inicial em 2007, o iPhone da Apple tornou-se num dos smartphones mais populares do mundo. O design elegante e a reputação de ser mais seguro do que os concorrentes fazem dele a escolha de eleição para mais de mil milhões de utilizadores. Tal como a sua linha de computadores Mac , o iPhone provou ser um dispositivo móvel seguro, mesmo com as suas definições de privacidade e segurança já prontas a utilizar. Mas de onde vem este estatuto? Os dispositivos da Apple são realmente mais seguros do que a alternativa Android da Google? Existem vírus que têm como alvo os iPhones e, em caso afirmativo, o que pode fazer para manter o seu dispositivo iOS seguro e os seus dados protegidos?

Como especialistas em privacidade e segurança, queremos aumentar o conhecimento e a consciencialização sobre as ameaças do iOS e, neste artigo, vamos explicar-lhe os prós e contras do modelo de segurança do iPhone e por que razão parece estar mais bem protegido contra malware e outros vírus.

Os iPhones são mais seguros do que os telemóveis Android?

Esta é uma questão complicada que irá certamente dar início a uma série de discussões online, mas se pegarmos em dois dispositivos, um iPhone e um telemóvel Android, e os compararmos com base nas suas protecções prontas a utilizar, o iPhone é um dispositivo mais seguro.

Isto deve-se, em grande parte, à forma como a Apple criou o seu próprio ecossistema fechado para dispositivos iOS/Mac e software. Os iPhones e iPads vêm com uma série de aplicações de produtividade pré-instaladas e os utilizadores não precisam necessariamente de sair à procura de novo software para os seus dispositivos. Ao adotar estas medidas, a Apple pode garantir que o seu software oficial é seguro.

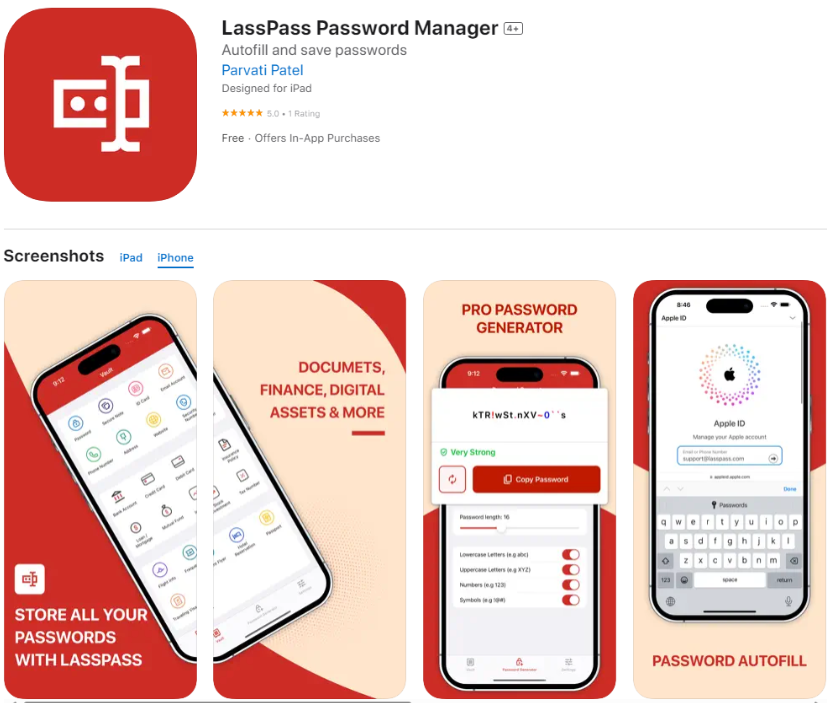

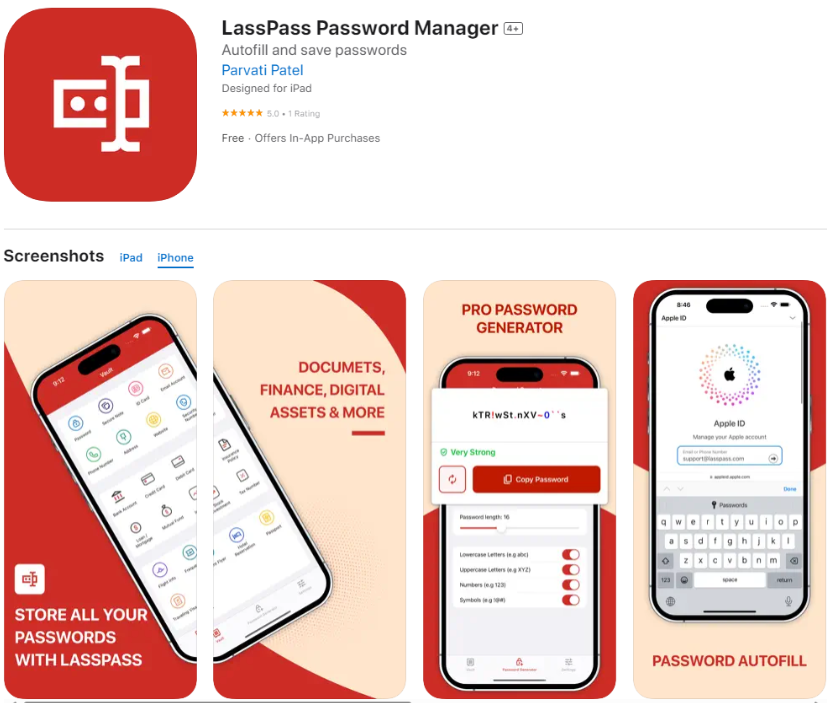

O passo seguinte que a Apple deu para reforçar a segurança dos dispositivos iOS foi obrigar os seus programadores a lançar as suas aplicações através da Apple App Store, em vez de permitir o carregamento lateral não regulamentado de software. Embora esta abordagem de “jardim murado” seja um grande fardo para os programadores de aplicações, garante um certo grau de segurança, uma vez que o software disponível enfrenta um maior grau de escrutínio. É claro que este sistema não está isento de falhas e, em 2024, um falso gestor de palavras-passe entrou na App Store, mas a Apple foi rápida a removê-lo.

Um gestor de palavras-passe falso esteve brevemente disponível para transferência na Apple App Store, apesar de ser uma versão fraudulenta do LastPass.

Estes passos não significam que um dispositivo Android reforçado não possa proporcionar melhor segurança e privacidade do que um iPhone. O GrapheneOS é um excelente exemplo de uma plataforma móvel segura, mas para o utilizador médio a Apple é um excelente ponto de partida.

Protecções da ROM de arranque e Secure Enclave

Para além de manter a segurança das aplicações através da sua abordagem de jardim murado para a distribuição de software para iOS, a Apple também introduziu duas características principais que são supostas manter a integridade e a segurança dos seus dispositivos iPhone.

A primeira delas é a proteção do processo de arranque. Quando um dispositivo iOS é ligado, o código contido no ROM de arranque é executado para verificar a autoridade de certificação da Apple, a fim de determinar a integridade do carregador de arranque antes de ser autorizado a ser carregado no dispositivo.

A segunda medida adoptada pela Apple foi designada por Secure Enclave. O Secure Enclave é implementado nos dispositivos iOS e MacOS como uma memória intermédia segura que protege os dados pessoais armazenados nos dispositivos em caso de comprometimento do kernel de uma aplicação.

Estas são apenas duas formas de a Apple introduzir medidas de segurança adicionais para proteger os dados dos seus utilizadores.

Os iPhones podem apanhar vírus?

Em termos simples, sim, os iPhones podem apanhar vírus. Embora a Apple tenha adotado uma série de medidas para criar um ecossistema seguro para os seus dispositivos e o malware para iOS seja menos comum do que o malware para Android, pode apanhar um vírus no seu iPhone.

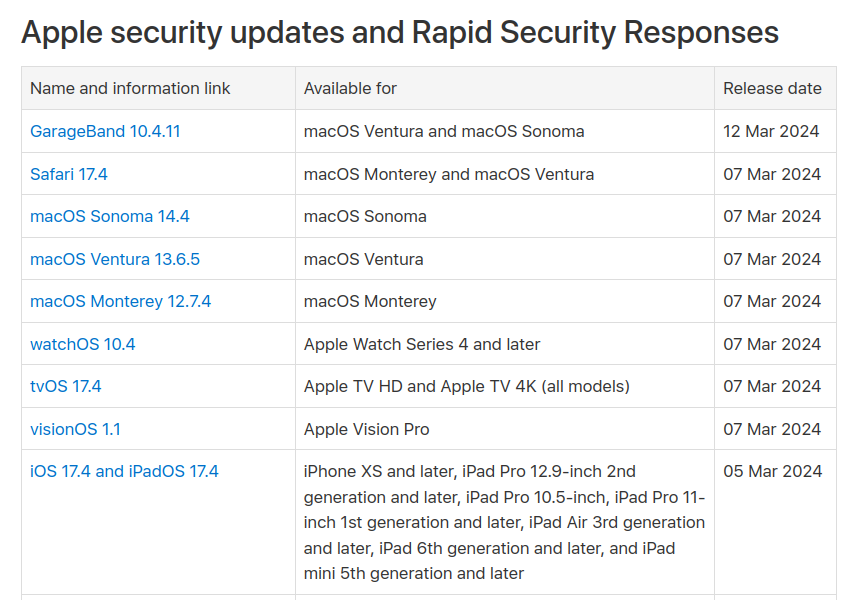

Devido ao crescimento da sua popularidade, à sua utilização por indivíduos e celebridades notáveis e até à sua utilização por funcionários de topo de agências governamentais dos EUA, o iPhone há muito que tem um alvo pintado nas suas costas. Ao lançar actualizações regulares para os sistemas operativos dos seus dispositivos e ao executar uma série de programas de recompensa de bugs, a Apple tenta manter-se a par das explorações de dia zero e do malware.

A Apple lança o seu software diretamente para os dispositivos dos utilizadores finais e fá-lo de uma forma completamente fechada. Isto significa que nem todos podem ver como funciona exatamente o software iOS. O seu objetivo é que este elemento de secretismo proteja o seu software de explorações, mas não é esse o caso. Em 2023, a Apple lançou actualizações de segurança de emergência para 20 vulnerabilidades de dia zero e, no momento da redação deste artigo, corrigiu 3 vulnerabilidades em 2024.

Qualquer criptógrafo que se preze dir-lhe-á que a segurança através da obscuridade não pode, por si só, criar um sistema de comunicações seguro. O National Institute of Standards and Technology (NIST) recomenda que se evite esta prática: “A segurança do sistema não deve depender do secretismo da implementação ou dos seus componentes.” Infelizmente, a Apple continua a lançar o seu software proprietário em código fechado em vez de o lançar num formato de código aberto disponível ao público, o que permitiria aos investigadores de segurança analisar e criticar determinados aspectos das suas concepções de segurança.

Não podemos dizer definitivamente que o lançamento do seu software através de normas de código aberto levaria a menos vírus no iOS, o malware para iOS é raro em comparação com o malware para Android ou Windows, mas inspiraria um maior grau de confiança no que está realmente a ser executado nos dispositivos Apple. Isto aumentaria absolutamente a confiança na privacidade que a Apple afirma proporcionar aos seus utilizadores do iPhone.

Porque é que há menos vírus para o iPhone do que para o Android?

Geralmente, há menos vírus para iPhone devido à forma como o software para iPhones pode ser lançado. Atualmente, fora da UE, só é possível instalar software num iPhone ou iPad através da App Store, propriedade da Apple. Como já foi referido, este facto introduz um guardião que pode atuar como um segurança para o malware que tenta entrar sorrateiramente nos smartphones.

Através da engenharia social, os hackers aprenderam a visar os programadores de aplicações como potenciais formas de introduzir código malicioso na App Store, como foi o caso da propagação do malware XCodeGhost em 2015.

Uma vez que o Android é de código aberto e também se destina a vários fabricantes de dispositivos diferentes, o acesso a potenciais vulnerabilidades é simplesmente mais fácil. Há também o jogo dos números e há muito mais utilizadores de Android em todo o mundo do que utilizadores da Apple, pelo que há um incentivo financeiro para tentar atingir estes utilizadores.

Há um aumento notável de malware que visa iPhones que foram desbloqueados. Estes dispositivos escaparam ao jardim murado da Apple e, com essa liberdade, há um maior número de ameaças e, provavelmente, uma equipa de desenvolvimento mais pequena a trabalhar para as neutralizar.

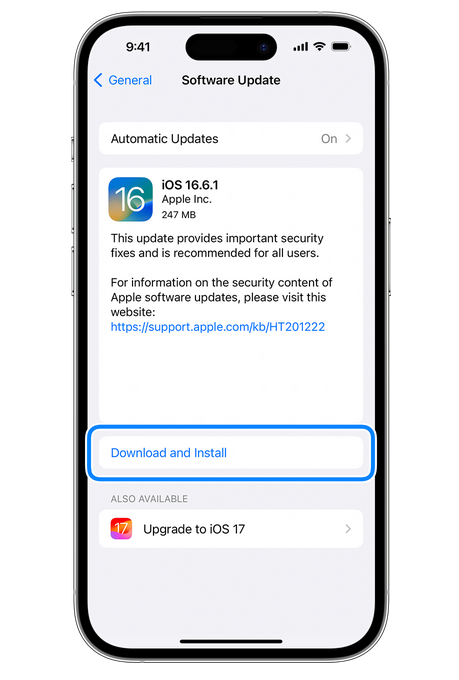

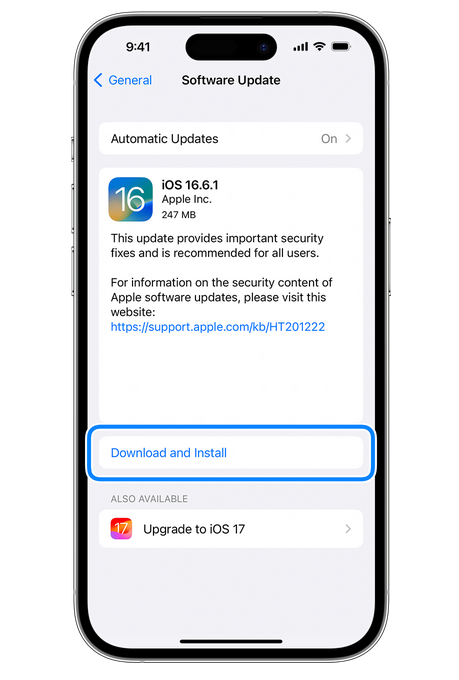

Ao manter o seu iPhone atualizado com o sistema operativo e o software de segurança mais recentes, já está a tomar medidas activas para proteger o seu dispositivo e os seus dados.

Tipos de malware e ataques ao iPhone e como os evitar

Com os dispositivos Apple a tornarem-se um alvo mais lucrativo para os agentes maliciosos, tem havido um aumento no desenvolvimento de malware para iPhones. No entanto, isto não significa que a maioria dos ataques sejam novos. Algumas das principais ameaças continuam a seguir o método comprovado de engenharia social através de phishing ou smishing.

Phishing/Smishing

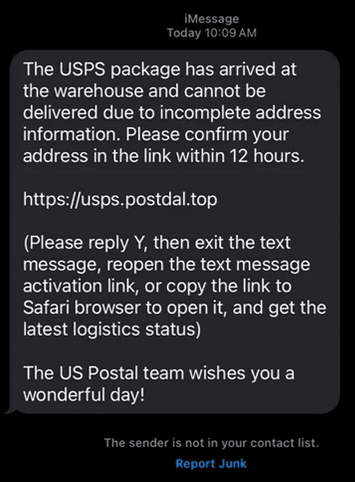

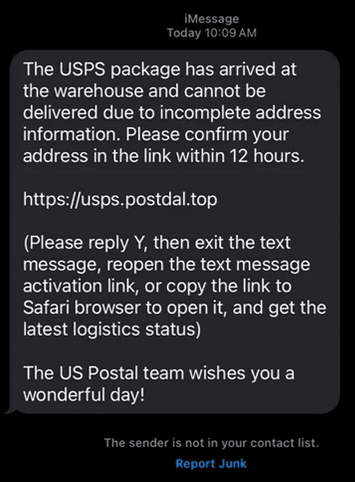

Todos nós já vimos aquelas mensagens de phishing que afirmam que a sua conta bancária ficará bloqueada dentro de 24 horas, a menos que CLIQUE NESTE LINK e introduza as suas informações de início de sessão para a reativar.

As mensagens de phishing têm muitos sabores. Uma versão popular é uma mensagem falsa de entrega postal. Há um subreddit inteiro dedicado a estas mensagens, o r/phishing. Imagem do Netcraft

Embora este não seja um problema específico do iPhone, pode ser utilizado para atingir as contas iCloud dos utilizadores da Apple. A fuga de dados de celebridades nas redes sociais é frequentemente causada por um ataque de phishing bem sucedido. Quando as credenciais de início de sessão são roubadas, o atacante pode repor palavras-passe, descarregar dados ou roubar informações de pagamento.

Nos dispositivos iOS, pode receber mensagens SMS de aspeto duvidoso na aplicação Mensagens que tentam incitá-lo a visitar um sítio Web e a tentar iniciar sessão. Por vezes, também podem ser mensagens iMessage. Se receber estas mensagens, o importante é manter a calma, não clicar em quaisquer ligações ou descarregar ficheiros e não se deixar enganar pela falsa sensação de urgência.

Se tiver recebido uma iMessage de phishing, pode denunciá-la e bloquear o remetente seguindo estes passos fornecidos pela Apple.

Uma excelente forma de se proteger contra este tipo de ataques de phishing é utilizar o filtro de mensagens da Apple para remetentes desconhecidos. Este pode ser ativado seguindo estes passos:

- Clique em Definições > Mensagens

- Desloque-se para Filtragem de mensagens e active Filtrar remetentes desconhecidos

Esta funcionalidade é excelente porque permite classificar as mensagens recebidas de números não armazenados nas suas listas de contactos numa pasta própria para revisão. O melhor de tudo é que não é possível abrir quaisquer ligações em mensagens enviadas por remetentes desconhecidos sem primeiro os adicionar como contacto ou enviar-lhes uma resposta.

Também está disponível uma funcionalidade semelhante para as chamadas recebidas.

No que diz respeito a estas mensagens, certifique-se de que está atento e adquira o hábito de não clicar em ligações por defeito. Como sempre, é também uma boa prática certificar-se de que activou a 2FA no seu AppleID.

A Apple também introduziu o suporte para chaves de acesso e, ao configurar as chaves de acesso como o seu principal meio de autenticação, pode ficar um passo à frente dos burlões que tentam roubar as suas informações de início de sessão.

Vírus por correio eletrónico e riscos

A aplicação Message não é a única forma de os atacantes tentarem roubar as suas informações pessoais através do envio de e-mails de phishing. O e-mail é outra fonte importante de infeção de dispositivos e pode ser o ponto de partida de muitos ataques informáticos. Tal como acontece com as mensagens, certifique-se de que não clica em ligações de remetentes desconhecidos.

Se os ficheiros não puderem ser carregados no seu dispositivo, podem ser entregues através do seu cliente de e-mail. Todos os iPhones vêm com o Apple Mail instalado e muitos utilizadores tiram partido disso, movendo todas as suas contas de correio eletrónico para esta única caixa de correio. Embora seja conveniente, o Apple Mail não oferece o mesmo grau de segurança que outros fornecedores de correio eletrónico.

Para evitar ser inundado com spam indesejado, é importante tirar partido dos aliases de correio eletrónico. A Apple oferece este serviço com os seus endereços privados iCloud, mas existem muitas outras opções seguras disponíveis, como o serviço de mascaramento de correio eletrónico do DuckDuckGo. Ao utilizar pseudónimos e palavras-passe fortes e únicas para cada nova conta ou plataforma, a sua conta de correio eletrónico principal permanecerá segura no caso de uma violação de dados. Isto reduzirá uma grande parte dos danos que poderiam ocorrer se utilizasse um e-mail e a mesma palavra-passe em todos os sites, que é exatamente o que os hackers aproveitam nos ataques de preenchimento de credenciais.

Se associar outras contas ao iPhone, como o Gmail ou o Yahoo, certifique-se de que activou a 2FA para garantir a segurança das suas informações. Se pretende realmente levar a sua privacidade e segurança de e-mail para o próximo nível, recomendamos que mude para um fornecedor encriptado como o Tuta, onde obtém todas estas funcionalidades, além da encriptação do lado do dispositivo, que protege as suas informações localmente no dispositivo. Desta forma, se o seu dispositivo for comprometido por um ataque de dia zero, pode ter a certeza de que os dados contidos na sua caixa de correio Tuta estão totalmente encriptados e seguros.

Spyware para iOS direcionado (Pegasus)

Pode ter ouvido falar do spyware Pegasus nas notícias e trata-se de uma peça de spyware verdadeiramente aterradora. Desenvolvido pelo Grupo NSO em 2011, o Pegasus é um spyware vendido diretamente aos governos para vigilância direccionada.

Infelizmente, a empresa não fez a devida diligência ao vender uma ferramenta tão perigosa e foi vendida a governos que procuram reprimir os trabalhadores dos direitos humanos e jornalistas críticos de regimes opressivos, como Jamal Kashoggi.

O Pegasus permite à agência que está a atacar o seu dispositivo o acesso total aos dados nele armazenados, a capacidade de gravar o seu ecrã, aceder a câmaras e utilizar o seu microfone. O que torna esta situação ainda mais ameaçadora é o facto de, em 2020, o Grupo NSO ter começado a promover exploits “zero-click” para o seu software, que não exigiam qualquer interação com o dispositivo da vítima. Não havia necessidade de clicar numa hiperligação, a mensagem só precisava de ser entregue e o dano estava feito.

A Apple e a Google estão a trabalhar ativamente contra este malware e, em 2024, o WhatsApp ganhou uma ação judicial que obrigará o NSO Group a revelar o código fonte do seu perigoso spyware para iPhone.

Anteriormente, só era possível confirmar uma infeção Pegasus submetendo o iPhone a um exame forense, mas os recentes desenvolvimentos da Kaspersky Labs levaram a uma nova forma possível de detetar este software, examinando o ficheiro shutdown.log do iPhone, mas esta abordagem é limitada.

Felizmente, a utilização deste software é extremamente dispendiosa e é provável que apenas aqueles que se encontram sob ameaça de vigilância governamental direta o possam fazer. A Apple introduziu o Modo de bloqueio para os utilizadores que pensam que este pode ser um aspeto do seu modelo de ameaça.

Pode ativar o Modo de bloqueio seguindo estes passos:

- Abra as Definições

- Desloque-se para Privacidade e segurança

- Clique em Modo de bloqueio

- Toque para ativar o Modo de bloqueio no seu iPhone

iPhones e a vulnerabilidade criptográfica GoFetch

Em meados de março de 2024, uma equipa de investigadores fez um anúncio surpreendente que afectou os proprietários dos famosos computadores portáteis MacBook da Apple. A vulnerabilidade, chamada GoFetch, explora um design de hardware nos chips M1 e M2 da Apple (e provavelmente no M3). A falha permite que um software malicioso, que não requer privilégios especiais de root, possa espiar as operações criptográficas que estão a ser processadas no mesmo cluster de CPU. O ataque concentra-se no que é conhecido como pre-fetcher. Um pre-fetcher olha para os endereços de dados acedidos anteriormente e depois tenta adivinhar os endereços futuros. A série M de chips usa o que é conhecido como um pre-fetcher dependente de memória de dados, que funciona um pouco diferente de um pre-fetcher clássico.

Este cachorrinho pode parecer giro, mas quando está a divulgar as chaves criptográficas do seu MacBook está a ser um cão mau.

Infelizmente, na sua divulgação, os investigadores de segurança referem que:

“O DMP vê então que o valor dos dados ‘se parece’ com um endereço e traz os dados deste ‘endereço’ para a cache, o que vaza o ‘endereço’. Não nos preocupamos com o valor dos dados que está a ser pré-processado, mas o facto de os dados intermédios se parecerem com um endereço é visível através de um canal de cache e é suficiente para revelar a chave secreta ao longo do tempo”.

Uma vez que esta vulnerabilidade está relacionada com a arquitetura física do processador do MacBook, não há muito que os utilizadores possam fazer para mitigar totalmente este risco. O que é recomendado é manter-se a par das actualizações regulares do MacOS e instalar apenas software verificado no dispositivo para se certificar de que não está a carregar acidentalmente programas obscuros que procuram explorar o GoFetch.

Felizmente, o GoFetch visa especificamente os processadores da série M, que são usados principalmente em computadores Mac, mas são usados em alguns dispositivos iPadPro. Isto significa que, pelo que sabemos até agora, os chips da série A do iPhone não são afectados por esta grande falha de segurança. É claro que esta investigação está em curso e que poderemos saber mais sobre possíveis ataques à série A nas próximas semanas.

Como pode saber se o seu iPhone tem um vírus

Embora o malware para iOS ainda seja algo raro, existem algumas formas de perceber se o seu dispositivo pode ter sido infetado.

- Novas aplicações ou definições diferentes: Se detetar novas aplicações que não instalou ou alterações nas definições que não efectuou no dispositivo, isto pode ser sinal de malware ou de que alguém mexeu no seu dispositivo.

- Pouca duração da bateria: Alguns programas de malware ou spyware são executados em segundo plano, fazendo com que a bateria se esgote mais rapidamente do que o normal. Tenha em atenção que os dispositivos iOS são conhecidos por terem uma duração de bateria reduzida ao longo da sua vida útil, mas se ocorrer uma grande alteração sem motivo aparente, poderá ser necessário restaurar o dispositivo.

- Pop-ups: Os pop-ups podem ocorrer se tiver instalado uma extensão de navegador duvidosa e podem variar entre incómodos e potencialmente graves. Se começar a encontrar pop-ups inesperados, poderá ter de tomar medidas para limpar o dispositivo.

- Crashes: tal como a alteração da duração da bateria, os crashes irregulares do dispositivo e das aplicações podem ser causados por algo em execução em segundo plano e o dispositivo pode estar infetado com malware ou ter sido adulterado.

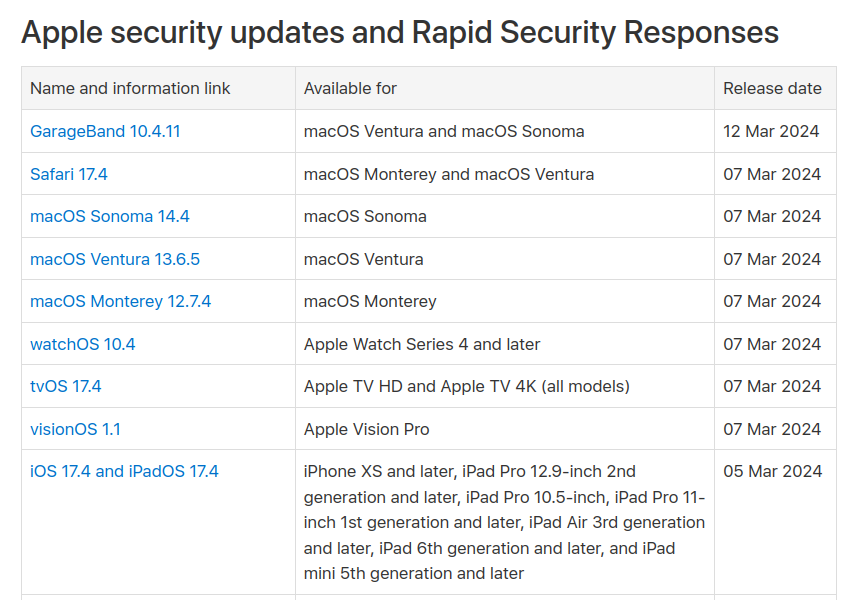

A Apple lança regularmente novas actualizações de segurança para todos os dispositivos. As actualizações de emergência serão instaladas automaticamente no seu dispositivo para o manter seguro. Dados do gráfico disponibilizados publicamente pela Apple.

Sugestões para remover vírus e restaurar a saúde do iPhone

- Atualizar para a versão mais recente do iOS: A equipa de segurança da Apple está constantemente a trabalhar para melhorar a segurança do ecossistema iOS contra vírus e corrigir vulnerabilidades. Ao manter o seu dispositivo atualizado com as actualizações de segurança, já está a proteger-se. Algumas explorações podem ser corrigidas e, com a atualização, o malware deixa de funcionar como pretendido.

- Reiniciar o dispositivo: Por vezes, um simples reinício é tudo o que precisa. Se acredita que o seu dispositivo foi infetado, reiniciar deve ser o primeiro passo na resolução de problemas.

- Eliminar aplicações suspeitas: se encontrar novas aplicações suspeitas no seu dispositivo, deve desinstalá-las imediatamente. O iPhone só deve executar o software que o utilizador pretende que ele execute. Isto também irá remover os dados da aplicação questionável.

- Limpar a cache e o histórico dos browsers: Se se deparou com um sítio que transmite vírus para o iPhone, a limpeza dos dados do seu browser impede-o de voltar a visitar esse mesmo sítio. Também pode mantê-lo protegido se tiver visitado um site de phishing e quiser evitá-lo no futuro.

- Restaurar para cópia de segurança ou reposição de fábrica: Esta é a sua última opção se o dispositivo tiver sido atingido por malware. Se estiver a utilizar a cópia de segurança do iCloud, pode repor o dispositivo num ponto anterior àquele em que o vírus atingiu o iPhone. Se isto não for suficiente, também pode efetuar uma reposição total de fábrica. Esta ação elimina todos os dados do dispositivo e deve ser considerada como último recurso antes de comprar um novo iPhone.

A Apple coloca a fasquia alta no que diz respeito à segurança do iPhone

Com estas dicas em mente, deve agora sentir-se um pouco mais seguro em relação às medidas que a Apple está a tomar para proteger o seu dispositivo. Para a maioria dos utilizadores, manter o seu dispositivo com a versão mais recente do iOS, instalar todas as actualizações de segurança e ter em atenção o seu comportamento no dispositivo, não clicando em ligações suspeitas, conduzirá a uma experiência global segura com o smartphone.

Com estas práticas, combinadas com a utilização de um gestor de palavras-passe, estará a aumentar imensamente a segurança da sua vida digital. Com medidas práticas para evitar o phishing e o smishing, é difícil negar que a Apple está a oferecer aos seus utilizadores soluções de segurança fáceis de utilizar.

Se estiver a utilizar um iPhone, pode tornar a sua segurança ainda mais forte afastando-se de um endereço de correio eletrónico de grande tecnologia, como o Gmail ou o Outlook, e utilizando a aplicação Tuta para iPhone dedicada. Com o Tuta Mail, terá uma caixa de correio encriptada de ponta a ponta que pode ser usada como ponto central da sua vida digital. Registe-se hoje!

Fique seguro e feliz com a encriptação!