A Comissão da UE está a planear a digitalização automática CSAM da sua comunicação privada - ou a vigilância total em nome da protecção da criança.

Este seria o pior aparelho de vigilância fora da China, e completamente desproporcionado.

Proposta de vigilância da UE

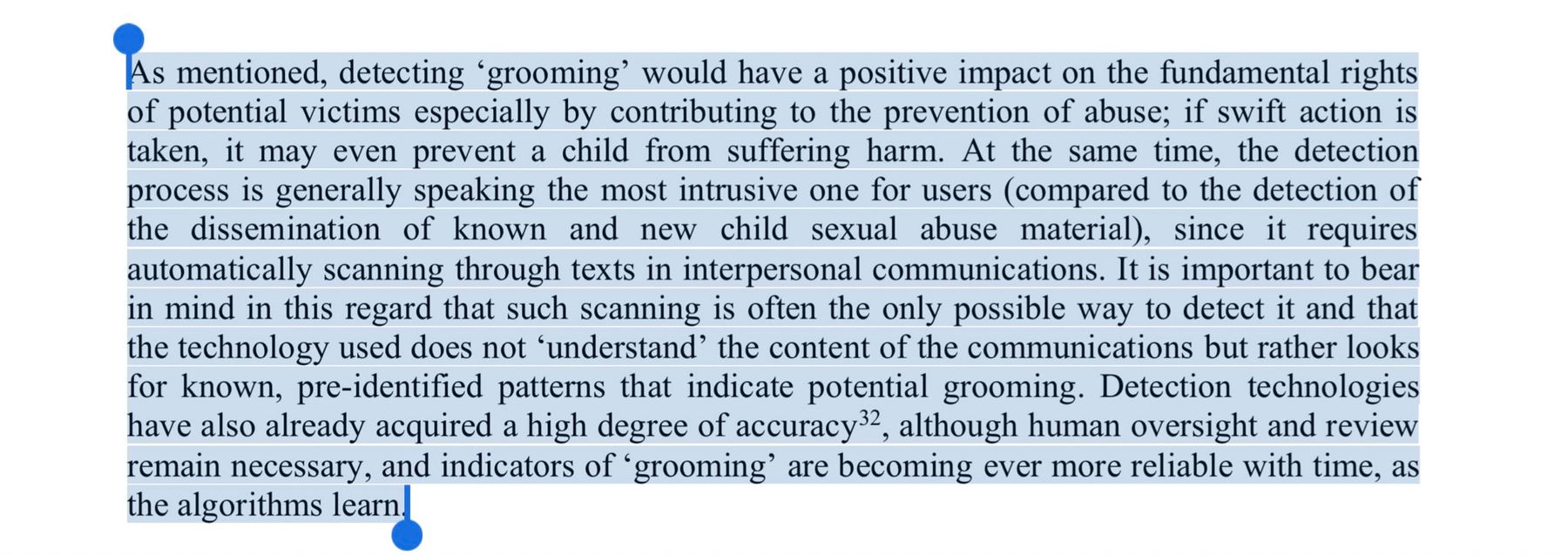

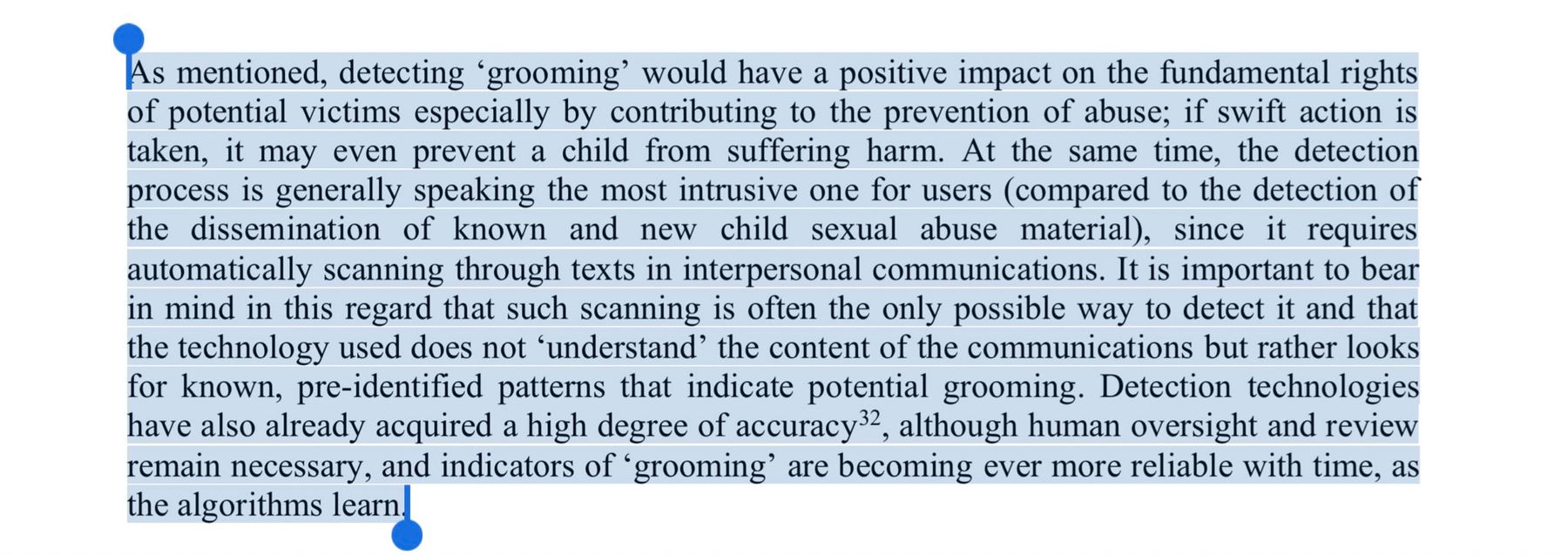

Na sua proposta, a Comissão da UE planeia abolir completamente a privacidade online. Propõe um novo sistema de vigilância em massa que leria mensagens de texto privadas, não só para detectar CSAM, mas também para detectar “aliciamento”.

Para detectar o “aliciamento” a IA teria de ler todas as nossas mensagens privadas, sempre.

Este seria o pior mecanismo de vigilância alguma vez estabelecido fora da China, e tudo com o pretexto de proteger as crianças.

O professor de criptografia Matthew Green disse que a proposta da UE “descreve o mais sofisticado mecanismo de vigilância em massa jamais implantado fora da China e da URSS”. Não é um exagero”.

O que poderia correr mal?

Precisamos de analisar muito cuidadosamente o que poderia correr mal com medidas de vigilância tão extensivas como a Comissão da UE acaba de propor.

Todos temos de estar conscientes de que, de acordo com os planos da Comissão, todos nós devemos ser vigiados em segredo - a toda a hora. A lista de imagens e conteúdos que serão pesquisados pode ser ajustada.

Uma vez que uma lei obriga os fornecedores de comunicação a implementar a digitalização do lado do cliente, a ferramenta que o faz poderia teoricamente pesquisar tudo e qualquer coisa.

Assim, a lista pode ser expandida a pedido. No início, as leis dirão que os fornecedores devem procurar pornografia infantil - isto é o que os políticos afirmam sempre quando necessitam do mais amplo consenso possível para novas capacidades de vigilância. Mas no passo seguinte, as autoridades também procurarão outras coisas: terroristas, traficantes de seres humanos, traficantes de droga, criminosos de gangues.

Esta lista pode ser continuada indefinidamente.

”Para proteger as crianças”?

A Comissão da UE afirma que este rastreio baseado na IA é uma abordagem equilibrada entre a protecção da privacidade das pessoas e a protecção das crianças. Na Alemanha, o comissário da UESpiegel Dubravka Stáuica afirmou: Uma em cada cinco crianças é vítima de abuso sexual e sofre “da experiência traumática muitas vezes para toda a vida”.

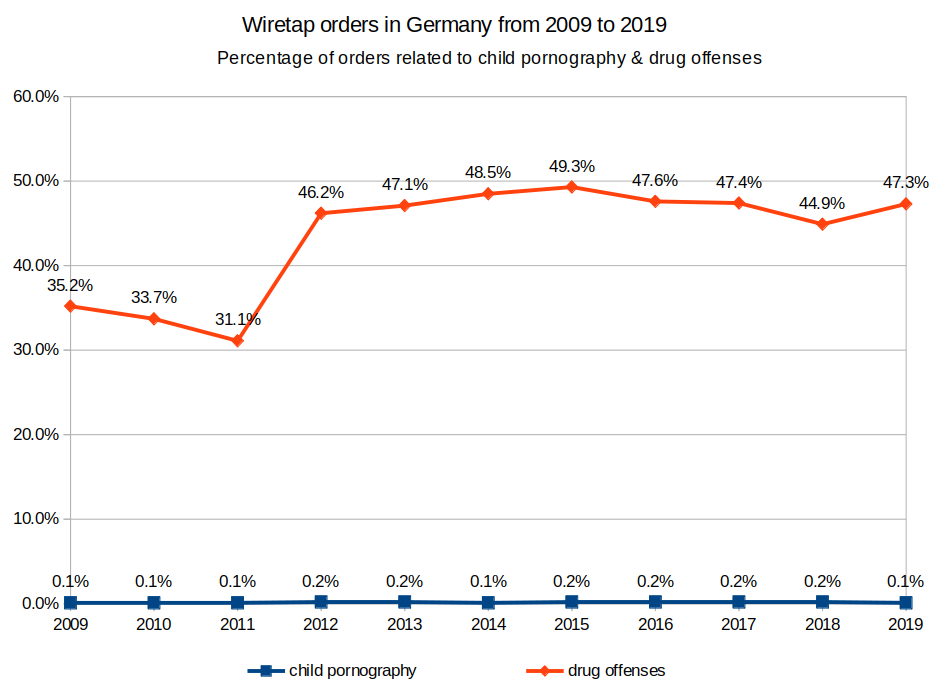

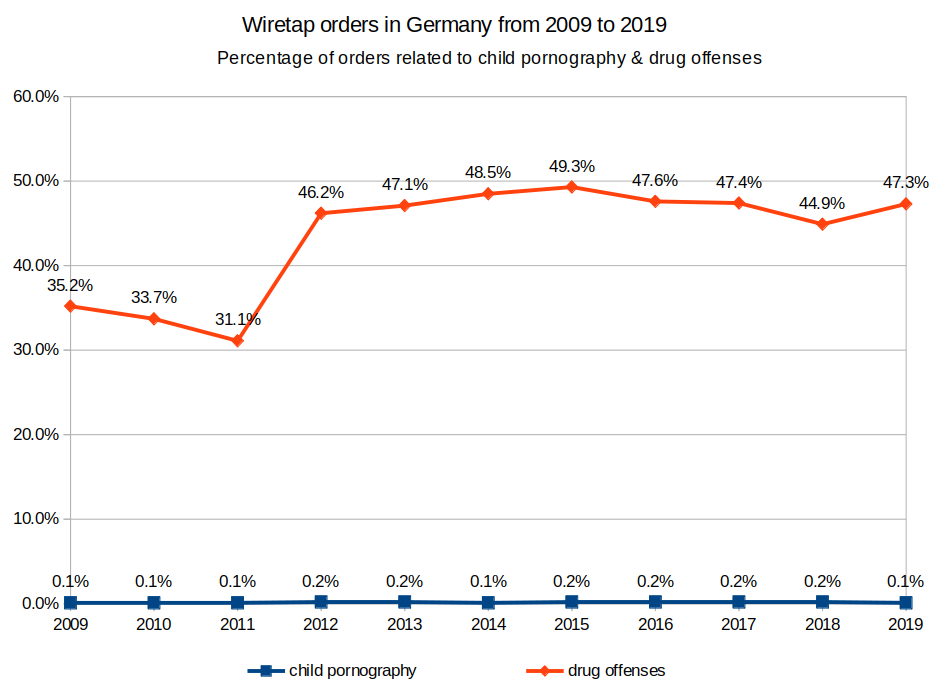

No entanto, os dados disponíveis ao público mostram que a maioria das ordens de vigilância são emitidas em relação a crimes relacionados com drogas, e não para proteger as crianças.

Estes dados fazem uma pergunta se o plano da Comissão da UE é apenas sobre a protecção das crianças, ou sobre a introdução de capacidades de vigilância que, uma vez estabelecidas, também podem ser utilizadas para outras investigações.

Crimes relacionados com a droga no topo

Na Alemanha, mais de 47,3 por cento das medidas de vigilância das telecomunicações de acordo com § 100a StPO foram ordenadas para encontrar suspeitos de infracções relacionadas com drogas em 2019. Apenas 0,1 por cento das ordens - ou 21(!) no total - foram emitidas em relação à pornografia infantil.

Comparação da percentagem de encomendas de escutas telefónicas para pornografia infantil e delitos relacionados com drogas na Alemanha, 2009-2019. Fonte

Na maioria dos casos, a vigilância das telecomunicações foi ordenada para processar os crimes relacionados com a droga. Nenhuma outra área tinha tantas medidas de vigilância ordenadas. Na Alemanha, pouco menos de metade de todas as medidas de vigilância das telecomunicações foram levadas a cabo por delitos relacionados com a droga nos últimos anos. Isto é demonstrado nas estatísticas anuais do Departamento Federal de Justiça (BfJ).

Porta traseira apenas para os “bons da fita”.

Uma questão importante - e que é completamente negligenciada pela Comissão Europeia. Ciber-segurança.

Serão encontradas formas de hackear o processo de digitalização do lado do cliente. Os atacantes maliciosos poderiam, por exemplo, injectar imagens ou documentos em dispositivos de pessoas que querem desacreditar. Ou os atacantes maliciosos poderão encontrar uma forma de extrair os dados que são digitalizados nos nossos dispositivos e utilizá-los para ciberataques.

No final, deve ficar claro para todos nós que uma “porta traseira apenas para os bons da fita” não é possível.