Как создать и запомнить надежный пароль.

Создать надежный пароль - и запомнить его - очень просто. Нужно только знать, как!

Навигация по морю ужасных паролей.

Шаг 1: Знайте своего врага

Атаки на пользовательские пароли могут быть самых разных форм и размеров. Если вы хотите создать надежный пароль, первым шагом должно стать изучение того, какие уловки могут быть использованы для его подбора. Вот несколько основных способов, с помощью которых злоумышленники активно получают доступ к банковским счетам, личной электронной почте и профилям в социальных сетях.

В большинстве случаев злоумышленники имеют доступ к коллекции данных о взломанных паролях. Чаще всего эти пароли указываются в хэшированном виде, но несложно обнаружить и реквизиты, находящиеся в открытом тексте. После того как произошла утечка данных, информация стала общедоступной и, скорее всего, никуда не денется. Лучшим вариантом действий для тех, чьи данные стали достоянием общественности в результате такой утечки, является немедленная смена паролей и включение какой-либо формы многофакторной аутентификации. Как правило, мы рекомендуем нашим пользователям активировать двухэтапную аутентификацию в нашем руководстве по безопасности паролей.

Вот наглядный пример того, как быстро можно взломать пароли:

Важно помнить, что это видео было опубликовано в 2016 году. Вычислительные возможности и, в частности, графические карты значительно выросли в производительности, но, к сожалению, выбор пароля обычным пользователем, скорее всего, не успевает за этим стремительным прогрессом.

Атаки грубой силы

Достаточно много шимпанзе и достаточно времени, чтобы перебрать ваш пароль.

Атака методом перебора - это попытка злоумышленника проверить все возможные комбинации букв, цифр и символов, пока он не определит пароль, соответствующий вашему имени пользователя. Примером атаки методом перебора пароля из 5 цифр может быть попытка злоумышленника:

aaaaa … mmmmm … zzzzz

Эти атаки имеют высокий процент успеха против коротких паролей, в которых не используются цифры или специальные символы. К счастью, эти типы атак можно смягчить, создавая более длинные пароли, в которых используется сочетание букв, цифр, верхнего и нижнего регистров, а также специальных символов.

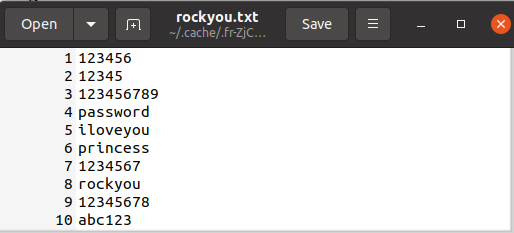

Атаки по словарю

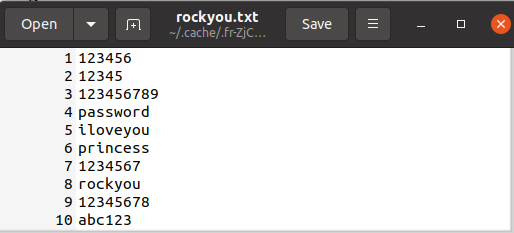

В результате утечки данных RockYou в открытом виде было обнародовано более 32 миллионов паролей. Этот список входит в стандартную поставку Kali Linux.

Атака по словарю - это более совершенная атака методом перебора, которая использует выбранные словарные списки для проверки потенциальных паролей для вашей учетной записи. Если ваш пароль включает слова, найденные в этих словарях, например, в словарях, установленных по умолчанию в основных хакерских дистрибутивах Linux, вы подвержены этим атакам. Если ваш пароль находится в этом списке, смените его немедленно!

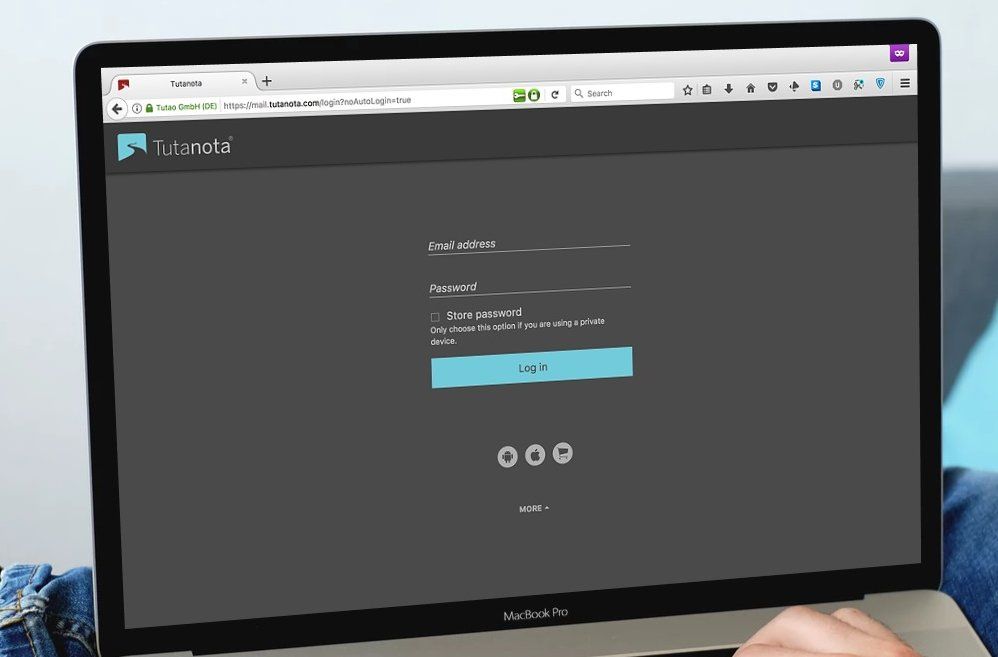

Фишинговые атаки

Фишинговые атаки - это хорошо известные и эффективные методы сбора данных, направленные непосредственно на пользователя учетной записи. Ловко замаскированная ссылка, отправленная из надежного источника, с веб-сайта или от вашего ИТ-администратора, может обеспечить быстрый доступ к действительным учетным данным. Отличный пример того, как легко могут быть построены такие атаки, можно найти в видеоуроке NetworkChuck здесь:

Фишинговые атаки не ограничиваются электронной почтой, они проникли в телефонные звонки, SMS, VoIP и другие службы обмена сообщениями, такие как WhatsApp и Signal. Если злоумышленник нацелен на одного конкретного человека, эти атаки, известные как “фишинг копьем”, гораздо сложнее обнаружить, пока не стало слишком поздно.

Лучший способ борьбы с фишинговыми атаками - оставаться бдительным. Не переходите по ссылкам, присланным по электронной почте, и не открывайте неожиданные вложения. Если вы получаете автоматические электронные письма от вашего банка, требующие срочных действий с вашим счетом, всегда сомневайтесь, что это действительно от вашего банка. Если вы считаете, что необходимо предпринять какие-либо действия, откройте новую вкладку браузера и войдите в систему непосредственно на сайте вашего банка.

Атаки типа “человек посередине

Как часто вы подключаетесь к бесплатному WiFi в вашем любимом кафе? Если вы не будете осторожны, вы можете подключить свое устройство к неавторизованной точке доступа вместо надежного соединения Starbucks. Атаки типа “человек посередине” стоят между вашим устройством и реальной точкой доступа, выдавая себя за того, кем они не являются. Эти поддельные сети могут подслушивать и регистрировать трафик, который вы отправляете и получаете через них, включая любые незашифрованные пароли, отправленные по пути.

Как создать надежный пароль

Шаг 2: Что такое надежный пароль и как его создать?

Хорошо:

Надежный пароль должен быть достаточно длинным, чтобы его нельзя было перебрать. Он должен состоять как минимум из 12 символов и включать в себя сочетание букв, цифр и специальных символов. Важно также не использовать эти цифры и специальные символы обычными способами. Кажущееся умным решение поменять “о” на “0” или “е” на “3” не обманет никого, кто хочет украсть информацию для входа на ваш банковский счет.

Если вы все-таки решили использовать набор случайных слов, они не должны быть связаны друг с другом, чтобы не стать жертвой атаки по словарю. Включение чисел через случайные промежутки времени и не всегда до, между или после слов делает их еще более сложными для взлома. Например, “B?r!d7sDri%&veP._otat!oC?8ches” с меньшей вероятностью будет взломан при атаке по словарю, чем “BirdsFly”.

”B?r!d7sDri%&veP._otat!oC?8ches”, возможно, вряд ли будет взломан, но если я попадусь на фишинговую ссылку или попадусь на атаку “человек посередине”, человеческий фактор перевесит все математические преимущества, которые обеспечили предыдущие шаги.

И снова, чтобы создать надежный пароль:

- используйте не менее 12 символов

- включайте заглавные и строчные буквы, цифры и специальные символы

- Не используйте словарные слова

- Не используйте специальные символы предсказуемым образом (H3llo или Pa$$word).

О том, как запомнить этот новый пароль, мы поговорим позже.

Плохое:

Если ваш пароль появляется в поиске на сайте HaveIBeenPwned, вам следует немедленно сменить его. Пароль Pwned доступен для бесплатного скачивания и, несомненно, используется для получения несанкционированного доступа к учетным записям по всему миру.

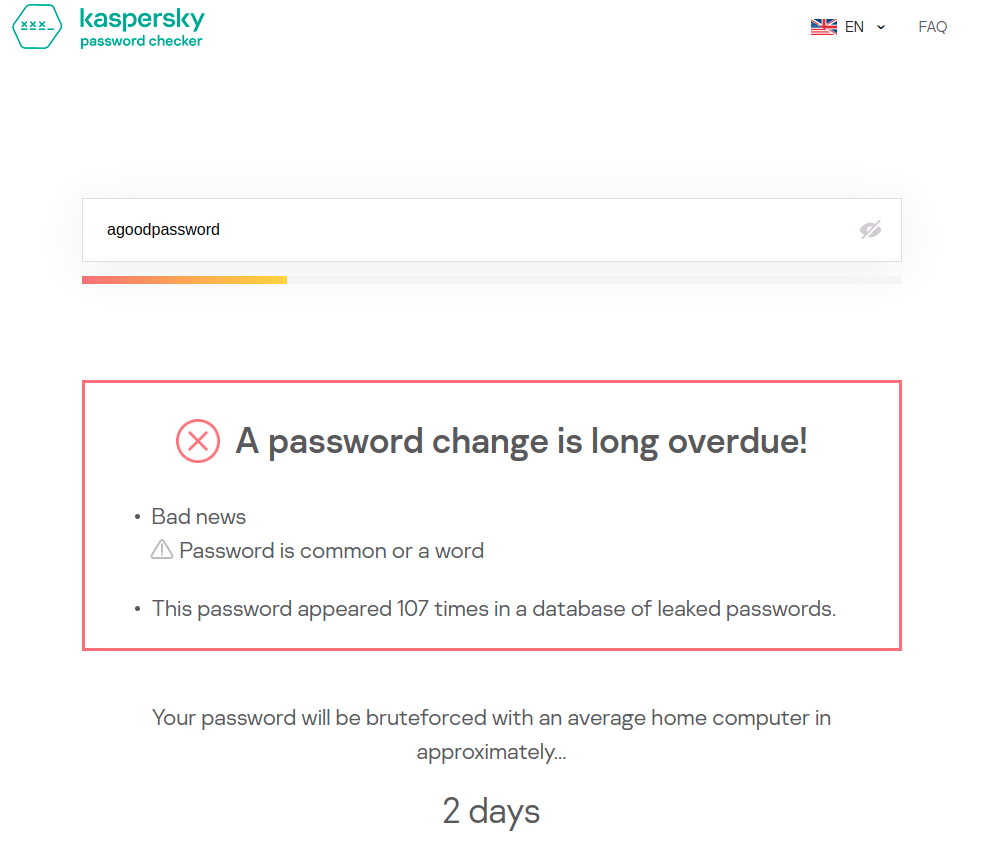

Очень важно избегать использования односложных слов, которые быстро перебираются любым средним компьютером. Пароль “agoodpassword” можно перебрать за два дня, и он уже фигурирует в 107 случаях утечки данных, согласно данным Kaspersky’s Password Checker. Если мы поменяем буквы “о” на “0”, пароль все равно будет перебран за два дня. Если вам интересно, попробуйте некоторые из них.

Я не рекомендую проверять ваши настоящие пароли на подобных сайтах, но интересно посмотреть, как различные комбинации влияют на надежность пароля.

Ваш пароль также не должен содержать персональную информацию, например, ваше первое домашнее животное, годовщину свадьбы или улицу, на которой вы выросли. Всю эту информацию можно легко получить с помощью простой социальной инженерии или зайдя на вашу страницу в Facebook. Это означает, что “amy&bob4ever1997” - плохой выбор. Даже если на перебор “12 веков” уйдет 12 веков в соответствии с приведенной выше программой проверки надежных паролей, посещение ваших публичных страниц в социальных сетях, полных фотографий, опубликованных по этому особому случаю, значительно сократит это время.

Уродство:

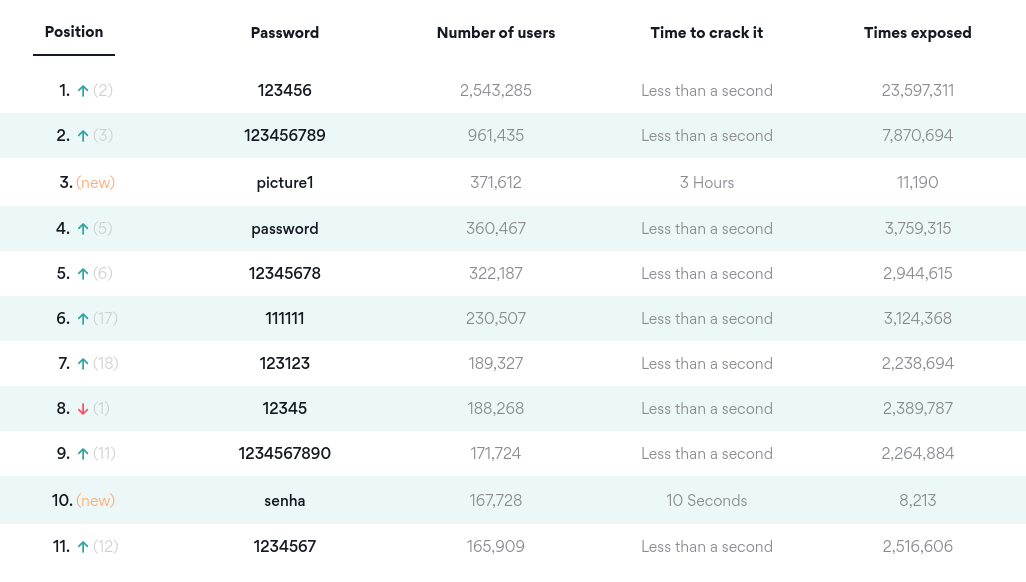

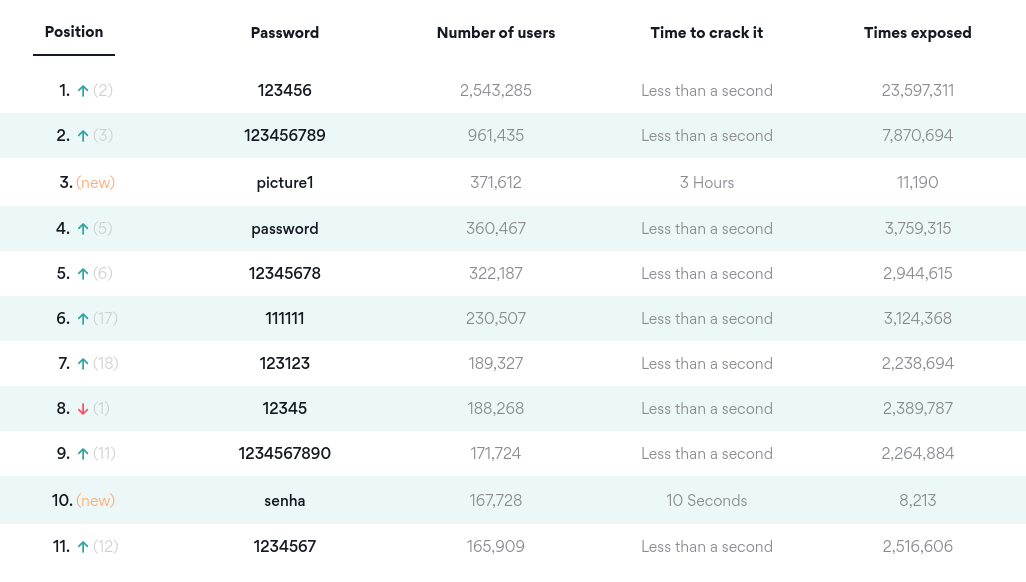

Есть пароли, которые, к сожалению, никогда не исчезнут. Ниже приведен список 10 самых распространенных паролей по данным NordPass.com. Если вы используете ЛЮБОЙ из этих паролей, вам необходимо сменить его, желательно еще вчера.

Вы можете найти 200 самых распространенных паролей за 2020 год [здесь](https://nordpass.com/most-common-passwords-list/).

Шаг 3: Обеспечение безопасности ваших учетных данных

Теперь, когда у нас есть представление о том, как создавать надежные пароли, используя не менее 12 символов, включая цифры, заглавные и специальные символы, избегая словарных слов или размещения цифр в очевидных местах, возникает вопрос, как запомнить этот огромный пароль?

Один из простых советов - использовать мнемонический пароль. Придумайте длинное предложение, которое, скорее всего, будет легко запомнить: “Утка убежала от собаки, съев 5 фиолетовых морковок” можно сократить до пароля, который выглядит как “Tdr/n4rom1d00gWe5Pur%Ca&“. Он состоит из 24 символов, включает цифры и специальные символы, и хотя на первый взгляд он может показаться бессмыслицей, его можно запомнить по странному исходному предложению. Это тот же прием, который многие из нас использовали на уроках математики, пытаясь запомнить этот надоедливый порядок действий. Я уверен, что “Пожалуйста, извините мою дорогую тетю Салли” до сих пор хранится в памяти многих.

Липкая записка

Я гарантирую вам, что если вы зайдете в любое офисное здание среднего или большого размера, то кто-то записал свой пароль и оставил его в незапертом ящике стола. Такая практика никогда не является безопасной. Не будьте тем человеком, чья лень приведет к нарушению безопасности всей компании.

Важно, чтобы ИТ-специалисты понимали, что их пользователи являются первой линией обороны против нежелательного доступа в вашу сеть. Правильное обучение сотрудников имеет решающее значение для предотвращения подобных промахов. ИТ-специалисты должны работать со своими пользователями для борьбы с угрозами для данных компании. Многочисленные безобидные сообщения об очевидном фишинговом письме раздражают гораздо меньше, чем попытки устранить последствия заражения вымогательским ПО.

Политика ротации паролей

Основной причиной того, что пользователи записывают свои учетные данные в местах, где их можно легко обнаружить, являются устаревшие рекомендации по смене паролей. К счастью, эти времена прошли, и NIST больше не рекомендует обязательную ротацию паролей. Такие политики часто приводили к тому, что пользователи выбирали более простые пароли с незначительными вариациями. Такие пароли было гораздо легче взломать, или пользователи записывали свои пароли и хранили их в ненадежном месте, потому что им было трудно вспомнить новые учетные данные.

Пароли следует менять в случае взлома, случайного раскрытия или если пользователь забыл его.

Не используйте пароли повторно

Повторное использование паролей - это самый простой способ для злоумышленников перейти от вашего взломанного аккаунта в Facebook к вашему банковскому счету. Очень важно, чтобы пароли (и имена пользователей) не использовались между сервисами. Это может показаться сложной задачей, но существуют различные варианты, которые могут упростить задачу сохранения нескольких надежных паролей.

Существует множество сайтов, которые предлагают “новые креативные и умные пароли для 2021 года”, но выбор любого уже существующего пароля или имени пользователя, который вы можете увидеть в Интернете (или даже тех, которые приведены в этом посте), представляет собой риск для безопасности.

Помните, что хороший пароль должен быть как туалетная бумага: надежный и используемый только один раз.

Сохранение паролей в браузере

Один из вариантов сохранения паролей - просто сохранить их в интернет-браузере, будь то Firefox, Chrome или Safari. Многие из этих паролей могут быть привязаны к учетной записи, которую можно синхронизировать между устройствами в случае замены.

Как бы удобно это ни звучало, это не рекомендуется делать, если вы не можете гарантировать, что никто не сможет получить нежелательный доступ к вашему устройству. Быстрый переход к окну настроек приводит к полному списку сохраненных паролей, которые хранятся в открытом виде для всеобщего обозрения. Это менее чем идеальный вариант.

Менеджеры паролей

Более надежным способом хранения паролей является использование менеджера паролей. Существует больше менеджеров паролей, чем может быть рассмотрено в этой статье. Менеджеры паролей хранят все ваши различные учетные данные для входа в систему в одном центральном месте и (в идеале) шифруют все эти данные. В случае кражи вашего устройства эти пароли и имена пользователей не могут быть раскрыты без предварительного разблокирования менеджера паролей.

Дополнительным преимуществом этих программ является наличие генераторов паролей, которые могут создавать и сохранять случайные пароли, не поддающиеся никаким разумным ожиданиям человеческой памяти. Это избавляет вас от необходимости придумывать новые сложные пароли на месте.

Если вы все же решили использовать менеджер паролей, вам обязательно нужно создать надежный пароль. Этот пароль является ключом, который отпирает всю вашу цифровую жизнь, и к нему следует относиться именно так. К счастью, многие из этих программ также поддерживают многофакторную аутентификацию, что дает вашим данным столь необходимый дополнительный уровень защиты.

Я не буду вдаваться в споры о том, какой вариант лучше, но вот краткий список некоторых популярных менеджеров паролей и ссылки на их сайты:

Некоторые из этих вариантов бесплатны и имеют открытый исходный код, в то время как другие требуют подписки для использования их услуг. Если вы являетесь пользователем Mac или Linux, на вашем устройстве предустановлена программа-брелок, которая также позволяет хранить учетные данные для входа в систему. Это удобные функции, но они не обеспечивают такую же степень криптографической безопасности, как эти сторонние решения для управления паролями.

Оставайтесь в безопасности и счастливого просмотра!

Если вы выполните эти шаги по созданию более надежного пароля и его безопасному хранению с помощью выбранного вами менеджера паролей, вы сделаете себя гораздо более сложной цифровой мишенью. Когда речь идет о кибербезопасности, пуленепробиваемой защиты не бывает, но если злоумышленники выбирают, на кого напасть, ваш аккаунт с надежным паролем и многофакторной аутентификацией будет гораздо менее привлекательным.

С помощью этих советов вы сможете повысить уровень своей цифровой безопасности и пользоваться Интернетом с большей уверенностью в том, что ваши учетные записи в Интернете и ваша личная информация защищены.

Ознакомьтесь также с нашим руководством по безопасности электронной почты. В нем рассказывается о том, как учетная запись электронной почты является воротами к вашей личности в Интернете и как вы можете еще больше повысить свою безопасность в Интернете, сделав несколько разумных шагов.